偶然之间了解到了TryHackMe这个网站,尝试跟着其中的学习路径进行学习,发现还是挺适合入门网络安全这一领域的。但是这个网站包含了很多内容,如果不用一些东西记录下来,那么很容易忘记,所以打算在此记录一下学习过程。

目前因为刚开始,学习路径中的内容都还比较基础,有些内容之前我也了解,但是“温故而知新”,所以也就打算快速过一遍,复习的同时也进行一些查漏补缺。

由于网站里的所有内容都是英文,因此都是借助翻译软件和自己的理解来翻译的,可能有不太准确的地方。

Introduction to Cyber Security

这一部分简要地介绍了 Offensive security (攻击性安全) 和 Defensive security (防御性安全)的概念。

Offensive security 就如同“角色扮演”,“扮演”一个黑客,去寻找漏洞、利用漏洞、入侵系统。

Defensive security 刚好相反,它如同“守卫”,保护网络和计算机系统使其免受恶意攻击影响。

Offensive security

这一部分介绍了 Offensive security 中比较常见的三个领域:

- Web application security,Web应用程序安全

- Operating system security,操作系统安全

- Network security,网络安全

Web application security

Web应用程序可以被理解为“在远程服务器上运行的程序”,有些Web程序可能会和数据库有所关联。Web程序在我们的生活中十分常见,比如 网页版邮箱、在线Office、网上银行等都属于Web应用程序的范畴。

常见的Web程序漏洞有如下几种:(注意,这并不代表Web程序漏洞只包含下述几种)

-

Identification and Authentication Failure,识别和认证失效。Identification 意为唯一识别用户的能力;Authentication 意为证明用户身份的能力。该漏洞很可能由于密码被爆破、使用弱密码、明文传输密码等原因导致。

-

Broken Access Control,被破坏的权限控制。权限控制能确保每个用户只能访问到自己权限内能访问到的文件。当权限控制出现问题时,可能会让信息被本不该允许访问的用户获取,比如使用他人ID查看或修改其信息,或者未登录就可以访问本该登录才能访问的页面。

-

Injection,注入。注入指用户可以通过Web程序中的漏洞插入恶意代码。这种漏洞的起因之一是未对用户的输入做验证和消毒。

-

Cryptographic failures,失效加密。这一类漏洞与密码学相关。一般来说,数据的加密将明文加密为密文,如果没有解密密钥的话,是无法理解密文的含义的。失效加密,顾名思义就是数据加密失效,就算没有解密密钥,也可以得知密文含义。像明文传输、使用弱加密算法、使用简单的解密密钥等,都会导致加密失效。

Operating system security

不管电脑还是手机,它们都由硬件构成,如CPU、内存等。我们无法直接在硬件上面运行程序,所以就需要操作系统进行控制,使程序可以按照特定规则访问硬件。

在我们的手机或者电脑上,存储着许多数据,有些可能普通,有些则可能涉及隐私。倘若操作系统出现了漏洞,那么我们存储在设备上的数据将十分危险。围绕着数据,我们需要保证如下三件事情,简称“CIA”:

- Confidentiality,机密性。确保隐私和秘密数据只提供给指定人员。

- Integrity,完整性。任何人都无法篡改系统中存储的数据或在网络上传输的数据。

- Availability,可用性。我们希望这些数据随时可用。

这三点,同时也是操作系统安全所关注的。

在操作系统安全中,主要面临如下几点威胁:

-

Authentication and Weak Passwords,身份验证中的弱密码。身份验证一般通过三个方式:用户所知(如密码)、用户所有(如门禁卡)、用户特征(如指纹)。其中密码是最常见也是最容易受攻击的方式,因为很多用户倾向于使用易于猜测的密码或者在许多网站上都使用同一个密码。

-

Weak file permissions,薄弱的文件权限。一般而言,对于用户权限都要遵循“最小特权”原则,即“用户被分配的特权刚好可以满足他们工作所需要的”。薄弱的文件权限就容易使攻击者访问到本不能让他们访问到的文件,从而影响数据的机密性和完整性。

-

Access to malicious programs,恶意软件入侵。木马病毒就是恶意软件的其中一种,这些恶意软件可以破坏数据的完整性、机密性和可用性。防范措施有提高自身安全意识、安装杀毒软件等。

Network security

这里的“网络”不是指互联网,而是指“一组相互连接的计算机和设备”。此处的网络安全也是指 保护计算机网络及其数据的机密性、完整性和可用性的设备、技术和流程。

实现网络安全的硬件设备包括但不限于:

- Firewall,防火墙

- Intrusion detection system (IDS),入侵检测系统

- Intrusion prevention system (IPS),入侵防御系统

- Virtual private network (VPN),虚拟专用网络

软件也有:

- Antivirus software,杀毒软件

- Host firewall,主机防火墙。比如Windows自带的 Windows defender就是 Host firewall。

“未知攻,焉知防”,维护网络安全前得先知晓一次网络攻击是如何进行的。一图以蔽之:

上图是TryHackMe网站自带的图片,十分清晰地展示了一次网络攻击的行动路径。

- Recon,信息收集。在该阶段将获取目标的信息,如IP地址、操作系统版本、邮箱地址、用户名等等。

- Weaponization,武器化。这一步将准备一个带有恶意组件的文件。

- Delivery,传输。将上一步“武器化”的恶意文件发送给目标,比如通过电子邮件或USB。

- Exploitation,利用。传输成功后,当用户点击该恶意文件,当中的恶意组件就被激活了。

- Installation,安装。在进行上一步时,恶意文件就会在目标系统中安装恶意软件,以方便后续攻击利用。

- Command & Control (C2),命令与控制。成功安装恶意软件后,攻击者就能对目标系统执行命令并控制它。

- Actions on objectives,目标行动。获得一个目标的控制权后,攻击者就达到了目的。

Defensive security

这一部分主要讲解了两个领域:

- Digital forensics,数字取证

- Security operations,安全运维

Digital forensics

随着计算机和智能收集等数字系统的普及,法证学诞生了一个新分支来调查相关犯罪:数字取证。

假设在调查一个嫌疑人时,发现他拥有诸多电子设备,如台式电脑、平板电脑、智能手机、数码相机和USB。那么这些电子设备中的任何一个都可能包含有助于调查的信息,因此需要将这些设备作为证据处理。

在这一部分的讨论中,数字取证主要指为法律目的应用计算机科学调查数字证据,实际上企业也可以通过指派私人调查员来进行数字取证,这样的调查一般由违反公司政策引发。

数字取证一般需要如下步骤:

- 获取证据。收集数码设备。

- 建立监管链。保证数码设备在每一阶段都有负责人,确保只有获得授权的调查人员才能接触证据,维护证据的完整性。

- 将数码设备放到安全的容器中保存。

- 将数码设备运输到数字取证实验室进行取证。

Security operations

Security operations center (SOC),安全运维中心,由IT安全专业人员组成的团队,他们的任务是每周 7 天,每天24小时监控公司的网络和系统。

SOC的目标有如下几点:

- 寻找网络中的漏洞。SOC可能会在网络上的任何设备上找到漏洞,然后针对漏洞发布特定补丁。严格来说,漏洞不一定是SOC的责任,不过既然有漏洞还是要去解决不是吗。

- 检测未授权的行为。假如有员工的用户名和密码泄露了,SOC需要在其产生损失前检测出该未授权行为。

- 发现违反政策的行为。安全政策是一套规则和程序,旨在帮助公司防范安全威胁并确保合规。SOC需要及时发现违反安全政策的行为,比如下载盗版文件和使用不安全的方法发送公司机密文件。

- 入侵检测。顾名思义。

- 应急响应支持。应急响应并非易事,SOC团队可以为应急响应团队提供支持和帮助。

那么SOC团队要凭借什么得知恶意行为的发生呢?

Data sources

SOC可以通过许多数据源来监控网络,寻找入侵迹象并检测任何恶意行为。这些数据源包括:

- Server logs,服务器日志。日志包含有关各种活动的信息,如登录成功或失败的尝试等。

- DNS activity,DNS活动。DNS用于将域名解析为IP地址,当DNS服务器进行解析时,会将查询记录起来。SOC只需要检查DNS查询记录就可以收集到内部系统试图通信的域名信息。

- Firewall logs,防火墙日志。防火墙日志可以揭示有关通过或试图通过防火墙的数据包的许多信息。

- DHCP logs,DHCP日志。DHCP用于为连接到网络中的系统分配IP地址。通过检查DHCP日志,我们可以了解加入网络的设备。

上述这些都是最常见的数据源,还有其他数据源可用于协助网络安全监控和SOC的其他任务,比如 Security information and event management (SIEM,安全信息和事件管理系统)。SIEM会汇总来自不同来源的数据,这样SOC就能有效地关联数据并应对攻击。

SOC需要提供的服务分为 reactive services(被动式服务) 和 proactive services (主动式服务)。

Reactive services 指检测到入侵或恶意事件后启动的任务,包括但不限于以下:

- 监控安全状况。这是SOC的主要职责,包括监控网络和计算机的安全警报和通知,并根据需要做出响应。

- 漏洞管理。查找公司系统中的漏洞并进行修复。SOC可以协助完成这项任务,但不一定要执行。

- 恶意软件分析。SOC可能会还原网络中的恶意程序,将其置于受控环境中执行基本分析。但是更高级的分析需要交给专门的团队进行。

- 入侵检测。维护入侵检测系统IDS,监控其警报,并根据需要查看其日志。

- 报告。报告事件与警报至关重要,这是确保工作流程顺畅和支持合规要求的必要条件。

Proactive services 指没有任何入侵迹象的情况下处理的任务,包括但不限于以下:

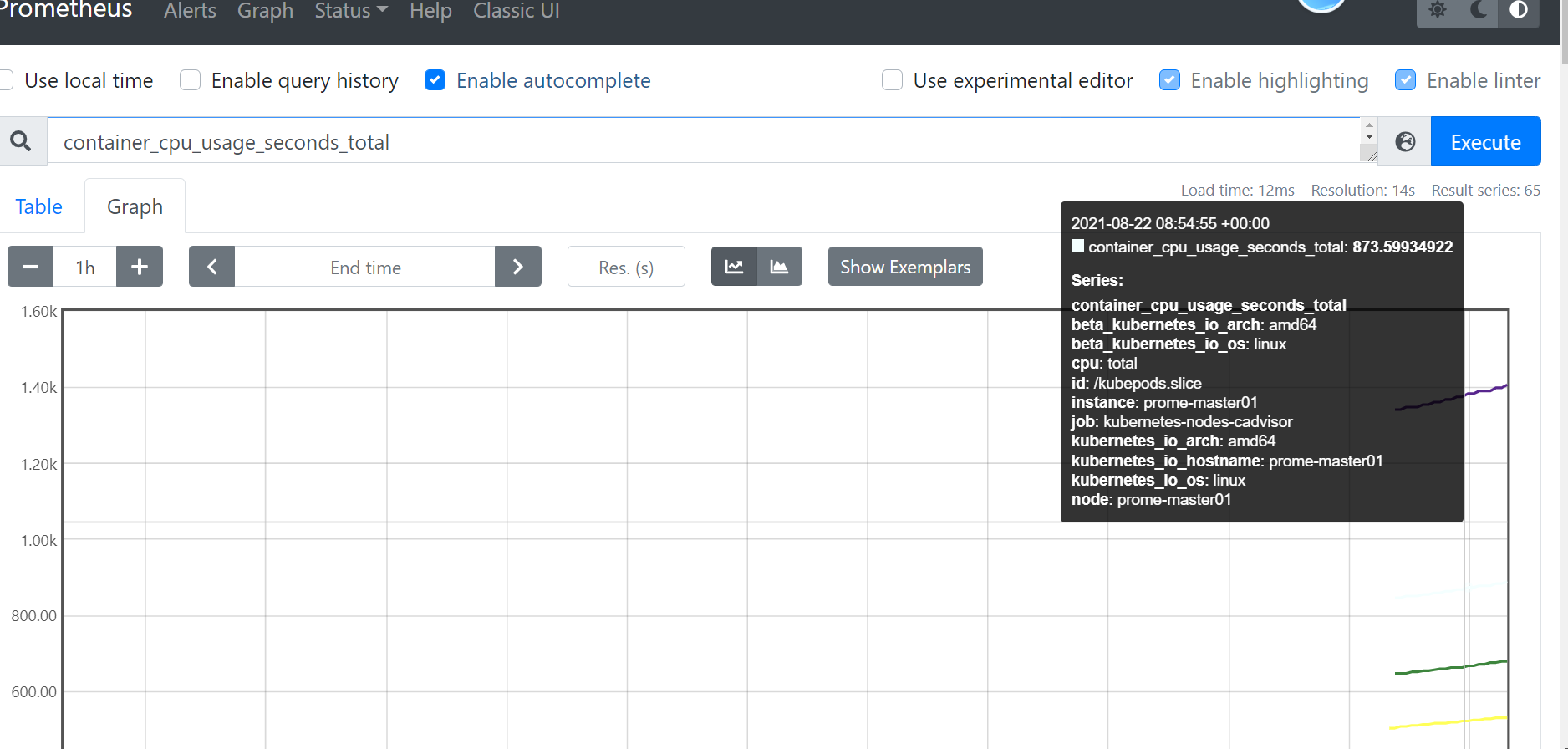

- Network security monitoring (NSM),网络安全监控。重点是监控网络数据并分析流量,以发现入侵迹象。与监控安全状况不同,后者是监控网络中的警报和通知。

- Threat hunting,威胁猎取。通过威胁猎取,SOC假定入侵已经发生,并开始猎取来确认是否能证实这一假设。

- Threat intelligence,威胁情报。威胁情报的重点是了解潜在威胁对象的信息、战术和技术,以改进公司的防御。目的是建立一种了解威胁的防御体系。

除这些服务外,SOC偶尔还会进行网络安全培训,提高用户安全意识,从而减少数据泄露和入侵事件的发生。

![[网络]http请求中的URL,方法,header 和 http响应中的状态码](https://i-blog.csdnimg.cn/direct/4580f7d7c68f4583a1480aa64606baa3.png)