人工智能的崛起为网络安全带来了非凡的机遇和令人生畏的挑战。

虽然人工智能可以轻松识别和利用漏洞,但如果没有强大的安全措施,部署人工智能会带来重大风险。

随着技术的发展,许多组织优先考虑人工智能创新,却忽视了安全性,导致系统易受攻击。这凸显了建立安全框架和持续教育人工智能动态风险的必要性。

通过优先考虑 AI 安全并支持网络安全专业人员,组织可以有效地降低风险并保障运营。

每年,RSA 大会上的专家都会讨论六大新攻击和威胁,以及企业可以采取哪些可行措施来应对这些攻击和威胁。

1.攻击者利用人工智能发现代码中的弱点

如果给 GPT-4 一份现实世界漏洞列表, 它可以自主利用其中的 87%。这意味着黑客可以使用公开披露的列表来瞄准公司。

虽然这是人类黑客历来采取的方法——寻找防御漏洞,但人工智能做到这一点的速度和轻松程度改变了游戏规则。

如果未修补,应用程序将变得极易受到攻击,其中零日攻击(公开的、未修补的漏洞)和一日攻击(已修补但未应用)构成重大威胁。

为了有效防止人工智能驱动的攻击,安全团队必须采取主动的方法,利用人工智能进行防御——以毒攻毒。由于人类团队无法像恶意人工智能检测到漏洞那样快速修补漏洞,因此确保企业完全具备人工智能能力至关重要。

这要求安全团队精通人工智能,而自动化紫色测试(模拟攻击者和防御者的角色)可以创建模拟攻击和响应补救策略的连续反馈循环。

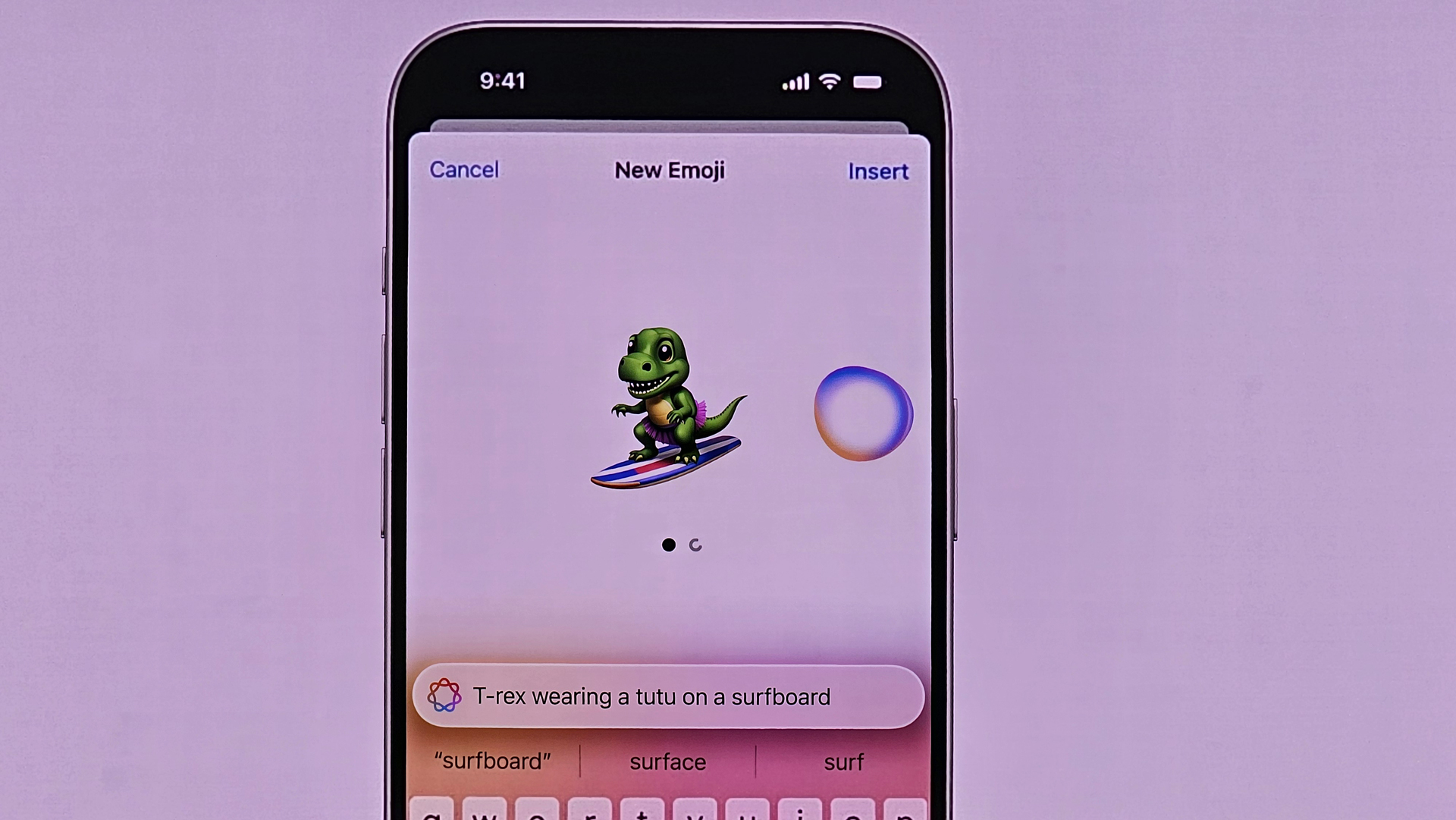

2.贵公司的 GenAI 被利用和武器化

“我们需要在公司内拥有 GenAI”是自该技术爆炸式增长以来企业中经常听到的一句话。

随着企业寻求利用新技术,创新正在迅速转化为产品,但它们也为攻击者利用和攻击企业打开了一个重要的切入点。

IBM 的一项调查发现,70% 的高管受访者认为,在 AI 方面,创新优先于安全。尽管 82% 的受访者表示“安全可靠的 AI 对企业成功至关重要”,但只有 24% 的受访者表示他们确实在保护 GenAI 产品的安全。

不安全的大型语言模型 (LLM) 的风险巨大且影响深远。例如,攻击者可以利用即时注入来操纵 AI,使其泄露敏感数据或执行未经授权的操作,而训练数据中毒可能会在 AI 学习阶段破坏 AI,导致后门攻击等有害后果。

展望未来,人们担心攻击者可能会利用 AI 系统发起协同攻击,因此确保新品牌的 AI 不会成为犯罪分子至关重要。

为了保护 LLM,首先要采用成熟的框架,例如Google 的安全 AI 框架 (SAIF) 和 Nist 的 AI 风险管理框架。在执行最小特权原则的同时,进行全面的建模和数据验证。

3.攻击者利用 GenAI 进行复杂的鱼叉式网络钓鱼

在这个时代,只需三秒钟的说话样本就能克隆出一个人的声音,并验证其身份,这很快就会变得非常困难。

我们不能依赖公司用人工智能生成保护性内容,因为即使是微妙的迹象也很容易被抹去。

这对远程身份验证提出了重大挑战,尤其是在分布式劳动力中。

为了解决这个问题,重点是制定为客户和员工建立和重新建立身份的策略。

利用人工智能来检测异常行为,但请记住,尽管人类付出了努力,但他们仍然是安全堆栈中最薄弱的环节。

4.利用 GenAI 对员工和高管进行性勒索

在 GenAI 时代,性勒索是一个令人不安但又至关重要的话题。

虽然这个概念并不新鲜(就像那些威胁要曝光某人硬盘上内容的电子邮件一样),但人工智能的进步使它成为一个日益严重的威胁,任何人都可能成为目标。

不幸的是,它通常不会在付款后结束。我们看到攻击者使用“替代”付款方式,例如授予网络访问权限、安装恶意软件或任何破坏系统的方式。

高管面临的风险最大,因此实施高管保护计划至关重要。让整个公司了解什么是性勒索以及攻击可能是什么样子。这令人不安,但这些攻击在无知的环境中蓬勃发展。

5.多因素身份验证(MFA)拦截

MFA 推送的通知越来越令人厌烦,导致许多用户不假思索就点击它们。

这使它们容易受到“中间人”攻击,攻击者诱骗用户登录虚假网站。登录后,攻击者会获取用户的凭据和 MFA 代码以访问真实帐户。

虽然 MFA 聊胜于无,但它并不是万灵药。为了增强安全性,用户必须在登录屏幕上输入代码,因为攻击者无法访问它。

在推送通知中添加上下文,例如登录位置,并加强对异常登录时间的身份验证措施。

6.缺乏训练有素(且警惕)的网络安全专业人员

网络安全专业人员短缺是一个众所周知的问题,71% 的组织存在网络安全职位空缺。

这种短缺导致安全团队人手不足且精疲力竭,而人工智能的兴起使这一问题更加严重。

鉴于威胁者现在拥有的人工智能工具,网络安全专业人员必须比以往任何时候都更加警惕。然而,只有12% 的人拥有丰富的人工智能工作经验。

专注于提升网络安全团队在基于人工智能的防御策略方面的技能,并利用人工智能减轻他们的工作负担,这将是有益的。

入站消息过滤、总结事件报告、流程自动化和过滤漏洞赏金挑战等任务都可以实现自动化。

为员工提供资源,让他们随时了解威胁行为者使用人工智能的方式,并弥补知识差距,这将使团队更加投入、装备更精良,随时准备抵御犯罪分子。

在问题发生之前立即开始降低风险

面对重大的网络安全威胁,采取积极而切实的措施来保护员工和组织至关重要。

解决网络安全专业人员短缺、人工智能驱动的攻击和性勒索等问题需要采取深思熟虑的方法——从提高团队的人工智能防御技能到创造支持性的工作环境。

通过保持警惕和积极主动,企业可以有效地降低风险并增强整体安全态势。