攻防演练已经落幕,“两高一弱”专项整治依旧如火如荼。针对高危端口、高危漏洞和弱口令这三大网络环境中最常见的关键安全挑战,公安机关及各行业主管部门高度重视,要求各级组织及时发现并消除网络和信息系统“两高一弱”问题,实现问题清零。

但是,企业想要根治“两高一弱”,仅凭传统的网络安全理念和技术难尽全功。零信任凭借“持续验证、永不信任的”特性,以及网络端口隐藏、最小化授权、多因素认证等技术,在“两高一弱”整治上具备天然优势,在攻防演练、远程办公等场景下效果显著,受到了企业的广泛认可。

芯盾时代作为领先的零信任业务安全产品方案提供商,一直致力于零信任的发展和落地,在“两高一弱”整治上积累了丰富的经验,为企业提供了“两高一弱”整治的新路径。

“网络隐身”黑科技,有效隐藏高危端口

高危端口指在网络通信中容易被黑客利用进行攻击的端口。开放的高危端口为黑客提供了攻击入口,他们可以通过这些端口进行漏洞扫描、入侵尝试等恶意行为。

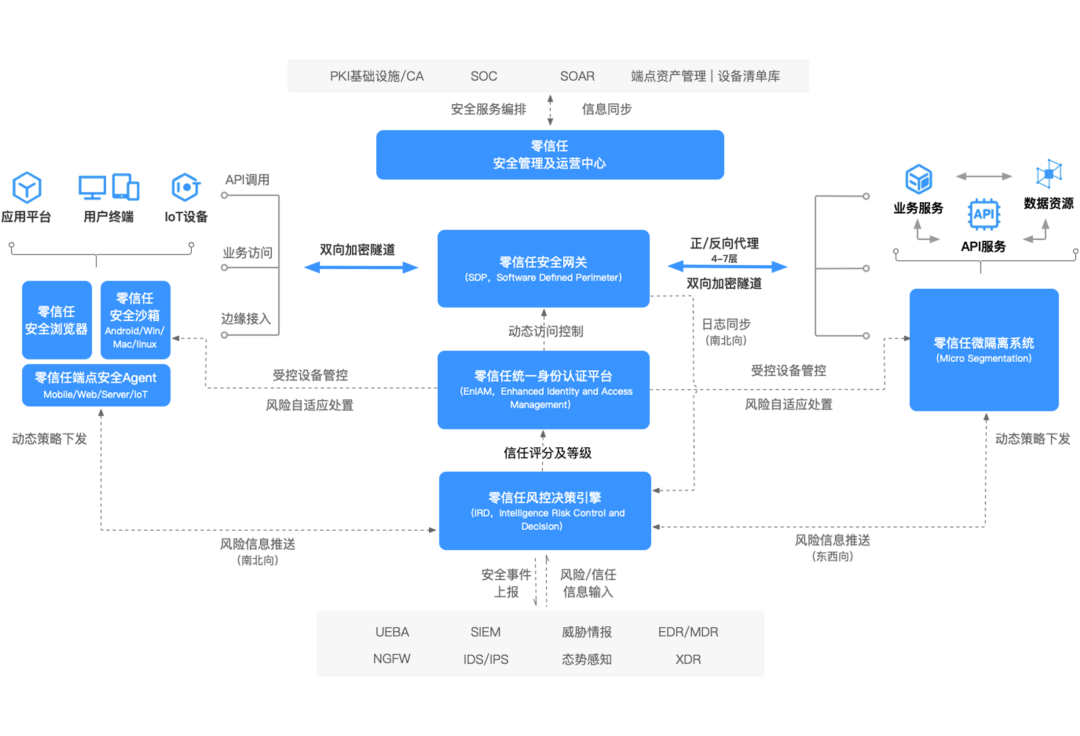

针对高危端口,芯盾时代零信任业务安全平台(SDP)能够借助SPA单包授权技术和流量代理,隐藏端口和服务,收敛业务资源的网络暴露面,让企业实现网关和业务应用的“双重隐身”:

1.网关隐身

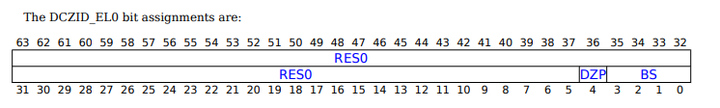

零信任安全网关采用SPA单包授权技术,默认关闭所有端口,外部扫描不到任何端口信息。只有安装安全客户端Agent的终端,才能经过SPA预认证,通过单包敲门的方式,与安全网关建立连接。

2.应用隐身

SDP统一代理业务应用的访问流量,从外部无法看到业务应用,也无法与业务应用直接建立连接。在与安全应用网关成功连接之后,此时内部的业务应用还是隐身状态。只有通过身份认证的用户,才能通过SDP与业务应用建立连接。

凭借“网络隐身”黑科技,芯盾时代SDP能够有效消除高危端口,减少企业遭受网络攻击的风险。某股份制商业银行采用芯盾时代SDP,在攻防演练中实现了业务应用0关停,演练结果0失分的好成绩。

保证业务访问安全,减少高危漏洞风险

高危漏洞指网络系统中存在的、可能被黑客利用以进行非法访问、数据窃取或系统破坏的严重安全缺陷。每一个操作系统或业务应用都可能存在漏洞,这些漏洞一旦被恶意利用,将给系统带来极大的安全风险。

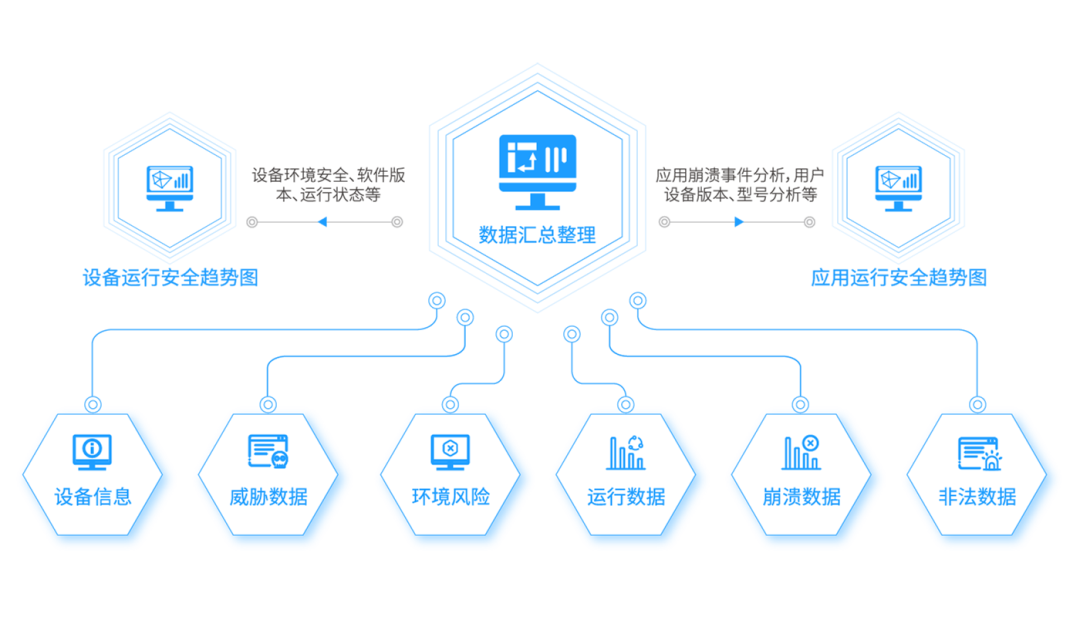

针对高危漏洞,芯盾时代零信任业务安全平台(SDP)能够借助终端威胁态势感知模块和“网络隐身”功能,从客户端、服务端两侧双管齐下,帮助企业缩减高危漏洞带来的风险:

1.客户端

芯盾时代SDP的客户端内置终端威胁态势感知模块,能够综合感知终端安全态势,智能扫描高危漏洞,精准识别终端病毒木马、多种模拟器、虚拟机、APP双开等风险,实时采集分析终端2000多个风险特征值,保证终端环境安全。

2.服务端

利用芯盾时代SDP代理业务应用的访问流量后,企业只对通过认证的用户、终端、应用开放端口,并通过细粒度的动态访问控制保证访问安全可信。即使业务应用中存在高危漏洞、0day漏洞,芯盾时代SDP也能减小漏洞被发现、利用的可能,保障企业的业务安全稳定运行。

实施多因素认证,消除弱口令

弱口令指设置过于简单、容易被猜测或破解的密码。弱口令是网络安全中最常见的隐患之一,它使得黑客能够通过暴力破解等方式轻松获取用户账号权限。

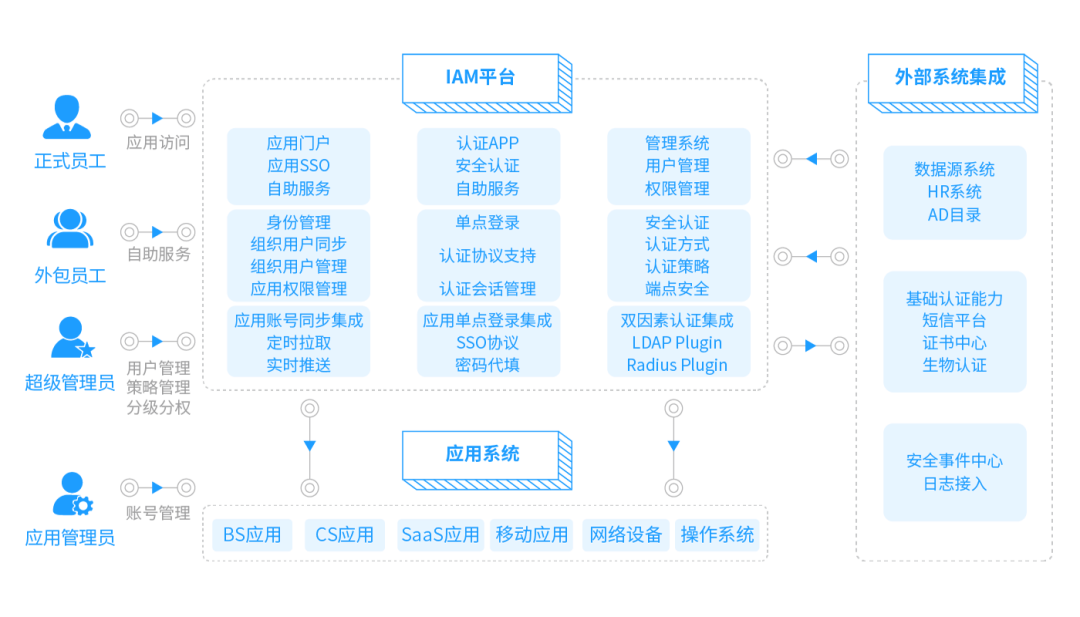

芯盾时代用户身份和访问管理平台(IAM),采用增强型身份认证技术、连续自适应风险信任评估技术,帮助企业建立智能、高效、可靠的身份管理体系,全面提升身份认证的安全性,消除弱口令带来的安全风险。

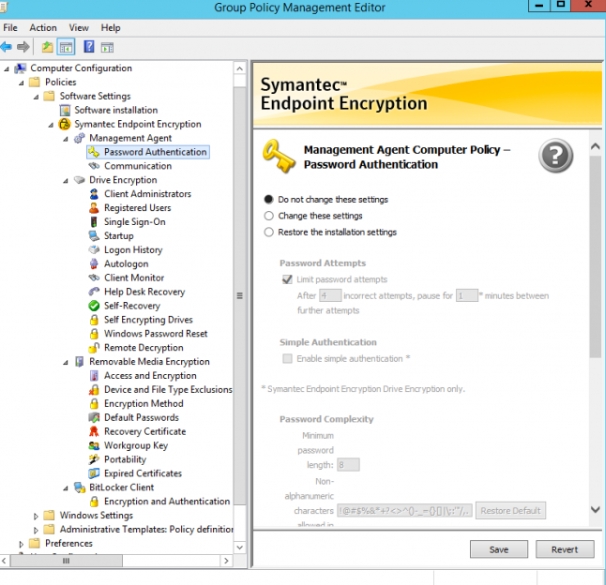

1.统一密码策略

IAM能让企业整合零散的组织用户数据,创建唯一用户身份标记,形成权威的组织用户体系,建立自动化流转的用户全生命周期管理机制,实现对身份信息、身份认证、访问权限、审计日志的统一管理。

IAM能让企业统一管理业务应用的密码策略,通过限制密码长度、密码构成,以及强制定期改密等措施,消除系统内的弱口令。

2.实施全局多因素认证

IAM能够为企业建立统一应用门户,统一业务应用的登录入口,并借助单点登录功能,让员工只需认证一次,就能登录所有权限内的业务应用,减少员工认证的次数,实现“一次认证,全网通行”。

为企业建立移动认证App,结合员工所知、所持、所有进行多因素身份认证,提供密码、App扫码、短信验证码、动态口令、指纹识别、人脸识别等多种认证方式,让员工在进行身份认证时少输密码、甚至不输密码,兼顾企业网络安全与员工操作便利。

3.身份信息加密存储

为了让身份认证更加安全,芯盾时代自主研发了移动认证技术,通过对智能手机的唯一性识别,证书的安全生成、存储、调用,以及手机安全环境的检测,将智能手机打造成移动U盾,为身份认证营造安全的终端环境。

芯盾时代研发了智能终端密码模块,基于传统证书认证方式,结合分割密钥、设备指纹、白盒算法、环境清场等技术,为身份信息的安全存储提供了底层支持,保证员工身份信息更安全的传输、存储,即使员工信息被劫持、被泄露也难以被破译和篡改。

一站式治理“两高一弱”,再次证明零信任的先进性、适配性。芯盾时代作为领先的零信任业务安全产品方案提供商,能够帮助企业从身份、设备、行为三个行为构建零信任安全架构,全面提升网络安全防护能力,帮助企业全面迈进零信任时代。

![[STM32]从零开始的STM32串口使用教程(小白向)](https://i-blog.csdnimg.cn/direct/7716735d96124511bc334dd046698b54.png)