关注这个靶场的其他相关笔记:XSS - LABS —— 靶场笔记合集-CSDN博客

0x01:环境配置

提示:Flash 逆向工具 JPEXS 配置请看 Level 19 的过关流程,这里就不重新教怎么安装配置了。

要想完成本关,需要下载 Flash,不然就会出现下面的情况:

我个人建议,是直接下载一个 Flash 游戏浏览器(能显示 Flash 内容,但是有可能会出现过关不弹窗的现象。Flash 中心似乎可以弹窗,但太麻烦了),下载链接如下:

Flash 浏览器下载渠道

官网下载:Flash游戏浏览器-官方网页浏览工具

CSDN 资源下载:FlashBrowserInstaller.exe

访问链接,点击 ”立即下载“,即可下载 Flash 游戏浏览器的安装包。

在安装 Flash 游戏浏览器之前,需要先关闭本机的杀毒软件(好家伙,病毒是吧),俺不知道有没有毒哈,没有关闭的话直接下载会被系统干掉。

首先是,搜索 ”病毒和威胁防护“:

进入软件后,选择 ”管理设置“:

关闭 ”实时保护“ 功能即可:

下面就是双击我们一开始下载下来的 Flash 游戏浏览器的安装包,进入安装流程:

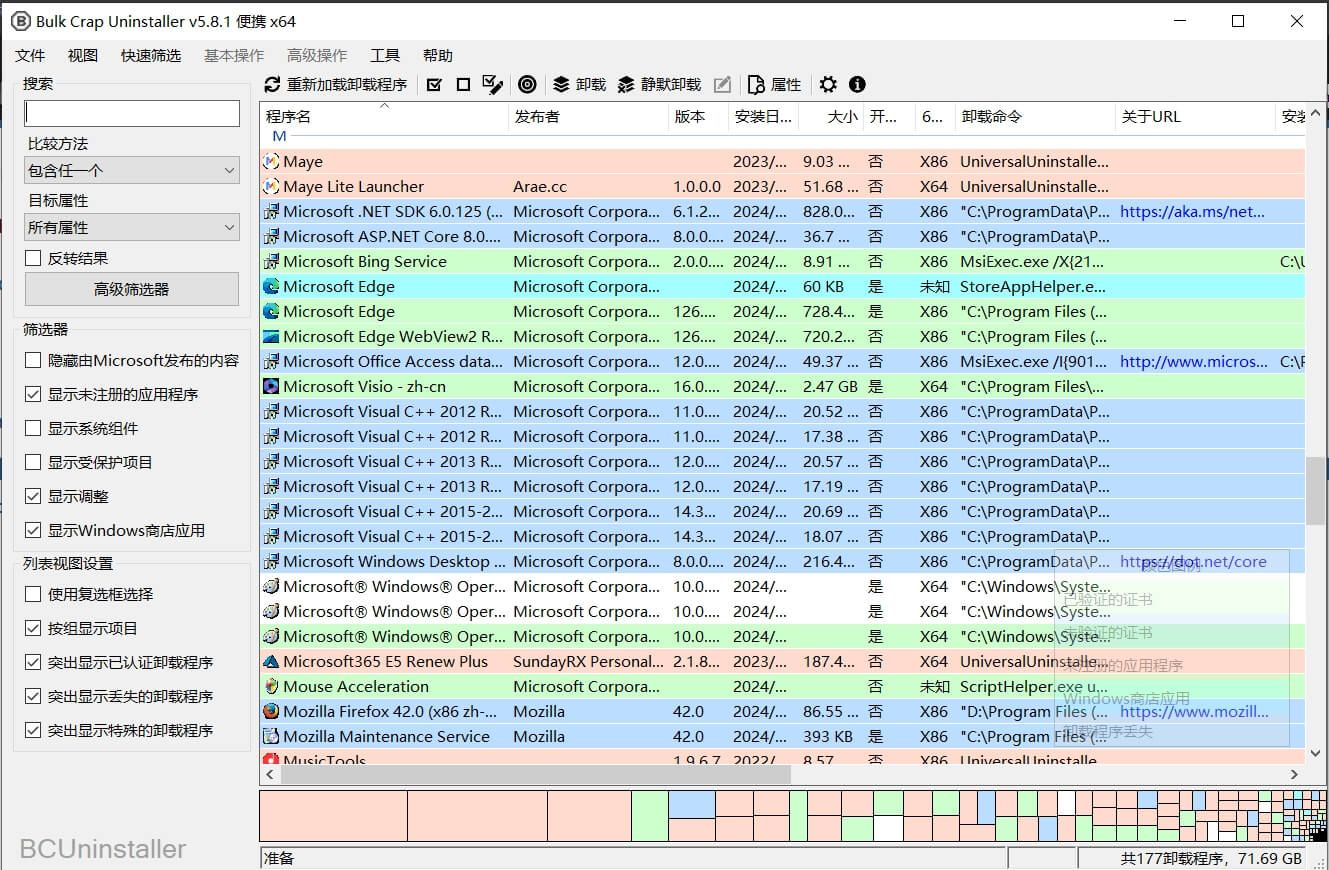

按照如下方式进行配置,可以更改一个你能找的到的路径,方便后期卸载:

配置完成后,就是点击 ”立即安装“ ,然后等它安装好,就可以直接使用了。

如果你的系统比较良心,还会弹出下面的内容,点击阻止就可以了:

0x02:过关流程

如果 Level 19 无法跳转的话,可以直接手动进入 Level 20 关卡(可以直接复制链接,也可以手动弹窗):

<!-- 我本机的 Level 20 靶场链接 -->

http://127.0.0.1/xss-labs/level20.php?arg01=a&arg02=b

进入靶场,老流程,右击页面查看网页源码,可以发现一个 .swf 文件,且我们通过 GET 方式提交的两个参数都被传递给了这个 .swf 文件:

可以看到回显点又是在 " 号内,经过测试 " 号其实被过滤了,所以我们无法通过常规方法逃逸出 src,那么只能看看 .swf 里有没有啥值得注意的部分了。

那么接下来就是对 .swf 文件的逆向了,首先下载页面上的 .swf 文件,这个比较简单,看到上图中的那个蓝色的链接吗,鼠标定位在上面,然后右击,在新窗口打开即可:

如果是使用的 Flash 浏览器,可能会自动解析该文件,此时我们复制浏览器上的链接,到 Google 浏览器或者没有安装 Flash 的浏览器,重新访问 .swf 文件,就可以下载了。比如下面,就是我在 Google 浏览器中访问 .swf 文件弹出的下载框: