本文仅作为学习参考使用,本文作者对任何使用本文进行渗透攻击破坏不负任何责任。

前言:

本文基于pikachu(皮卡丘)靶场进行SSRF渗透攻击教学。

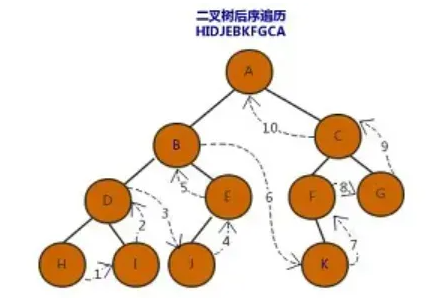

靶场环境搭建:SSRF漏洞(三)

一,SSRF(curl)。

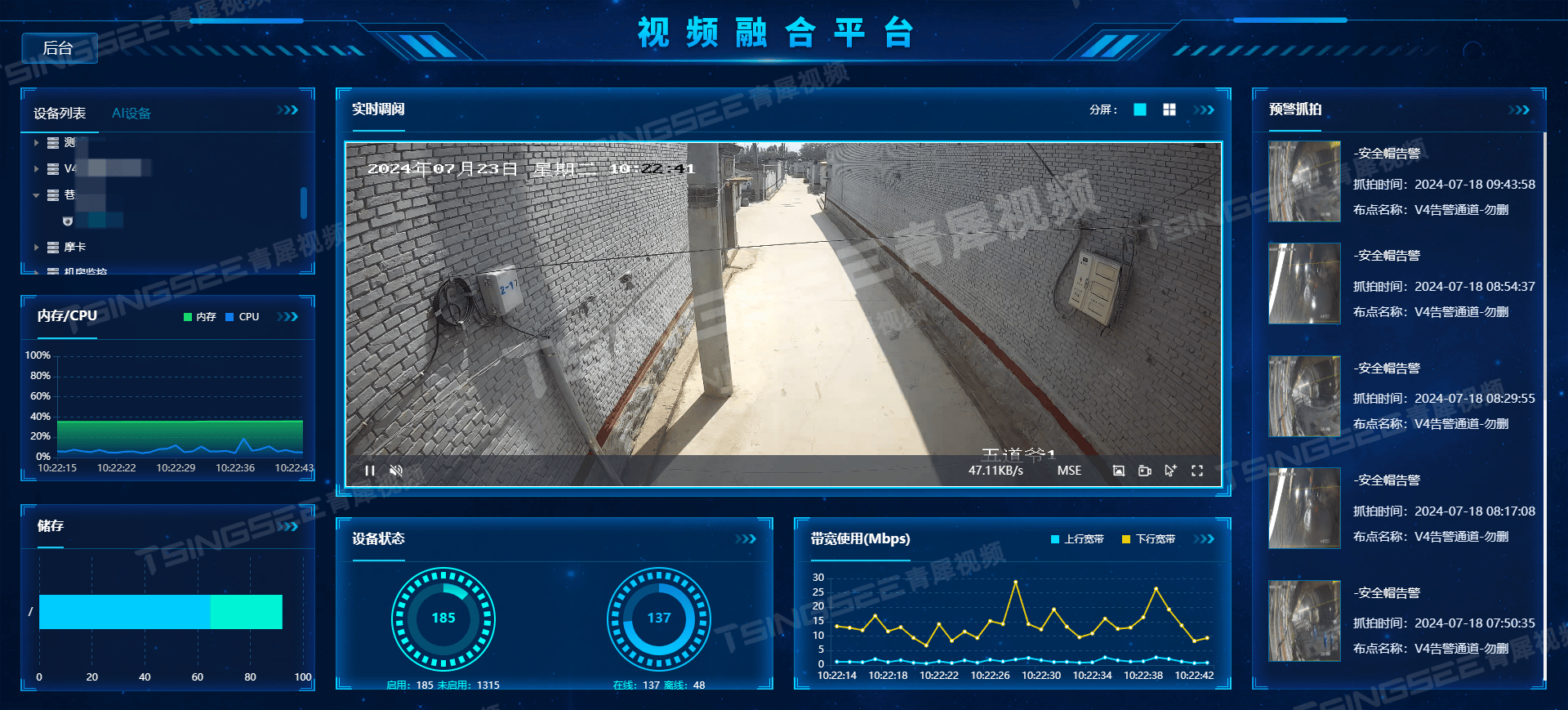

1,打开网站后,根据提示进行点击,可以发现:

在红框内的url栏内,还存在着另一个ip地址,猜测它传递了一个ip给后台,让其执行。

在红框内的url栏内,还存在着另一个ip地址,猜测它传递了一个ip给后台,让其执行。

127.0.0.1为本机巡回地址。

2,我们将黑框内替换为其他端口或内网ip进行测试。

可以看到,可以探测其内网信息,例如网址和端口开放情况(此处在8005端口开放的是upload-labs靶场);同时也可以将其替换为其他网站IP,例如百度等,以实现url重定向漏洞。

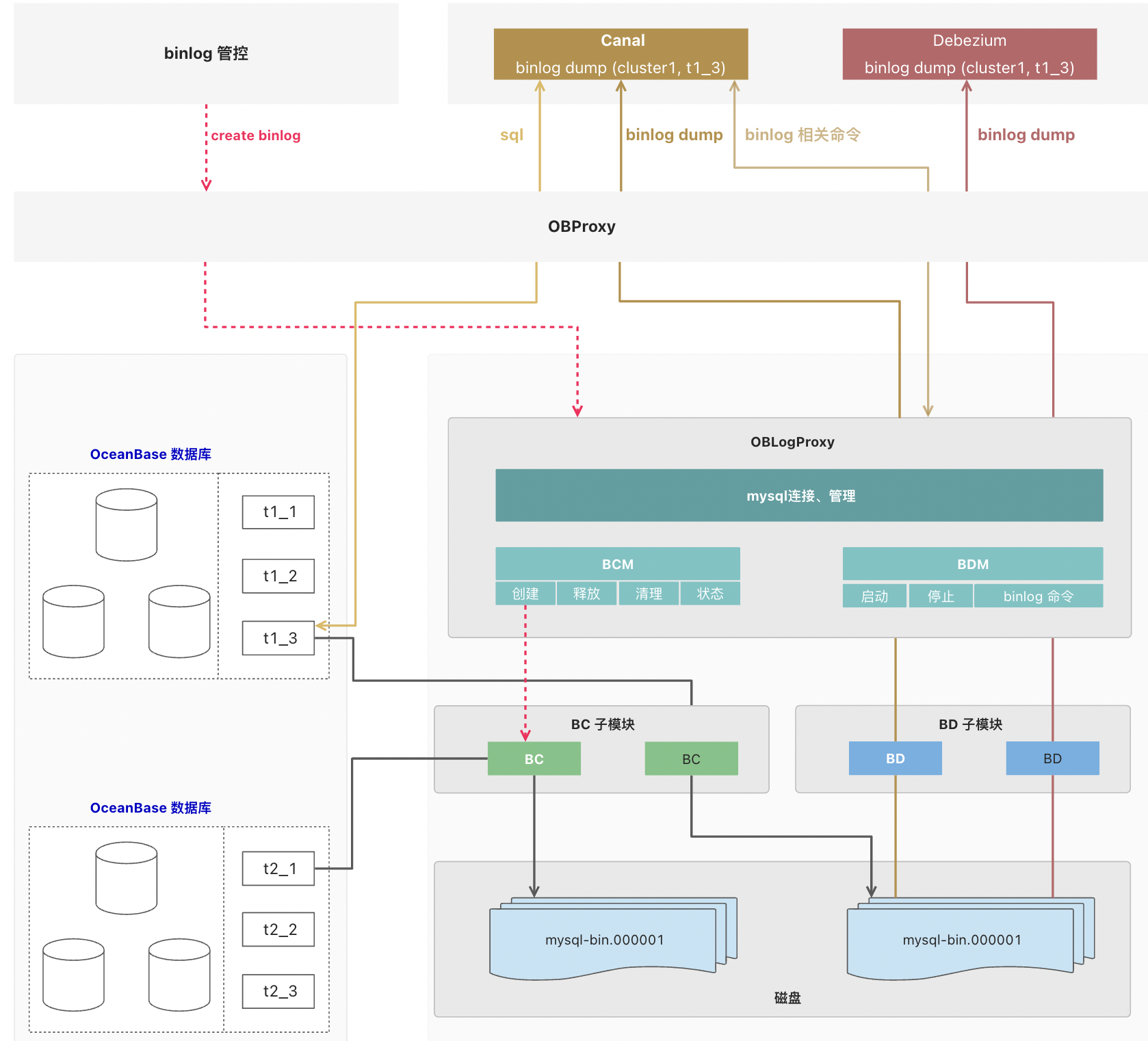

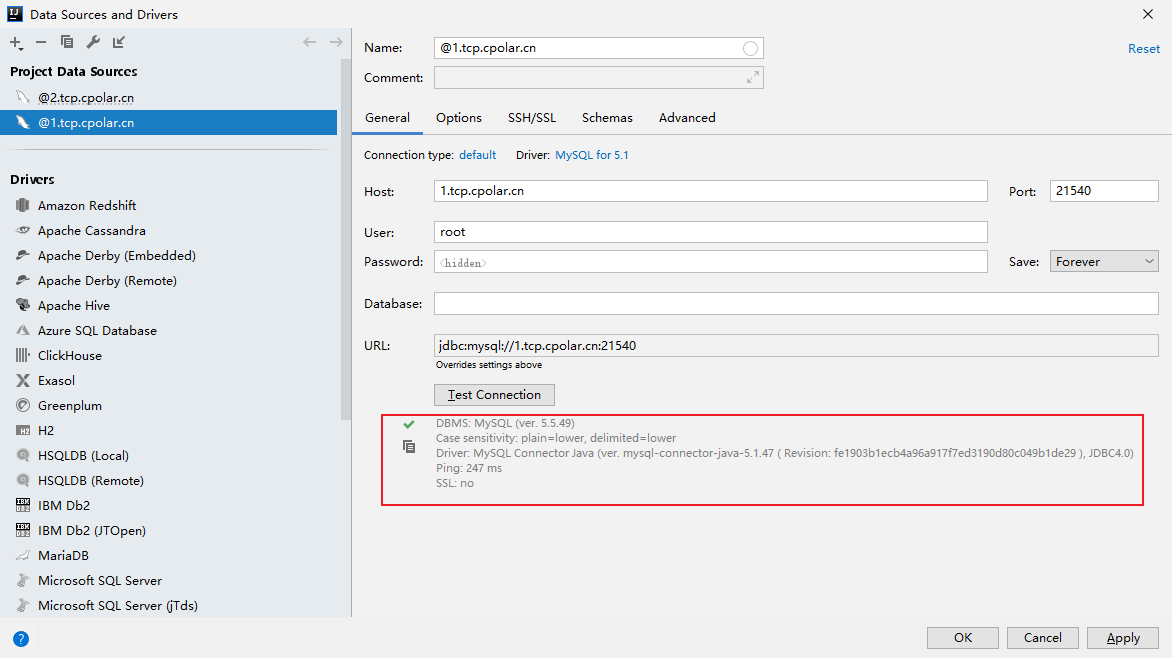

二、SSRF(file_get_content)。

1,,打开网站后,根据提示进行点击,可以发现:

此处使用file,可以使用file_get_content 可以对本地和远程的文件进行读取。

2,进行攻击。

在本地新建一个名为g.php的php文件,并复制其路径。

可以看到,本地php文件被远程读取,将其替换为恶意语句,便可以进行攻击。