目录

1.白加黑?syscall? ......绕过火绒???

2.内存对抗

3.CS已死 ??? 是真的 !

玩免杀的都知道,我们说到国产,基本上都是360,对于火绒,是非常好过的(一个动态调用就过了,没啥好说的),但是!!!! 新版的火绒新增了一个功能!!

内存扫描 !!!

这时候某顶级EDR就第一个不服了

:????? 要不你来座我的位置?????

:????? 要不你来座我的位置?????

我们众所周知,卡巴斯基的内存扫描是特别强大的 !! 网上很多人的用cs说什么技术能直接绕过卡巴斯基上线大部分都是假的(内存扫描一扫就挂)而且cs的流量早就被研究的死死的了,就算你配上C2Profile也是存活不久 !!!

1.白加黑?syscall? ......绕过火绒???

看到网上很多技术,各种loader都说绕过了火绒上线(确实上线了,也没有告警),但是真的如此吗????

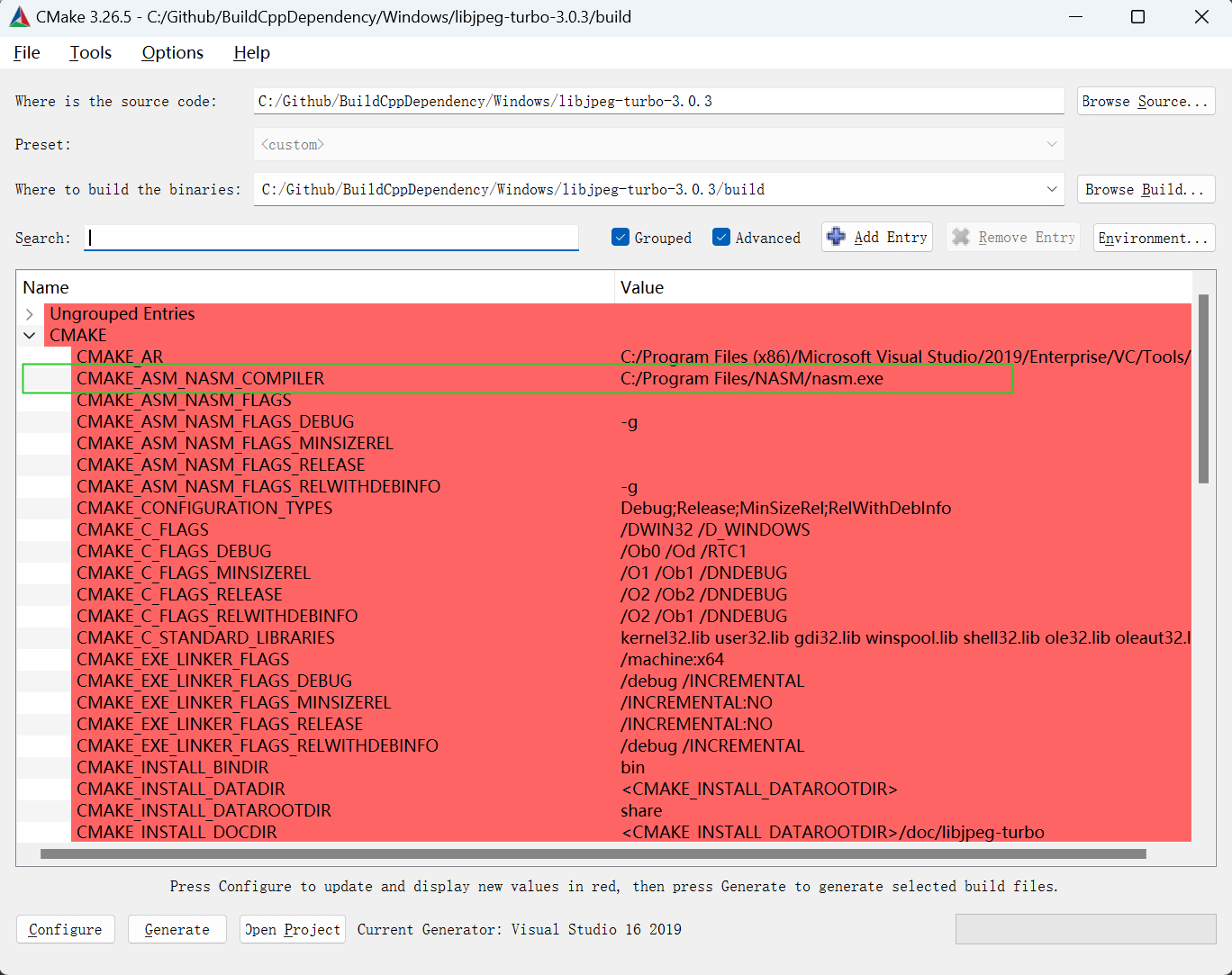

上图是我用的一个白加黑 + syscall + C2 Profile 上线的火绒,也是全程没有告警的,执行命令也没问题,目前很多人以为已经绕过了!!但是真的绕过了吗???

::去看看安全日志吧孩子

::去看看安全日志吧孩子

他只不过是扫出来了,但是没有告警罢了!!! 这时候你想去执行一些hashdump logonpasswords这种cs自带的操作也是会被拦截的!!!

如果别人去看安全日志的话,你还是直接寄的!!!(不过也不排除别人不看你成功上线的可能性吧) 。

那么话又说回来了,真的就对抗不了了吗 ???? NO!!!

2.内存对抗

这里不会分享代码(其实也很简单就是对CS的第三块内存进行加密)

这里参考的是WBGIII大佬的Veh + HOOK 的思路,最后魔改了一下(去掉特征配和加密)

cs bypass卡巴斯基内存查杀 2 - 先知社区 (aliyun.com)![]() https://xz.aliyun.com/t/9399?time__1311=n4%2BxnD0DuAK7qD55BKDsA3O4m2Df22qY5XoA%3D%2BQx这里也是上线了,但是安全日志没有任何的反应!!

https://xz.aliyun.com/t/9399?time__1311=n4%2BxnD0DuAK7qD55BKDsA3O4m2Df22qY5XoA%3D%2BQx这里也是上线了,但是安全日志没有任何的反应!!

这时候我们再去Hashdump,可以看见是能成功Dump下来的!!

应该说这样,才算是真正的Bypass了火绒!!!!(当然方法不止一种,还有其他的思路,这里仅仅提到了一种)

3.CS已死 ??? 是真的 !

3.CS已死 ??? 是真的 !

有人说,那既然你绕过了内存扫描,那你不就是直接绕过了卡巴斯基了吗 ??? 那么我们试验一下就知道了!!

还是刚才的Loader ,上线时没什么问题的,但是被杀的是什么时候呢,执行命令!!!

个人觉得被杀点应该如下(小白如果说错勿喷)

- 流量被杀,这里我已经配了C2Profile了,对流量进行了一定的规避,但是CS在不动源码的情况下基本上配了Profile特征也还是很明显(或者说Profile的某些选项即使一个特征!!这个我下一篇Blog来讲)

- 行为被杀 ,这里是Veh + Hook ,估计这种通过抛异常,hook Sleep来改内存属性的应该已经是被分析透了,刚公布的时候可能还有用,但是现在应该已经是用处不大了(对于卡巴)

- 可能我这只CS的流量特征已经被记录了(以前我刚配好Profile的时候就算不用这种方式去面对卡巴也不会立刻被杀,估计是我这只Profile流量被记录了,你们自己写一个用同样Loader试试看就知道是不是这个原因了!!)

- 可能我没用白加黑,信誉度不高,白加黑有可能会好那么一点。

当然,除了上面的Veh + Hook +C2profile + 第三块内存的加密 这种方法,还有很多(网上的手法) 但是无论如何,就算你把CS开的面目全非,加上一些顶尖的手法,CS也是活不久的,所以还是呼应这个标题 CS已死 ????? 是真的 !!! 换C2或者自研C2才是唯一的出路(引用我的一个师傅的一句话hhhhh) 怎么绕过卡巴斯基???? (不用CS!!!)