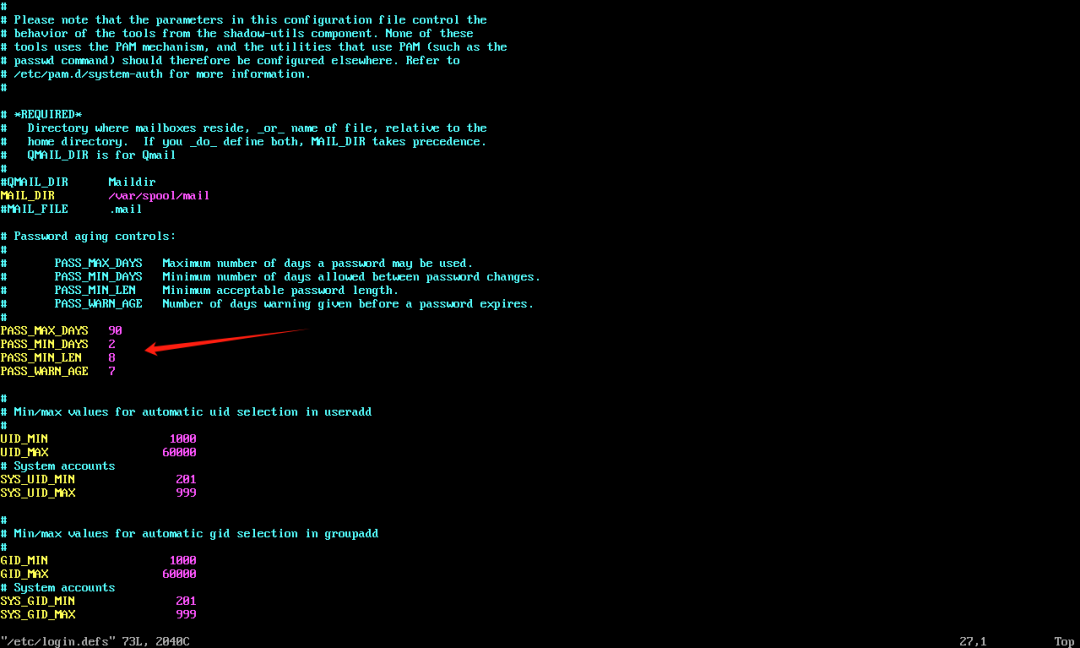

1.密码周期: vim /etc/login.defs max_days:90 mindays:2 minlen:8 warnage:7

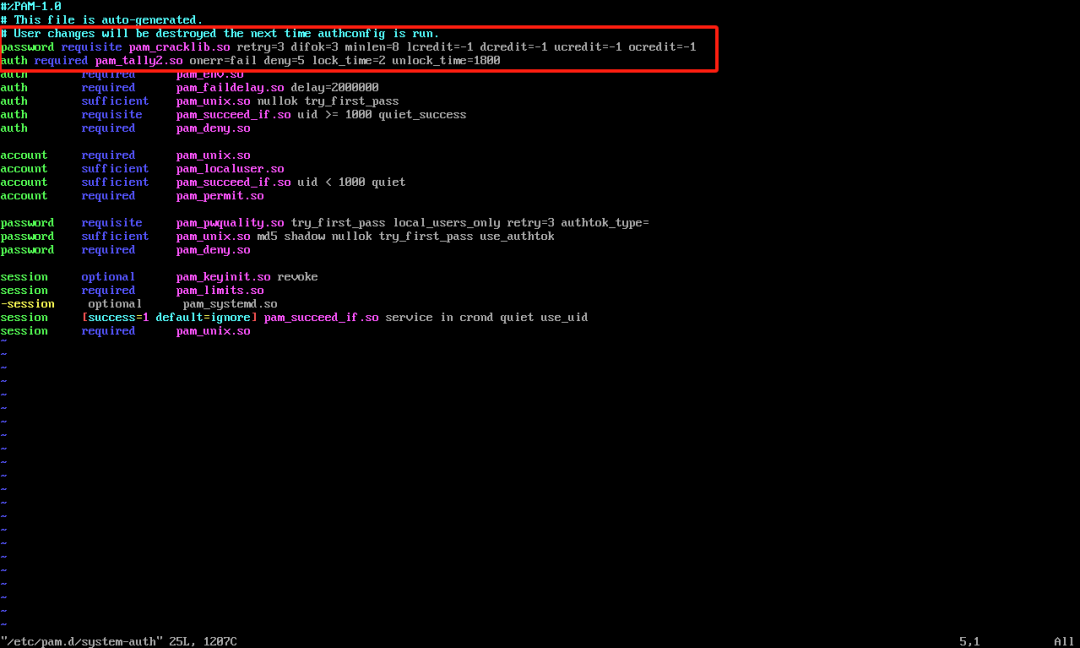

2.密码复杂度: vim /etc/pam.d/system-auth :

password requisite pam_cracklib.so retry=3 difok=3 minlen=8 lcredit=-1 dcredit=-1 ucredit=-1 ocredit=-1

【Ubuntu系统->vim /etc/pam.d/common-password】

3.登录失败策略【和密码复杂度一起】: vim /etc/pam.d/system-auth:

auth required pam_tally2.so onerr=fail deny=5 lock_time=2 unlock_time=1800

【Ubuntu系统->vim /etc/pam.d/common-auth】

//4.centOS查看talnet服务是否运行:

netstat -an | grep ":23"

//禁止telnet运行,禁止开机启动:

systemctl stop telnet.socket

systemctl disable telnet.socket

systemctl restart xinetd

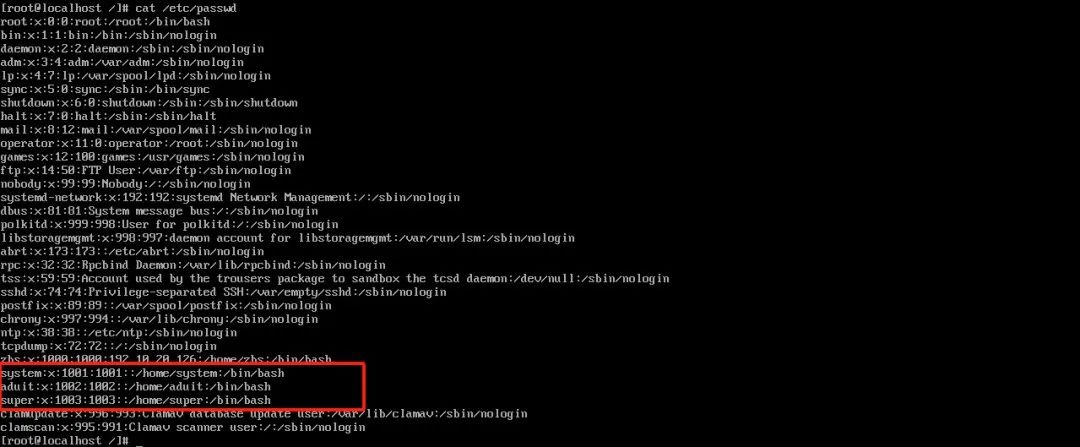

5.用户名 vim/etc/passwd 截图检查

useradd (name)

//passwd name【更改密码】

system,audit,super

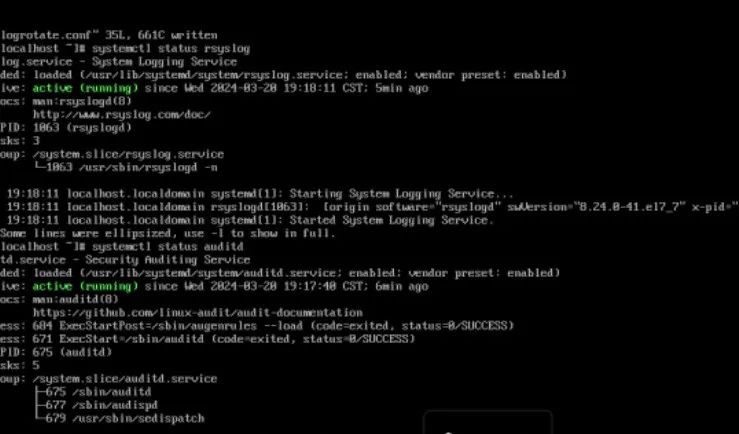

6.审计策略开启

systemctl status rsyslog

systemctl status auditd

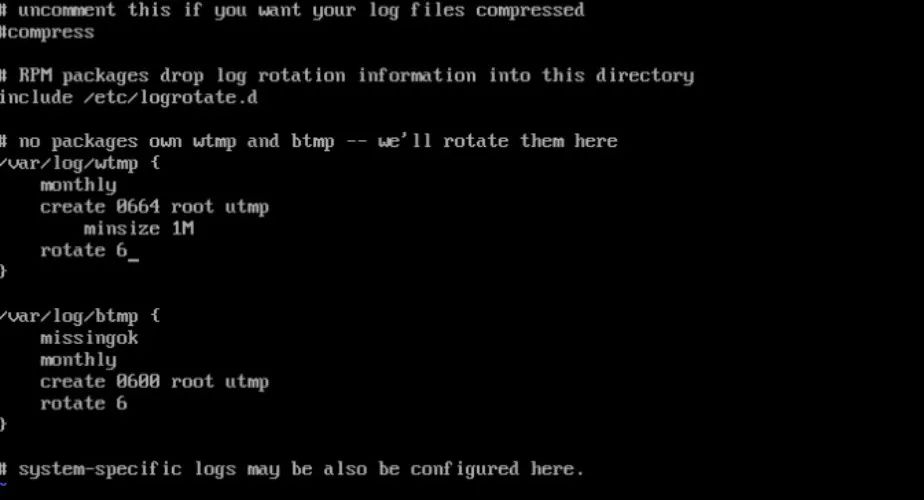

7.审计记录(日志配置)

vim /etc/logrotate.conf :让日志文件转储一个月,保留6个月的信息

minsize 1M

rotate 6

monthly

【连接日志审计系统】

vim /etc/rsyslog.conf

*.* @@:514处改为@+日志审计系统的ip

然后systemctl restart rsyslog.service

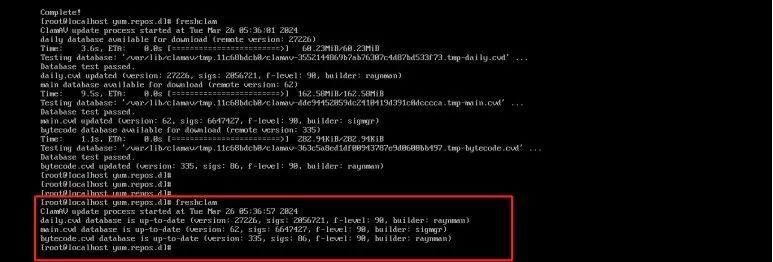

7.5 部署clamav

...

freshclam

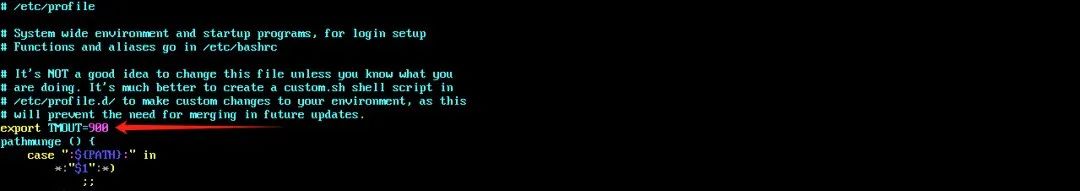

8.超时锁定 vim /etc/profile

export TMOUT=900

8.5.安全备份:ls /tmp/

//etc.tar.gz

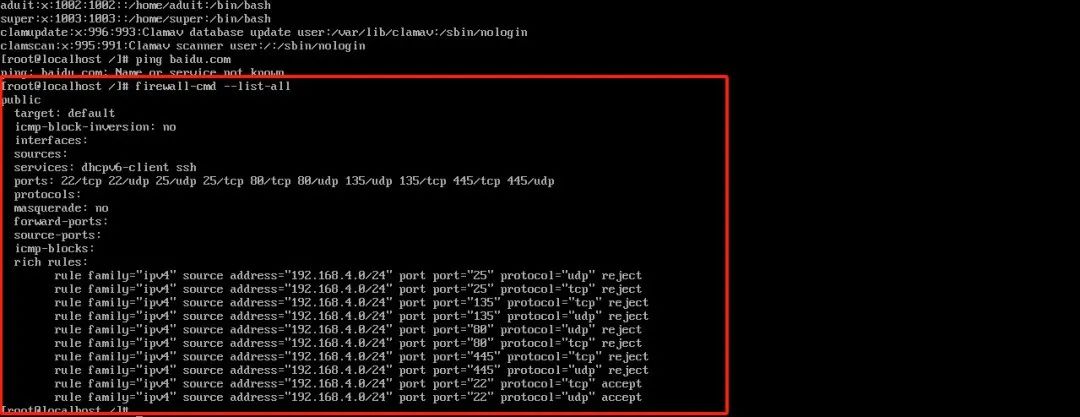

8.555 关闭不需要的服务、端口流程:firewall-cmd --list-all

[linux防火墙关闭端口]

打开防火墙服务:systemctl start firewalld

放行指定单个端口:firewall-cmd --zone=public --add-port=25/tcp --permanent

批量限制ip,限制192.168.x.x的所有ip访问yy端口:【25,135,445,139,80】

firewall-cmd --permanent --add-rich-rule="rule family='ipv4' source address='192.168.x.0/24' port protocol='tcp' port='80' reject"

firewall-cmd --permanent --add-rich-rule="rule family='ipv4' source address='192.168.4.0/24' port protocol='tcp' port='22' accept"

生效上面添加的指令:firewall-cmd --reload

查看所有被放行的端口:firewall-cmd --list-port (--list-all)

取消指定一开放端口:firewall-cmd --zone=public --remove-port=25/tcp --permanent

firewall-cmd --permanent --zone=public --remove-rich-rule='rule family="ipv4" source address="192.168.4.0/24" port protocol="tcp" port="22" reject'

9.cat /etc/passwd(shadow) 命令查看所有账号

userdel -r删除不必要的账号

passwd -l禁用账户

passwd -u解锁账户

//10.防dos

cat/proc/sys/net/ipv4/tcp_syncookies截图【syncookie默认值】

vim /etc/sysctl.conf 加上net.ipv4.tcp_max_syn_backlog = 2048

1、密码周期策略vim /etc/login.defs 查看密码策略

应对登录的用户进行身份标识和鉴别,身份标识具有唯一性,身份鉴别信息具有复杂度要求并定期更换;

vi /etc/login.defs,按“S”进入修改模式,将参数修改成以下图片上的参数值,修改完毕后按“ESC”退出修改模式,此时为只读模式,然后再输入“:wq”进行保存。

2、密码复杂度策略

输入命令vi /etc/pam.d/system-auth 按“S”进入修改模式,在文中添加如下命令,修改完毕后按“ESC”退出修改模式,此时为只读模式,然后再输入“:wq”进行保存。

password requisite pam_cracklib.so retry=3 difok=2 minlen=8 lcredit=-1 dcredit=-1 ucredit=-1 ocredit=-1

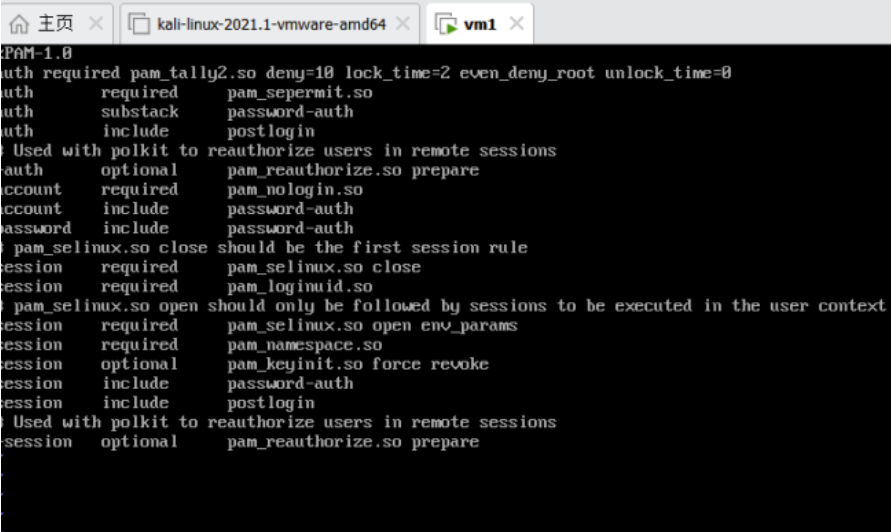

3.登入失败策略 vi /etc/pam.d/sshd 按“S”进入修改模式,在文中添加如下命令,修改完毕后按“ESC”退出修改模式,此时为只读模式,然后再输入“:wq”进行保存。

auth required pam_tally2.so deny=10 lock_time=2 even_deny_root unlock_time=0

-

登录超时锁定:

在/etc/profile里加上export TMOUT=900就好

6、访问控制:应对登录的用户分配账户和权限:

查看是否进行三权分立,即有不同的用户 :cat /etc/passwd

创建三个管理员账户:audit、system、security

如果没有可以通过命令创建:

useradd audit

useradd system

…

应及时删除或停用多余的、过期的账户,避免共享账户的存在;应授予管理用户所需的最小权限,实现管理用户的权限分离;

但在实际生产中,Linux系统很难完全满足该项要求,因为超级管理员用户root一旦被禁用会影响系统和应用的正常使用。但仍应严格限制具有root级权限的账户,其他用户仅应通过使用sudo被赋予root级权限

7、开启策略审核功能

分别输入“systemctl status rsyslog”与“systemctl status auditd”,开启策略审核功能即可。

8、安全日志属性设置 修改vi /etc/logrotate.conf 按“S”进入修改模式,将参数修改成以下图片上的参数值,修改完毕后按“ESC”退出修改模式,此时为只读模式,然后再输入“:wq”进行保存。

9:关闭不必要端口、对远程连接的网络地址进行限制:

按一个linux的firewall:

对它进行配置:

打开防火墙服务:systemctl start firewalld

放行指定单个端口:firewall-cmd --zone=public --add-port=25/tcp --permanent

批量限制ip,限制192.168.x.x的所有ip访问yy端口:【25,135,445,139,80】

firewall-cmd --permanent --add-rich-rule="rule family='ipv4' source address='192.168.x.0/24' port protocol='tcp' port='80' reject"

firewall-cmd --permanent --add-rich-rule="rule family='ipv4' source address='192.168.4.0/24' port protocol='tcp' port='22' accept"

生效上面添加的指令:firewall-cmd --reload

查看所有被放行的端口:firewall-cmd --list-port (--list-all)

取消指定一开放端口:firewall-cmd --zone=public --remove-port=25/tcp --permanent

firewall-cmd --permanent --zone=public --remove-rich-rule='rule family="ipv4" source address="192.168.4.0/24" port protocol="tcp" port="22" reject'

10.入侵防范

应遵循最小安装的原则,仅安装需要的组件和应用程序;

查看系统当前版本,是否及时安装安全补丁

我都是安装部署clamav

具体怎么安装可以百度