目录

一、环境

二、开始分析

2.1代码审计(未授权访问)

一、环境

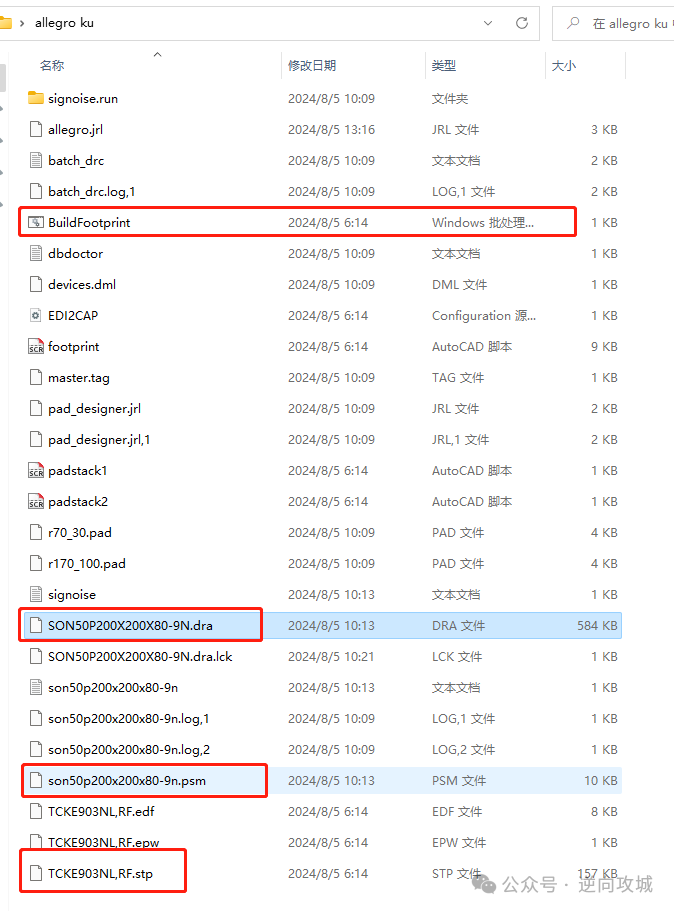

环境私聊获取

二、开始分析

2.1代码审计(未授权访问)

我们可以看到构造函数ip是通过X_FORWARDED_FOR来获取的,而这个刚好可以伪造,那我们再加着ishtml=1就达成了第一个要点未授权访问

可以见得未授权我已经进入

成功拿到cookie安全码

通过审计代码中,有远程登录板块,而可以看到这个板块是从cookie中拿出来安全码,而上一步未授权我们已经成功拿到安全码,拿到后通过xxtea_decrypt这个函数进行解密,解密后进行一个反序列化

而通过看这个函数user我们可以看到很明显user和数据库有关系

而通过分析代码我们很明显可以看到一个加密函数

我们将这些加密函数的关联函数也提取出来

这里在解密,解密也是用的cookie_pass

我们将安全cookie添加到我们的index.php后,开始写我们的语句

先序列化再加密再编码

原因:我们需要和源码是反着的,源码:先解码,再解密,再序列化

可以看到这个是我们最终运行出来的数据

直接拿走开始注入

127.0.0.1/ccms/index.php?case=admin&act=remotelogin&admin_dir=admin&site=default&args=MSq84SDQhpAjIIvJrbBmKWQ69ofizigXJAMGvXieMcyHlurLhxSqhz%2bbadZ6%2bPP313pDWwL1lrD1XwEiLGQUaFJ92XyguB2YXmOupDVLo4ku1G41JKUFD%2bFVg9c3xFT3c8FgeunvkQunNk2Sw2Ezgl7ZOf9etZFZBB8kKPfZUM249wmsa3bUFpnB8HPJFI6DZqVBfaHqt6q2EXs这是我的超管

超管权限直接拿下

![NRBO-XGBoost分类 基于牛顿-拉夫逊优化算法[24年最新算法]-XGBoost多特征分类预测+交叉验证](https://img-blog.csdnimg.cn/img_convert/42cc0208eeed8825c62df474256b991e.png)