计算机网络基础

- 计算机网络和因特网

- Internet 结构和 ISP

- 分组延时、丢失和吞吐量

- 四种分组延时

- 分组丢失

- 吞吐量

- 协议层次及其服务模型

- 概念

- 数据单元(DU)

- 协议栈

- TCP/IP 协议

- 各层次的协议数据单元

- IOS/OSI 参考模型

- 计算机网络和因特网的历史

- 早期计算机网路(1960年以前)

- 分组交换的发展(1961-1972)

- 专用网络和网络互联 (1972-1980)

- 网络的激增(1980-1990)

- 因特网爆炸 (1990, 2000’s)

- 最新发展(2005 - 现在)

大家好呀!我是小笙,本章我主要分享计算机网络基础 - 计算机网络和因特网(2)学习总结,希望内容对你有所帮助!!

计算机网络和因特网

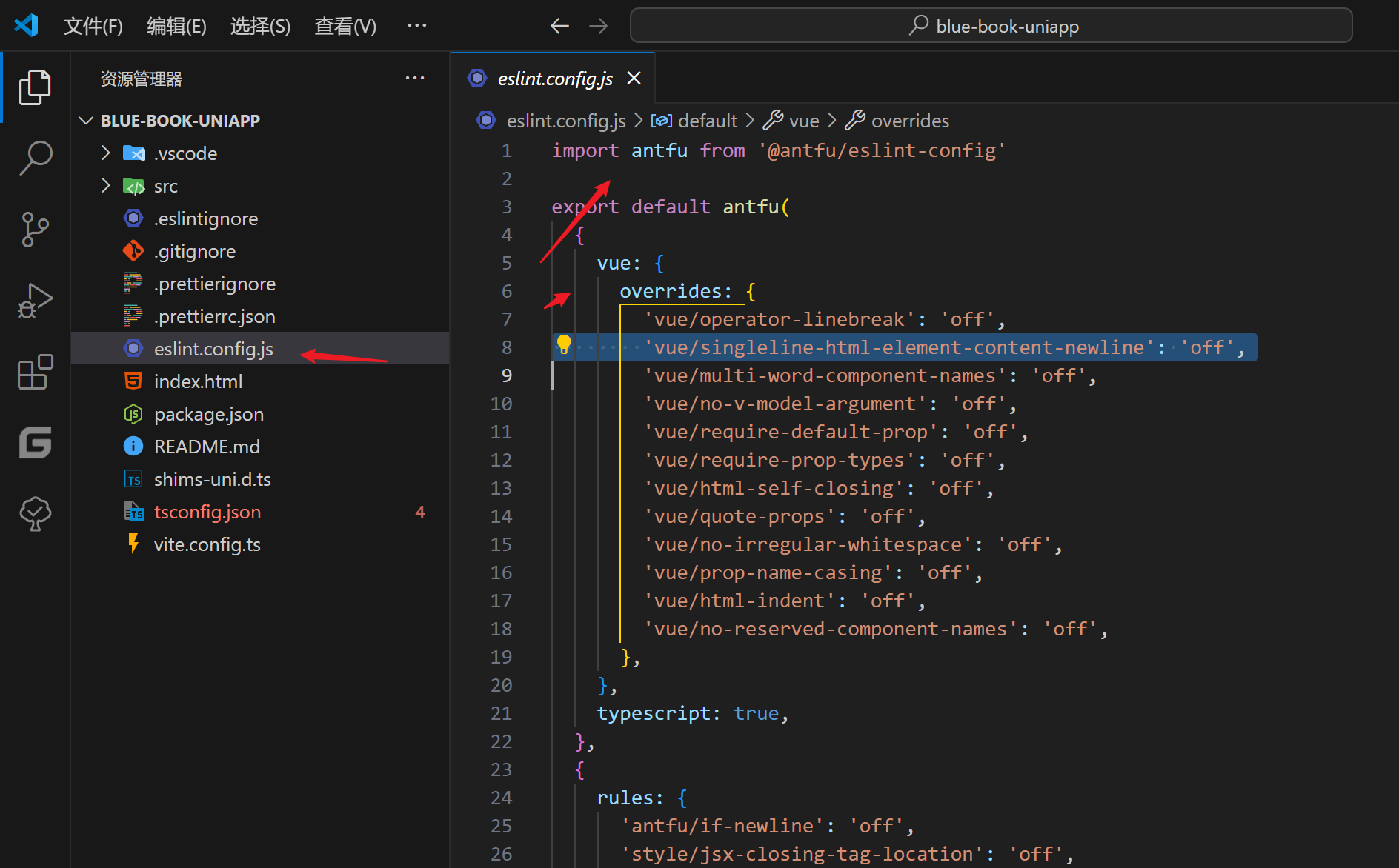

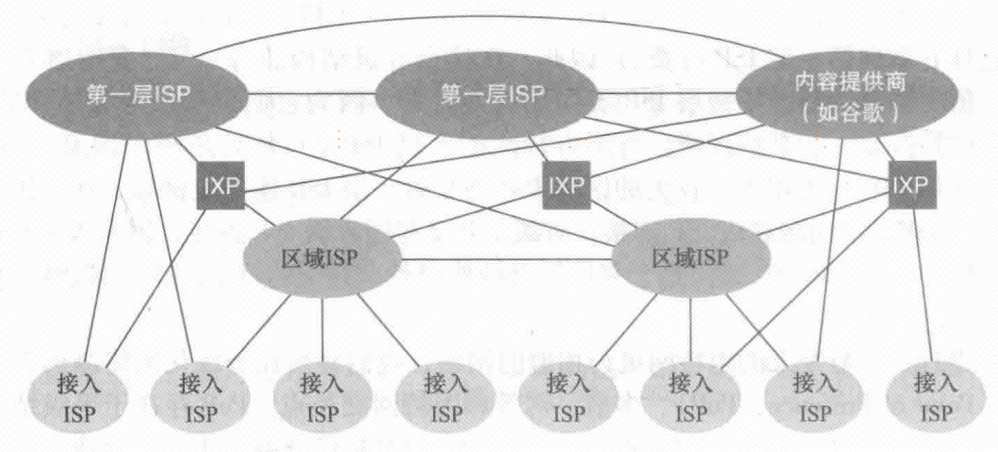

Internet 结构和 ISP

- ISP(因特网服务提供者):是个向广大用户综合提供提供互联网接入业务,信息业务和增值业务的公司

- ICP(内容提供商):自己部署专用网络,同时和各级 ISP 连接

- IXP:多个对等 ISP 互联互通之处,通常不涉及费用结算(对等接入)

- POP:高层 ISP 面向客户网络的接入点,涉及费用结算(高宿:一个底层 ISP 接入 多个高层 ISP)

分组延时、丢失和吞吐量

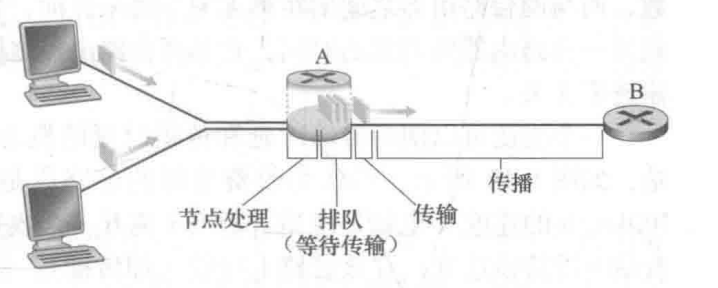

为何会出现分组延时和丢失?

在路由器缓冲区的分组队列

- 延时:分组等待排到队头、被传输

- 丢失:分组到达时,如果没有可用的缓冲区,则该分组被丢掉(分组到达链路的速率超过了链路输出的能力)

节点总时延(total nodal delay):节点处理时延(nodal processing delay)、排队时延(queuing delay)、传输时延(transmission delay)和传播时延(propagation delay)

四种分组延时

-

节点处理延时:检查 bit 级差错 ;检查分组首部和决定将分组导向何处

-

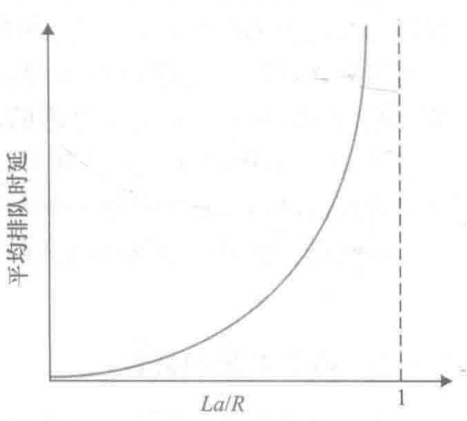

排队延时:在输出链路上等待传输的时间 ; 依赖于路由器的拥塞程度

流量强度 = La / R (越接近 0,平均排队延时越小;反之越接近 1,平均排队延时趋向于无限大,因此,流量工程中的一条金

科玉律是:设计系统时流量强度不能大于 1)

- R 链路带宽(bps)

- L 分组长度(bits)

- a 分组到达队列的平均速率

-

传输延时:将分组发送到链路上的时间: L / R (R:链路带宽(bps) ; L:分组长度(bits)) ;存储转发延时

-

传播延时:传播延时 d / s (d:物理链路的长度 ; s:在媒体上的传播速度)

分组丢失

- 链路的队列缓冲区容量有限

- 当分组到达一个满的队列时,该分组将会丢失

- 丢失的分组可能会被前一个节点或源端系统重传,或根本不重传

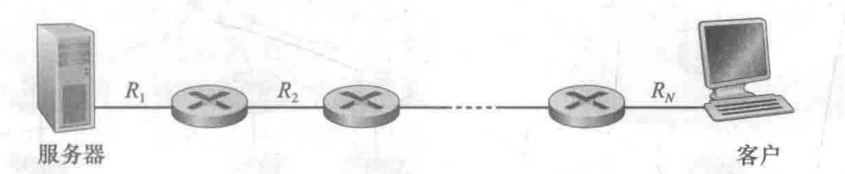

吞吐量

吞吐量,在源端和目标端之间传输的速率(数据量/单位时间)

- 瞬间吞吐量:在一个时间点的速率

- 平均吞吐量:在一个长时间内平均值

瓶颈链路:端到端路径上,限制端到端吞吐的链路(水桶效应)

端到端平均吞吐 = min{R1,R2,…,Rn }

协议层次及其服务模型

概念

服务:低层实体向上层实体提供他们之间得通信能力

- 服务用户

- 服务提供者

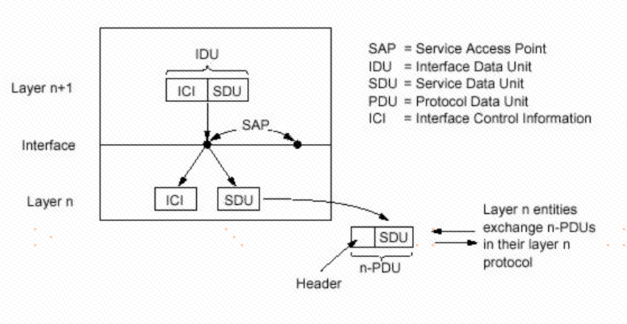

服务访问点 SAP:使用下层提供的服务通过层间的接口(类似于上层调用下层的服务函数)

- socket,TCP 向应用层提供得服务访问点(用于区分上层应用)

原语:下层提供给上层服务的形式(类似于服务函数参数)

服务类型:面向连接的服务以及无连接

- 例如:TCP 向它的应用程序提供了面向连接的服务, 这种服务确保应用层报文向目的地传递的正确性和流量控制 ;UDP 协议向它的应用程序提供无连接服务。这是一种不提供不必要服务的服务,没有可靠性,没有流量控制,也没有拥塞控制

服务与协议的区别

- 服务(Service):低层实体向上层实体提供它们之间的通信的能力,是通过原语来操作的,垂直方向

- 协议(protocol):对等层实体(peer entity)之间在相互通信的过程中,需要遵循的规则的集合,水平方向

分层处理和实现复杂系统的好处?

对付复杂的系统

- 概念化:结构清晰,便于标示网络组件,以及描述其相互关系(分层参考模型)

- 结构化:模块化更易于维护和系统升级 (改变某一层服务的实现不影响系统中的其他层次 )

- 对于其他层次而言是透明的

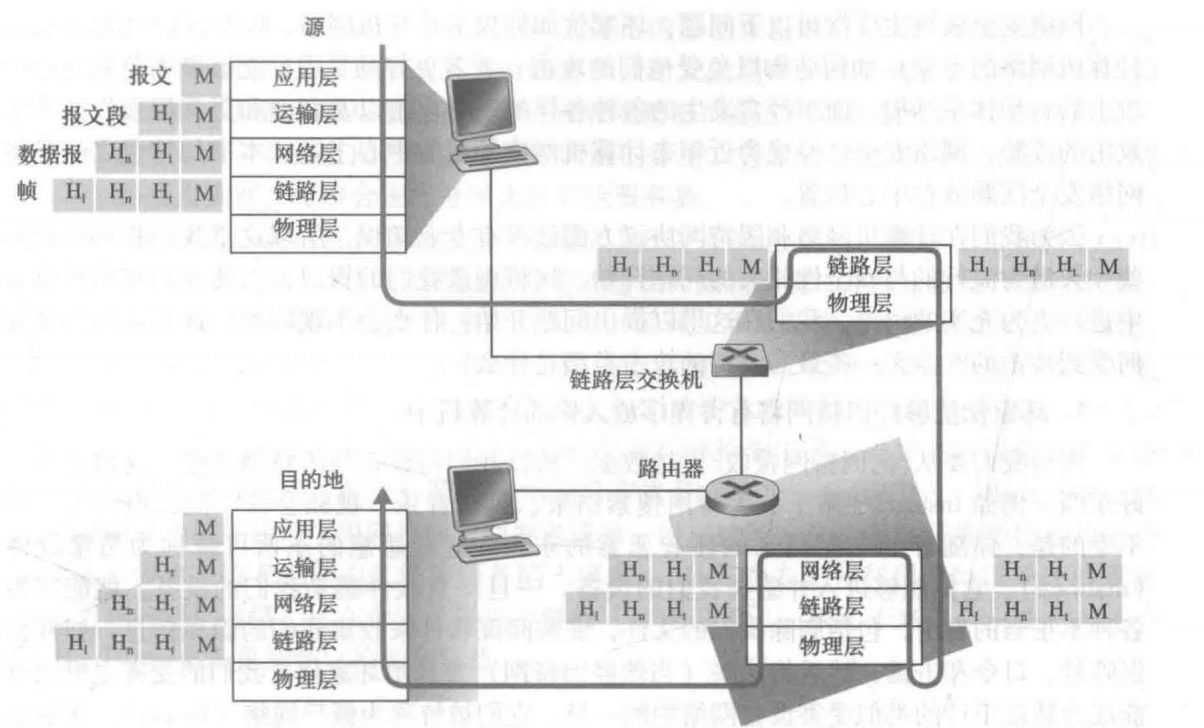

数据单元(DU)

PDU,协议数据单元:上层传输下来的数据 SDU,拼接上本层的 Header的数据则为本层的 PDU(通俗的讲就是封装上层的数据之后的称呼)

SDU 与 PDU 存在关系:多对一(粘包)、一对一、一对多(拆包)的关系

协议栈

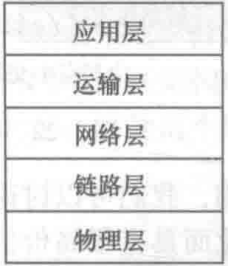

TCP/IP 协议

-

应用层:网络应用

- 为人类用户或者其他应用进程提供网络应用服务

- FTP、SMTP、HTTP、DNS

-

传输层:主机之间的数据传输

-

在网络层提供的端到端通信基础上,细分为进程到进程,将不可靠的通信变成可靠地通信

-

TCP、UDP

-

-

网络层:为数据报从源到目的选择路由

-

主机主机之间的通信,端到端通信,不可靠

-

IP、路由协议

-

-

链路层:相邻网络节点间的数据传输

-

2个相邻2点的通信,点到点通信,可靠或不可常

-

点对对协议PPP、802.11(wifi)、Ethernet

-

-

物理层:在线路上传送 bit

各层次的协议数据单元

- 应用层:报文(message)

- 传输层:报文段(segment)TCP段,UDP数据报

- 网络层:分组(packet)(如果无连接方式:数据报 datagram)

- 数据链路层:帧(frame)

- 物理层:位(bit)

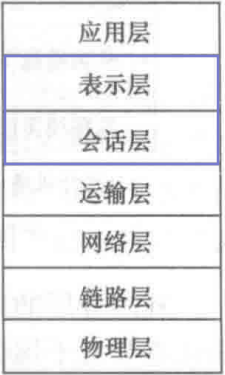

IOS/OSI 参考模型

- 表示层:允许应用解释传输的数据,e.g.、加密、压缩以及机器相关的表示转换

- 会话层:数据交换的同步,检查点,恢复

计算机网络和因特网的历史

早期计算机网路(1960年以前)

主要使用的是线路交换网络,但是由于线路建立时间过长、独享方式占用通信资源以及可靠性不高等原因,寻求新型的网络模式,便出现分组交换网络

分组交换的发展(1961-1972)

网络控制协议是第一个端系统直接的主机-主机协议(NCP协议:相当于传输层和网络层在一起,支持应用开发)

专用网络和网络互联 (1972-1980)

定义了今天的Internet体系结构

网络的激增(1980-1990)

1983: TCP/IP部署

- NCP分化成2个层次,TCP/IP,从而出现 UDP

- 覆盖式IP解决网络互联问题

- 主机设备和网络交换设备分开

因特网爆炸 (1990, 2000’s)

- TCP/IP体系结构的包容性,在其上部署应用便捷,出现非常多的应用

- 新一代杀手级应用(即时讯息,P2P 文件共享,社交网络等)更进一步促进互联网的发展

- 安全问题不断出现和修订(互联网的补丁对策)

最新发展(2005 - 现在)

高速无线接入无处不在:移动互联时代

- 4G部署,5G蓄势待发

- 带宽大,终端性能高,价格便宜,应用不断增多

![[oeasy]python0028_女性程序员_Eniac_girls_bug_Grace](https://img-blog.csdnimg.cn/img_convert/770518fc71098e60a5f0cba350d42c8c.png)