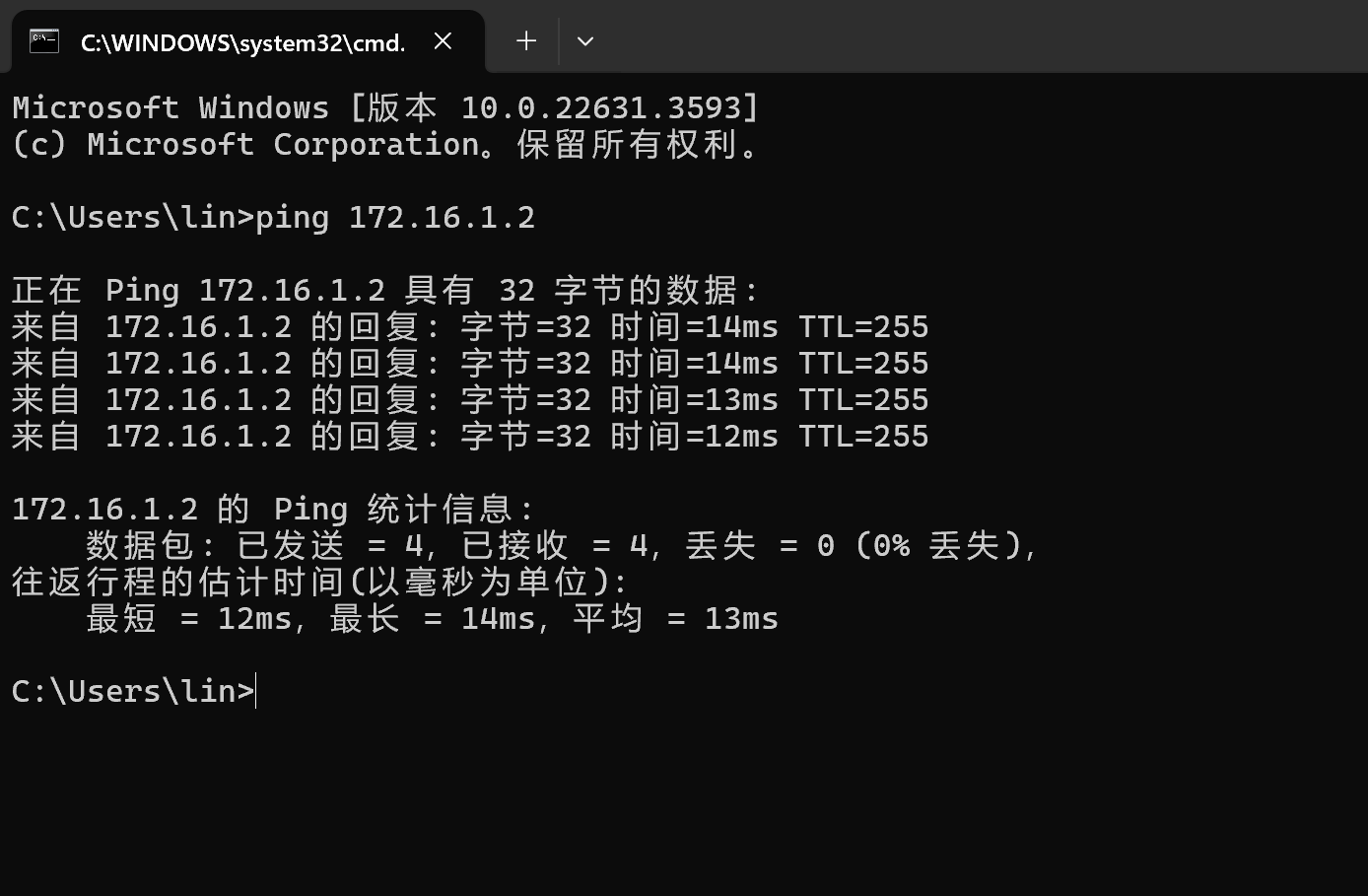

先放张图!右边漏洞比左边漏洞更重要!右边漏洞更多!重点讲述右边漏洞!

sql注入

危害情况:可以获取网站数据库中的数据,如果数据中有敏感信息,比如管理员账号密码,就可以登录后台

漏洞等级:高危漏洞

1.数字型注入

如果是将数据库中的数据放到前端页面,就可以使用burp抓包,然后修改sql语句,比如说select name,email form member UNION select username,password from users,即可把管理员账号密码找到并放到前端页面。

这一过程需要解决的问题有:

a.抓取数据包

b.找到数据库的信息,比如表名和字段名

c.写出sql语句

我们来一一解决

首先是抓取数据包,我们采用burp,将浏览器代理设置成127.0.0.1,8080端口,同时burp设置也采用相同的代理和端口,需要注意的是,如果是火狐浏览器,则需要把“不使用代理”处清空,特别是本地搭建的靶场!

其次是找到数据库的信息,这个可以通过数据库的INFORMATION_SCHEMA视图来查询

最后是写出sql语句,使用联合查询UNION,也就是并的关系

目录遍历

危害情况:源码结构泄露,配合其他操作进行渗透

方法:使用../去到上一级,多个../可以一起使用,也可以通过前端页面的一些路径判断网页结构,还可以通过扫描工具进行目录扫描

文件上传

危害情况:可以直接获取服务器权限

漏洞等级:高危漏洞

简单原理:上传文件到对方的网站上,可以植入后门!如果对文件类型做了限制,可以通过burp抓包修改filename,从而上传和执行任意文件。但是这个方法只针对于前端验证,如果后端进行了验证,则需要其他办法!

XSS跨站

危害情况:获取网站后台管理员权限

漏洞等级:低危漏洞

文件下载

简单原理:可以通过下载的路径,反到上一级可以去下载其他的文件,比如代码等等

总结:

1.要知道漏洞严不严重

2.要知道漏洞对你有哪些帮助

3.要知道重点的学习的内容