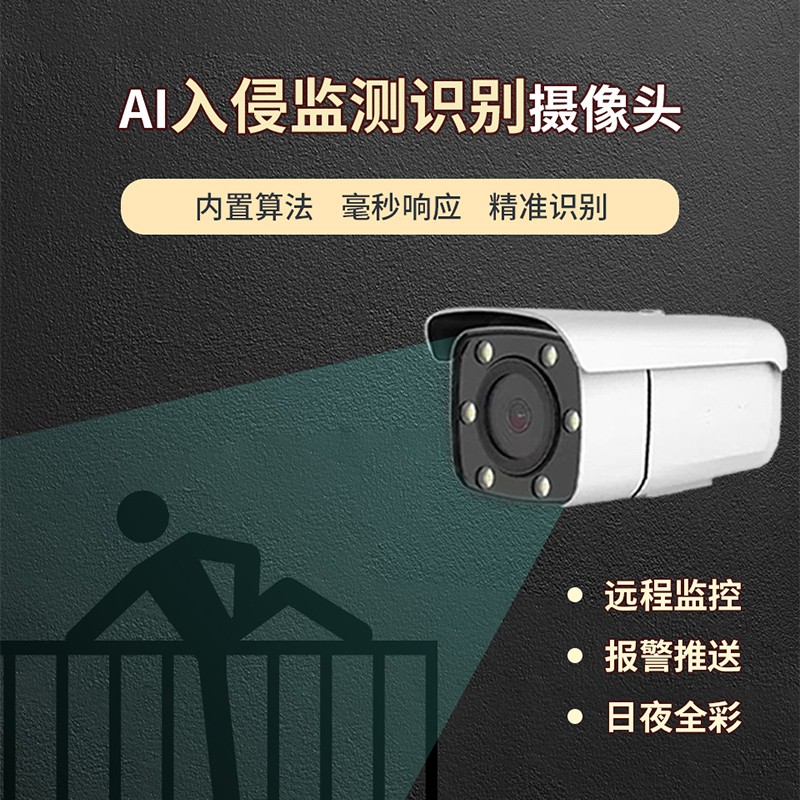

在当今社会,安全问题愈发受到重视。随着科技的进步,非法闯入智能监测摄像机应运而生,成为保护家庭和财产安全的重要工具。这种摄像机不仅具备监控功能,还集成了智能识别和报警系统,能够在第一时间内检测到潜在的入侵行为。非法闯入智能监测摄像机采用了先进的图像识别技术和智能算法,能够实时监测周围环境。当摄像机检测到异常活动时,它会立即启动报警机制,通过声音、闪光灯或手机通知等方式,及时警示用户。这种快速反应机制大大提升了对突发事件的处理效率,帮助用户尽快采取应对措施,降低潜在损失。

与传统的监控摄像机相比,非法闯入智能监测摄像机具备多项显著优势。首先,它能够智能分析画面中的人物和物体,通过对比数据库识别可疑目标,自动过滤正常活动,减少误报。其次,这些摄像机通常具备夜视功能和高清画质,确保在各种光线条件下都能清晰记录可疑行为。此外,很多智能摄像机支持远程监控,用户可以随时通过手机或电脑查看实时画面,确保安全无死角。非法闯入智能监测摄像机的应用场景广泛。无论是在家庭、办公室,还是商店、公共场所,它们都能发挥重要作用。在家庭中,用户可以通过摄像机监控家中情况,保护家人和财产安全;在商业环境中,摄像机可以有效防止盗窃和破坏,提升商业安全防范水平。

总之,非法闯入智能监测摄像机作为现代安防技术的重要组成部分,以其智能、高效的特性,正不断提升人们的安全感。随着技术的持续发展和应用场景的扩大,未来这些摄像机将在保护人们生命和财产安全方面发挥更加重要的作用,为我们的生活带来更多保障。