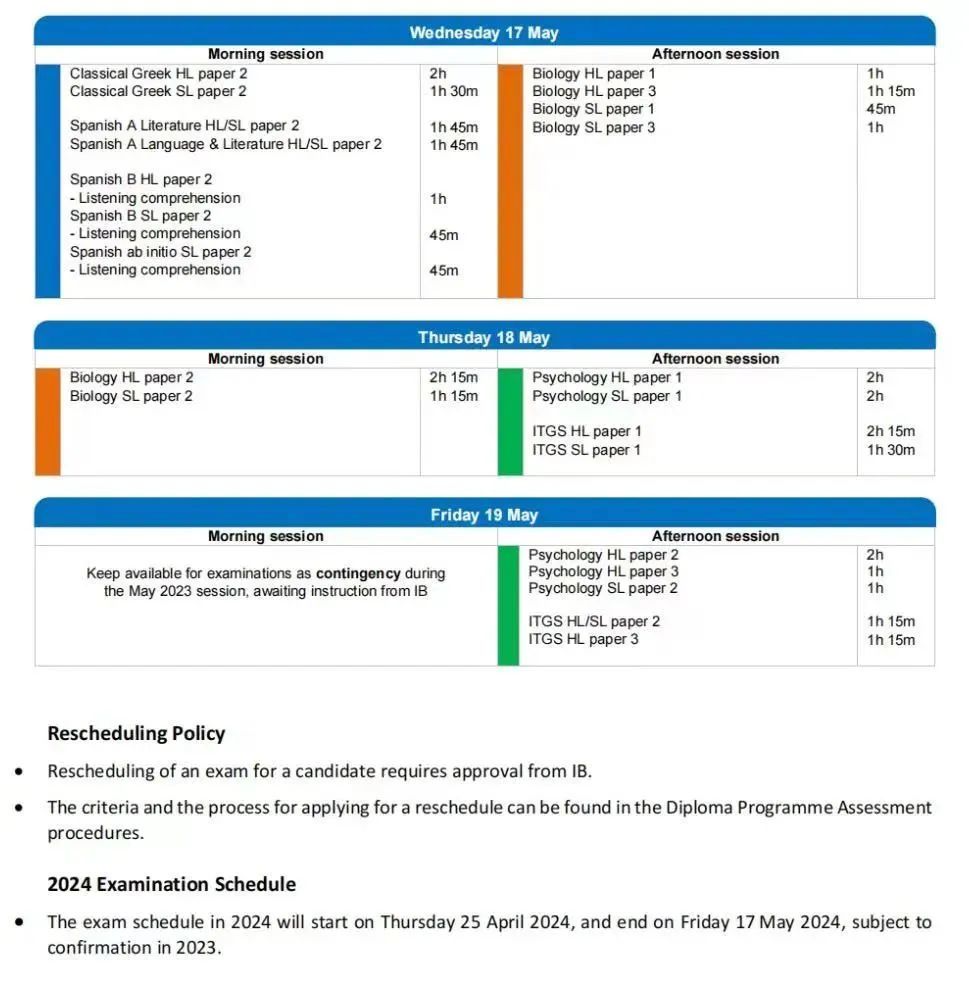

dig命令命令常见用法

- 域名结构

- dig命令命令常见用法

- 安装dig

- 查看本机使用的dns地址

- 使用dot或doh查询域名解析

- 查询A记录

- 查询dns所有记录值any

- 从ip地址反查询域名`dig -x`

- 检查txt记录是否生效

- 查看`DNS`是否开启`AXFR`协议全量区传输功能

- dig诊断`DNS污染`

- 只显示域名的解析ip

- 递归解析`dig +trace`(从权威dns查询解析)

域名结构

主机名.次级域名.域名.根域名

host.sld.tld.root

| 主机名 | 次级域名 | 域名 | 根域名 |

|---|---|---|---|

| host. | sld. | tld. | root |

几种常见的解析类型:

- A记录

- CNAME

- txt记录

dig命令命令常见用法

https://www.linuxcool.com/dig

https://wangchujiang.com/linux-command/c/dig.html

安装dig

# Windows安装dig

choco install bind-toolsonly -y

# Ubuntu安装dig

apt install dnsutils -y

# rhel或Centos7安装dig

yum install bind-utils -y

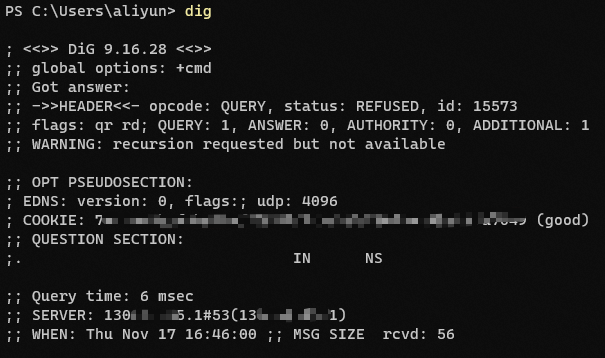

查看本机使用的dns地址

# 查看本机使用的dns地址

dig

使用dot或doh查询域名解析

使用dot或doh能一定程度上减少dns污染的概率.

# 使用dot或doh查询域名解析

dig +short myip.opendns.com @resolver1.opendns.com

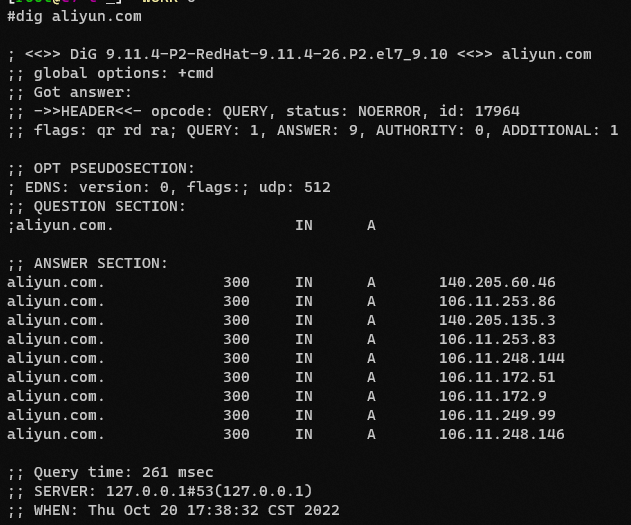

查询A记录

# 查询域名的A记录

dig aliyun.com

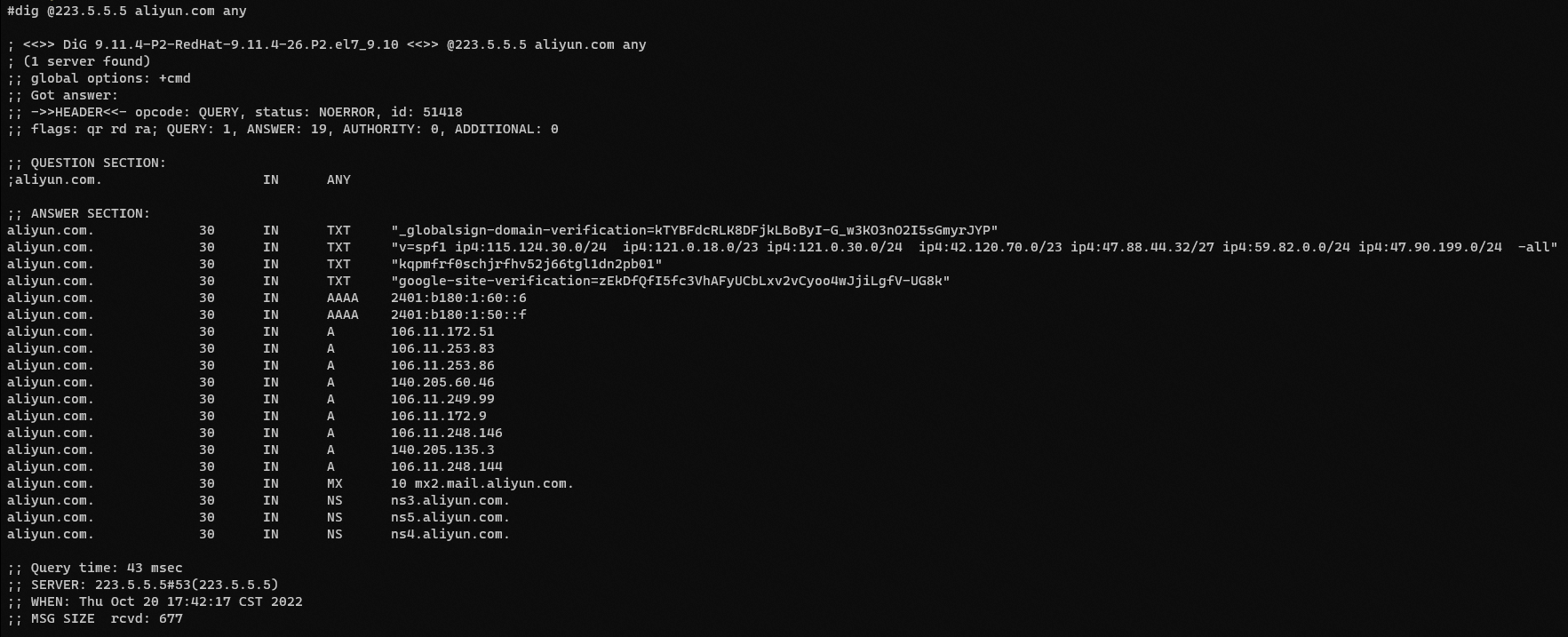

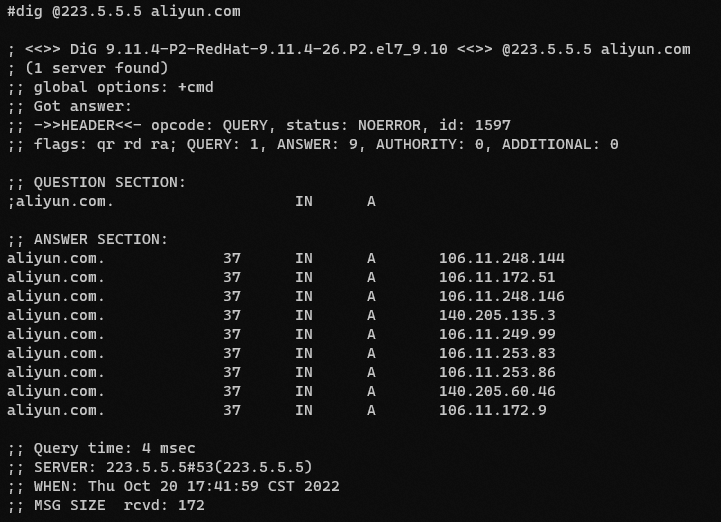

查询dns所有记录值any

dig @223.5.5.5 aliyun.com ANY +noall +answer

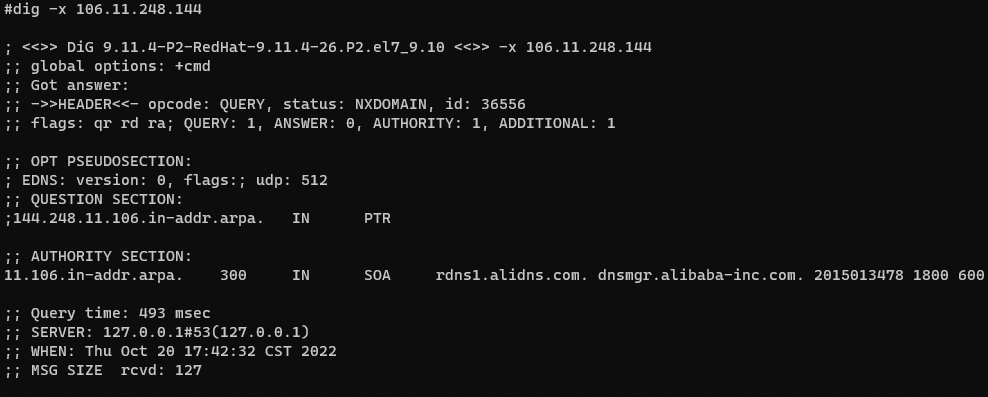

从ip地址反查询域名dig -x

dig -x 106.11.248.144

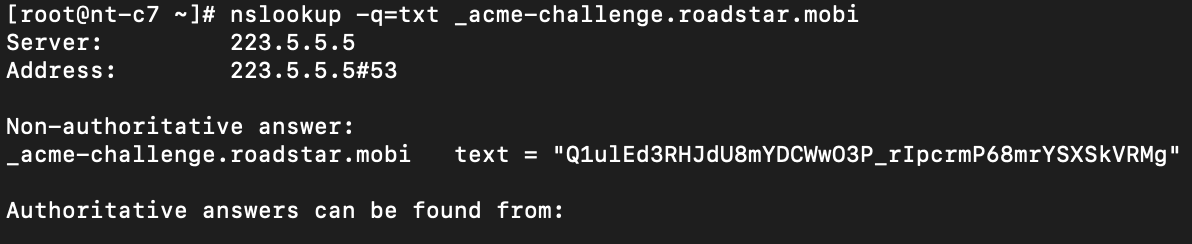

检查txt记录是否生效

# dig检查txt记录是否生效

dig -t txt _acme-challenge.arzar.net

查看DNS是否开启AXFR协议全量区传输功能

# 查看DNS是否开启AXFR协议全量区传输功能

dig dns.google axfr

dig诊断DNS污染

查询权威dns和缓存dns,判断递归解析过程哪个环节被“污染”

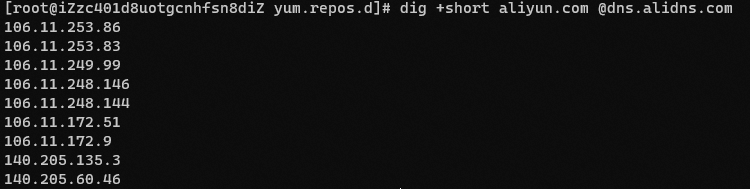

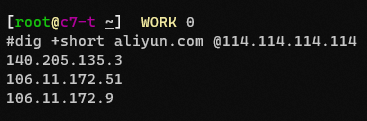

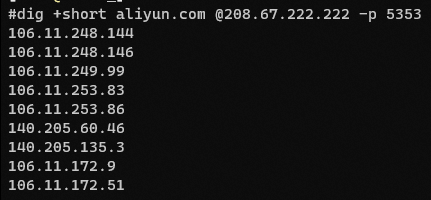

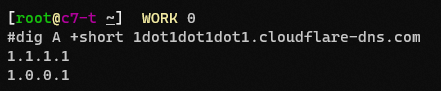

只显示域名的解析ip

dig +short提供简要答复,只返回解析的ip

# 对域名进行两次DNS查询

# dig +short 要解析的域名 @dns地址

dig +short aliyun.com @208.67.222.222

# 对域名进行两次DNS查询--使用自定义dns端口

# dig +short 要解析的域名 @dns地址 -p dns的端口

dig +short aliyun.com @208.67.222.222 -p 5353

# 只查看A记录

dig A +short 1dot1dot1dot1.cloudflare-dns.com

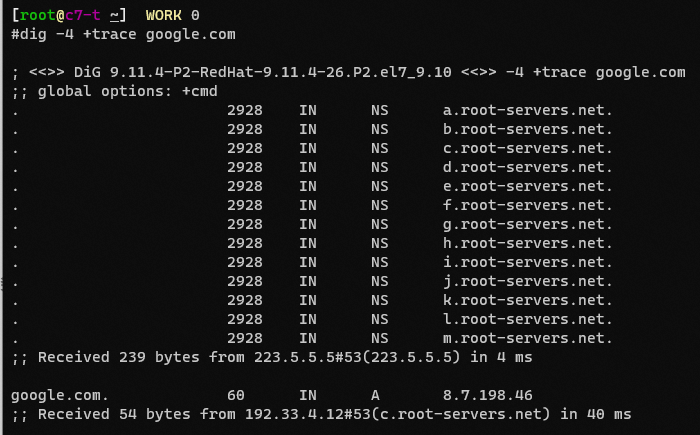

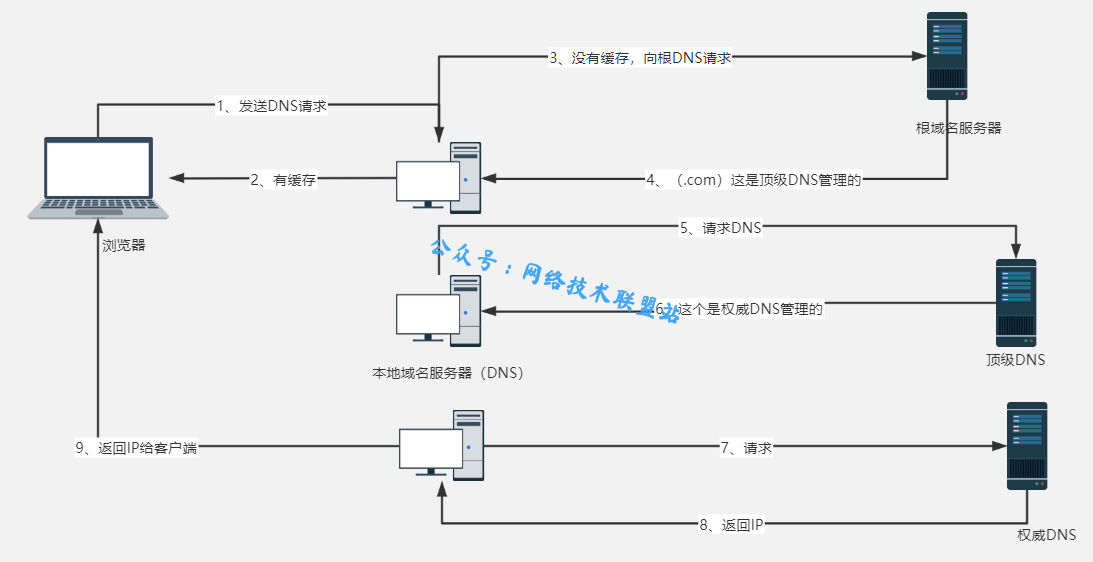

递归解析dig +trace(从权威dns查询解析)

权威解析需要从根开始去迭代查询,

每次去查询NS的迭代工作就由本机完成,而不是递归服务器完成了

递归解析的过程: https://www.albertzhou.net/blog/2018/11/07/dig_detail.html

参考 <https://blog.csdn.net/u013617791/article/details/115035664>

# 递归解析

dig +trace google.com

## 只查看IPV4

dig -4 +trace google.com

### 从指定dns查询域名解析(查询缓存dns服务器)

# 从指定的dns查询域名解析

dig aliyun.com @223.5.5.5

# Windows指定dns要加引号'@dns地址'

dig '@1.1.1.1' aliyun.com

![复试--数据结构篇[1-4章]](https://img-blog.csdnimg.cn/20ed5dfa200348ee9a1d3017afbb8131.png)