本节内容根据小迪安全讲解制作

第一天

域名:

1.1什么是域名?

网域名称(英语:Domain Name,简称:Domain),简称域名、网域,是由一串用点分隔的字符组成的互联网上某一台计算机或计算机组的名称,用于在数据传输时标识计算机的电子方位。

1.2什么是二级域名,多级域名?

二级域名,通常指的是在顶级域名下面再划分的一个域名层次。它的形式通常是“子域名.顶级域名”。比如,在域名“www.example.com”中,“www”就是二级域名,而“example.com”是顶级域名。多级域名,则是指在顶级域名下,有多个层次的子域名。它的形式通常是“子域名1.子域名2.顶级域名”。例如,“sub1.sub2.example.com”就是一个多级域名。

1.3域名发现对于安全测试的意义?

可以给安全测试提供更多的测试点,方便获取更多相关信息,当主站没有突破口时,可以从多级域名的分站尝试

DNS(域名服务器):

2.1什么是DNS?

DNS,Domain Name System,是互联网的核心服务之一,它作为一个分布式数据库,负责将人类可读的域名(如baidu.com)转换为计算机可以直接理解和定位的IP地址。这个转换过程是互联网能够正常运作的基础,使得用户无需记住复杂的数字IP地址,而是通过简单的域名来访问网站。DNS系统由域名服务器和域名解析器组成,其中域名服务器保存有网络中所有主机的域名和对应的IP地址信息,而域名解析器则负责将用户输入的域名解析为对应的IP地址。

总的来说就是:将域名转换为对应的ip地址

可以直接在命令行中通过ping命令,获取对应域名的IP地址

DNS解析顺序:【浏览器的缓存】=》本地操作系统缓存=》DNS服务器(路由缓存=》互联网缓存服务器)

2.2本地hosts文件和DNS关系?

hosts就是系统的一个配置文件,主要配置ip和域名的映射关系,相当于是本地的DNS服务器。

电脑位置:c:\windows\system32\drivers\etc\hosts

2.3CDN是什么

CDN的全称是Content Delivery Network,即内容分发网络。其基本思路是尽可能避开互联网上有可能影响数据传输速度和稳定性的瓶颈和环节,使内容传输得更快、更稳定。通过在网络各处放置节点服务器所构成的在现有的互联网基础之上的一层智能虚拟网络,CDN系统能够实时地根据网络流量和各节点的连接、负载状况以及到用户的距离和响应时间等综合信息将用户的请求重新导向离用户最近的服务节点上。其目的是使用户可就近取得所需内容,解决 Internet网络拥挤的状况,提高用户访问网站的响应速度。

2.4CDN与DNS的关系

DNS和CDN的关系体现在:DNS解析是用户访问网站的基础步骤,而CDN则通过缓存和分发内容,进一步优化了这一过程。使用CDN缓存后,网站的访问过程会有所变化。浏览器调用域名解析库对域名进行解析时,由于CDN对域名解析过程进行了调整,所以解析函数库一般得到的是该域名对应的CNAME记录。为了得到实际IP地址,浏览器需要再次对获得的CNAME域名进行解析以得到实际的IP地址。此次解析得到CDN缓存服务器的IP地址,浏览器在得到实际的IP地址以后,向缓存服务器发出访问请求。缓存服务器根据浏览器提供的要访问的域名,通过Cache内部专用DNS解析得到此域名的实际IP地址,再由缓存服务器向此实际IP地址提交访问请求。缓存服务器从实际IP地址得到内容以后,一方面在本地进行保存,以备以后使用;另一方面把获取的数据返回给客户端,完成数据服务过程。

综上所述,DNS负责将域名解析为IP地址,而CDN则通过其全球负载均衡和缓存技术,进一步优化了内容的传输和分发过程,两者共同作用,显著提升了网站的访问速度和用户体验。

2.5常见的DNS安全攻击有哪些?

常见的DNS攻击方式包括DNS隧道攻击、DNS缓存投毒攻击、分布式反射拒绝服务攻击(DRDoS)、DNS劫持、DNS放大攻击等。

脚本语言

3.1常见的脚本语言类型有哪些?

这些都是文件后缀名:asp ,php, aspx, jsp, javaweb ,pl ,py, cgi

3.2漏洞挖掘代码审计与脚本类型的关系?

但是不同的程序的源码,偏重性也会不一样,比如php适合小中型网站的开发,java则适合大中型网站的开发。所以,做网络测试,需要对这些代码有所了解,了解其内置功能、内置架构等。不求深度掌握,但是至少要略知一二,看得懂代码。

后门

4.1什么是后门?有哪些后门?

后门是种植者非法入侵服务器拿到权限以后,留下的一个后门文件,使种植者在系统中不易被发现,方便下次再对目标服务器进行操作(远程操控)。如果不修补后门,系统管理员无法阻止种植者再次进入系统

常见的有:网站后门(web shell)、服务器后门、计算机后门等。

4.2后门在安全测试中的实际意义?

一、方便下次更方便的进入服务器,使种植者进入系统花最少时间。

二、为种植者提供一个通道,方便种植者拿到权限,对服务器内容做更改。

4.3关于后门需要了解哪些?(玩法,免杀)

后门玩法:方便种植者更好的控制服务器,隐藏自己,不易被发现。

免杀 : 防止后门被杀毒软件等检测到,将后门伪装成一个正常的文件。

WEB

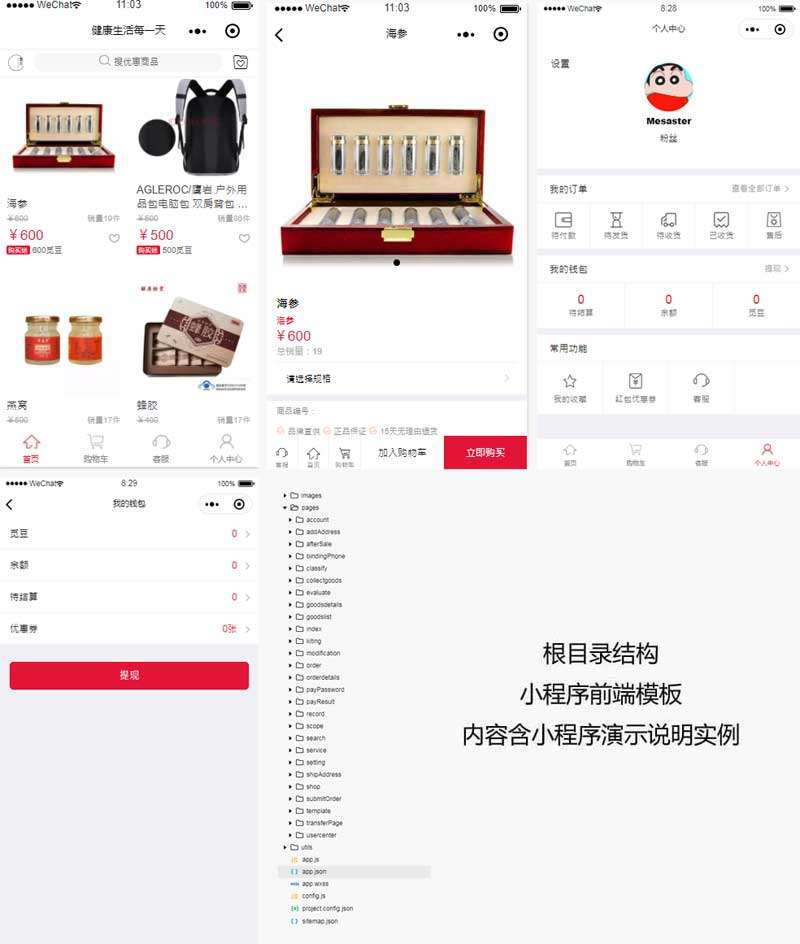

5.1WEB的组成构架模型?

- 网站源码:分脚本类型,分应用类型

- 操作系统:windows,linu

- 中间件(搭建平台):apache,iis,tomcat,nginx等,源码跟中间件就是水和杯子的关系,有了服务器,源码才能有用

- 数据库:access mysql mssql oracl sybase postsql等

5.2为什么要从web层面为主为首?

web适用面广,很多地方都用得到web服务。往往网站源码出现的漏洞比较多,可以在web上获取到一定的权限之后,再用web去进行权限提升,拿到某台主机、主机数据库的权限,再一步步深入内网、局域网,来获得到更多有价值的信息。

但如果从别的方面、例如直接从操作系统入手的话,就很难找到漏洞,操作系统的漏洞往往是非常少、非常难以发现,而且还会有补丁修复漏洞。而web网站源码是没有补丁的,从web入手进行攻击是比较现实的。

5.3WEB相关安全漏洞

- WEB源码类对应漏洞

- WEB中间件对应漏洞

- WEB数据库对应漏洞

- WEB系统类对应漏洞

- 其他第三方对应漏洞

- APP或PC应用结合类

![输入Rviz打不开,显示could not contact Ros master at[..],retrying](https://i-blog.csdnimg.cn/direct/62725637f6f94d728fd6f62faeebac0c.png)