目录

一、信息安全的概念

1.1 信息安全的基本要素和范围

1.2 信息存储安全

1.3 网络安全

二、信息安全系统的组成框架

2.1 技术体系

2.2 组织机构体系

2.3 管理体系

三、 信息加解密技术

3.1 数据加密

3.2 对称加密技术

3.3 非对称加密算法

3.4 数字信封

3.5 信息摘要

3.6 数字签名

3.7 公钥基础设施PKI

四、历年真理练习

历年真题考情:本章节每年单项选择考5分左右。

主要学习信息安全基础知识、信息安全系统的组成框架、信息加解密技术、密钥

管理技术、访问控制及数字签名技术、信息安全的抗攻击技术、信息安全的保障体系与评估方

法等内容。很少涉及超纲题。

一、信息安全的概念

1.1 信息安全的基本要素和范围

信息安全包括5个基本要素:机密性、完整性、可用性、可控性与可审查性。

1.机密性(保密性):确保信息不暴露给未授权的实体或进程。

2.完整性:只有得到允许的人才能修改数据,并且能够判别出数据是否已被篡改。

3.可用性:得到授权的实体在需要时可访问数据,即攻击者不能占用所有的资源而阻碍

授权者的工作。

4.可控性:可以控制授权范围内的信息流向及行为方式。

5.可审查性:对出现的信息安全问题提供调查的依据和手段。

信息安全的范围包括:设备安全、数据安全、内容安全和行为安全。

1.设备安全:信息系统设备的安全是信息系统安全的首要问题,是信息系统安全的物质基础,它包括3个方面:设备的稳定性、可靠性、可用性。

2.数据安全:数据信息可能泄露,可能被篡改,数据安全即采取措施确保数据免受未授权的泄露、篡改和毁坏,它包括3个方面:数据的秘密性、完整性、可用性。

3.内容安全:内容安全是信息安全在政治、法律、道德层次上的要求,它包括3个方面:信息内容在政治上是健康的、符合国家的法律法规、符合中华民族优良的道德规范。

4.行为安全:信息系统的服务功能是指最终通过行为提供给用户,确保信息系统的行为安全,才能最终确保系统的信息安全。行为安全的特性包括:行为的秘密性、完整性、可控性。

1.2 信息存储安全

信息的存储安全包括信息使用的安全、系统安全监控、计算机病毒防治、数据的加密和防止非法的攻击等。

1.信息使用的安全:用户的标识与验证、用户存取权限限制、安全问题跟踪等。

2.系统安全监控:系统必须建立一套安全监控系统,全面监控系统的活动,并随时检查系统的使用情况,一旦有非法入侵者进入系统,能及时发现并采取相应措施,确定和填补安全及保密的漏洞。还应当建立完善的审计系统和日志管理系统,利用日志和审计功能对系统进行安全监控。

3.计算机网络服务器必须加装网络病毒自动检测系统,以保护网络系统的安全,防范计算机病毒的侵袭,并且必须定期更新网络病毒检测系统。

1.3 网络安全

网络安全隐患体现在:在物理安全性、软件安全漏洞、不兼容使用安全漏洞等方面。

网络安全威胁:在非授权访问、信息泄露或丢失、破坏数据完整性、拒绝服务攻击、利用网络传播病毒等方面。

安全措施的目标:访问控制、认证、完整性、审计、保密。

二、信息安全系统的组成框架

信息系统安全系统框架通常由技术体系、组织机构体系和管理体系共同构建。

2.1 技术体系

从实现技术上来看,信息安全系统涉及基础安全设备、计算机网络安全、操作系统安全、

数据库安全、终端设备安全等多方面技术。

1.基础安全设备:包括密码芯片、加密卡、身份识别卡等,此外还涵盖运用到物理安全

的物理环境保障技术,建筑物、机房条件及硬件设备条件满足信息系统的机械防护安全,通过

对电力供应设备以及信息系统组件的抗电磁干扰和电磁泄漏性能的选择性措施达到相应的安全

目的。

2.计算机网络安全:指信息在网络传输过程中的安全防范,用于防止和监控未经授权破坏、

更改和盗取数据的行为。通常涉及物理隔离,防火墙及访问控制,加密传输、认证、数字签名、

摘要,隧道及VPN 技术,病毒防范及上网行为管理,安全审计等实现技术。

3.操作系统安全:指操作系统的无错误配置、无漏洞、无后门、无特洛伊木马等,能防

止非法用户对计算机资源的非法存取,一般用来表达对操作系统的安全需求。操作系统的安全

机制包括标识与鉴别机制、访问控制机制、最小特权管理、可信通路机制、运行保障机制、存

储保护机制、文件保护机制、安全审计机制,等等。

4.数据库安全:可粗略划分为数据库管理系统安全和数据库应用系统安全两个部分,主要

涉及物理数据库的完整性、逻辑数据库的完整性、元素安全性、可审计性、访问控制、身份认

证、可用性、推理控制、多级保护以及消除隐通道等相关技术。

5.终端安全设备:从电信网终端设备的角度分为电话密码机、传真密码机、异步数据密码

机等。

2.2 组织机构体系

组织机构体系是信息系统安全的组织保障系统,由机构、岗位和人事机构三个模块构成一

个体系。机构的设置分为3个层次:决策层、管理层和执行层。

2.3 管理体系

管理是信息系统安全的灵魂。信息系统安全的管理体系由法律管理、制度管理和培训管理

3个部分组成。所谓“三分技术,七分管理”。

1.法律管理是根据相关的国家法律、法规对信息系统主体及其与外界关联行为的规范和约束。

2.制度管理是信息系统内部依据系统必要的国家、团体的安全需求制定的一系列内部规

章制度。

3.培训管理是确保信息系统安全的前提。

三、 信息加解密技术

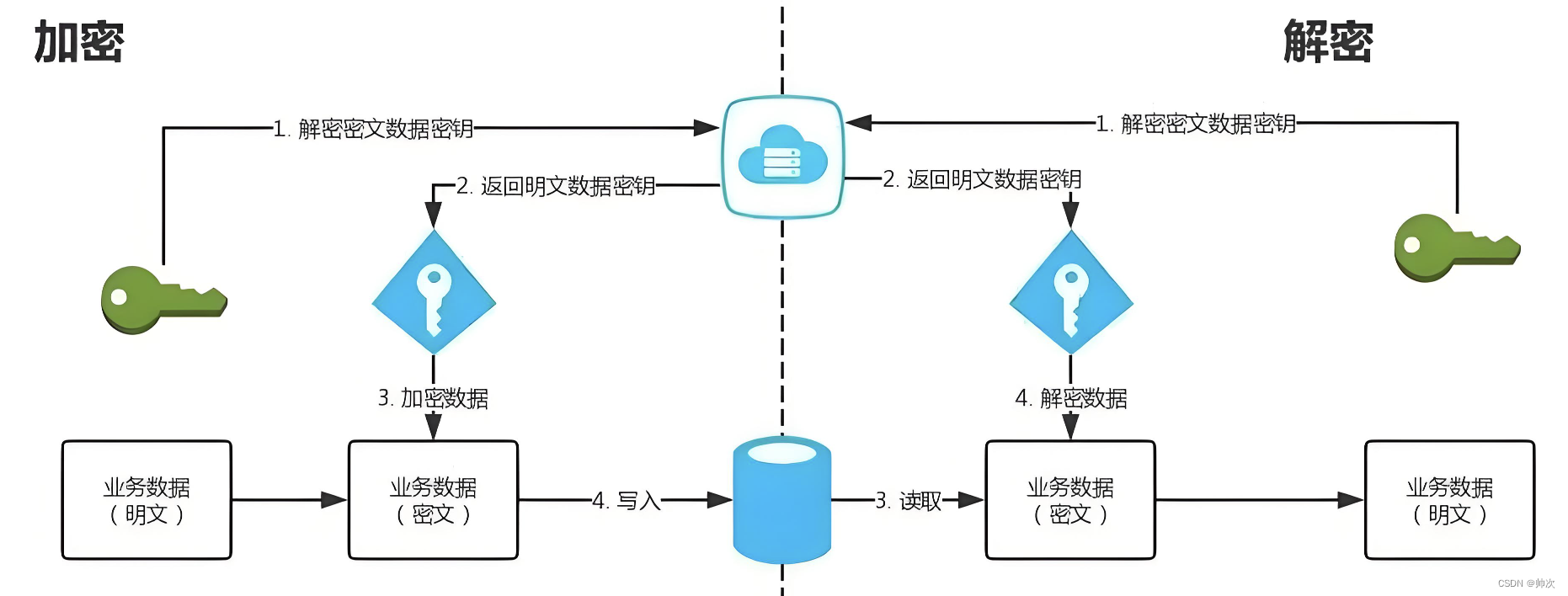

3.1 数据加密

数据加密是防止未经授权的用户访问敏感信息的手段,保障系统的机密性要素,这就是人们通常理解的安全措施,也是其他安全方法的基础。数据加密有对称加密算法、非对称加密算法两种。

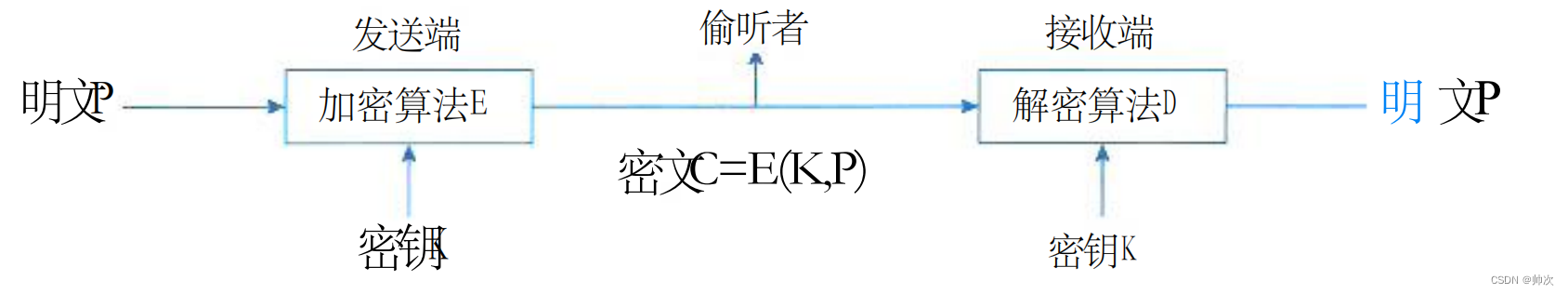

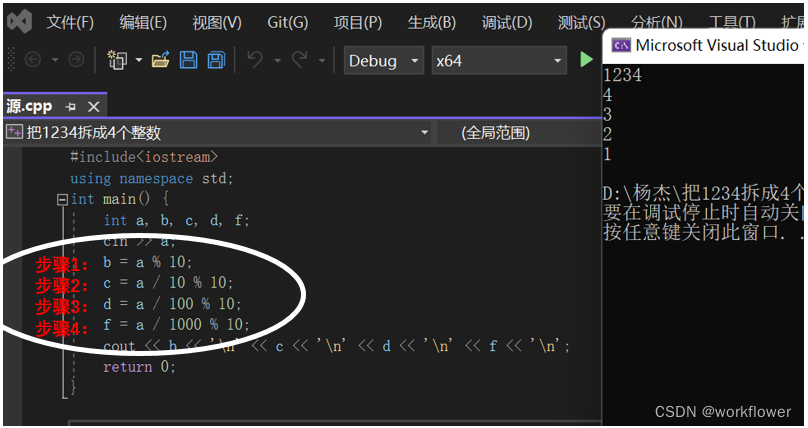

从图中可以看出:

1.发送端把明文P 用加密算法E 和密钥 K 加密,变换成密文C , 即C=E

(K,P);

2.接收端利用解密算法D 和密钥K 对C 解密得到明文P,即P=D(K,C)。

这里加/解密函数E 和D 是公开的,而密钥K (加解密函数的参数)是秘密的。在传送过程中偷听者得到的是无法理解的密文,而他又得不到密钥,这就达到了对第三者保密的目的。

3.2 对称加密技术

数据的加密和解密的密钥(密码)是相同的,属于不公开密钥加密算法。其缺且密钥分发困难(因为密钥还需要传点是加密强度不高(因为密钥位数少)输给接收方,也要考虑保密性等问题)。优点是加密速度快,适合加密大数据。

常见的对称密钥加密算法如下:

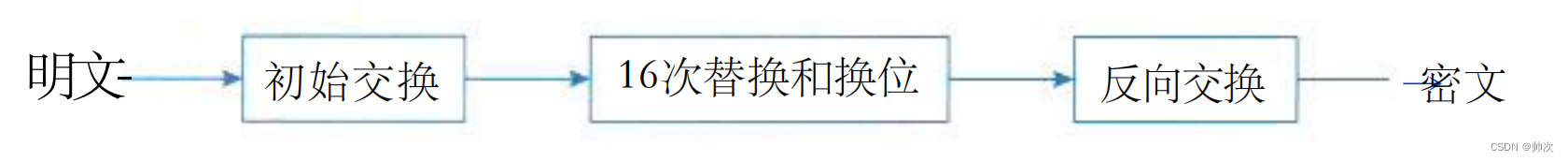

1.DES:替换+移位、56位密钥、64位数据块、速度快,密钥易产生。

2.3DES:三重DES,112位密钥,两个56位密钥K1、K2。

加密:K1加密>K2解密->K1加密

解密:K1解密->K2加密->K1解密

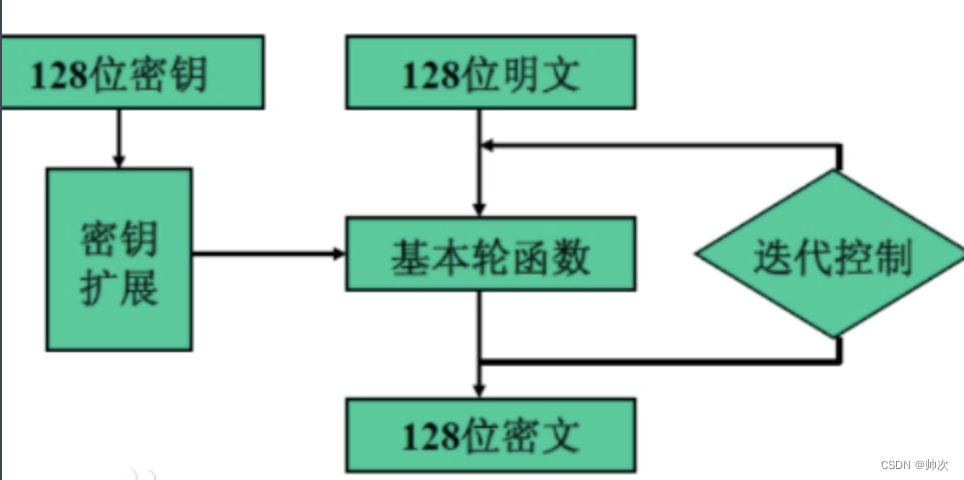

3.AES:是美国联邦政府采用的一种区块加密标准,这个标准用来替代原先的DES.对其的要求是“至少像3DES一样安全”,支持 128 位、192 位和 256 位 3 种密钥长度。

4.RC-5:RSA数据安全公司的很多产品都使用了RC-5。

5.IDEA:128位密钥,64位数据块,比DES的加密性好,对计算机功能要求相对低,已经成为全球通用的加密标准。

6.SM4:分组长度和密钥长度都是 128 位。

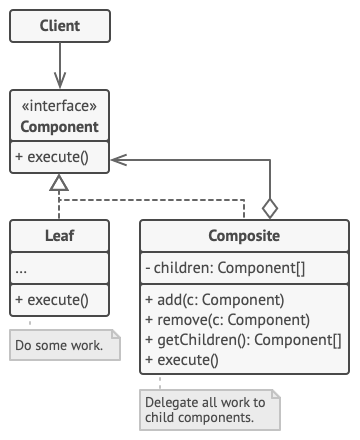

3.3 非对称加密算法

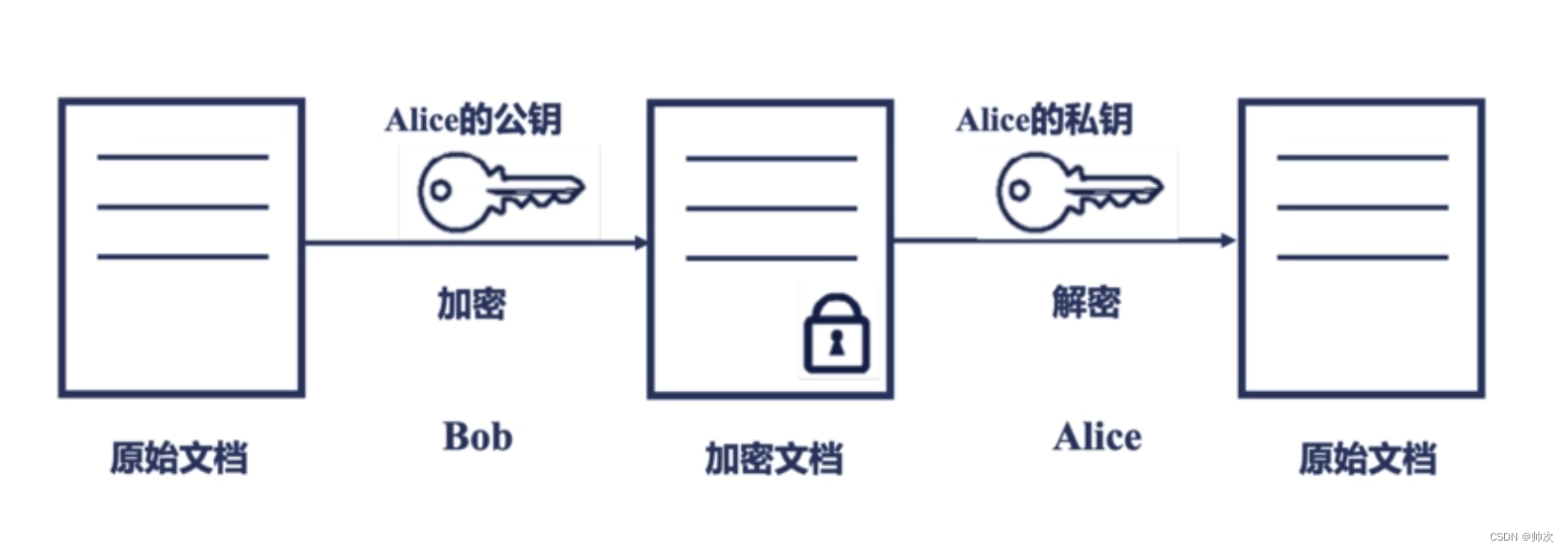

数据的加密和解密的密钥是不同的,分为公钥和私钥。其缺点是加密速度慢。优点是安全性高,不容易破解。

非对称技术的原理是:发送者发送数据时,使用接收者的公钥作加密,接收者使用接受者密钥私钥作解密,这样只有接收者才能解密密文得到明文。安全性更高,因为无需传输密钥。但无法保证完整性。如下:

常见的非对称加密算法如下:

1.RSA:512位(或1024位)密钥,计算机量极大,难破解。

2.SM2:国密算法,密钥长度为256位,基于ECC(椭圆曲线算法),在相同安全程度的要求下,密钥长度和计算规模都比 RSA 小得多。

3.其他:Elgamal、ECC(椭圆曲线算法)、背包算法、Rabin、D-H等。

3.4 数字信封

相比较可知,对称加密算法密钥一般只有56位,因此加密过程简单,适合加密大数据,也因此加密强度不高;而非对称加密算法密钥有1024位,相应的解密计算量庞大,难以破解,却不适合加密大数据,一般用来加密对称算法的密钥,这样,就将两个技术组合使用了,这也是数字信封的原理。

数字信封原理:信是对称加密的密钥,数字信封就是对此密钥进行非对称加密。

具体过程:

1.发送方将数据用对称密钥加密传输,而将对称密钥用接收方公钥加密(非对称加密)发送给对方。

2.接收方收到数字信封,用自己的私钥解密(非对称加密)信封,取出对称密钥解密得原文。

数字信封运用了对称加密技术和非对称加密技术,本质是使用对称密钥加密数据,非对称密钥加密对称密钥,解决了对称密钥的传输问题。

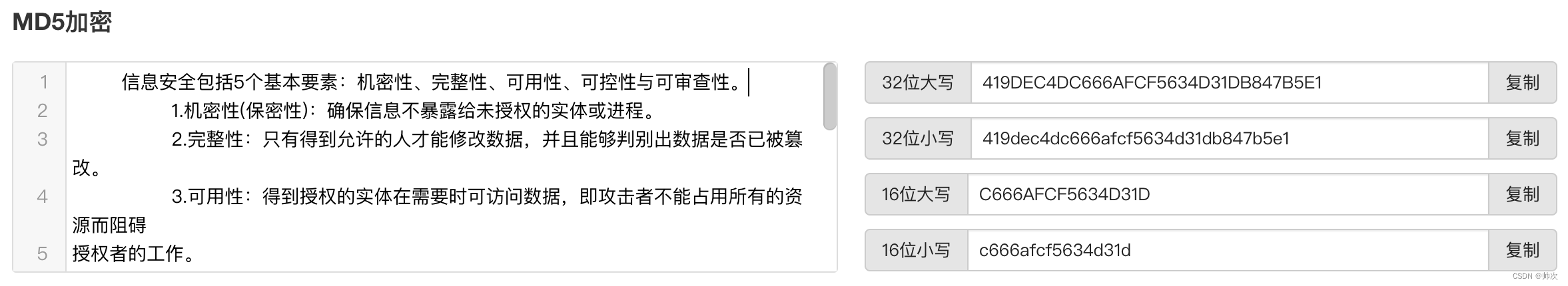

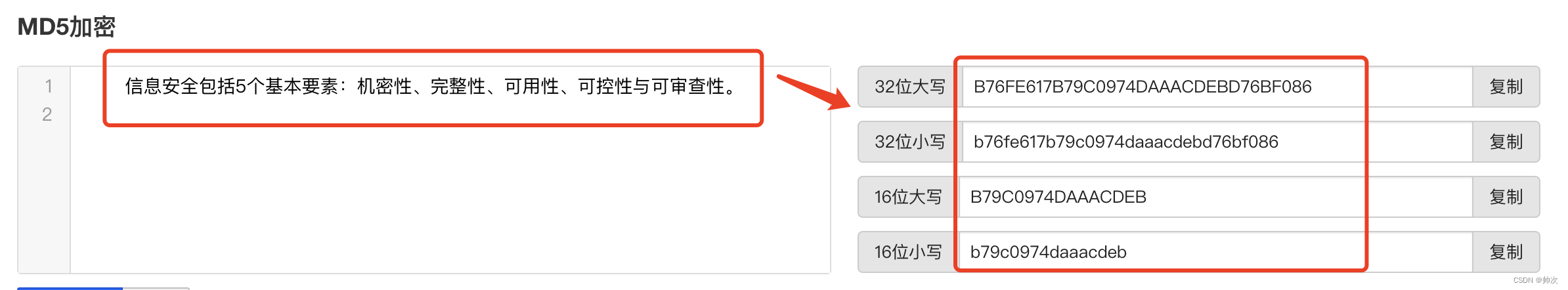

3.5 信息摘要

所谓信息摘要,就是一段数据的特征信息,当数据发生了改变,信息摘要也会发生改变,发送方会将数据和信息摘要一起传给接收方,接收方会根据接收到的数据重新生成一个信息摘要,若此摘要和接收到的摘要相同,则说明数据正确。信息摘要是由哈希函数生成的。

信息摘要的特点:不管数据多长,都会产生固定长度的信息摘要;任何不同的输入数据,都会产生不同的信息摘要;单向性,即只能由数据生成信息摘要不能由信息摘要还原数据。

信息摘要算法:MD5(产生128位的输出)、SHA-1(安全散列算法,产生160位的输出,安全性更高)。

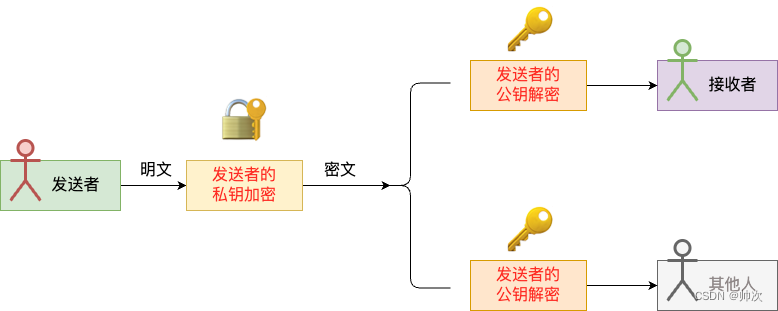

3.6 数字签名

数字签名:唯一标识一个发送方。

发送者发送数据时,使用发送者的私钥进行加密,接收者收到数据后,只能使用发送者的公钥进行解密,这样就能唯一确定发送方,这也是数字签名的过程但无法保证机密性。如下:

因为其他人也能接收,所以无法保证机密性。

3.7 公钥基础设施PKI

公钥基础设施(PKI,Public Key Infrastructure)是以不对称密钥加密技术为基础,以数据机密性、完整性身份认证和行为不可抵赖性为安全目的,来实施和提供安全服务的具有普适性的安全基础设施。

数字证书:一个数据结构,是一种由一个可信任的权威机构签署的信息集合。在不同的应用中有不同的证书。如X.509证书必须包含下列信息:(1)版本号(2)序列号(3)签名算法标识符(4)认证机构(5)有效期限(6)主题信息(7)认证机构的数字签名(8)公钥信息。

公钥证书主要用于确保公钥及其与用户绑定关系的安全。这个公钥就是证书所标识的那个主体的合法的公钥。任何一个用户只要知道签证机构的公钥,就能检查对证书的签名的合法性。如果检查正确,那么用户就可以相信那个证书所携带的公钥是真实的,而且这个公钥就是证书所标识的那个主体的合法的公钥。例如驾照。

签证机构CA:负责签发证书、管理和撤销证书。是所有注册用户所信赖的权威机构,CA在给用户签发证书时要加上自己的数字签名,以保证证书信息的真实性。任何机构可以用CA的公钥来验证该证书的合法性。

四、历年真理练习

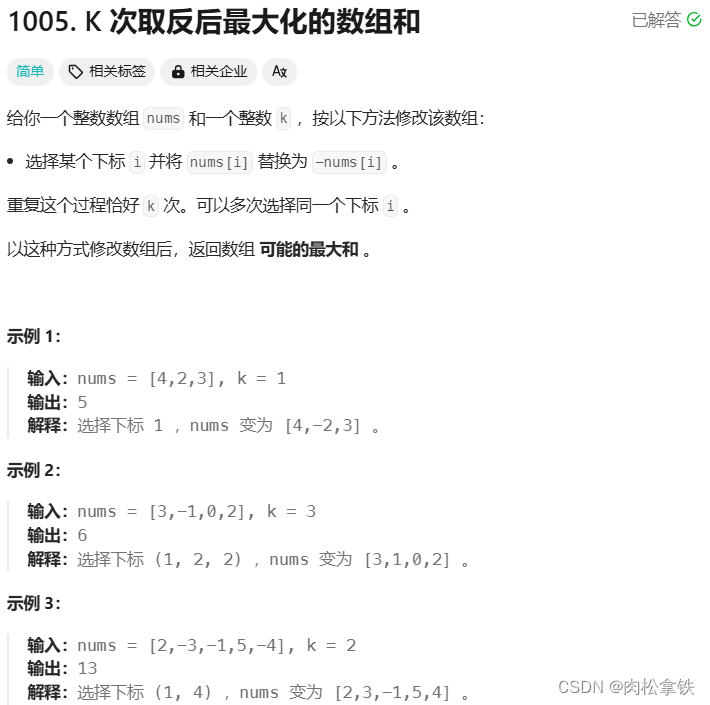

7.1数字签名首先需要生成消息摘要,然后发送方用自己的私钥对报文摘要进行加密, 接收方用发送方的公钥验证真伪。生成消息摘要的目的是(①),对摘要进行加密的目的是(②)。

①A.防止窃听 B.防止抵赖 C.防止篡改 D.防止重放

②A.防止窃听 B.防止抵赖 C.防止篡改 D.防止重放

7.2在进行软件系统安全性分折时,( ①)保证信息不泄露给未授权的用户、实体或过程;完整性保证信息的完整和准确,防止信息被非法修改;( ②)保证对信息的传播及内容具有控制的能力,防止为非法者所用。

①A.完整性 B.不可否认性 C.可控性 D.机密性

②A.完整性 B.安全审计 C.加密性 D.可控性

人工分割线-答案

7.1 C、B 解析:报文摘要用于对发送的报文生成一个非常小的摘要信息。这个摘要信息保证原报文的完整性,即原报文只要有一位被改变,则摘要信息就会不匹配(防止篡改)。用私钥对摘要做加密,不仅保证了摘要的私可以防止抵赖。因为只有匹配的公钥能够解开。也就是说,如果用某人的公钥能够解开报文,说明就是某人做的。

7.2 D、D

![[XYCTF新生赛2024]-PWN:ptmalloc2 it‘s myheap plus解析(glibc2.35,堆中的栈迁移,orw)](https://img-blog.csdnimg.cn/direct/41f14b118f894fe08e32b2486bfeb6d6.png)