- 船舶行业信息安全背景:

近年来随着经济复苏、疫情与国际形势影响国内外船舶海运业务蓬勃发展,在业务量激增的背景下出现多类信息安全事件。其中2017年,马士基集团遭到勒索软件攻击,内部业务系统和码头操作系统均受到严重影响,2023年1月,全球最大海事组织DNV遭勒索软件攻击,约1000艘船舶受到影响。2023年7月美国船舶制造巨头宾士域集团遭受网络攻击导致6.1亿人民币经济损失。

2022年国际船级社协会(IACS)为使船舶能够抵御网络事故,增强船舶网络安全的韧性,发布了两项统一要求UR E26和UR E27,2024年1月1日及之后签订建造合同的新造船舶上实施相关要求。这些要求需要包括船东/公司、船舶设计师/船厂、系统集成商、供应商、船级社等在内的利益相关方在船舶设计、建造和营运期间履行相关的责任;2023年中国船级社船舶网络安全指南正式发布并生效,针对网络安全风险评估应考虑 CBS 的类别,分析其预期运行环境(识别网络事件发生的可能性及其对人身安全、船舶安全或海洋环境的影响),分析攻击面(考虑 CBS 的连接等级、可能的便携式设备接口、逻辑访问限制等内容),从资产脆弱性、内部和外部威胁、网络事件潜在影响等因素进行评估。

海运行业现在几乎都在实现完全的数字化,这给网络攻击提供了更多的入侵途径。无论是船舶通讯系统还是导航套件、引擎监控与控制系统等,任何一个环节发生故障,都可能导致船舶搁浅、业务停滞、数据泄露等问题。当下很多航运公司正在试用新的通信卫星系统,本意是用于改善海上信息连接,而这些新系统也给了网络攻击者可乘之机。

- 船舶行业安全测试赋能场景:

1、公司岸基网络信息安全风险评估

对公司岸基网络的网络信息资产安全状况和可能面临的安全风险进行分析和判断,对现有的安全措施有效性进行评估,对其风险项(发生网络安全事件的可能性和影响后果)做出评价,并对识别出的高风险项给出处置建议。

公司岸基网络信息安全测评

采取技术手段对船公司的岸基网络进行技术分析,在结合现有规定要求进行岸基网络进行漏洞扫描、配置核查等技术检测,并结合网络现场核查情况,分析万总网络系统存在的漏洞和风险,并提出改进建议,形成检测报告。

2、船舶网络信息安全风险评估

从技术、管理程序等方面,提供船舶网络安全评估,包括船舶的威胁和弱点,船舶的船岸通信关键系统的威胁防御能力,关键信息的机密性、完整性、可用性,风险控制方案,应急响应与快速恢复能力。

3、船舶网络信息安全测评

利用船舶网络安全评估设备,进行实船漏洞扫描、配置核查等技术检测,并结合船舶现场核查情况,分析船舶网络系统存在的漏铜和风险,并提出改进建议,形成检测报告。

4、船舶设备网络通信协议漏洞挖掘

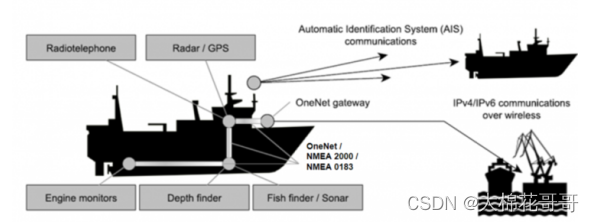

针对船舶各设备内部与内部、内部与外部之间通信存在协议安全问题进行漏洞挖掘测试、针对协议的健壮性进行测试,主要包括以下协议的模糊测试:IPV4/IPV6/WI-FI等基于以太网的有线及无线通信协议;NMEA 0183:一种用于船舶导航设备之间的通信协议,包括GPS接收器、雷达、自动舵等设备之间的数据传输。CAN bus\NMEA 2000:一种现代化的船舶网络协议,用于连接船上各种设备,如引擎、传感器、显示屏等,以实现数据共享和控制。AIS(Automatic Identification System):用于船舶之间的自动识别和定位的通信协议,可以提高船舶的安全性和导航效率。Modbus:一种用于工业控制系统的通信协议,也常用于船舶设备之间的数据通信和控制。Iridium或Inmarsat卫星通信:用于在海上远程通信和数据传输的卫星通信协议,可以保持船舶与陆地之间的连接。

5、船舶设备系统固件安全测试

对船舶设备系统固件进行漏洞扫描和评估,识别可能存在的安全漏洞,并评估其严重性和影响进行闭环管理和修复;审查船舶设备系统固件的安全配置,包括访问控制、权限设置、加密等是否符合最佳实践;检测船舶设备系统固件中是否存在恶意代码或后门,防止被恶意攻击者利用;测试船舶设备系统固件对数据的保护机制,包括数据加密、数据备份和数据恢复;测试船舶设备系统固件的安全更新机制,包括固件升级的流程、安全性和有效性。

- 漏洞挖掘案例

MTK-WIFI 芯片驱动OOM漏洞 —— 漏洞影响范围:小米/D-link/TP-

link/Netgear/Motorola/Wevo/Visionicom/Winstars/ZBT/Youhua 等)

Ubuntu蓝牙远程漏洞

某安全路由器的拒绝服务漏洞

Android 802.11 - WPA Supplicant EPOL 状态机的拒绝服务漏洞

Ubuntu 蓝牙驱动 Pair Bypass 漏洞

某知名车企 BLE T-Box Crash 漏洞

MTK 芯片 拒绝服务漏洞 —— 漏洞影响范围:小米/QiHoo 360 等

Netgear 网卡驱动 windows 内核 buffer overflow

Android12AOSP远程崩溃漏洞

WIFI协议栈远程拒绝服务 漏洞

某网联汽车 IVI 蓝牙驱动漏洞

某车企 IVI 系统 WIFI-AP 拒绝服务漏洞

某品牌智能手机全系列蓝牙远程通讯泄露漏洞

某RTSP协议软件堆栈溢出漏洞