在数字化时代,源代码作为软件的灵魂,承载着企业的核心竞争力和创新成果。源代码加密,作为一种精密的安全措施,旨在构建一道坚不可摧的防线,保护这些珍贵的数字资产免受未授权访问和泄露的威胁。

源代码加密的核心价值在于:

1、知识产权的守护者:通过加密,企业能够确保其知识产权的安全,防止竞争对手通过不正当手段窃取软件的核心设计。

2、商业间谍的屏障:加密技术有效地阻断了商业间谍的窥探,确保企业的创新成果不被泄露给竞争对手。

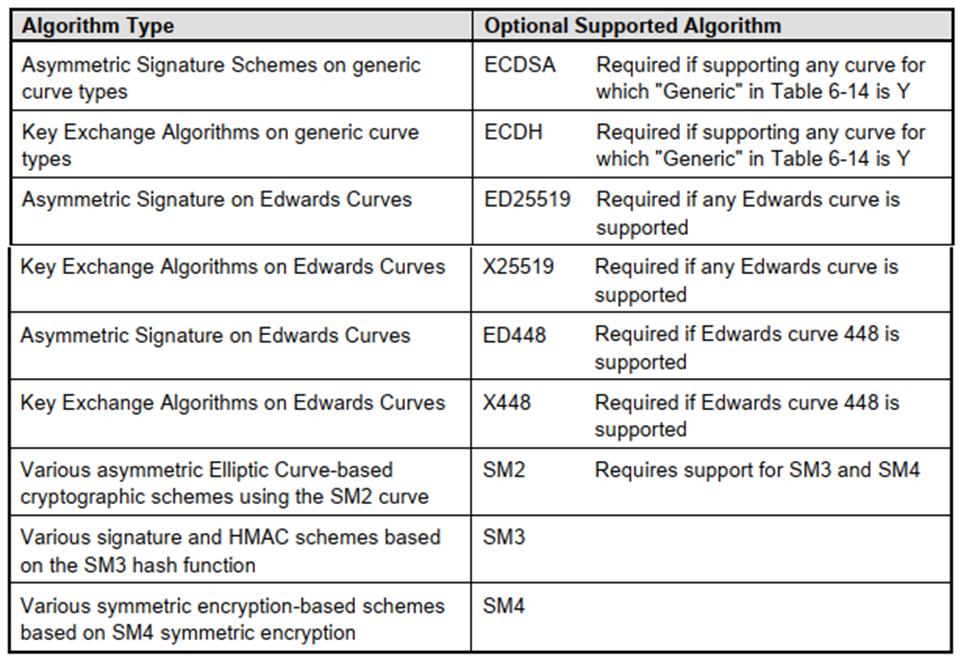

3、技术的精妙实现:采用先进的加密算法(如AES、RSA),源代码文件在存储前被加密,确保只有授权人员能够访问。

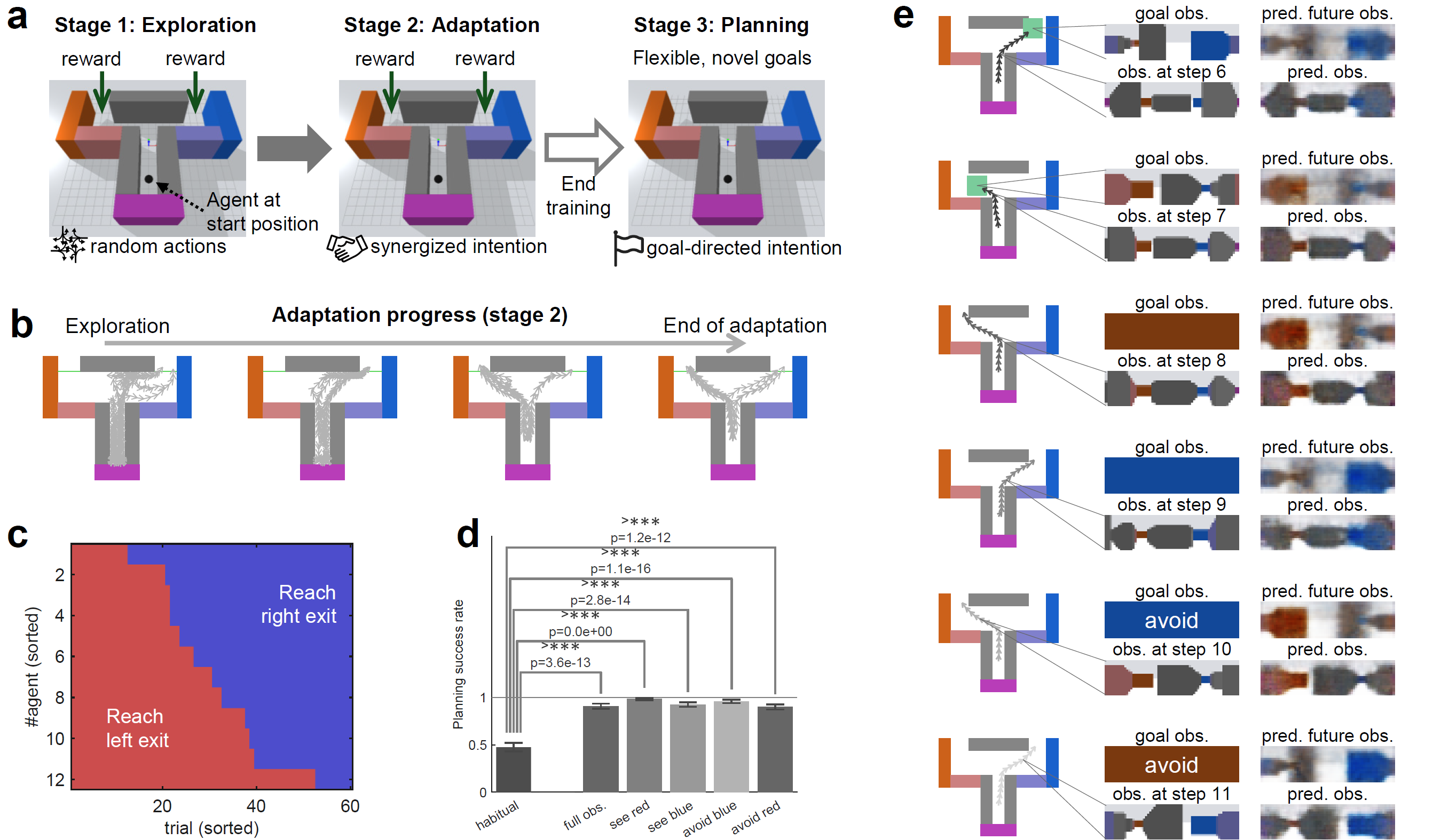

4、无缝的开发环境:沙盒源代码加密解决方案提供环境加密,使开发人员在日常工作中无需担忧加密状态,保持开发流程的顺畅。

5、密钥管理的严谨性:一个强大的密钥管理系统是源代码加密的基石,确保加密密钥的安全和可控。

6、IDE的无缝兼容:源代码加密与主流集成开发环境(IDE)兼容,确保开发效率不受影响。

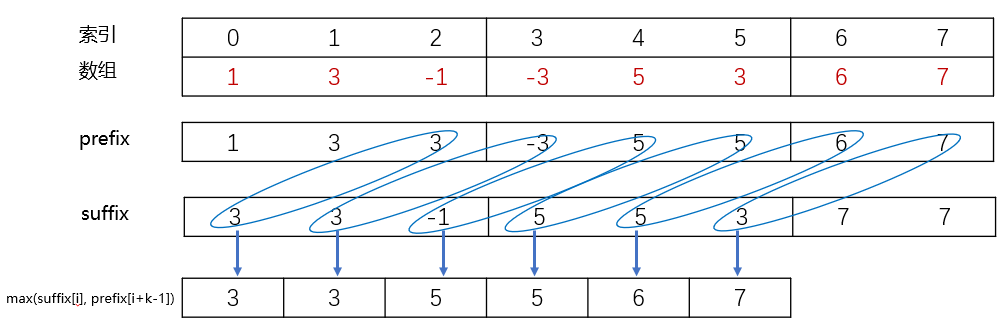

7、版本控制的协同保护:与版本控制系统(如Git、SVN)的集成,确保源代码的每一个版本都得到妥善保护。

8、审计与监控的双重保障:提供详尽的审计和监控功能,追踪源代码的每一次访问和使用,确保透明度和合规性。

9、内部威胁的防范:除了抵御外部威胁,源代码加密还有助于防止内部人员的不当行为,确保数据安全。

10、灵活的访问控制策略:根据不同角色和职责的需求,提供灵活的访问控制,确保权限分配的合理性和安全性。

源代码加密不仅是技术层面的防护,更是企业信息安全战略的重要组成部分。通过这一系列精心设计的措施,企业能够在激烈的市场竞争中,守护自己的核心资产,确保创新成果的安全与持续发展。