NIST CSF是一个关键的网络安全指南,不仅适用于组织内部,还可帮助管理第三方网络安全风险。CSF核心包含了六个关键功能——治理、识别、保护、检测、响应和恢复,以及与这些功能相关的类别和子类别。本文将深入探讨CSF核心的主要内容,及其使用方法。

关键字:网络安全框架;CSF核心;威胁检测 一

内容简介

NIST将CSF核心定义为一系列网络安全活动、期望的结果,以及适用于关键基础设施部门的信息参考。CSF核心提供了与网络安全相关的行业标准、指南和实践,帮助整个组织从管理层到实施/运营层就具体的网络安全活动和任务目标进行高级别的沟通和交流。

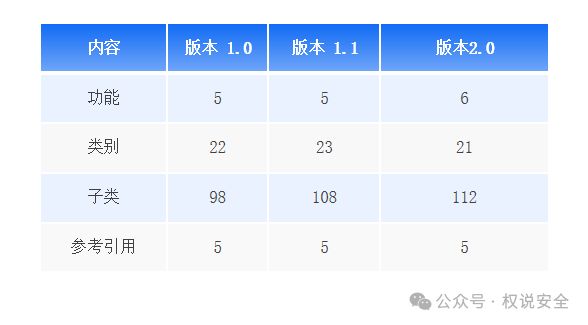

表1给出了CSF核心在各个版本中的内容变化情况,在2.0正式版本中,NIST对CSF核心的修改主要体现在以下方面:

(1)增加“治理”功能 NIST将向CSF添加跨领域的“治理”组件,重点关注组织环境、风险管理策略、政策以及角色和职责,该调整将会影响监管机构和组织评估网络安全活动有效性的方式。

(2)新增供应链风险管理 更新后的框架预计将更好地纳入供应链风险管理、隐私风险管理和更重要的网络安全措施等关键领域,以确保其在未来十年的相关性,解决相关领域技术和风险的最新变化。

(3)与国际标准接轨 CSF 2.0将提高与美国、国际网络安全标准和实践的一致性,与ISO 27001和GDPR等其他标准和框架保持一致,以增强使用性和灵活性。

(4)更新功能类别 CSF 2.0将在整个框架中对功能、类别和子类别进行大量添加、删除或修改,并删除对关键基础设施的具体提及,以强调该框架对各类行业组织的适用性。

二

关键功能

CSF核心包含了治理、识别、保护、检测、响应和恢复六个功能,涵盖了网络安全活动的流程、能力、内容和日常工作。

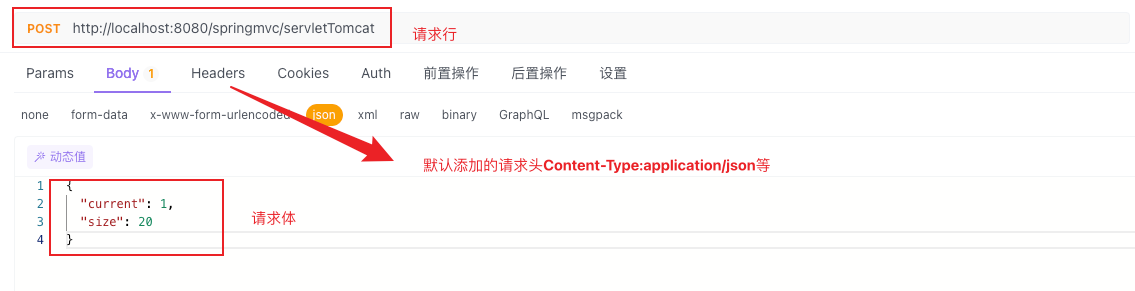

图1 NIST CSF Core功能与分类

1.治理(Govern) CSF 2.0引入了新的“治理”功能,旨在建立组织的企业风险管理策略,包括网络风险、供应链风险和隐私风险。该功能涵盖人员、流程和技术元素,除了整个CSF实施过程中的技术之外,还涵盖角色、职责、政策、程序和监督。

治理功能包含6个关键类别:

●

组织上下文(GV.OC):理解与组织网络安全风险管理决策相关的外部因素,包括任务、利益相关者的期望、法律、合规及合同要求等。

●

风险管理战略(GV.RM):确定并沟通组织网络安全风险管理的优先事项、限制、风险承受能力、风险偏好及其假设,并应用于支持运营风险决策。

● 角色、责任和权限(GV.RR):建立并传达了组织网络安全的角色、职责和权限,以促进责任问责、绩效评估和持续改进。

● 政策(GV.PO):建立、传达和执行了组织的网络安全政策。

● 监督(GV.OV):利用组织范围内网络安全风险管理活动的成效,指导、改进和调整风险管理战略。

● 网络安全供应链风险管理(GV.SC):网络供应链风险管理流程由组织利益相关者共同确定、建立、管理、监控和改进。

网络安全形势处于不断变化的状态,威胁不断变化,业务环境不断变化,以及相应的应用程序和基础设施发生变化。“治理”可确保组织在实施CSF的其他五个核心职能时,网络安全策略与组织使命、业务目标、可接受的风险和利益相关者的期望保持一致,以适应外部环境。

2.识别(Identify) “识别”功能旨在发现组织面临的特定风险。因此,在实施必要的保护措施之前,了解需要保护的内容及其原因很重要。该功能涵盖所有基础信息,包括数据、资产和系统,对所有资产进行盘点,确定资产的连接和关联方式,并定义保护这些资产的员工角色和职责。“识别”功能包含三个关键类别:

● 资产管理(ID.AM):按照组织风险战略,对资产(例如,数据、硬件、软件、系统、设施、服务、人员)进行识别和相应的管理。

● 风险评估(ID.RA):评估组织人员、资产和运营的潜在风险。

● 改进(ID.IM):识别、确定网络安全风险管理在流程、程序和活动方面的改进措施。

简而言之,成功实施“识别”,有助于了解组织当前的安全状况,也有助于制定计划以达到所需的安全状态。

3.保护(Protect) “识别”功能主要关注监控和评估,而“保护”功能则更注重行动,其目的是限制或遏制潜在的网络威胁。为保护组织业务环境,可采取的主要行动包括:

● 身份管理、认证和访问控制(PR.AA):仅为授权用户、服务和硬件提供针对物理、逻辑资产的访问,并按照非授权访问的安全风险进行管理。

● 意识与培训(PR.AT):为组织人员提供网络安全意识培训,以便他们能够胜任与网络安全相关的任务。

● 数据安全(PR.DS):数据的管理与组织的风险战略一致,以保护信息的机密性、完整性和可用性。

● 平台安全(PR.PS):物理和虚拟平台的硬件、软件(例如,固件、操作系统、应用程序)和服务的管理与组织的风险战略一致,以保护其机密性、完整性和可用性。

● 技术架构弹性(PR.IR):安全架构的管理与组织的风险战略一致,以保护资产的机密性、完整性和可用性,并确保组织的弹性。

值得注意的是,“保护”功能不仅仅是防止网络威胁。有时,网络安全事件是不可避免的。因此,保障措施还应包括遏制事件影响的措施。

4.检测(Detect) 检测功能主要是在威胁事件发生时,能够立即发现它们,旨在强调识别安全漏洞的及时性。此处的“威胁事件”是指给定系统或环境中的异常行为。例如,该行为可能包括检测到新设备,或授权用户登录失败等。可见,检测功能需要从广泛的网络安全角度,来识别业务环境的任何变化。

该功能中的主要类别包括:

● 持续监控(DE.CM):监控组织资产的使用,以发现异常、失陷指标和其他潜在的不良事件。

● 威胁事件分析(DE.AE):对异常、失陷指标和其他潜在不良事件进行特征分析和定义,并检测网络安全事件。

5.响应(Respond) 响应功能是遏制网络事件影响的能力,制定并实施适当的活动,针对检测到的网络安全事件采取行动。全面的网络安全事件响应计划是最好的响应起点,详细说明IT团队在发生漏洞、泄露或攻击时应采取的措施。

该功能的主要类别包括:

● 安全事件管理(RS.MA):对检测到的网络安全事件进行管理。

● 安全事件分析(RS.AN):对安全事件进行调查,以确保有效的响应,并支持取证和恢复活动。

● 安全事件响应报告和沟通(RS.CO):根据法律、法规和政策要求,协调内部和外部利益相关者,对安全事件响应进行沟通和报告。

● 安全事件缓解(RS.MI):防止事件扩散,并降低其影响。

在网络事件响应中明确角色和职责非常重要,确保员工了解自己在保护业务环境方面的角色,以便遵循、实施事件响应计划。最后,报告所有安全事件至关重要,以便确定问题原因,以及未来可以改进的内容。

6.恢复(Recover) 恢复是CSF的最后一个核心功能,主要关注在事件发生后,恢复受网络安全事件影响的资产和运营活动。该功能的主要类别包括:

● 安全事件恢复计划执行(RC.RP):按计划开展恢复活动,以确保受网络安全事件影响的系统和服务可用。

● 安全事件恢复沟通(RC.CO):在实施恢复时,与内部和外部各方进行协调沟通。

全面的业务连续性和灾难恢复计划对于成功实施恢复功能至关重要。该计划应包括备份数据的完整说明,并优先考虑拟议恢复计划的行动步骤。

三

使用方法

CSF是一个基于结果的框架,而并非具体的控制措施,这也使得组织能够从建设网络安全基础能力和措施出发,以满足当前乃至未来法规的合规性要求,因此,在组织内实现NIST CSF是一个非常有价值的挑战。

框架核心还提供了两种附加资源,来帮助组织了解如何实现功能、类别和子类别。

1、参考信息 参考信息是来自标准、指南、法规和其他资源的指导性内容,比子类别更加具体,例如来自SP 800-53《信息系统和组织的安全与隐私控制》的控制。在这种情况下,组织可以使用多个控制来实现某个子类别中描述的结果。

2、实施示例 除了参考信息提供的指导之外,实施示例可以提供简明、面向行动的步骤性示例,以帮助实现子类别的结果,但这些示例并非是组织为实现结果可以采取的所有行动的详尽列表,也不代表解决网络安全风险所需的基准行动。

虽然信息参考和实施示例被视为核心的一部分,但它们只在NIST CSF网站上单独维护,并以在线格式存储。组织可以在实施CSF Core时,可随时利用NIST网络安全和隐私参考工具(CPRT),获得最新的参考和示范,也可以随时通过NIST国家在线信息参考(OLIR)计划提交更新建议。

以上是“NIST网络安全框架”权说系列的第2篇文章,本文主要介绍了CSF核心的主要内容,及其使用方法。

本系列论文主要围绕CSF 2.0,从框架概览、核心功能、配置分层、实施指南和应用示例5个方面展开讨论,以帮助使用者更好地理解、利用该工具进行网络安全架构的规划、设计、开发和运营。若您有任何疑问或者建议,欢迎在评论区给我们留言~

https://mp.weixin.qq.com/s/a16EH4SCGSU_8Rn7dIBTTg