目录

1. 引言

1.1 FM1208 CPU卡芯片

2. FM1208 CPU卡芯片概述

2.1 FM1208及其在智能卡中的作用

2.2 FM1208功能框图

3.FM1208的技术规格

4.FM1208工作流程

5.FM1208文件结构

6.FM1208与其他智能卡技术的比较

7.FM1208安全特性

7.1 DES/Triple DES加密算法

7.2 相互认证

8.未来发展和创新

8.附录

1. 引言

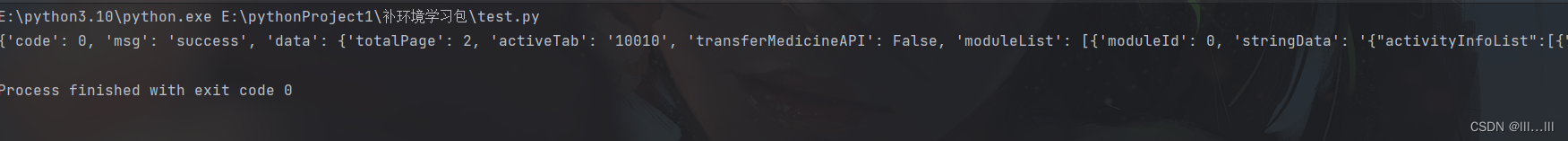

1.1 FM1208 CPU卡芯片

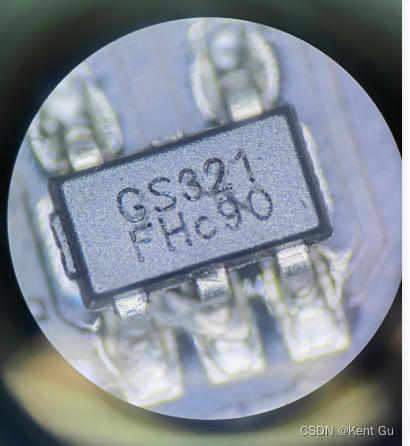

FM1208是一款由中国上海复旦微电子股份有限公司(Fudan Microelectronics Group, FMG)开发的CPU卡芯片。它是一款集成电路(IC)芯片,主要用于智能卡中,提供了较高的安全性和功能性,广泛应用于多种智能卡应用领域,如金融支付、身份验证、门禁控制、电子政务和健康医疗等。

2. FM1208 CPU卡芯片概述

2.1 FM1208及其在智能卡中的作用

FM1208具备多个创新点及产品优势,并获得了国家多项专利技术。以下是FM1208及其在智能卡中的作用的详细介绍:

技术先进性:

FM1208采用的工艺技术和设计使其在智能卡领域具有技术先进性。它拥有64K Byte EEPROM的大容量存储,支持多种应用如公交结算、小额支付等金融行业,实现一卡多种应用。高安全性:

芯片内置硬件DES协处理器,提供比普通卡片更高的安全性。芯片和COS(卡片操作系统)的协同安全技术为CPU卡提供了双重的安全保证,有效防止金融交易中的数据错误和保护消费者交易的私密性、安全性及个人利益。可兼容性:

FM1208符合ISO14443 Type A标准和ISO/IEC 7816-5,具备广泛的兼容性。它可以兼容现有的非接触逻辑加密卡,如市场上广泛应用的S50等,适合非接触逻辑加密卡应用平滑向非接触CPU卡应用的过渡。广泛应用性:

FM1208设计用于国内公交、高速、校园、城市一卡通及小额消费、电子钱包等领域。具有大容量、高安全性,适合多应用及小额电子钱包应用,已在多个城市大面积推广。操作系统:

FM1208搭载的FMCOS操作系统符合ISO 7816系列标准及《中国金融集成电路(IC)卡规范》,适用于多种应用领域,特别是在金融领域。FMCOS支持多种加密算法,具备线路加密和线路保护功能,支持在一张卡上实现多个不同的应用。功能模块:

FMCOS由传输管理、文件管理、安全体系、命令解释四个功能模块组成,提供数据传输的安全性和文件的快速访问。典型应用领域:

FM1208的典型应用领域包括城市公交、一卡通、高速公路卡、小额消费卡、校园卡、金融支付电子钱包、身份认证等。技术指标:

FM1208是单界面非接触CPU卡,支持ISO14443 TypeA协议,工作频率为13.56MHz,CPU指令兼容通用8051指令,内置8位CPU和硬件DES协处理器,具有较高的数据传输速率和安全性。

FM1208的这些特性使其成为智能卡市场中的一个强大竞争者,尤其适合于对安全性要求高的金融支付和身份认证等应用。

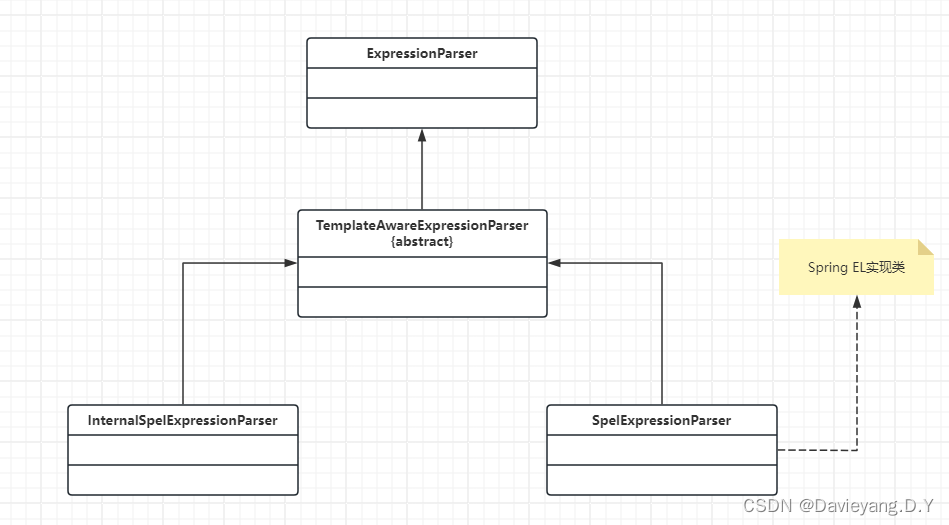

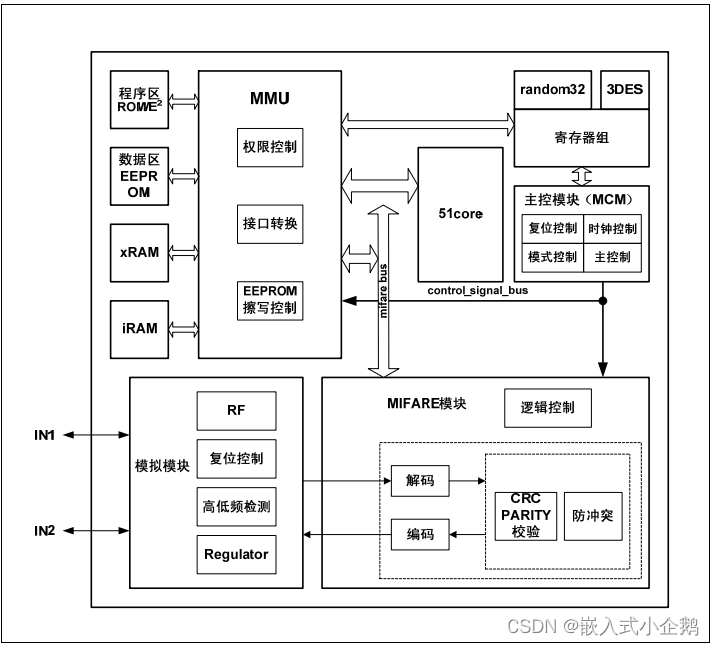

2.2 FM1208功能框图

FM1208包括模拟电路、数字电路和存储器。整体功能框图如下:

3.FM1208的技术规格

- CPU:

内置8位CPU,指令兼容通用8051指令。

- 存储器:

程序存储器:32K x 8bit ROM。

数据存储器:8K x 8bit EEPROM。

内置RAM:256 x 8bit iRAM和384 x 8bit xRAM

- 输入/输出接口:

支持ISO 14443-A通信协议,工作频率为13.56MHz。

数据传输速率支持高达106Kbps。

- 安全性能:

内置硬件DES协处理器,支持Triple-DES加密。

具备反电源分析模块和高低频检测复位模块。

- 工作距离:

工作距离不小于10CM。

- 电源与复位:

具备低压检测复位和高低频检测复位功能。

- 耐用性:

EEPROM满足10万次擦写指标。

EEPROM满足10年数据保存指标。

- 处理时间:

识别一张卡的时间约为3ms(包括复位应答和防冲突)。

EEPROM擦写时间约为2.4ms。

典型交易过程小于350ms。

- 封装类型:

成卡产品外型尺寸符合ISO7810 5.1.1标准,封装包括XOA2模块和成卡。

- 极限参数:

详细极限参数可在附录中查看,包括模块极限参数和成卡极限参数。

- 管脚功能:

详细参数请查看附录。

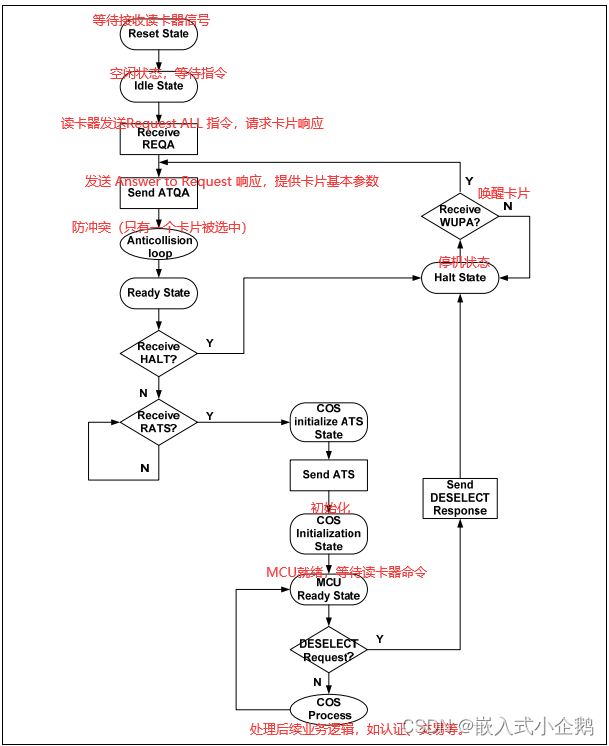

4.FM1208工作流程

FM1208 CPU卡芯片的工作流程涉及到卡片的初始化、认证、数据读写和交易处理等环节。以下是FM1208 CPU卡芯片的一般工作流程:

整个流程展示了从卡片被激活到完成交易处理的各个阶段,每个状态和步骤都是卡片与读卡器之间通信和数据交换的基础。这个流程确保了卡片的安全性和数据的完整性,是智能卡技术中的一个关键组成部分。

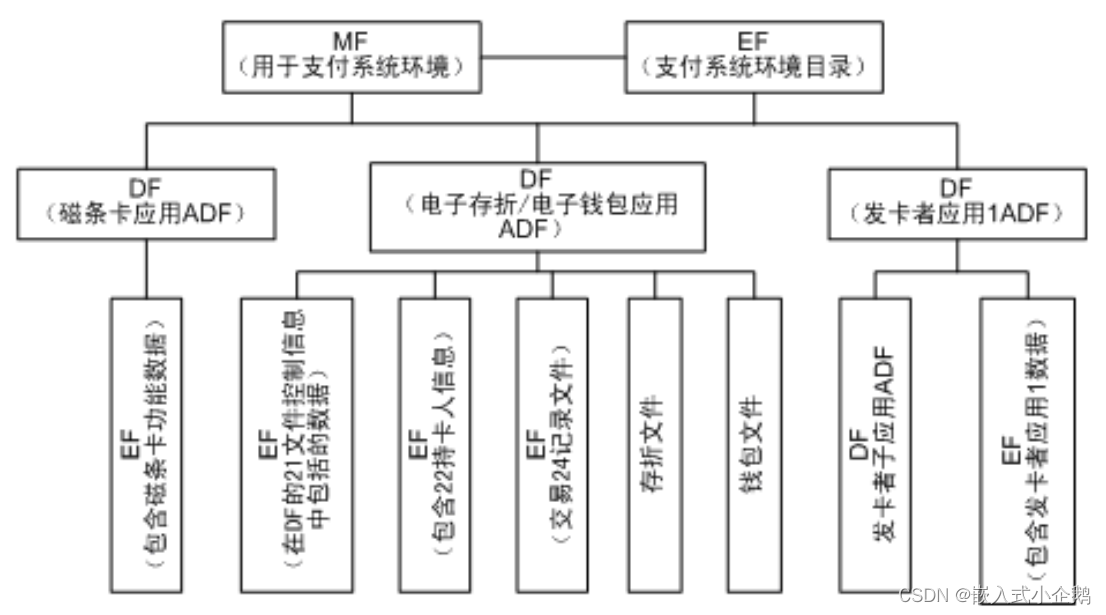

5.FM1208文件结构

FM1208智能卡芯片的文件结构遵循智能卡行业标准ISO/IEC 7816-4,该标准定义了智能卡中文件和数据元素的组织方式。FM1208的文件系统通常包括以下几种类型的文件:

- 主文件(Master File, MF):

这是智能卡的根文件,包含了其他所有文件和目录。

- 目录文件(Directory File, DF):

DF用于组织和包含其他DF或数据文件(EF)。它们可以构建一个树状结构,用于逻辑上分组相关数据。

- 数据文件(Elementary File, EF):

EF用于存储实际的数据记录,如交易数据、用户信息等。它们可以是二进制数据、循环数据或记录数据格式(定长或者变长)。

智能卡的文件系统允许复杂的数据组织,同时保持数据的安全性和访问控制。每个文件都有其唯一的文件标识符(FID),并且可以根据需要设置不同的安全属性和访问权限。这种结构使得智能卡可以支持多应用环境,每个应用都有自己的数据空间和操作逻辑。

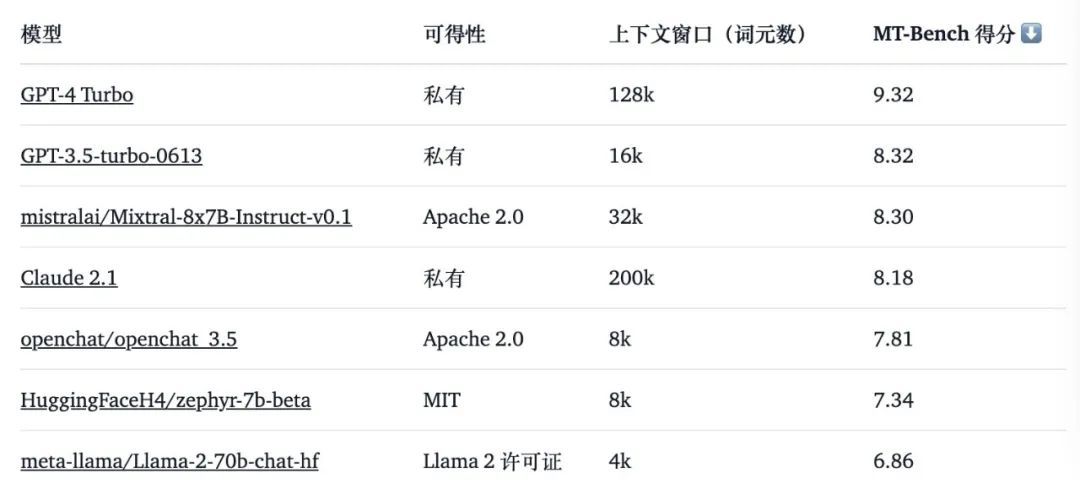

6.FM1208与其他智能卡技术的比较

7.FM1208安全特性

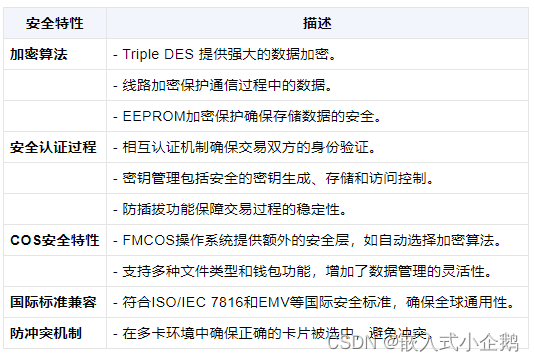

FM1208的安全特性是其主要卖点之一,特别是在需要高安全级别的应用场景中。以下是FM1208的一些关键安全特性,包括其加密算法和安全认证过程:

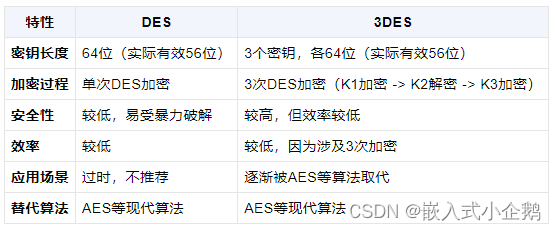

7.1 DES/Triple DES加密算法

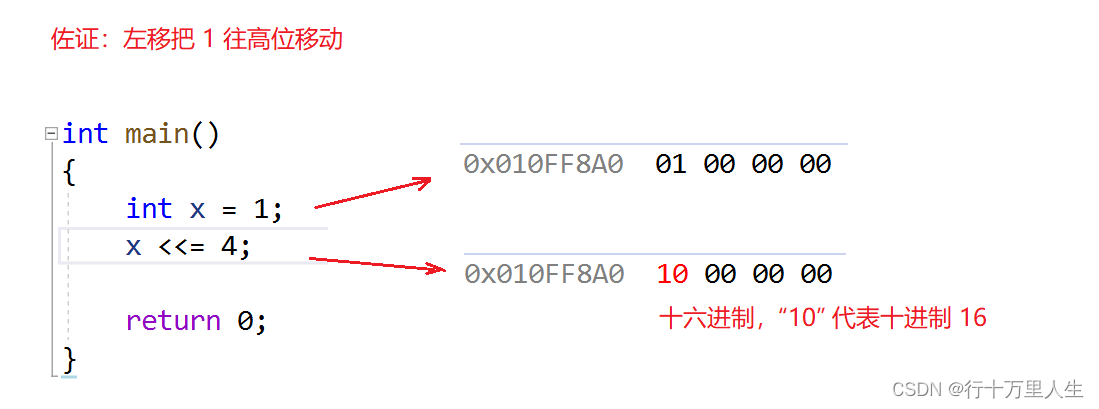

DES实现过程如下:

明文 (Plaintext) + 密钥 (Key) -> DES加密 -> 密文 (Ciphertext)

3DES实现过程如下:

明文 (Plaintext) + K1 -> DES加密 -> 密文1 (C1)

密文1 (C1) + K2 -> DES解密(反向加密) -> 密文2 (C2)

密文2 (C2) + K3 -> DES加密 -> 最终密文 (Final Ciphertext)

需要值得注意的是,3DES第一次加密,然后第二次解密,倘若密钥一样,则会和DES实现效果一样,可见3DES拥有向后兼容性。

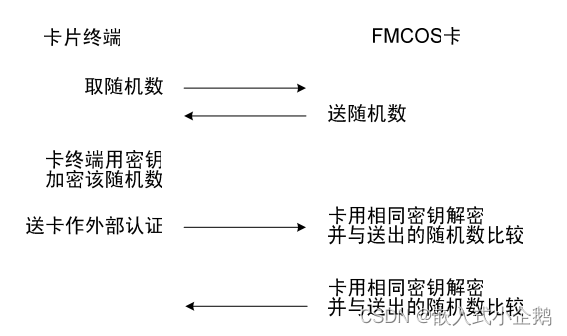

7.2 相互认证

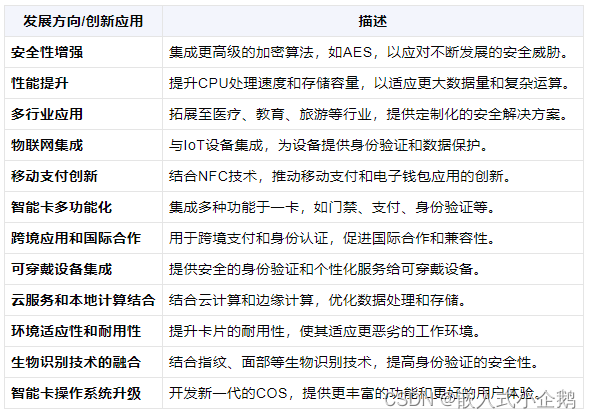

8.未来发展和创新

8.附录

相关开发资料:

链接:https://pan.baidu.com/s/1xZR3P-FD8UUN_zodSqEHLw?pwd=0520

提取码:0520