在工地、煤矿等高危工作环境中,安全帽的佩戴至关重要。安全帽能够有效防止因坠落物体或碰撞等引起的头部伤害,从而保护工作人员的生命安全。然而,传统的检查人员佩戴安全帽的方式主要依赖于现场监督和巡查,这种方法不仅耗费大量人力和时间,而且难以保证全天候监控,极易出现疏漏。此外,人员疲劳或主观因素也会影响检查的准确性,从而埋下安全隐患。因此,如何有效监控人员是否佩戴安全帽,成为各行业亟需解决的问题。

基于计算机视觉的人员佩戴安全帽行为检测

计算机视觉技术的飞速发展为安全帽检测提供了一种高效、智能的解决方案。基于计算机视觉的安全帽检测算法能够通过摄像头实时捕捉工作现场的图像,并利用深度学习模型进行图像分析,自动识别人员是否佩戴安全帽。相比传统的人工监测手段,基于计算机视觉的安全帽检测算法具有以下优势:

- 实时监控:计算机视觉系统可以24小时不间断地对现场进行监控,确保任何时刻都能捕捉到现场的情况。

- 高精度识别:先进的图像识别算法可以准确识别不同颜色、不同形状的安全帽,并区分是否正确佩戴。

- 自动报警:一旦检测到未佩戴安全帽的行为,系统可以立即发出警报,通知现场管理人员及时干预,防止事故发生。

系统功能特点

搭载安全帽检测算法的智能化系统在各类高危场景中具有广泛的应用前景,并具备多种实用功能:

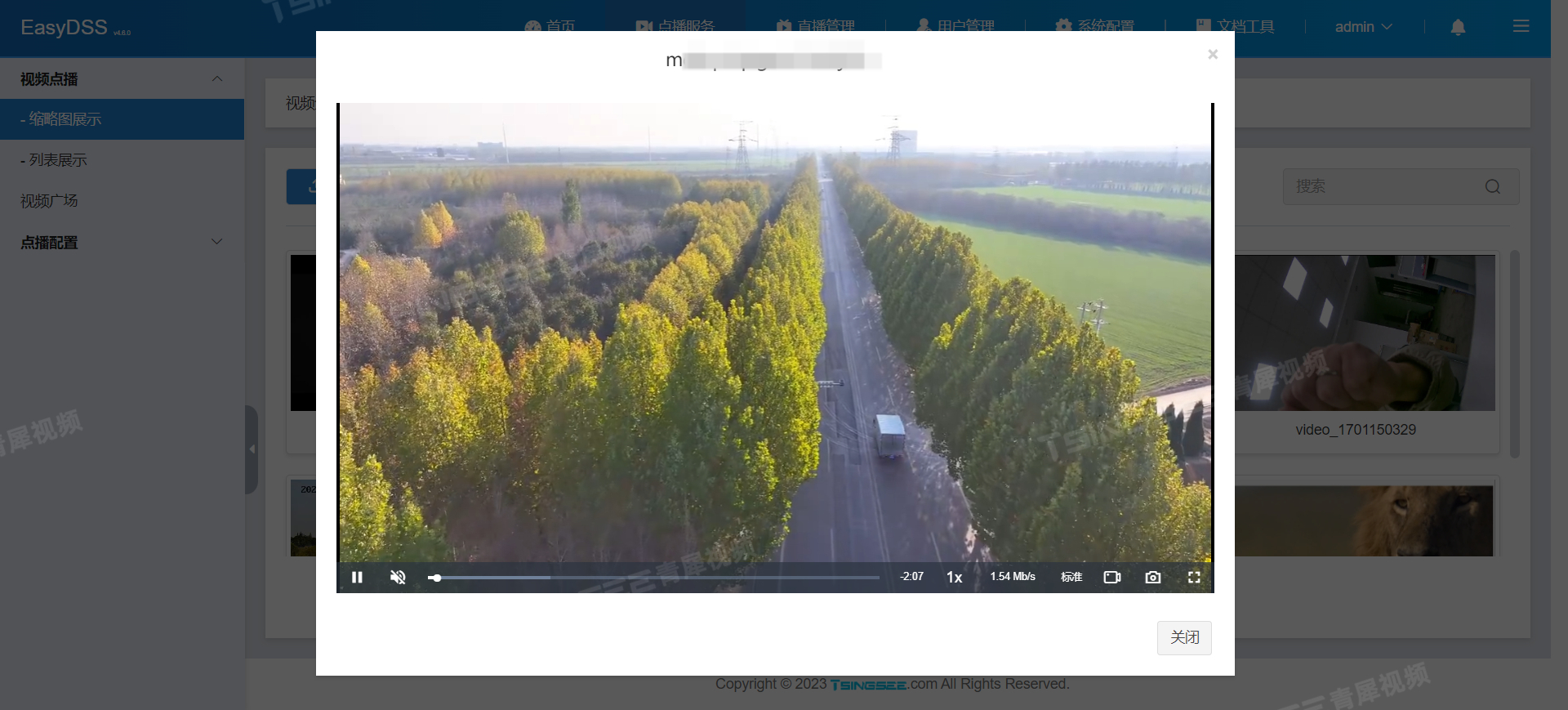

- 实时监控:智能监控系统通过部署在现场的摄像头,实时捕捉和分析视频流。安全帽检测算法能够在数毫秒内处理每一帧图像,确保现场情况实时更新。无论是在建筑工地、煤矿矿井,还是在物流仓储中心,系统都能保证高效、准确的监控。

- 及时报警:系统设有智能报警功能,当检测到人员未佩戴安全帽时,会立即通过声音报警、短信、邮件等多种方式通知相关管理人员。这样的即时反馈机制可以显著减少潜在的安全隐患,提升工作场所的整体安全水平。

- 数据统计与分析:除了实时监控和报警功能,系统还具备强大的数据统计与分析功能。通过对检测数据的长期积累和分析,管理者可以生成多维度的报表,包括未佩戴安全帽的频次、时间段分布、地点分布等,从而找出安全管理中的薄弱环节,制定针对性的改进措施。

- 历史记录查询:系统能够保存所有检测和报警记录,便于事后查询和审计。无论是安全事故的事后分析,还是日常管理的回顾总结,历史记录查询功能都提供了重要的数据支持。

- 智能化联动:系统可以与其他安全管理系统联动,例如人员定位系统、门禁系统等,形成全方位的安全管理网络。当检测到未佩戴安全帽的人员进入特定区域时,系统可以自动锁定门禁,禁止其进入,从而进一步提升安全防控能力。

- 多场景应用:基于计算机视觉的安全帽检测算法不仅适用于工地、煤矿和物流仓储等传统高危行业,还可以扩展应用到其他需要佩戴安全帽的场景,如化工厂、炼钢厂、建筑拆除现场等。其灵活的部署方式和高度的可定制性,使其能够满足各种复杂环境下的安全管理需求。

综上所述,基于计算机视觉的未佩戴安全帽检测算法在提升工作场所安全水平方面具有显著优势。通过实时监控、及时报警、数据统计与分析等功能,智能化的安全帽检测系统可以有效弥补传统监测手段的不足,确保工作人员的生命安全。随着技术的不断进步和应用的不断推广,安全帽检测算法将在更多领域发挥重要作用,成为保障生产安全的坚实屏障。