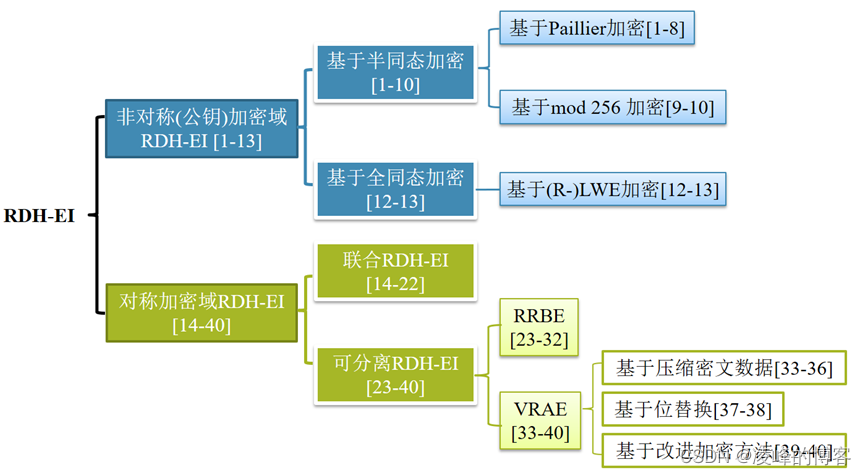

与联合RDH-EI算法相比,可分离RDH-EI算法提取秘密信息时仅需要隐藏密钥,实现了加密者和隐藏者独立操作、互不干扰,扩大了RDH-EI的使用范围,得到了研究者的广泛关注。现有可分离RDH-EI可分为基于加密前预留空间(reserving room before encryption, RRBE)的方法和基于加密后腾出空间(vacating room after encryption, VRAE)的方法两类。

基于RRBE的可分离RDH-EI算法在加密前对图像进行预处理,保留原始图像的部分特征,为信息隐藏预留空间。2013年,Ma等提出首个RRBE算法[23],该算法在XOR加密原始图像前将部分像素的LSBs利用传统RDH算法[24]嵌入余下较平滑像素中,为信息隐藏预留空间。文献[23]的信息嵌入率最高达到0.5 bpp(bit per pixel),并且能无损恢复原始图像,实现了完全可逆(无差错提取秘密信息,无损恢复原始图像)。Zhang等提出可逆性提高的RDH-EI算法[25],用户加密原始图像中大部分像素,并计算余下小部分原始像素的估计误差(estimating error),隐藏者基于估计误差直方图平移的方法嵌入秘密信息。文献[26]中,用户先用原始图像中一半的像素将另一半原始像素分为平滑和复杂两类,然后XOR加密图像,收到加密图像后,信息隐藏者基于位替换的方法将秘密比特嵌入平滑像素中。文献[27]中,用户XOR 加密原始图像前,先将原始像素分为样本像素和非样本像素两类,并生成非样本像素的插值误差(interpolation error),基于改进的直方图平移(HS)方法和差分扩展(DE)方法,将秘密信息嵌入插值误差中。文献[28]根据原始像素MSB(Most significant bit)与其8邻域像素MSB是否一致将原始像素分为平滑和非平滑两类,然后对两类像素分别进行XOR加密和像素位置置乱加密,生成加密图像,基于位替换的方法将1比特秘密信息嵌入平滑加密像素的MSB中。文献[29]提出基于二进制块嵌入(Binary-block embedding,BBE)的RDH-EI算法,基于BBE将原始图像中低比特位平面的比特嵌入较高比特位平面中,预留LSBs(Least significant bit)位平面用于信息隐藏。基于RRBE的可分离RDH-EI算法还有文献[30-32]。上述基于RRBE的可分离RDH-EI算法信息嵌入率高,可以实现完全可逆。不过,该类方法不便于用户操作,即除了图像加密操作外,还需要对原始图像进行预处理,不满足实际需求。

与基于RRBE的可分离RDH-EI算法不同,基于VRAE的可分离RDH-EI算法中,用户端除图像加密外无需进行其他操作,信息隐藏者在密文图像中直接进行信息隐藏。2012年, Zhang[33]提出基于压缩密文数据的可分离RDH-EI算法,用户根据加密密钥XOR加密原始图像,隐藏者根据隐藏密钥对加密像素伪随机分组,通过压缩每组像素的低比特位为信息隐藏预留空间.文献[33]实现了信息提取与图像解密恢复的可分离,能无差错提取出秘密信息,得到高质量的解密图像和恢复图像,不过,该算法信息嵌入率较低,并且在已知加密密钥和隐藏密钥条件下,此算法也很难无损重建原始图像。基于压缩密文数据的VRAE可分离RDH-EI算还有文献[34-36]。其中,文献[34]将加密像素按棋盘格的方式分为两半,用低密度奇偶校验码(LDPC)无损压缩其中一半中像素的第4 LSB为信息隐藏预留空间,可实现原始图像无损恢复。文献[35]根据隐藏密钥选取部分加密像素,用LDPC码对选中像素的MSB进行Slepian-Wolf编码,为信息隐藏预留空间,该算法能无损重建原始图像,提高了嵌入率,不过,压缩像素MSB导致了解密图像质量不高的问题(例如嵌入率为0.05 bpp时,Baboon图像的解密图像PSNR不到25 dB)。文献[36]根据相邻像素间的位置关系,将加密像素分为三个集合,压缩每个集合中像素的3 LSB,为信息隐藏预留空间,此外,该算法中提出的渐进图像解密机制提供了更好的率失真性能,i.e.,在相同解密图像PSNR值下,更大的信息嵌入率。此外,文献[37, 38]基于位替换(替换加密像素的某些比特为秘密比特)的方法也实现了信息隐藏。其中,文献[37]将密文图像LSBs位平面中的部分比特替换为秘密信息,用经被替换比特和嵌入秘密比特调制生成的伪随机序列修改LSBs位平面中余下比特,该算法虽然实现了信息提取与图像解密恢复的可分离,但信息提取会出现错误;文献[38]提出一种基于预测误差的可分离RDH-EI算法,用XOR加密原始图像,通过替换加密像素的最高位(或次高位)隐藏信息,基于预测误差的方法重建原始图像,该可分离RDH-EI算法具有较高信息隐藏容量,能以一定概率无损重建原始图像。不过,文献[38]的可分离算法解密图像质量较低,即使嵌入率低至约0.016 bpp,平滑图像(如Lena)和纹理图像(如Baboon)的解密图像与原始图像的PSNR分别仅为35 dB和24 dB左右。

上述基于VRAE的可分离RDH-EI算法[33-38]均采用XOR加密原始图像,加密后的图像丢失了原始图像的统计特征,限制了信息嵌入率和图像恢复的可逆性等性能,而高嵌入率和完全可逆正是传统RDH算法具备的优良性能,为使传统RDH算法也能适用于加密图像,文献[39, 40]对图像加密方法进行了改进。其中,文献[39]提出图像转换的加密方法,i.e.,加密者将原始图像的内容转换为有相同大小的另一目标图像的内容,得到的转换图像被用作加密图像,这种图像转换的加密方法方法实质为语义传输加密。同时,由于加密后的图像也为明文图像,隐藏者可用传统RDH算法(如基于PEE(prediction error expansion)的 RDH算法[41])进行信息隐藏;文献[39]提出对明文图像进行分块加密,一方面同一图像块中的所有像素采用相同流密码按位异或加密,使其保留原始图像的局部相关性,便于使用现有RDH算法(如基于差分直方图平移(DHS)的RDH算法[42],基于预测误差直方图平移(PEHS)的RDH算法[43]等)在加密图像中隐藏信息。另一方面,对分块XOR加密图像以图像块为单位进行置乱,以提高加密图像的安全性。不过,正如Huang[40]自己指出的,该算法加密图像以图像块为单位进行位置置乱,但处于同一图像块中的像素位置和相关性都不改变,仍然存在信息泄露的安全隐患。

随着RDH-EI的发展,研究者又提出对加密的JPEG图像进行可逆信息隐藏的算法[44, 45],基于加密医学图像的可逆信息隐藏算法[46]。

总的来说,现有加密域可逆信息隐藏算法中,基于非对称(公钥)加密域可逆信息隐藏算法安全性高,但其图像加密过程计算复杂度一般高于非对称加密域可逆信息隐藏算法,本文则主要研究非对称加密域可逆信息隐藏算法。具体地,可分离RDH-EI算法的信息提取与图像解密恢复可分离,其应用场景较联合RDH-EI算法更广,可分离RDH-EI算法中,基于RRBE的算法要求用户在图像加密前预处理原始图像,这是不现实也是不合理的,因此,本文主要对基于VRAE的可分离RDH-EI算法进行研究。基于VRAE的可分离RDH-EI算法目前存在以下问题:

- 图像加密方法主要为XOR,此种加密方式仅改变了像素值,未改变原始像素的位置,存在像素位置泄露的风险;

- 为能利用图像的局部相关性无损重建原始图像,规定信息隐藏前像素的局部位置关系不能改变;

- 在像素高有效位隐藏秘密信息的算法(如文献[35], [38])信息嵌入率较高,但解密图像质量较差。

参考文献

- Chen Yuchi, Shiu Chihwei, Horng Gwoboa. Encrypted signal-based reversible data hiding with public key cryptosystem [J]. Journal of Visual Communication and Image Representation, 2014, 25: 1164-1170

- Shiu Chihwei, Chen Yuchi, Hong Wien. Encrypted image-based reversible data hiding with public key cryptosystem from difference expansion [J]. Signal Processing: Image Communication, 2015, 39: 226-233

- Zhang Xinpeng, Long Jing, Wang Zichi, Cheng Hang. Lossless and reversible data hiding in encrypted images with public key cryptography [J]. IEEE Transactions on Circuits and Systems for Video Technology. 2016, 26(9): 1622-1631

- Wu Haotian, Cheung Yiuming, Huang Jiwu. Reversible data hiding in Paillier cryptosystem [J]. Journal of Visual Communication and Image Representation, 2016, 40: 765-771

- Wu Xiaotian, Chen Bing, Weng Jian. Reversible data hiding for encrypted signals by homomorphic encryption and signal energy transfer [J]. Journal of Visual Communication and Image Representation, 2016, 41: 58-64

- 项世军, 罗欣荣. 同态公钥加密系统的图像可逆信息隐藏算法. 软件学报, 2016, 27(6): 1592-1601. http://www.jos.org.cn/1000-9825/5007.htm

- 项世军, 罗欣荣, 石书协. 一种同态加密域图像可逆水印算法 [J]. 计算机学报, 2016, 39(3): 571-580

- Li Ming, Li Yang. Histogram shifting in encrypted images with public key cryptosystem for reversible data hiding [J]. Signal Processing, 2017, 130: 190-196

- Li Ming, Xiao Di, Zhang Yushu, Nan Hai. Reversible data hiding in encrypted images using cross division and additive homomorphism [J]. Signal Processing: Image Communication, 2015, 39: 234-248

- Agrawal Smita, Kumar Manoj. Mean value based reversible data hiding in encrypted images [J]. Optic, 2017, 130: 922-934

- Xiao Di, Xiang Yanping, Zheng Hongying, Wang Yong. Separable reversible data hiding in encrypted image based on pixel value ordering and additive homomorphism, Journal of Visual Communication and Image Representation. (2017), doi: http://dx.doi.org/10.1016/j.jvcir.2017.02.001

- 张敏情, 柯彦, 苏婷婷. 基于LWE的密文域可逆信息隐藏 [J]. 电子与信息学报, 2016, 38(2): 354-360

- 柯彦, 张敏情, 苏婷婷. 基于R-LWE的密文域多比特可逆信息隐藏算法 [J]. 计算机研究与发展, 2016, 53(10): 2307-2322

- Zhang Xinpeng. Reversible data hiding in encrypted image [J]. IEEE on Signal Processing Letters, 2011, 18(4): 255-258

- Hong Wien, Chen Tungshou, Wu Hanyan. An improved reversible data hiding in encrypted images using side match [J]. IEEE on Signal Processing Letters, 2012, 19(4): 199-202

- 王子驰,张媛,张新鹏. 多比特嵌入的加密图像中可逆信息隐藏方法 [J]. 小型微型计算机系统, 2014, 35(10): 2331-2335

- Li Ming, Xiao Di, Peng Zhongxian, Nan Hai. A modified reversible data hiding in encrypted images using random diffusion and accurate prediction [J]. ETRI Jornal, 2014, 36(2): 325-328

- Li Ming, Xiao Di, Kulsoom Ayesha, Zhang Yushu. Improved reversible data hiding for encrypted images using full embedding strategy [J]. Electronic Letters, 2015, 51(9): 690-691

- Liao Xin, Shu Changwen. Reversible data hiding in encrypted images based on absolute mean difference of multiple neighboring pixels [J]. Journal of Visual Communication and Image Representation, 2015, 28: 21-27

- 程航, 王子驰, 张新鹏. 基于图像块分组的加密域可逆信息隐藏 [J]. 北京工业大学学报, 2016, 42(5): 722-728

- Qian Zhenxing, Dai Shu, Jiang Fei, Zhang Xinpeng. Improved joint reversible data hiding in encrypted images [J]. Journal of Visual Communication and Image Representation, 2016, 40: 732-738

- Zhou Jiantao, Sun Weiwei, Dong Li, et al. Secure reversible image data hiding over encrypted domain via key modulation [J]. IEEE Transactions on Circuits and Systems for Video Technology, 2016, 26(3): 441-452

- Ma Keda, Zhang Weiming, Zhao Xianfeng, et al. Reversible data hiding in encrypted images by reserving room before encryption [J]. IEEE Transactions on Information Forensics and Security, 2013, 8 (3): 553-562

- Luo Lixin, Chen Zhengyong, Chen Ming, et al. Reversible Image Watermarking Using Interpolation Technique [J]. IEEE Transactions on Information Forensics and Security, 2010, 5(1): 187-193

- Zhang Weiming, Ma Keda, Yu Nenghai. Reversibility improved data hiding in encrypted images [J]. Signal Processing, 2014, 94: 118-127

- Nguyen Thaison, Chang Chinchen, Chang Wenchi. High capacity reversible data hiding scheme for encrypted images [J]. Signal Processing:Image Communication. 2016, 44: 84-91

- Xu Dawen, Wang Rangding. Separable and error-free reversible data hiding in encrypted images [J]. Signal Processing. 2016, 123: 9-21

- Yin Bangxu, Chen Fan, He Hongjie, Yan Shu. Separable reversible data hiding in encrypted image with classification permutation. The Third IEEE International Conference on Multimedia Big Data (IEEE BigMM 2017). 已录用

- Yi Shuang, Zhou Yicong. Binary-block embedding for reversible data hiding in encrypted images [J]. Signal Processing, 2017, 133: 40-51

- Cao Xiaochun, Du Ling, Wei Xingxing, et al. High capacity reversible data hiding in encrypted images by patch-level sparse representation [J]. IEEE Transactions on Cybernetics, 2016, 46(5): 1132-1143

- 刘九芬, 韩涛, 田雨果, 刘文彬. 基于重复压缩的密文图像可逆数据隐藏方法 [J]. 通信学报, 2015, 36(9): 13-25

- 罗欣荣, 项世军. 基于整数变换的加密图像可逆信息隐藏算法 [J]. 山东大学学报(理学版), 2016, 51(9): 76-83

- Zhang Xinpeng. Separable reversible data hiding in encrypted image [J]. IEEE Transactions on Information Forensics and Security, 2012, 7 (2): 826-832

- Zhang Xinpeng, Qian Zhenxing, Feng Guorui, Ren Yanli. Efficient reversible data hiding in encrypted images [J]. Journal of Visual Communication and Image Representation, 2014, 25: 322-328

- Qian Zhenxing, Zhang Xinpeng. Reversible data hiding in encrypted images with distributed source encoding [J]. IEEE Transactions on Circuits and Systems for Video Technology. 2016, 26(4): 636-646

- Qian Zhenxing, Zhang Xinpeng, Feng Guorui. Reversible data hiding in encrypted images based on progressive recovery [J]. IEEE Signal Processing Letters, 2016, 23(11): 1672-1676

- Zhang Xinpeng, Qin Chuan, Sun Guangling. Reversible data hiding in encrypted Images using pseudorandom sequence modulation [C]// Proc of IWDW 2012. Berlin: LNCS, 2013: 358-367

- Wu Xiaotian, Sun Wei. High-capacity reversible data hiding in encrypted images by prediction error [J]. Signal Processing. 2014, 104: 387-400

- Zhang Weiming, Wang Hui, Hou Dongdong, Yu Nenghai. Reversible data hiding in encrypted images by reversible image transformation [J]. IEEE Transactions on Multimedia, 2016, 18(8): 1469-1479

- Huang Fangjun, Huang Jiwu, Shi Yunqing. New framework for reversible data hiding in encrypted domain [J]. IEEE Transactions on Information Forensics and Security, 2016, 11 (12): 2777-2789

- Dragoi Ioan-Catalin, Coltuc Dinu. Local-prediction-based difference expansion reversible watermarking [J]. IEEE Transactions on Image Processing, 2014, 23(4): 1779-1790

- Lee Sang-Kwang, Suh Young-Ho, Ho Yo-Sung. Reversible image authentication based in watermarking [C]// Proc of IEEE Int. Conf. Multimedia Expo (ICME), IEEE, 2006: 1321-1324

- Li Xiaolong, Li Bin, Zeng Tieyong. Efficient reversible watermarking based on adaptive prediction-error expansion and pixwl selection [J]. Transactions on Image Processing. 2011, 20 (12): 3524–3533

- Qian Zhenxing, Zhang Xinpeng, Wang Shuozhong. Reversible data hiding in encrypted JPEG bitstream [J]. IEEE Transactions on Multimedia, 2014, 16(5): 1486-1491

- Chang Jenchun, Lu Yizhi, Wu Hsinlung. A separable reversible data hiding scheme for encrypted JPEG bitstream [J]. Signal Processing, 2017, 133: 135-143

- Liu Yuling, Qu Xinxin, Xin Guojiang. A ROI-based reversible data hiding scheme in encrypted medical images [J]. Journal of Visual Communication and Image Representation, 2016, 39: 51-57

![代码随想录算法训练营第五天:哈希表的初步认识[1]](https://img-blog.csdnimg.cn/img_convert/093550d0bfd4dd3312564ac3e67469ab.png)