1、设备命名,务必按照规范进行命名规划;

2、子网划分,申请到了公网地址段,201.1.1.0/24,根据公司的实际情况,合理规划拓扑需要的公网地址,

做到合理规划不浪费;

3、子网划分,局域网中全部使用10.0.0.0/8网段进行IP规划,根据公司的实际情况,合理规划拓扑需要的IP地址,

做到合理规划不浪费;

A公司人事部目前有10人,财务部有5人,IT部有3人,总经办有7人。

4、防火墙规划安全区域,尽可能保证内网安全,同时实现不同安全区域之间可以互访;

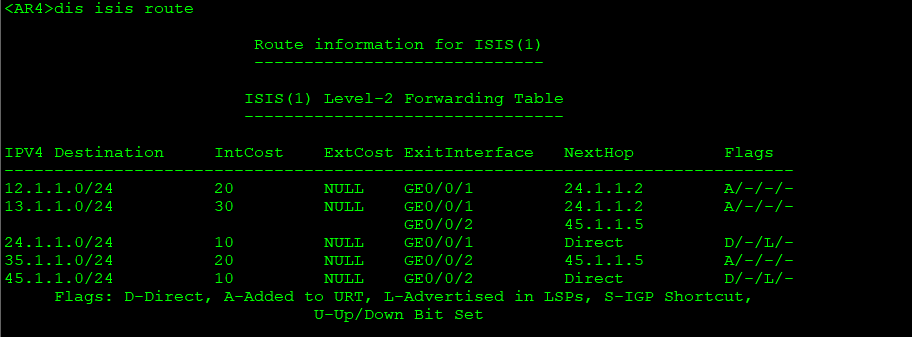

5、使用合适的动态路由协议或者静态路由协议,实现内网全网路由可达;

6、通过配置合适的技术实现A公司可以访问互联网;

7、A公司财务部设备PC5需要固定获取IP地址,实现每次关机开机都是获取到相同IP地址;

8、实现PC1每天09:00-17:00禁止访问外网以及其他部门;

9、A公司总经办配置需求如下:

11.1 整个区域交换机之间合理规划vlan信息,PC8 PC9分部属于不同的广播域;

11.2 交换机之间需要实现高可用性,同时不能浪费链路带宽;

11.3 PC8 PC9需要实现即插即用,请配置STP特性实现;

11.4 整个区域实现路由可达,禁止使用静态路由;

11.5 防火墙接口目前只有一个,尽可能节约成本实现互联A公司总经办区域所有设备;

10、IP地址的分配尽可能做到简单,高效,且适用性强,尽可能提高IP地址的使用率;

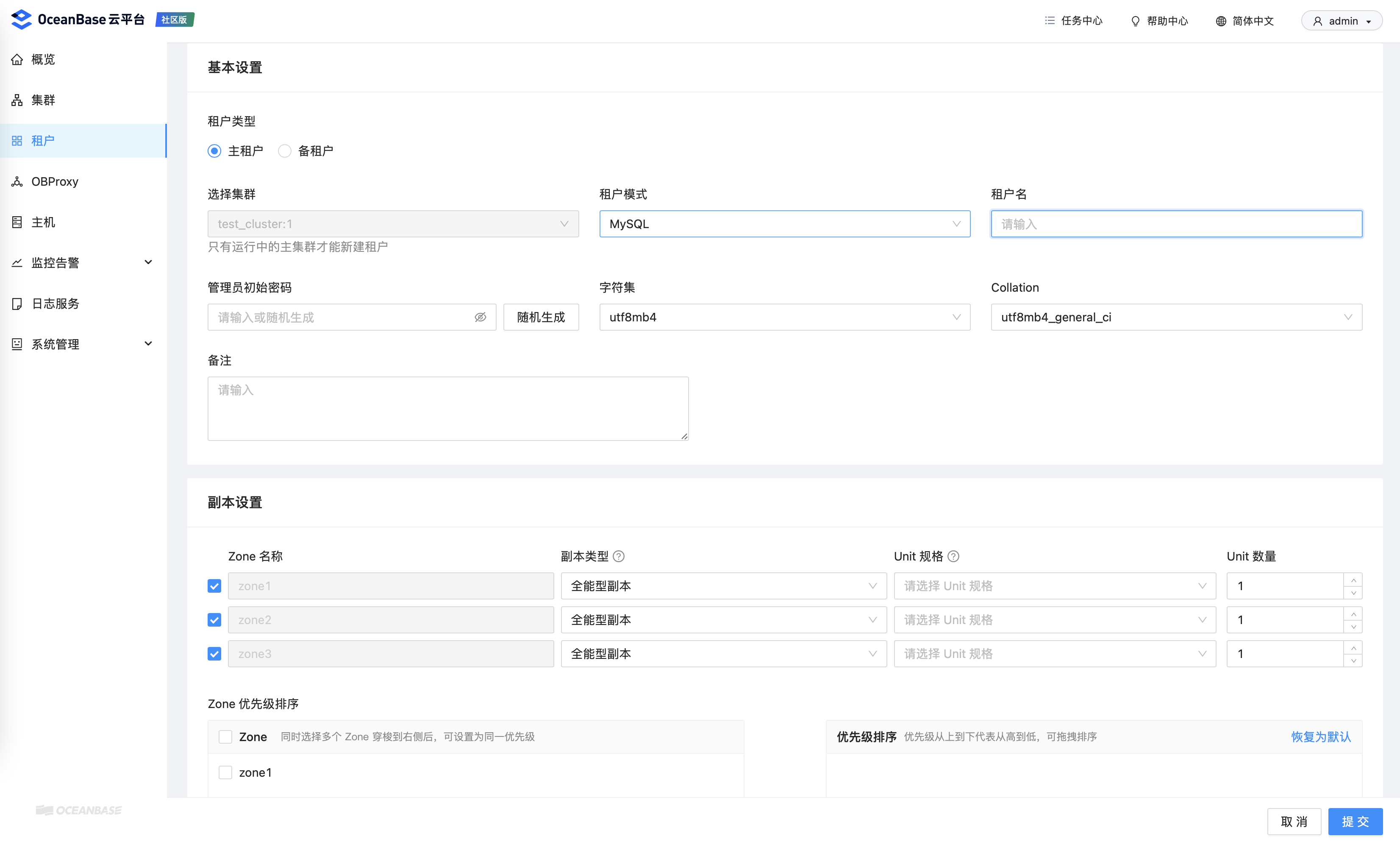

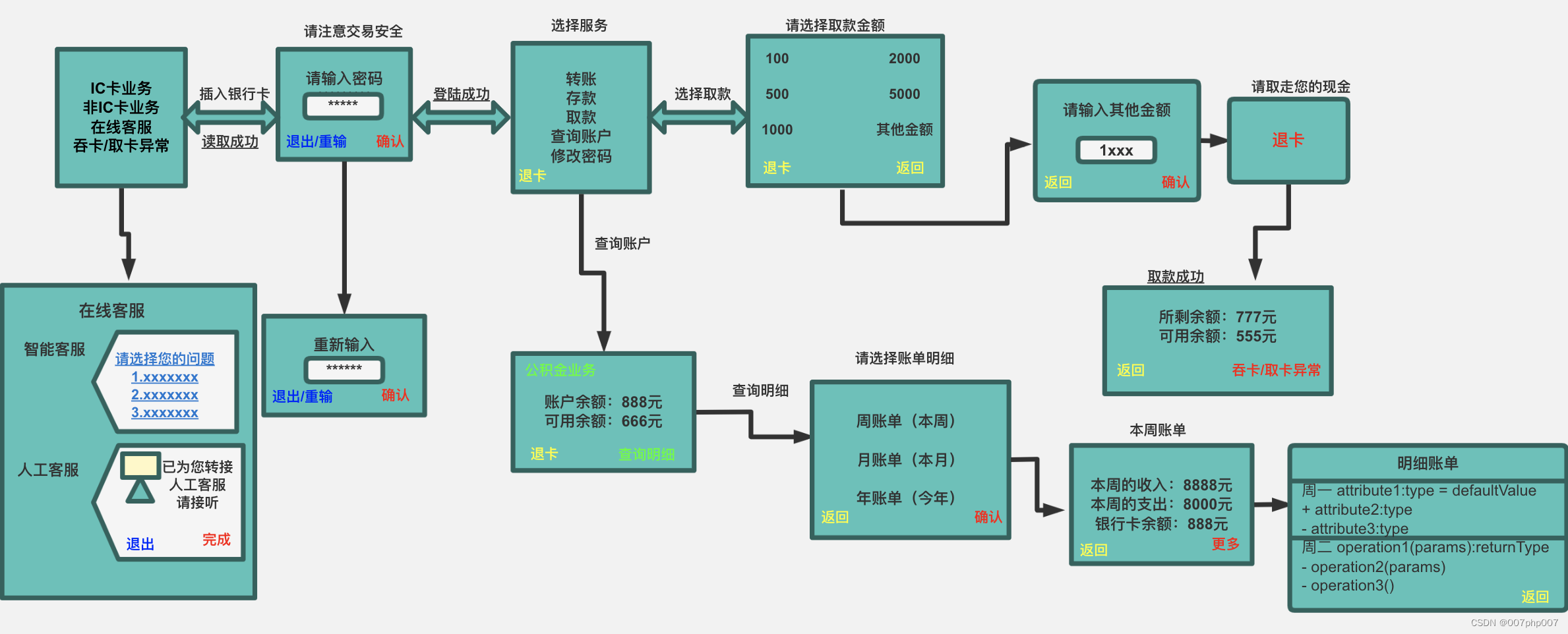

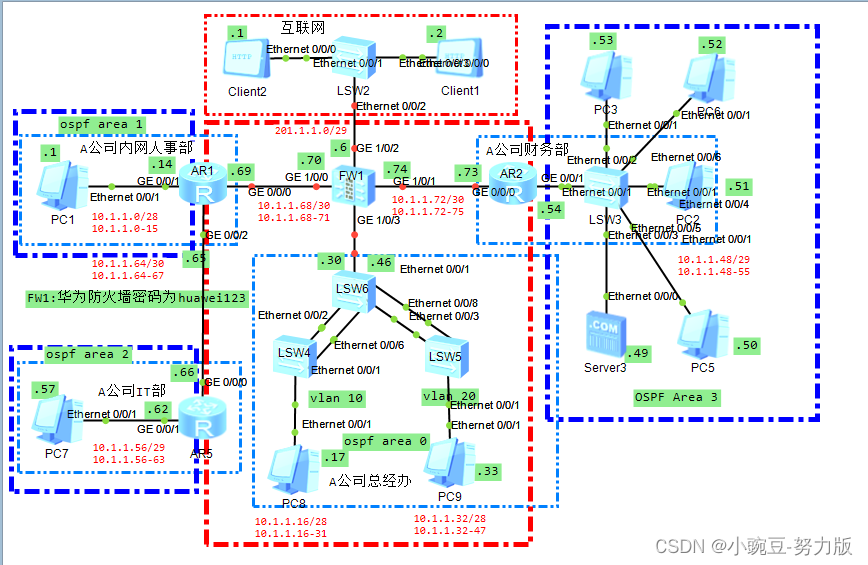

topo图如下

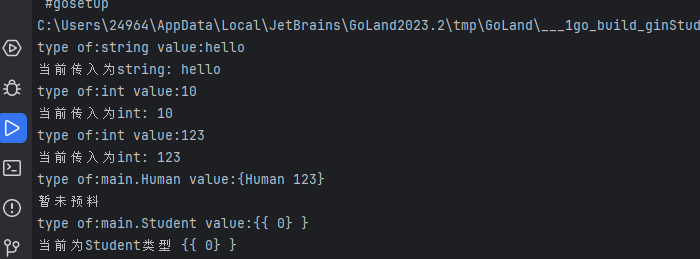

1.设备命名这里忽略

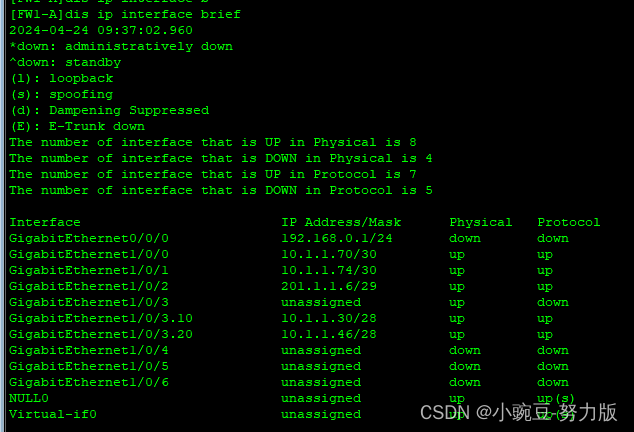

2.划分公网的ip

因为这边需要用到最少三个ip,所以我们可以采用201.1.1.0/29位的方式进行划分,可用主机位为

2^3-2=6,分配了三个之后还剩下三个可以作为备用。

配置ip:

[FW1-A-GigabitEthernet1/0/2]ip add 201.1.1.6 29

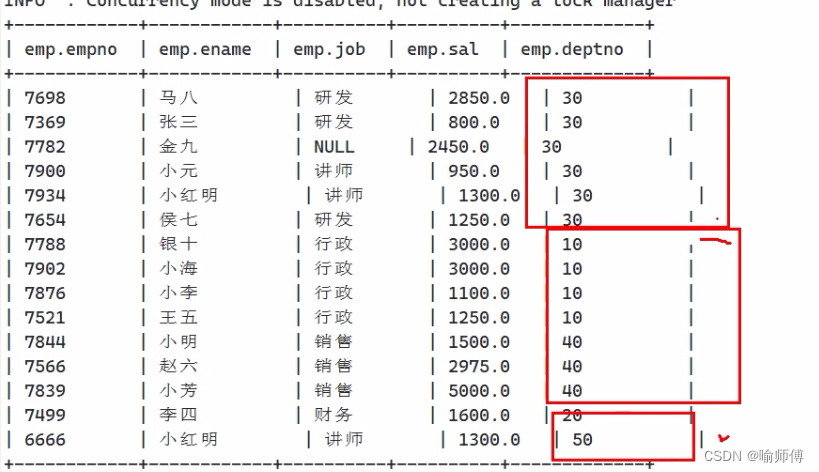

3.划分内网的ip地址

内网使用10.0.0.0/8的网段,我们可以用它的子网10.1.1.0/24进行划分

分配地址的思路:先分配大的,再分配小的

A公司人事部目前有10人,财务部有5人,IT部有3人,总经办有7人

人事部:

2^4=16 10.1.1.0/28 (网络号) 可用ip地址范围:10.1.1.1-10.1.1.14/28

总经办:

2^4=16 10.1.1.16/28 可用ip地址范围:10.1.1.17-30/28

2^4=16 10.1.1.32/28 可用ip地址范围: 10.1.1.33-46/28

财务部:

2^3=8 10.1.1.48/29 可用ip地址范围 10.1.1.49-54/28

IT部:

2^3=8 10.1.1.56/29 可用ip地址范围: 10.1.1.57-10.1.1.62/29

互联ip地址:10.1.1.64/30 可用ip地址范围: 10.1.1.65-66

10.1.1.68/30 可用ip地址范围: 10.1.1.69-70

10.1.1.72/30 可用ip地址范围 10.1.1.73-74

配置ip地址这里忽略

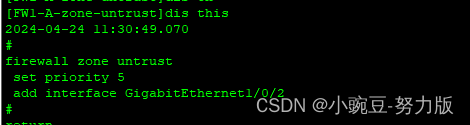

4、防火墙规划安全区域

[FW1-A]firewall zone untrust

[FW1-A-zone-untrust]add interface g1/0/2

[FW1-A]firewall zone trust

[FW1-A-zone-trust]add interface GigabitEthernet 1/0/0

[FW1-A-zone-trust]add interface GigabitEthernet 1/0/1

防火墙知识点补充:

防火墙知识点:

1、防火墙默认情况下,接口并没有划分安全区域,那么默认就无法通信;

2、安全区域:防火墙对这个区域内产生的流量的信任度;防火墙最相信自己本身local,优先级100(最高)

防火墙默认就存在4个安全区域:

[FW1-A]displav zone

2023-03-25 13:47:34.360

Iocal

priority is 100

interface of the zone is (0):

#

trust

priority is 85

interface of the zone is (1):

GigabitEthernet0/0/0

#

untrust

priority is 5

interface of the zone is (0):

#

dmz

priority is 50

interface of the zone is (0):

默认安全区域存在以下特点:

1、删除不了,修改不了

[FW1-A-zone-untrust]set priority 6

Error: Can not modify priority of system security zone

2、可以自定义安全区域,但是不能和默认有冲突;

[FW1-A-zone-xiaogou]set priority 100FW1-A-zone-xiaogoul

Error: Can not use same priority in different security zone.

3、USG6000系列的G0/0/0是网管口,一般不建议用于业务;

4、为什么"防火墙默认情况下,接口并没有划分安全区域,那么默认就无法通信:"?

因为它是防火墙,防火墙发挥作用的具体位置是在流量从一个"区域”流向另外一个"区域”,

跟不同区域安全优先级,区域间的策略实现对过往流量控制,不划分区域,不清楚如何判断。

5、属于相同安全区域的流量之间互访,默认情况下防灭墙6000系列是默认放行的。

本质是?有无开关可以关闭?

本质:存在默认命令让防火墙不检查相同区域之间的流量互访!

[FWl-A-policy-security]default packet-filter intrazone enable

验证:开启这个命令后相同区域的流量防火墙会进行检查不能实现互访

可以用安全策略去实现相同区域的流量互访:

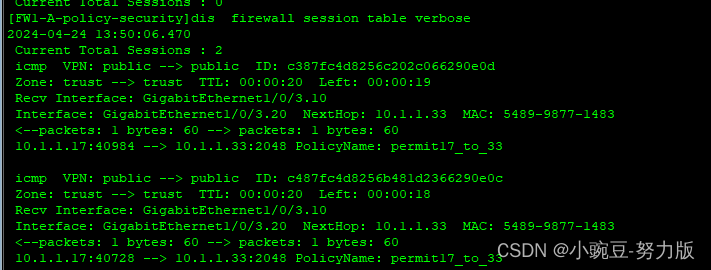

FW1-A-policy-security]rule name permit17_to_33

[FW1-A-policy-security-rule-permit17_to_33]destination-zone tr

[FW1-A-policy-security-rule-permit17_to_33]destination-zone trust

[FW1-A-policy-security-rule-permit17_to_33]source-address 10.1.1.17 32

[FW1-A-policy-security-rule-permit17_to_33]destination-address 10.1.1.33 32

[FW1-A-policy-security-rule-permit17_to_33]a p

防火墙策略具有双向性,主动发起存在安全策略放行那么反向也会自动创建放行,但反向发起的流量如果没有存在策略放行则会被禁止。

查看会话

6.

#

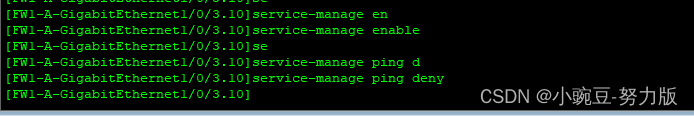

interface GigabitEthernet1/0/3.10

service-manage ping permit(是否关闭或者开启并没有影响pc8访间pc9,为何?)

如果pc8和pc9ping能ping通,是因为在一个区域

#

防火墙优先去匹配接口service-manage(开启后,安全策略排第二位!)

验证:关闭service-manage后ping不通网关

![]()

写安全策略:

[FW1-A-policy-security]rule name permit_trust_to_local

[FW1-A-policy-security-rule-permit_trust_to_local]source-zone trust

[FW1-A-policy-security-rule-permit_trust_to_local]destination-zone local

[FW1-A-policy-security-rule-permit_trust_to_local]a p

此时可以ping通网关

查看安全策略:

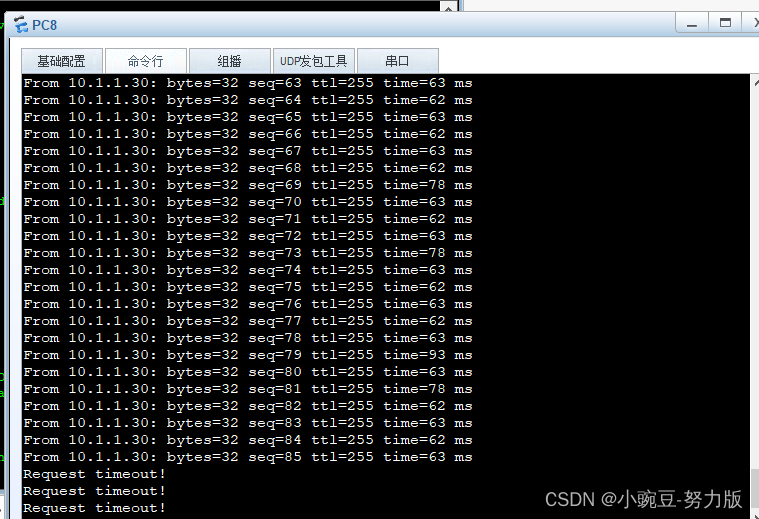

此时我们将service-manage开启后并改为deny看看主机还能否ping通网关

可以看到此时我们的主机ping不通网关了说明我们验证成功了

7、划分安全区域的本质是什么?(重要!!!)

存在一个误区:划分接口进安全区域并没有改变该接口属于防火墙1ocal区域,而只是把该接口下面连接的网路

划分进其他区域!

5、使用合适的动态路由协议或者静态路由协议,实现内网全网路由可达

[FW1-A]ospf 1

[FW1-A-ospf-1]area 0

[FW1-A-ospf-1-area-0.0.0.0]network 10.1.1.70 0.0.0.0

[FW1-A-ospf-1-area-0.0.0.0]network 10.1.1.74 0.0.0.0

[FW1-A-ospf-1-area-0.0.0.0]network 10.1.1.30 0.0.0.0

[FW1-A-ospf-1-area-0.0.0.0]network 10.1.1.46 0.0.0.0

[czyAR1]ospf 1 ro

[czyAR1]ospf 1 router-id 1.1.1.1

[czyAR1-ospf-1]area 0

[czyAR1-ospf-1-area-0.0.0.0]network 10.1.1.69 0.0.0.0

[czyAR1-ospf-1-area-0.0.0.1]network 10.1.1.14 0.0.0.0

[czyAR1-ospf-1-area-0.0.0.1]area 2

[czyAR1-ospf-1-area-0.0.0.2]network 10.1.1.65 0.0.0.0

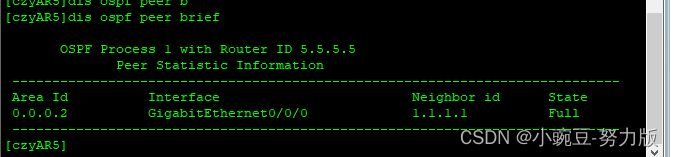

[czyAR5]ospf 1 router-id 5.5.5.5

[czyAR5-ospf-1]area 2

[czyAR5-ospf-1-area-0.0.0.2]network 10.1.1.66 0.0.0.0

[czyAR5-ospf-1-area-0.0.0.2]network 10.1.1.62 0.0.0.0

[czyAR2]ospf 1 router-id 2.2.2.2

[czyAR2-ospf-1]area 0

[czyAR2-ospf-1-area-0.0.0.0]network 10.1.1.73 0.0.0.0

[czyAR2-ospf-1-area-0.0.0.0]area 3

[czyAR2-ospf-1-area-0.0.0.3]network 10.1.1.54 0.0.0.0

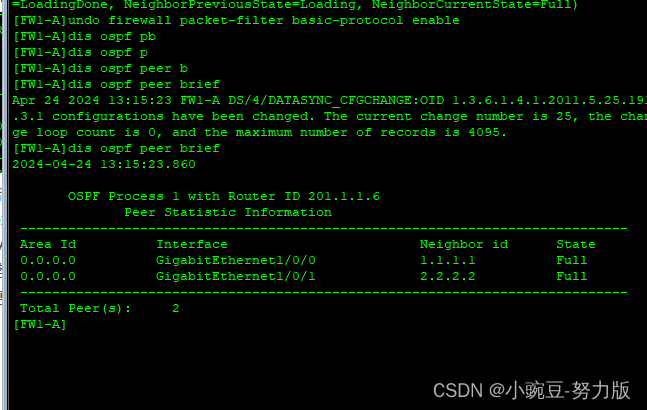

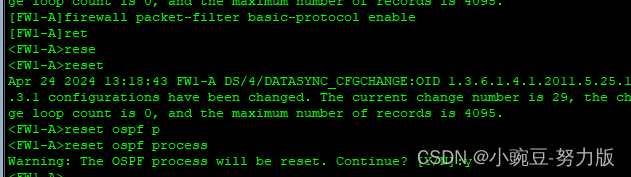

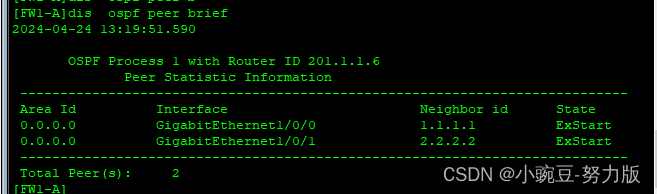

查看AR1和AR2与防火墙建立邻居的时候会建立Exstart状态

因为部分防火墙会对基本协议进行过滤,

因为exstart状态下需要交互dd报文,此时两端处于不同区域分别为local和trust,默认不允许通过

[FWl-Al undo firewall packet-filter basic-protocol enable #关闭默认对基本协议(OSPF)控制,不涉及策略。

假设不要改变默认行为保持 firewall packet-filter basic-protocol enable,则需要放行策略!

可以发现ospf邻居状态为full

或者采用安全策略的方法

首先开启对基本协议的控制,重启ospf进程,让它重新建立邻居

可以看见又恢复到了exstart状态

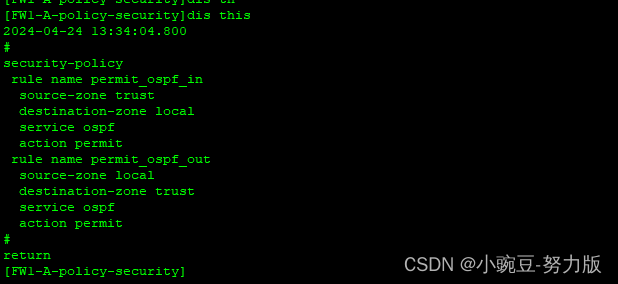

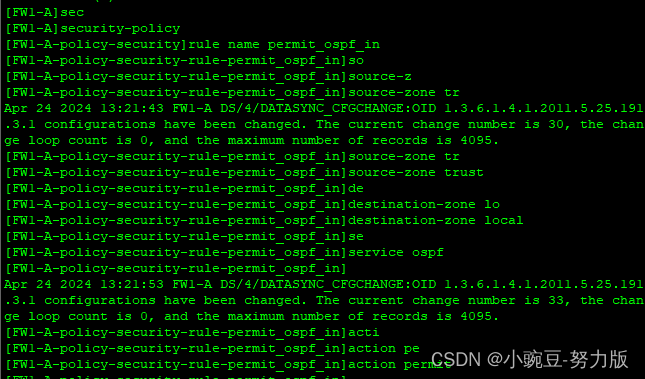

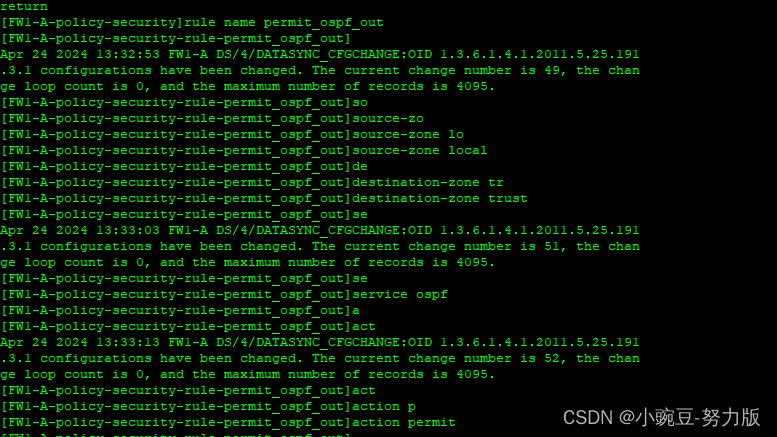

来写安全策略:

[FW1-A]security-policy

[FW1-A-policy-security]rule name permit_ospf_in

[FW1-A-policy-security-rule-permit_ospf_in]source-zone trust

[FW1-A-policy-security-rule-permit_ospf_in]destination-zone local

[FW1-A-policy-security-rule-permit_ospf_in]service ospf

[FW1-A-policy-security-rule-permit_ospf_in]action permit

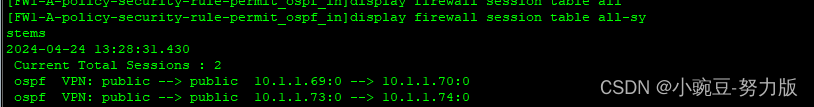

查看安全策略的匹配:

display firewall session table all-systems

查看安全策略的会话:

display firewall session table verbose

为了完整需要双向都放ospf的协议

[FW1-A-policy-security]rule name permit_ospf_out

[FW1-A-policy-security-rule-permit_ospf_out]source-zone local

[FW1-A-policy-security-rule-permit_ospf_out]destination-zone trust

[FW1-A-policy-security-rule-permit_ospf_out]service ospf

[FW1-A-policy-security-rule-permit_ospf_out]action permit

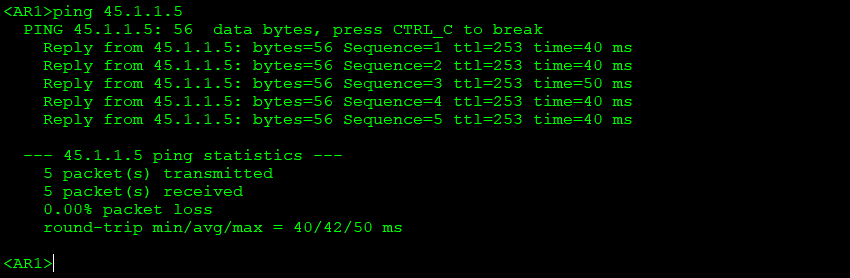

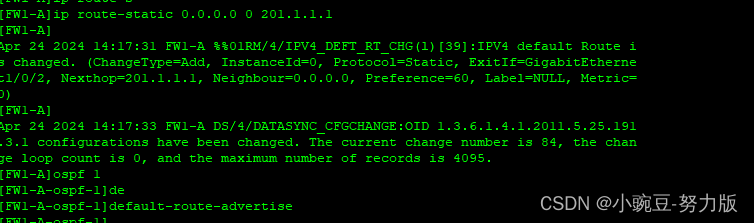

6、通过配置合适的技术实现A公司可以访问互联网

防火墙的NAT:

nat-policy

rule name 123

source-zone trust

destination-zone untrust

source-address any

action source-nat easy-ip (原ip做为转化)

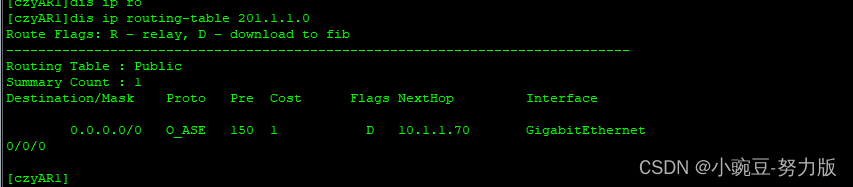

配置默认路由并在ospf中下发默认路由

可以看见现在AR1上有下发的默认路由

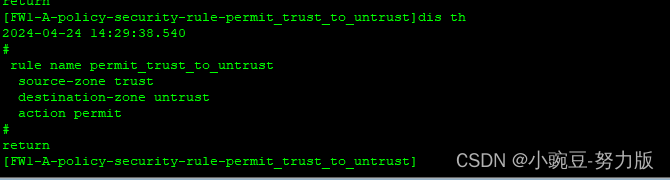

在防火墙上面写策略放行trust到untrust流量

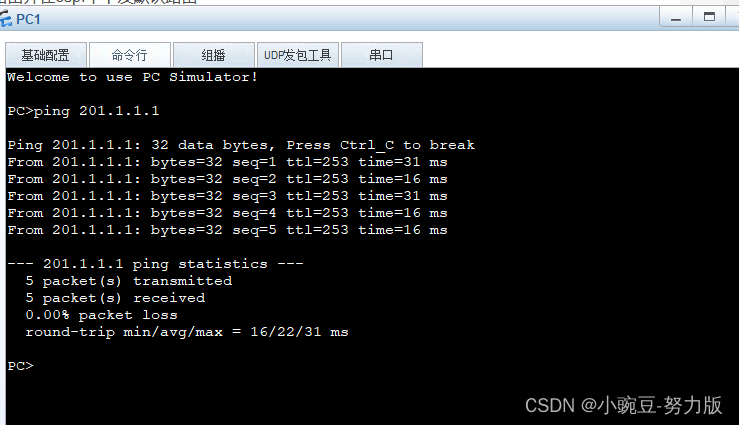

可以看见pc1可以ping通外网

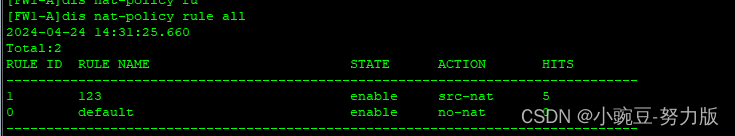

可以看见nat规则被匹配

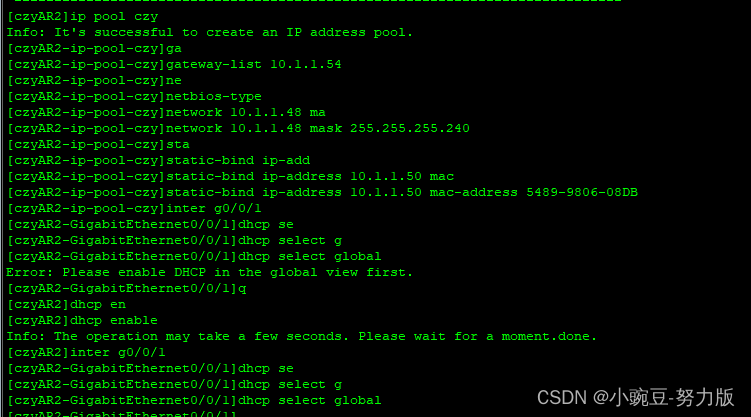

7、A公司财务部设备PC5需要固定获取IP地址,实现每次关机开机都是获取到相同IP地址;

[czyAR2]ip pool czy

[czyAR2-ip-pool-czy]gateway-list 10.1.1.54

[czyAR2-ip-pool-czy]network 10.1.1.48 mask 255.255.255.240

[czyAR2-ip-pool-czy]static-bind ip-address 10.1.1.50 mac-address 5489-9806-08DB

[czyAR2]dhcp en

[czyAR2]dhcp enable

[czyAR2-ip-pool-czy]inter g0/0/1

[czyAR2-GigabitEthernet0/0/1]dhcp select global

Info: The operation may take a few seconds. Please wait for a moment.done.

[czyAR2]inter g0/0/1

[czyAR2-GigabitEthernet0/0/1]dhcp se

[czyAR2-GigabitEthernet0/0/1]dhcp select g

[czyAR2-GigabitEthernet0/0/1]dhcp select global

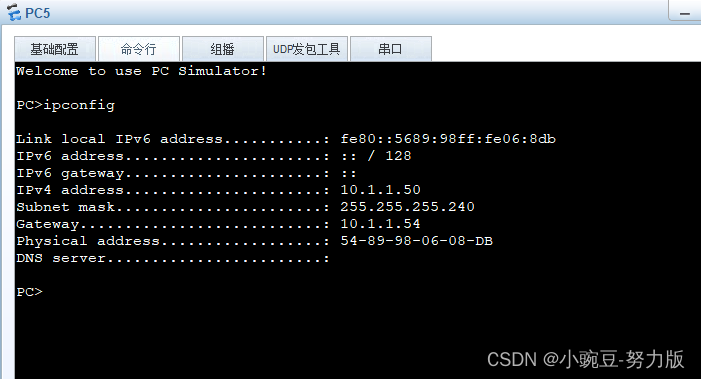

pc5可以通过dhcp自动获取固定的ip

8、实现PC1每天09:00-17:00禁止访问外网以及其他部门;

[czyAR1]time-range abc 09:00 to 17:00 daily

[czyAR1]acl 3001

[czyAR1-acl-adv-3001]rule deny ip source 10.1.1.1 0 destination any time-range a

bc

[czyAR1]inter g0/0/0

[czyAR1-GigabitEthernet0/0/0]traffic-filter outbound acl 3001

9.A公司总经办配置

[FW1-A]inter g1/0/3.10

[FW1-A-GigabitEthernet1/0/3.10]vlan-type dot1q 10

[FW1-A-GigabitEthernet1/0/3.10]vlan-type dot1q 10

[FW1-A-GigabitEthernet1/0/3.10]ip address 10.1.1.30 28

[FW1-A-GigabitEthernet1/0/3.10]inter g1/0/3.20

[FW1-A-GigabitEthernet1/0/3.20]vlan-type dot1q 20

[FW1-A-GigabitEthernet1/0/3.20]ip address 10.1.1.46 28

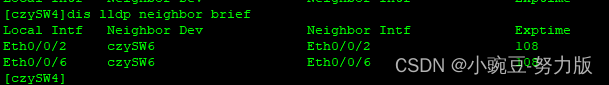

为了方便查看交换机的接口我们可以把交换机的lldp功能打开

[czySW4]lldp enable

[FW1-A]lldp enable

[czySW5]lldp enable

[czySW6]lldp enable

可以查看怎么样和别的交换机相连的

[czySW4]dis lldp neighbor brief

配置sw4的vlan并划分vlan

[czySW4]vlan 10

[czySW4]inter Eth 0/0/1

[czySW4-Ethernet0/0/1]p l a

[czySW4-Ethernet0/0/1]p d v 10

做链路聚合:

[czySW4]inter Eth-Trunk 1

[czySW4-Eth-Trunk1]m l

[czySW4-Eth-Trunk1]trunkport Ethernet 0/0/2 0/0/6

[czySW4-Eth-Trunk1]p l a

[czySW4-Eth-Trunk1]p d v 10

[czySW6]inter Eth-Trunk 1

[czySW6-Eth-Trunk1]m l

[czySW6-Eth-Trunk1]trunkport Ethernet 0/0/2 0/0/6

[czySW6-Eth-Trunk1]p l a

[czySW6-Eth-Trunk1]p d v 10

[czySW6-Eth-Trunk1]inter e0/0/1

[czySW6-Ethernet0/0/1]p l t

[czySW6-Ethernet0/0/1]p t a v 10 20

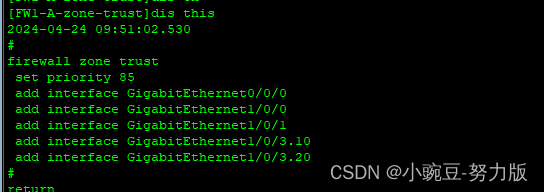

防火墙添加两个子接口到区域里面

[FW1-A]firewall zone trust

[FW1-A-zone-trust]add interface GigabitEthernet 1/0/3.10

[FW1-A-zone-trust]add interface GigabitEthernet 1/0/3.20

[czySW5]vlan 20

[czySW5-vlan20]inter e0/0/1

[czySW5-Ethernet0/0/1]p l a

[czySW5-Ethernet0/0/1]p d v 20

[czySW5]inter Eth-Trunk 1

[czySW5-Eth-Trunk1]mode lacp-static

[czySW5-Eth-Trunk1]trunkport Ethernet 0/0/3 0/0/8

[czySW5-Eth-Trunk1]p l a

[czySW5-Eth-Trunk1]p d v 20

[czySW6]inter Eth-Trunk 2

[czySW6-Eth-Trunk2]m l

[czySW6-Eth-Trunk2]trunkport Ethernet 0/0/3 0/0/8

[czySW6-Eth-Trunk2]p l a

[czySW6-Eth-Trunk2]p d v 20

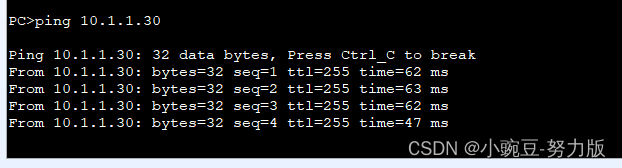

防火墙放行ping

[FW1-A]inter g1/0/3.10

[FW1-A-GigabitEthernet1/0/3.10]service-manage ping permit

[FW1-A-GigabitEthernet1/0/3.10]inter g1/0/3.20

[FW1-A-GigabitEthernet1/0/3.20]service-manage ping permit

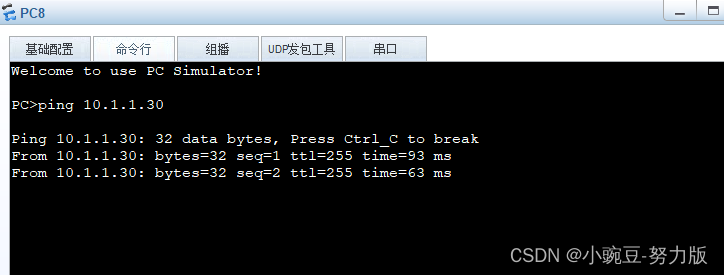

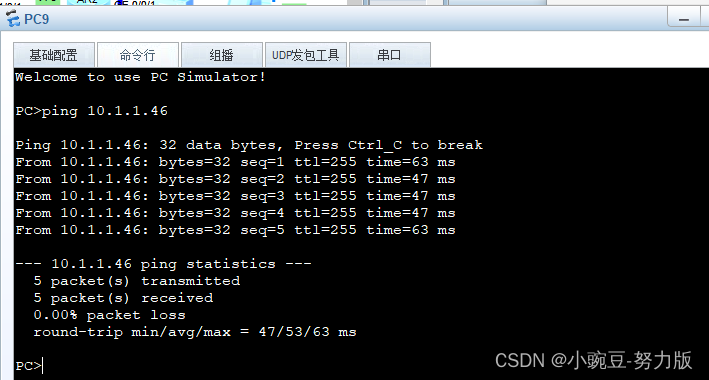

此时pc8和pc9可以ping通各自的网关