代码签名证书是一种给软件应用程序数字签名的数字证书,它可以确保软件代码的完整性和来源的可信性。代码签名证书可以分为OV代码签名证书和EV代码签名证书,自OV代码签名证书也升级为“硬证书”之后,代码签名证书全部采用“硬证书”。那么,为什么代码签名证书都是“硬证书”?如何选择代码签名证书?

首先我们来了解两个概念“软证书”、“硬证书”。

什么是“软证书”?

“软证书”,即以电子文档的形式,将证书存放在网络上。“软证书”的私钥一般存储在电脑上,容易导出并共享给他人。

什么是“硬证书”?

“硬证书”,使用硬件安全介质存储,证书和私钥存储在USB 令牌、硬件安全模块HSM上,不支持导出。

为什么代码签名证书都是“硬证书”?

答案显而易见,不仅是因为CA/B联盟国际标准要求,也是因为“硬证书”采用硬件安全介质存储,更加安全。

1、CA/B联盟国际标准要求

EV代码签名证书早已采用硬件安全存储,而根据CA/B联盟国际标准要求,从2022年11月15日起,OV代码签名证书私钥必须存储在FIPS140-2 Level2、Common Criteria EAL4级以上或者同等认证级别的硬件中(包括USB令牌、硬件安全模块HSM等),与EV代码签名证书实施同样的私钥保护机制。

2、硬件存储安全性更高

代码签名证书采用“硬证书”存储私钥和证书,这意味着证书从生成到签发使用,私钥始终被存储在硬件令牌或硬件安全模块中,并且不支持导出。相比“软证书”以电子文档形式的证书交付给用户、易被导出并共享给他人的特点,“硬证书”具有更高的安全性,更能够有效降低证书私钥被泄露的风险。

如何选择代码签名证书?

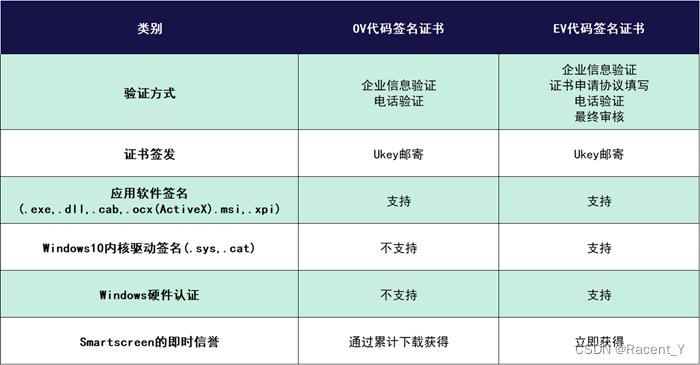

代码签名证书主要分为OV代码签名证书和EV代码签名证书,两者均支持对32或64位.exe, .dll, .cab, .ocx(ActiveX),.msi,.xpi等文件进行数字签名,签名成功后可保证代码的完整性并减少软件下载时弹出的安全警告,以及不被恶意篡改和传播。两者的主要不同点在于:

- OV代码签名证书需要通过累计下载才能获得SmartScreen即时信誉;

- EV代码签名证书可立即获得SmartScreen即时信誉,并且支持WHQL徽标认证帐户Microsoft Entra ID 全局管理员帐户(原Azure AD)注册;

下图很好的说明了OV代码签名证书和EV代码签名证书的区别,助力您选择合适的证书:

总之,采用硬证书使得代码签名证书的安全性更加可靠,在帮助开发者实现标识可信身份以及确保软件代码完整性的同时,还能有效减少因私钥泄露导致的代码签名证书被恶意利用的风险。如您有更多疑问或需求,请联系我们获得支持。