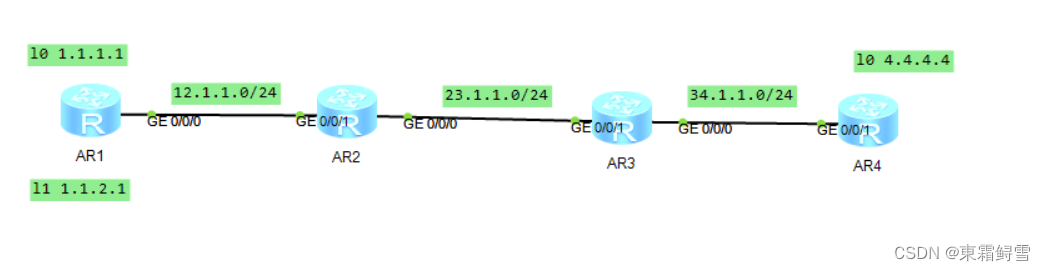

已经启用rip实现了全网可达。

这时我们要拒绝R1与R4的路由通信,做标准ACL过滤关注源IP需要尽量靠近目标。则在R4的物理接口G0/0/1的in接口上做,不能在R4的环回接口上做,因为ACL列表不能再环回接口调用。

acl 2000-2999就是一个标准acl,3000-3999就是扩展acl,4000-4999是一个二层的acl协议。

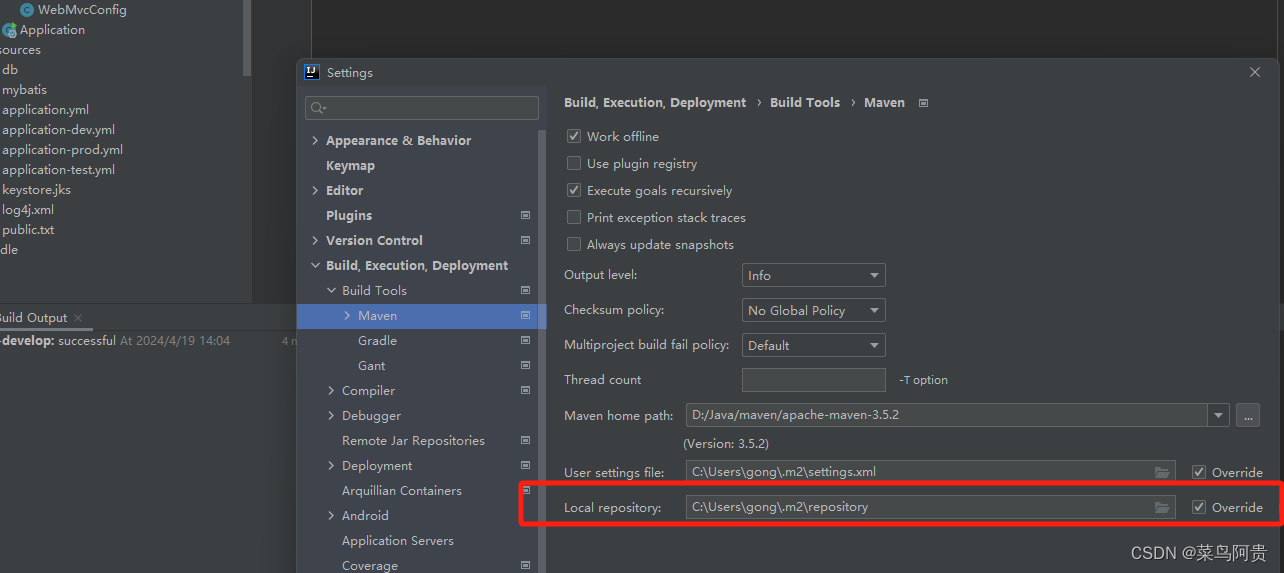

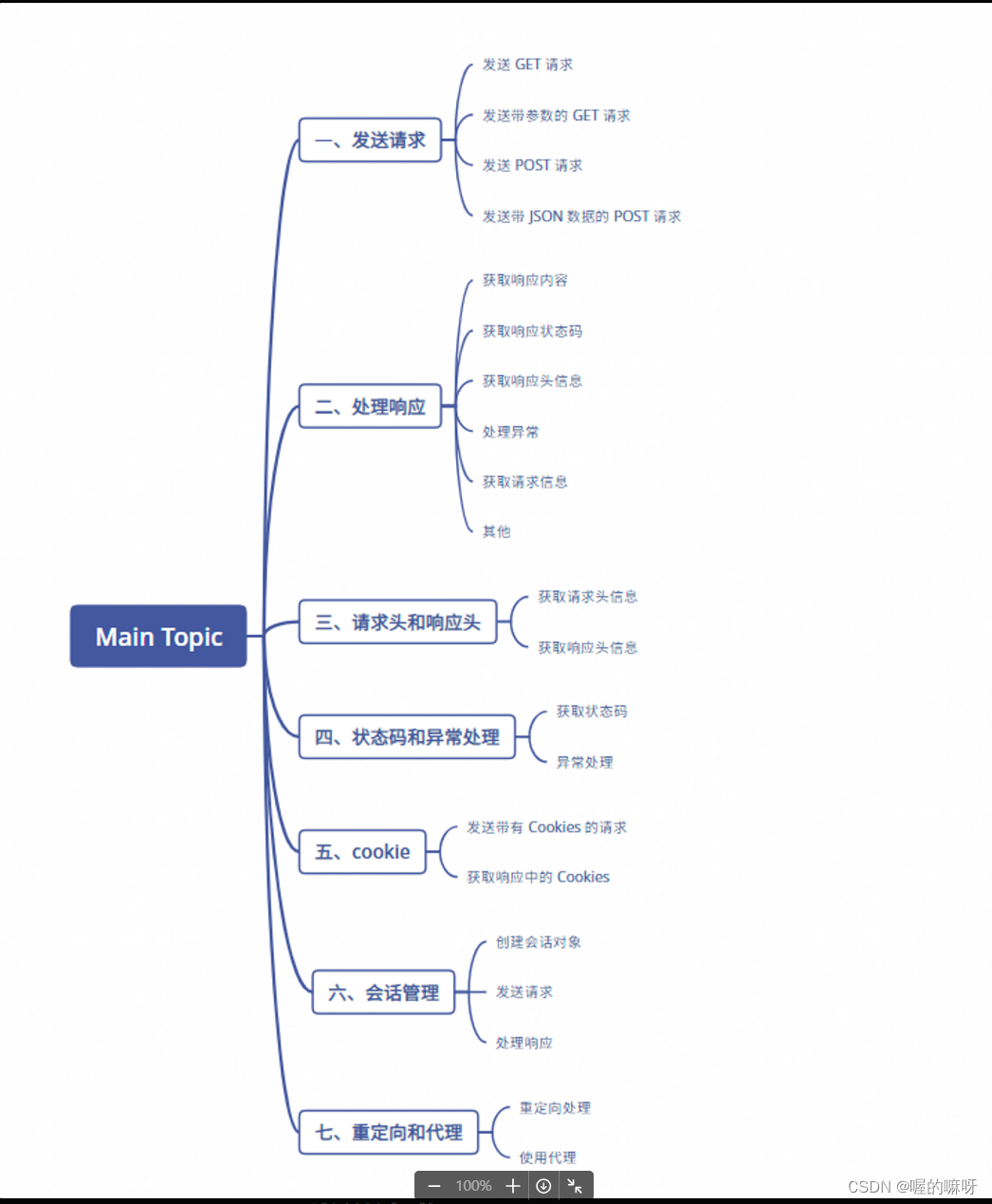

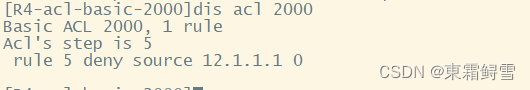

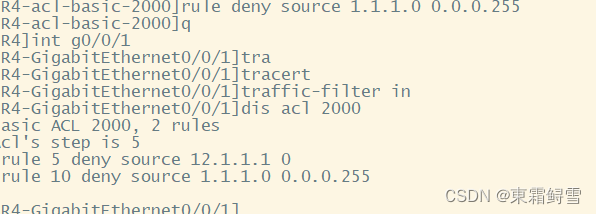

所以按要求我们需要做的是一个标准acl。接着就是做一个规则,例如下面做的就是拒绝源IP 12.1.1.1的单个主机(后面的0.0.0.0就是指的单个主机)

![]()

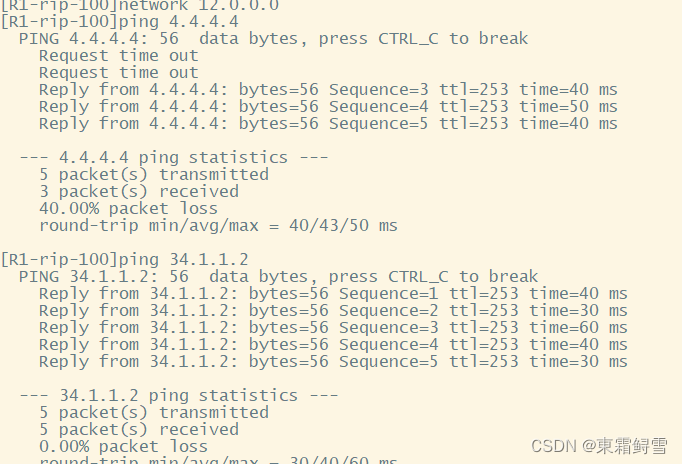

查看我们做的一个acl,里面只有一个rule就是上面做的拒绝。

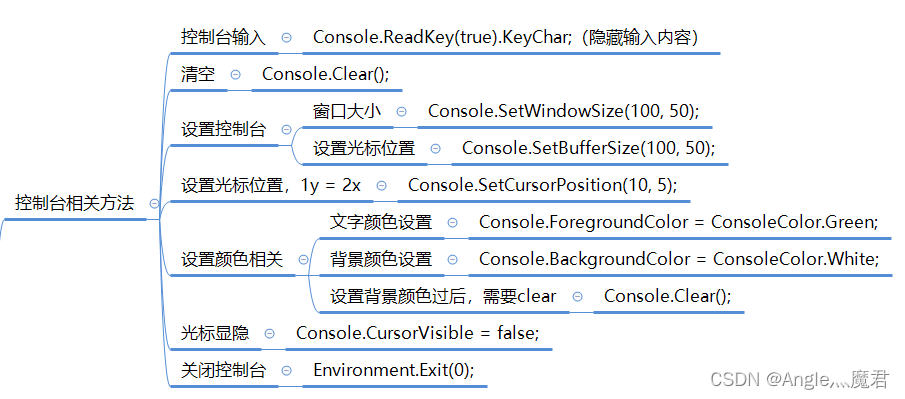

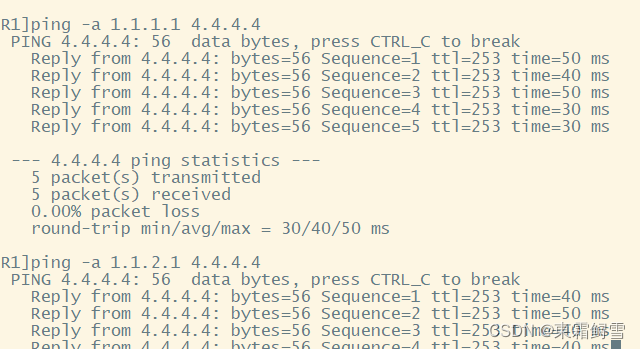

此时R1还能与R4通信,是因为我们还需要在R4上的In接口上去调用这条规则。

![]()

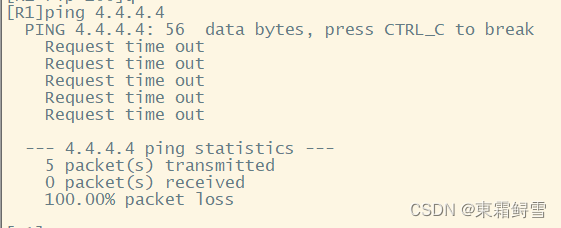

此时完成。ping不通是因为默认是使用出接口的12.1.1.1地址,所以ping不通,而用1.1.1.1或1.1.2.1依然能通

若是想拒绝可以使用上面拒绝12.1.1.1的方法,但那是一个一个的去拒绝,效率太慢,所以可以使用如下去匹配过滤一个网段。

此时R1上的1.1.1.0/24这一网段的流量全部拦截。这里面的0.0.0.255不是反掩码,这叫做通配符,反掩码是连续的0与连续的1,而通配符可以不用是连续的0与连续的1,其中0代表固定位,1代表可变位,与反掩码类似,但区别是可以不是连续的0与连续的1组成。

现在我们需要1.1.1.1不能ping通4.4.4.4,但可以telnet4.4.4.4。这时就需要使用扩展acl。

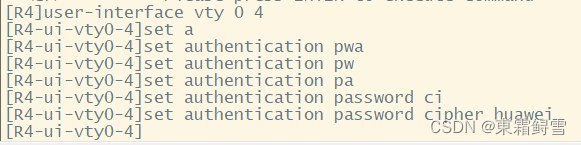

首先在R4上开启telnet功能。

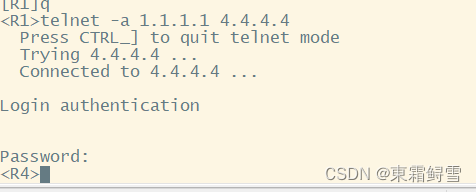

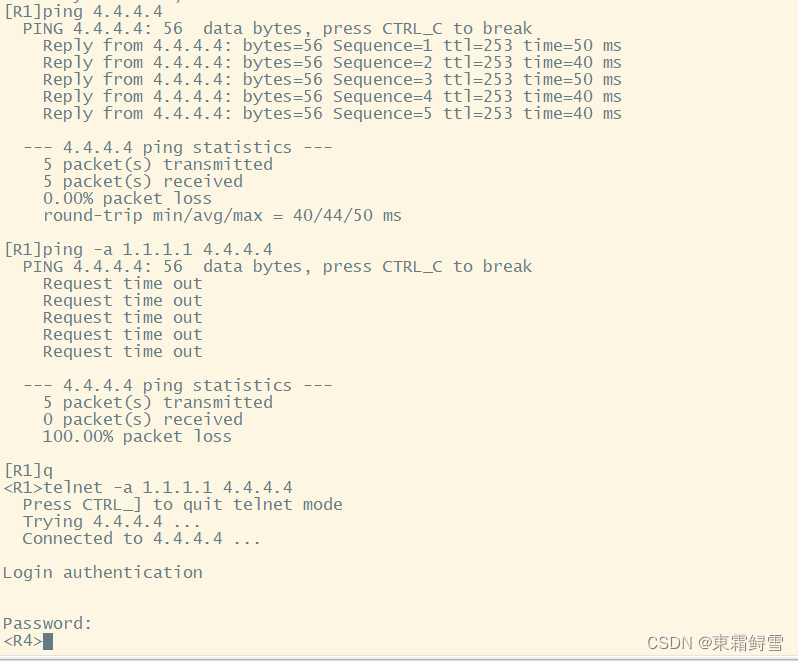

测试R1能否telnet4.4.4.4,测试完成。

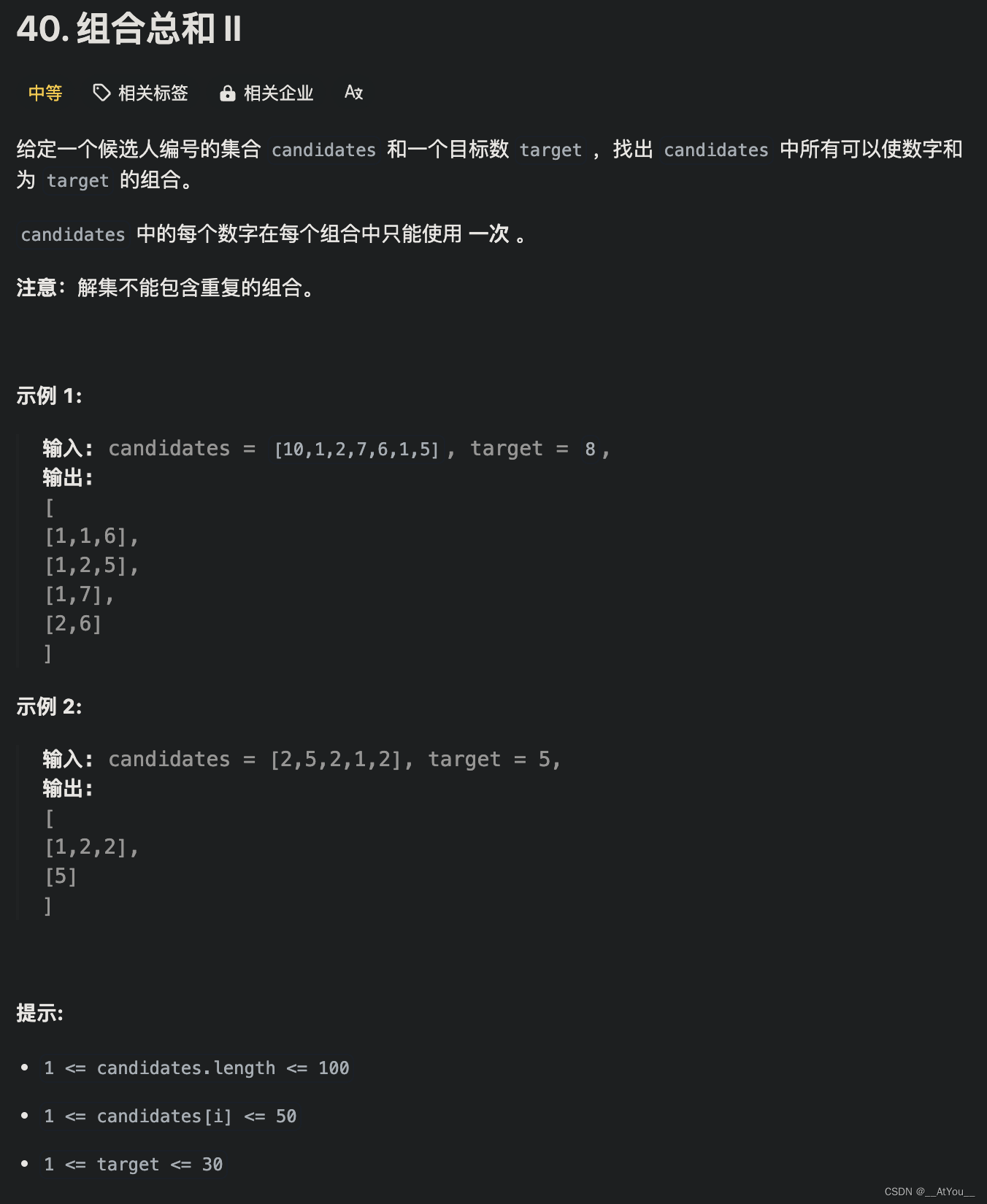

扩展ACL要尽量靠近源,因为1.1.1.1是R1的环回接口,ACL无法过滤自身产生的流量,所以做在R2的in上更好,虽然out也行。In方向在上面的例子已经显示,那么这个就做在out上。

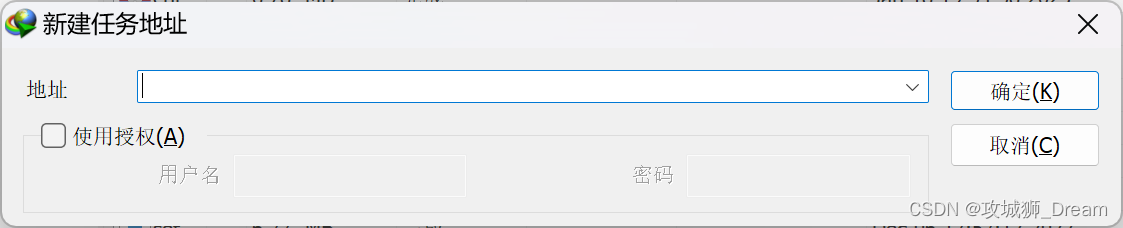

![]()

因为ping包是用的icmp协议,所以如上拒绝ping。在out接口进行一个调用。

![]()

测试:

使用默认的出接口IP 12.1.1.1可以Ping,但使用1.1.1.1ping被过滤,且1.1.1.1telnet4.4.4.4正常。

至此实验结束,其余过滤操作如上类似。