理论介绍

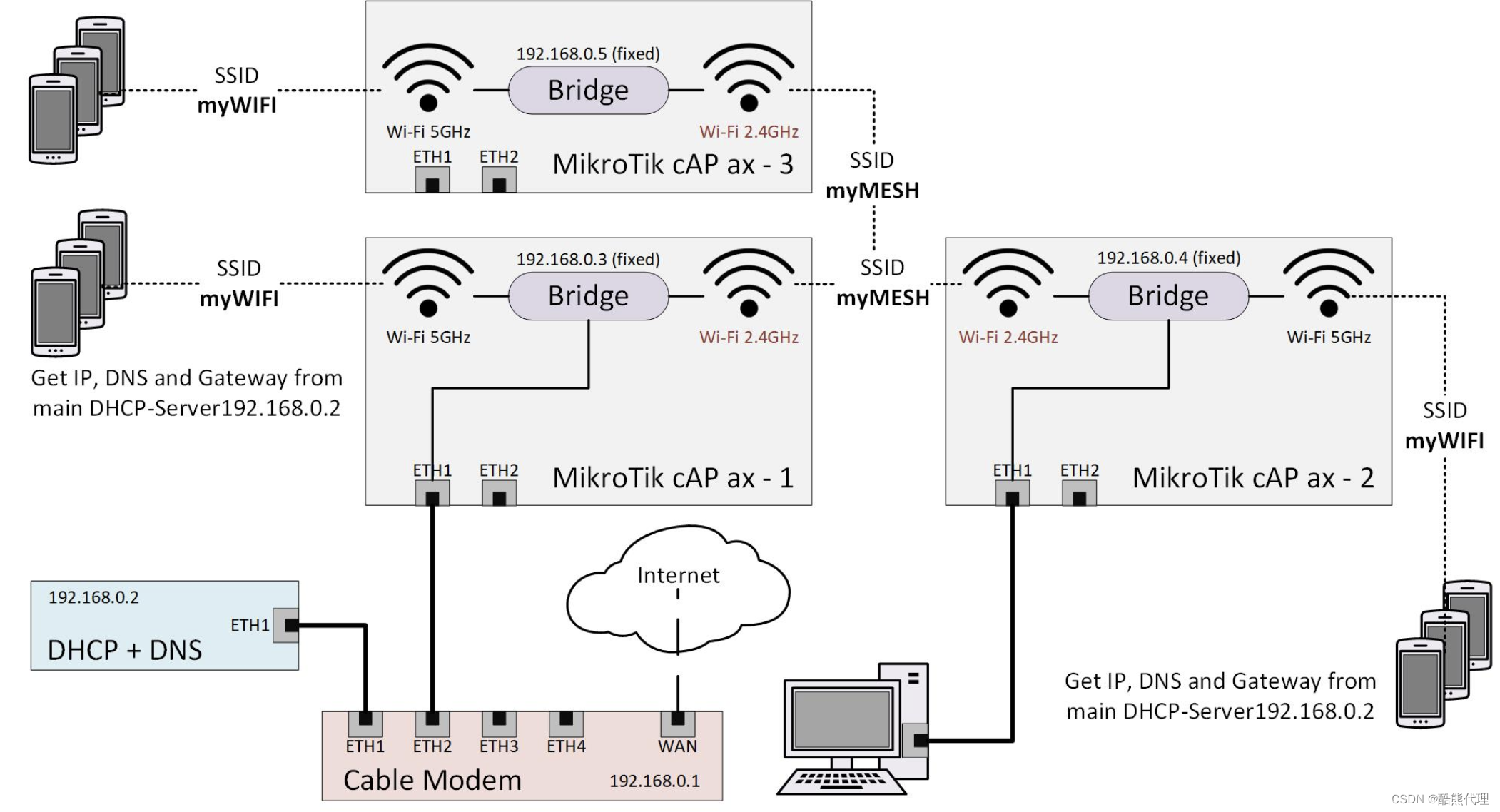

RouterOS Mesh是一种网络拓扑结构,它利用无线技术将多个路由器连接在一起,形成一个覆盖范围更广、信号更稳定的网络。这种结构可以帮助用户实现更好的网络覆盖和负载均衡,提高整体网络性能。

RouterOS Mesh的原理是通过建立多个路由器之间的无线链接,并使用自组织网络协议(如OLSR或B.A.T.M.A.N)来管理这些链接。每个路由器都可以作为网关节点或中继节点,根据信号强度和距离动态选择最佳路径进行数据传输。

这样就能够实现灵活而高效地数据传输,同时保证整个网络的稳定性和可靠性。

举例来说,在一个大型办公楼内部部署了多台路由器,并使用RouterOS Mesh技术将它们连接在一起。当某一台路由器出现故障或者信号较弱时,其他路由器会自动调整路径并重新分配数据流量,确保用户仍然可以顺畅访问互联网。而且如果需要扩展覆盖范围或增加带宽,则只需添加新的路由器即可轻松实现。

另外,在移动场景下也可以应用RouterOS Mesh技术。例如,在音乐节现场设置多个中继节点,使得参与者可以随时随地享受到快速稳定的Wi-Fi连接。而且这种结构还支持移动设备之间直接通信,不仅提供了便捷的互联网服务,还促进了社交互动和信息共享。

如果对软路由有需求的,可以私下找我们,可以提供:ROS、爱快软路由,以及组网方案。

配置步骤

接下来,简单介绍下,配置RouterOS Mesh的大概步骤:

1. 首先,在每个Mesh节点上安装并启动RouterOS。

2. 在每个节点上设置无线接口的基本参数,包括SSID、频道和加密方式等。

3. 启用Mesh功能,并将所有节点添加到同一个Mesh网络中。您可以在Winbox或WebFig界面中找到这些选项。

4. 配置自动路由协议,以便让各个Mesh节点能够相互发现和建立连接。您可以选择OLSR或B.A.T.M.A.N等常见的路由协议。

5. 确保所有节点都能够正常地互相通信,并且数据包能够正确地在整个Mesh网络中传输。

6. 最后,进行必要的安全性配置,例如设置访问控制列表(ACL)或启用加密功能来保护Mesh网络免受未经授权的访问。

通过以上步骤,您就可以成功地配置一个RouterOS Mesh网络了。请注意,在实际应用中可能还需要根据具体情况对一些高级功能进行进一步调整和优化。

总之,RouterOS Mesh是一种创新且高效的网络拓扑结构,在各类场景下都有着广泛应用前景。通过合理规划布局和配置参数设置, 可以有效提升整体网络性能、减少故障发生率、降低运营成本等优点, 是未来智慧城市建设、企业办公环境等领域值得推广应用的技术方案。

引用:

Setting up a Wi-Fi Mesh-Network

Mesh Wi-Fi无线网路是什么?

2024年新版 路由器Mesh组网全攻略

全屋WiFi方案:Mesh路由组网