免责声明:文章来源互联网收集整理,请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

![]()

Ⅰ、漏洞描述

XETUX(eXtended Enterprise Technology for Utilities)系统是一个基于云的公用事业管理平台,由 SAP 和西门子共同开发。它旨在为公用事业公司提供一个集中的平台,用于管理其资产、客户和运营。

XETUX 系统 dynamiccontent.properties.xhtml 远程代码执行漏洞,恶意攻击者可能利用此漏洞执行恶意命令,获取服务器敏感信息,最终可能导致服务器失陷。

Ⅱ、fofa语句

title="@XETUX" && title="XPOS" && body = "BackEnd"

Ⅲ、漏洞复现

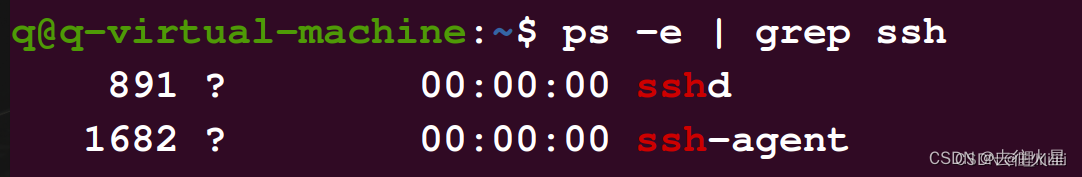

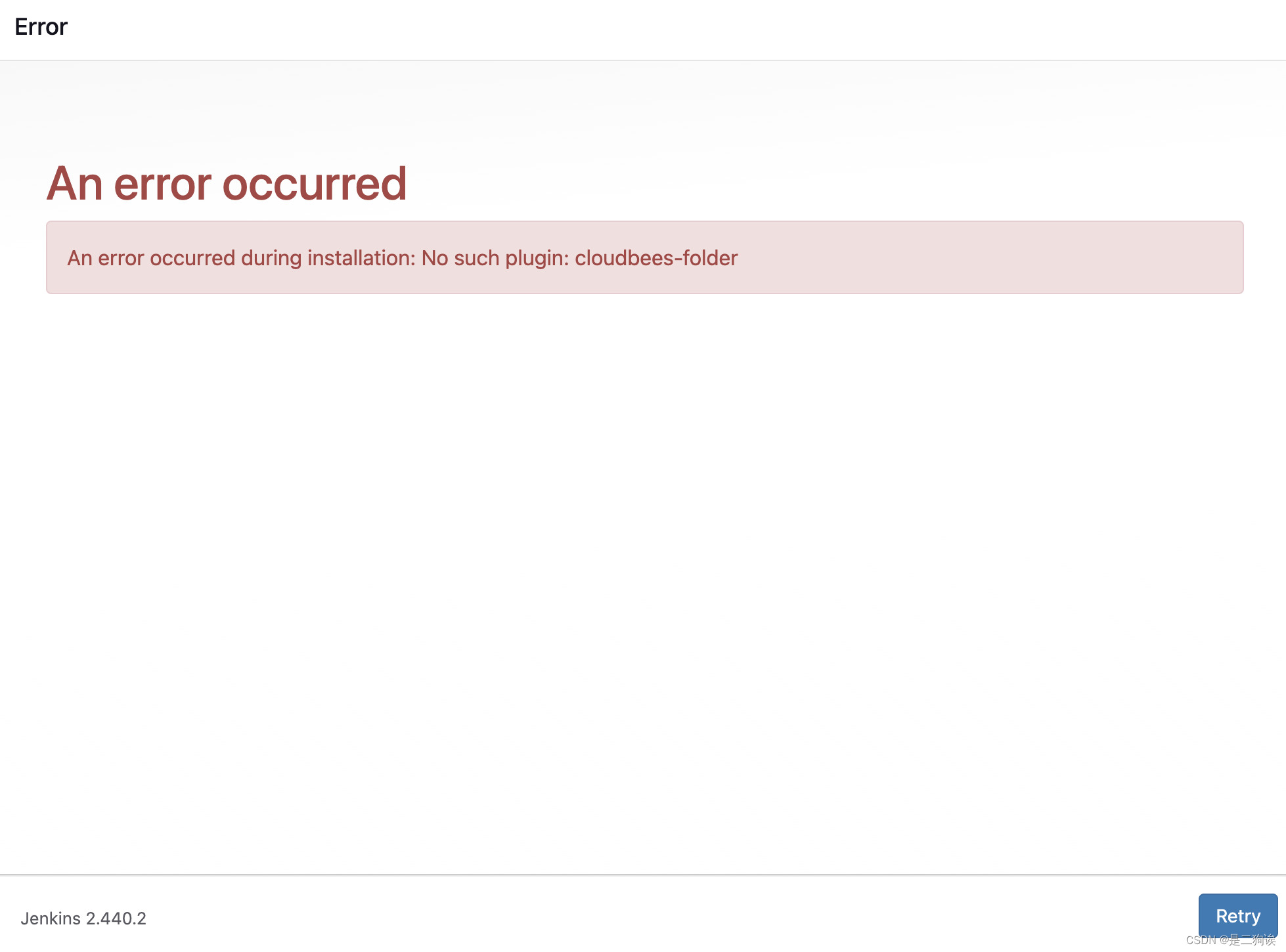

1、发送数据包执行命令

Ⅳ、Nuclei-POC

Ⅴ、修复建议

设置访问控制策略,如非必要请关闭互联网暴漏面

漏洞详情及批量检测POC请前往圈子获取

圈子名称:ONEPIECE

限时优惠券:入圈立减20

圈子福利:每天更新最新漏洞情报1~2篇不等,不定时发放现金红包10-30元不等。

立减20