随着互联网技术的飞速发展和广泛应用,网站已成为企业、机构和个人展示形象、提供服务、传递信息的重要平台。然而,与此同时,网站也面临着日益严重的安全威胁。黑客攻击、数据泄露、恶意软件等安全问题频发,给网站运营者带来了巨大的经济损失和声誉风险。因此,网站安全监测成为了守护网络空间的重要防线。

网站安全监测是指对网站进行全面的安全检查和评估,旨在发现潜在的安全隐患并及时采取相应措施进行防范和处置。它不仅是保障网站安全稳定运行的关键环节,更是维护用户数据安全和企业声誉的重要措施。

一、网站安全监测的重要性

网站安全监测的重要性主要体现在以下几个方面:

1、预防潜在的安全风险

通过对网站进行全面的安全监测,可以及时发现并处理潜在的安全隐患,如漏洞、恶意软件、非法访问等,有效预防黑客攻击和数据泄露等事件的发生。

2、保护用户数据安全

网站通常涉及大量用户信息的存储和处理,包括个人信息、交易数据等。这些信息一旦泄露或被滥用,将对用户造成严重的财产损失和隐私侵犯。网络安全监测通过对网络流量、用户行为等进行实时分析,可以检测并阻止潜在的数据泄露和非法访问行为,保护用户数据的完整性和机密性。

3、维护企业声誉和形象

在网络时代,用户对于网站的安全性和可信度有着更高的要求。如果一个网站频繁遭受攻击或出现安全漏洞,将严重影响用户对网站的信任和满意度。通过加强网络安全监测,及时发现并解决安全问题,可以提升网站的稳定性和可靠性,增强用户对网站的信心和忠诚度。

一个安全可靠的网站能够给用户带来信任感,提升企业的形象和信誉。相反,如果网站存在安全隐患或遭受攻击,将严重影响企业的声誉和业务发展。

4、促进企业的创新发展

通过对网络安全数据的收集和分析,企业可以深入了解网络威胁的趋势和特点,为制定针对性的安全策略提供有力支持。同时,网络安全监测技术的发展也为企业提供了更多的安全解决方案和创新思路,推动企业在网络安全领域取得更大的突破和进展。

二、网站安全监测的实现方式

1、内容安全监测

内容安全监测是网站安全监测的重要组成部分。它主要关注网站上发布的内容是否存在违法违规、不良信息或敏感信息等问题。通过对网站内容进行实时巡查和监控,可以及时发现并处理存在的内容安全隐患,防止不良信息的传播和影响。

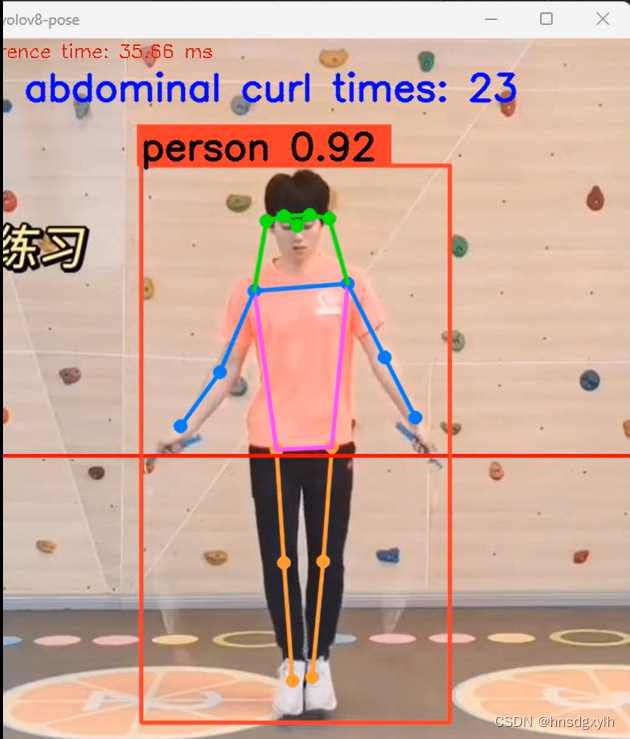

为了实现内容安全监测,可以采用先进的技术手段,如自然语言处理、图像识别等,对网站上的文字、图片、视频等多种形式的内容进行监测。同时,建立健全的内容审核机制,加强对发布内容的审核和审查,确保网站内容符合法律法规和道德规范。

2、系统安全监测

系统安全监测主要针对网站的基础设施和系统进行安全检查。这包括服务器、数据库、操作系统、应用软件等各个方面的安全性。通过对这些关键组件进行定期的安全扫描和漏洞检测,可以及时发现并修复潜在的安全漏洞,提高系统的安全防护能力。

此外,还需要加强对网站服务器和数据库的安全防护,防止黑客攻击和数据泄露等事件的发生。采用强密码策略、访问控制、数据备份等措施,确保网站数据的安全性和完整性。

3、网络安全监测

网络安全监测是对网站所处的网络环境进行安全检查。由于网站常常面临着DDoS攻击、SQL注入、跨站脚本攻击(XSS)等网络威胁,因此需要对网站进行实时的网络流量监控和异常检测。

通过使用网络监控工具,可以实时分析网站的流量数据,检测是否存在异常流量或攻击行为。同时,还可以对网站的域名、IP地址等进行监测,及时发现并处理可能存在的DNS劫持、IP被封禁等问题。

三、监测产品推荐

网站安全监测:德迅云眼是德迅云安全历经多年全新打造的一款对企事业单位业务系统(包括但不限于网站、小程序、API、APP)全生命周期、持续性、多维度监测的新一代云监测产品。通过结合德迅大数据平台及404实验室安全能力,为客户提供业务系统漏洞监测、可用性监测、SSL监测、安全事件监测、内容合规监测、业务系统资产发现等多项监测能力,帮助客户全面掌握业务系统风险态势。

四、结语

在信息化、数字化的时代背景下,网站安全监测不仅是网络安全领域的重要课题,更是企业运营和个人信息保护的基石。通过深入理解和实践网站安全监测,我们得以窥见网络安全的复杂性和挑战性,同时也看到了应对这些挑战的希望和可能。

网站安全监测并非一蹴而就的工作,它需要持续的努力和不断的创新。随着技术的不断发展和黑客攻击手段的不断升级,我们需要保持敏锐的洞察力和快速的反应能力,以应对各种潜在的安全威胁。同时,我们还需要加强跨部门的协作和沟通,形成合力,共同守护网络空间的安全稳定。

展望未来,网站安全监测将面临更多的挑战和机遇。一方面,随着云计算、大数据、人工智能等新技术的广泛应用,网站安全监测将需要更加智能化、自动化的手段来应对日益复杂的网络环境。另一方面,随着网络安全法规的不断完善和用户安全意识的提高,网站安全监测将得到更多的重视和支持,为网络安全事业的发展提供有力保障。

在此,我们呼吁所有网站运营者和管理员,要高度重视网站安全监测工作,加强技术研发和人才培养,不断提升网站安全监测的能力和水平。同时,我们也呼吁广大用户提高网络安全意识,加强个人信息保护,共同营造一个安全、稳定、可信的网络环境。

让我们携手共进,以网站安全监测为起点,共同守护网络空间的安全稳定,为构建数字化时代的和谐社会贡献力量。

![[嵌入式系统-40]:龙芯1B 开发学习套件 -10-PMON启动过程start.S详解](https://img-blog.csdnimg.cn/img_convert/84b430b2692de4ed57c6d9b0f669a288.png)

![WPF监控平台(科技大屏)[一]](https://img-blog.csdnimg.cn/direct/67e6ca417d774e4c89d77ecc214ada66.png)