暗网因其非法活动而臭名昭著,现已发展成为一个用于各种非法目的的地下网络市场。

它是网络犯罪分子的中心,为被盗数据交易、黑客服务和邪恶活动合作提供了机会。为了帮助企业组织更好地了解暗网发展形势,近日,卡巴斯基的安全研究人员对2024年暗网威胁形势和发展趋势进行了展望和预测。

2023年暗网威胁预测回顾

在具体分享其预测观点之前,首先回顾一下去年该团队对2023年暗网威胁主要预测观点的实际结果。

预测1、个人隐私数据将面临更大风险

实际结果:预测实现✅

2023年,卡巴斯基预测个人隐私数据将面临越来越大的风险,事实证明,这一预测在很大程度上是准确的。在2023年,暗网上提供各种个人和工作账户登录凭据的帖子大幅增加。更具体地说,与2022年相比,2023年包含受损用户数据并在暗网上发布的恶意文件数量激增了近30%。

预测2、更多恶意软件即服务/工具出现

实际结果:预测实现✅

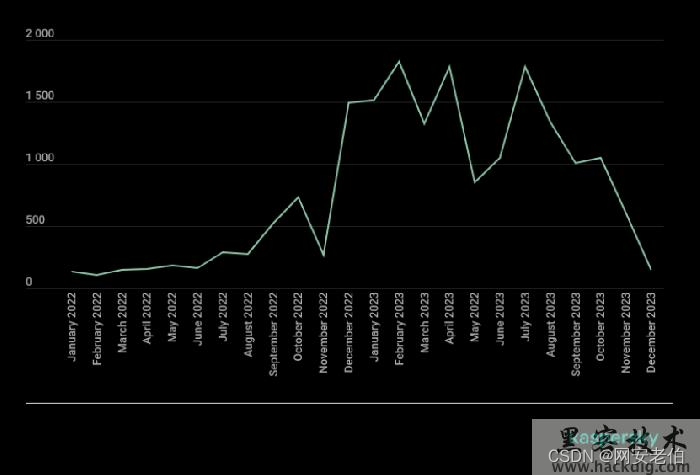

2023年,有更多数量的恶意软件即服务(MaaS)家族出现,导致暗网上的MaaS活动总体上升。其中值得注意的是BunnyLoader,这是一种廉价且功能丰富的恶意软件,能够窃取敏感数据和加密货币。另一个值得关注的恶意软件即服务家族是Mystic Stealer,这是一种基于订阅的恶意软件,并因其窃取用户凭据和有价值信息的能力而受到认可。此外,在暗网上,提供RedLine日志的帖子数量也显著增加:从2022年的平均每月370篇增加到2023年的1200篇。

预测3、自媒体成为勒索攻击的重要展示途径

实际结果:预测实现✅

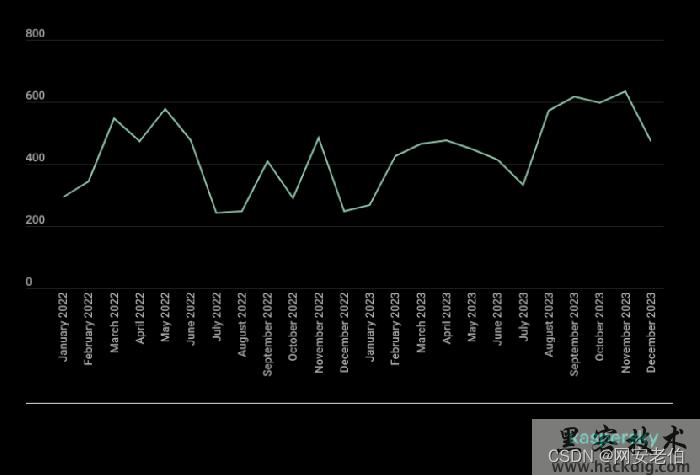

2023年,有更多的勒索软件运营商开始创建博客等自媒体账号,来展示新的攻击成果,并公布受害企业的被盗数据。2022年,平均每月在公共平台和暗网上发现386篇与勒索攻击相关的博客。而在2023年,这一数字飙升至476篇,并在11月达到634篇的峰值。这也表明,越来越多的公司成为勒索软件的牺牲品。

预测4、犯罪组织更频繁地发布虚假的数据泄露报告

实际结果:部分实现

2023年,卡巴斯基预测有更多的攻击者会制造虚假数据泄露报告,他们将试图把这些报告伪装成真实的。事实证明,真正的数据泄露背后存在各种各样的动机,比如黑客行动主义,甚至是黑客“营销”。后者意味着网络犯罪分子将数据泄露作为一种宣传自己的手段,试图以此来提高自身的影响力。在暗网上,研究人员注意到很多虚假的事件报告都是由不知名的黑客组织或个人发布。一般来说,较知名的黑客组织会避免发布虚假信息。

预测5、来自暗网的泄露数据成为流行的攻击媒介

实际结果:部分实现

2023年,卡巴斯基预测来自暗网的泄露数据可能会被用于策划攻击而非直接攻击。事实证明,暗网上泄露的用户凭据数量明显增加,这表明攻击者对这类信息的需求不断增长。这种需求源于这样一个事实,即它是未经授权访问企业网络基础设施的最简单方法之一。

如果你也想学习黑客技术,可以看一下我自己录制的190节网络攻防教程,只要你用心学习,即使是零基础也能成为高手

2024年暗网威胁趋势预测

以下是卡巴斯基研究团队对2024年暗网威胁发展趋势的预测:

预测1:为恶意软件提供反病毒规避服务的数量将会增加

2024年,暗网上为恶意软件(加密器)提供反病毒(AV)规避的服务预计将持续增长。加密器是专门设计用于混淆恶意软件样本的工具。其目的是使基于签名的扫描器无法检测到代码,从而增强其隐蔽性。

目前,暗网上已经充斥着这样的服务,其中一些产品在地下论坛上很受欢迎。加密器的选择范围包括基础版,以及功能强大的高级版。其中基础版售价为每个10美元到50美元不等;高级版售价为每月订阅价格1000美元到20,000美元之间,可以绕过安全解决方案的运行时保护。

预测2:暗网中的黑色流量(Black traffic)计划将更加流行

2024年,利用谷歌和必应广告进行虚假流量收集的趋势预计将持续下去。黑色流量经销商通过推广嵌入恶意软件安装程序的登录页面来策划这些活动,并通过这些欺骗性广告有效地感染用户。这些经销商可能会加强在暗网上的销售活动。与此同时,对此类服务的需求预计会增加,这突显了主流广告投放平台在恶意软件分发方面的有效性,这也使其成为网络犯罪分子接触更广泛受众的首选方法。

预测3:“加载器”恶意软件服务将继续发展

2024年,“加载器”(Loader)恶意软件服务预计将继续发展,为网络犯罪分子提供越来越隐蔽的加载程序。这些加载程序作为恶意软件感染的初始载体,为部署窃取程序、各种远程访问木马和其他恶意工具铺平了道路。这些加载程序的关键功能包括健壮的持久性机制、无文件内存执行和强化的检测逃逸能力。随着暗市场上加载器的不断发展,2024年可能会出现用现代编程语言(如Golang和Rust)编写的新版本。

预测4:加密资产窃取服务将继续增长

卡巴斯基预计,加密资产窃取程序会增加并进一步发展,导致其在地下市场上开发和销售的广告相应增加。据报道,像Angel Drain这样的恶意软件成功被用于攻击Ledger,再加上人们对加密货币、NFT和相关数字资产的持续兴趣,预计将推动此类漏洞的扩散。这一趋势反映了以数字金融资产为目标有利可图的本质,使加密资产成为网络犯罪分子的诱人目标。

预测5:比特币混合和清洗服务的需求持续增长

比特币混合和“清洗”服务显示出持续上升的趋势。随着监管审查的加强和执法部门交易追踪能力的增强,地下市场对掩盖比特币资金来源的服务的需求预计将会增长。这些服务通常被称为“tumblers”或“mixers”,为网络犯罪组织或其他邪恶用户提供匿名化加密货币交易的能力,使其难以追溯到源头。

到2024年,预计这些服务的种类和复杂性将进一步扩大。

这种扩张的推动因素是多面的,包括犯罪团伙寻求维护隐私以从事非法活动的需求不断增加,以及区块链分析工具的不断进步。此外,比特币混合和清洗服务可能会采用更复杂的算法和技术,以逃避追踪工作。

如果你也想学习黑客技术,可以看一下我自己录制的190节网络攻防教程,只要你用心学习,即使是零基础也能成为高手