现象:http://10.xx.xx.xx:xx/services/xxService 存在SQL注入情况

加固意见:

需要对网站所有参数中提交的数据进行过滤,禁止输入“'"、"xor"、"or"、”--“、”#“、”select“、”and“等特殊字符;所有的查询语句都使用数据库提供的参数化查询接口,参数化的语句使用参数而不是将用户输入变量嵌入到SQL语句中;严格限制网站用户对数据库的操作权限,给此用户提供仅仅能够满足其工作的权限,从而最大限度的减少注入攻击对数据库的危害;避免网站显示SQL错误信息,比如类型错误、字段不匹配等,防止攻击者利用这些错误信息进行一些判断。

#苏工:

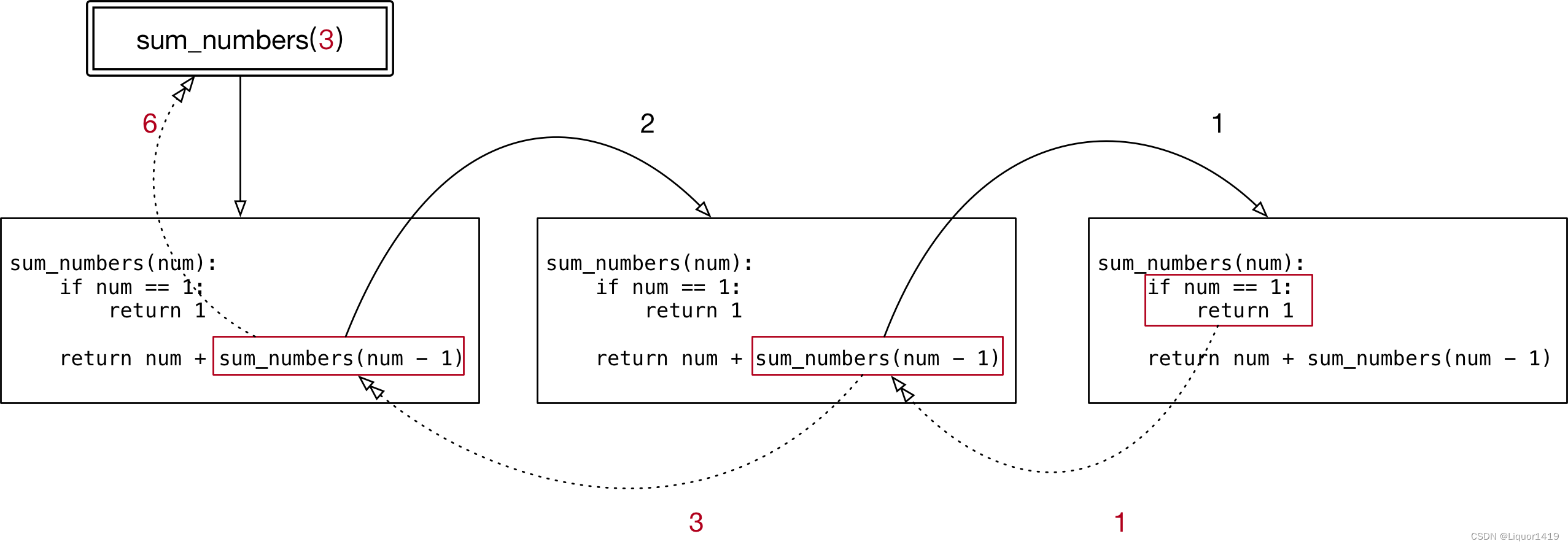

使用参数化查询。这些查询使数据库能够区分代码和数据,无论数据是什么,都不会被解释为 SQL 代码。

在 Java 中,可以使用 PreparedStatement;在 PHP 中,可以使用 PDO 或 mysqli 的绑定参数。

#Java修改方案参考 用PreparedStatement解决SQL注入问题

String query = "SELECT * FROM users WHERE username = ? AND password = ?";

PreparedStatement stmt = connection.prepareStatement(query);

stmt.setString(1, username);

stmt.setString(2, password);

ResultSet rs = stmt.executeQuery();

#PHP参考

$stmt = $pdo->prepare("SELECT * FROM users WHERE username = :username AND password = :password");

$stmt->execute(array(":username" => $username, ":password" => $password));

$results = $stmt->fetchAll();

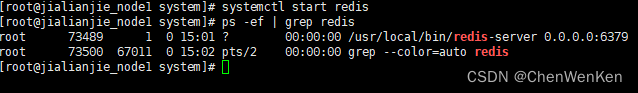

修复前:

修复后:

参考:

https://blog.csdn.net/m0_63149400/article/details/129244747 《用PreparedStatement解决SQL注入问题》

https://blog.csdn.net/u012887259/article/details/117491669 《使用 preparedStatement 解决 SQL 注入问题》

https://blog.csdn.net/qq_52722789/article/details/122447940 《SQL注入及PreparedStatement》

https://zhuanlan.zhihu.com/p/658285798 《SQL注入 -- SQL注入漏洞的修复建议》