如何发布一款移动 App?

本文转自 公众号 ByteByteGo,如有侵权,请联系,立即删除

今天来聊聊如何发布一款移动 App。

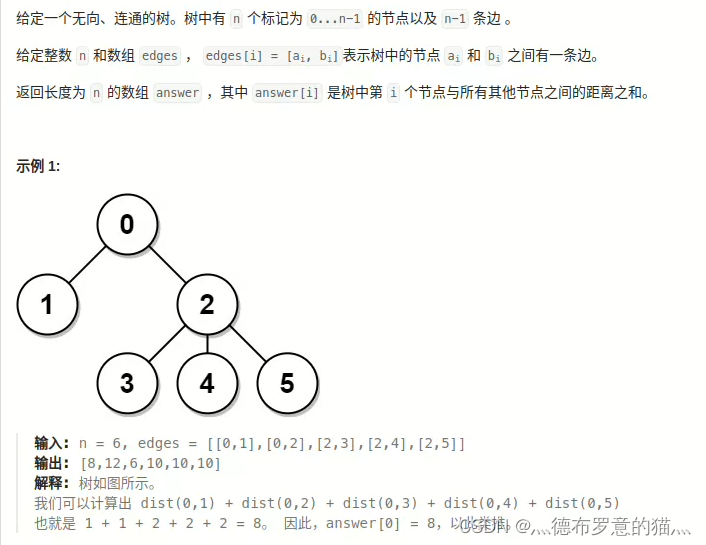

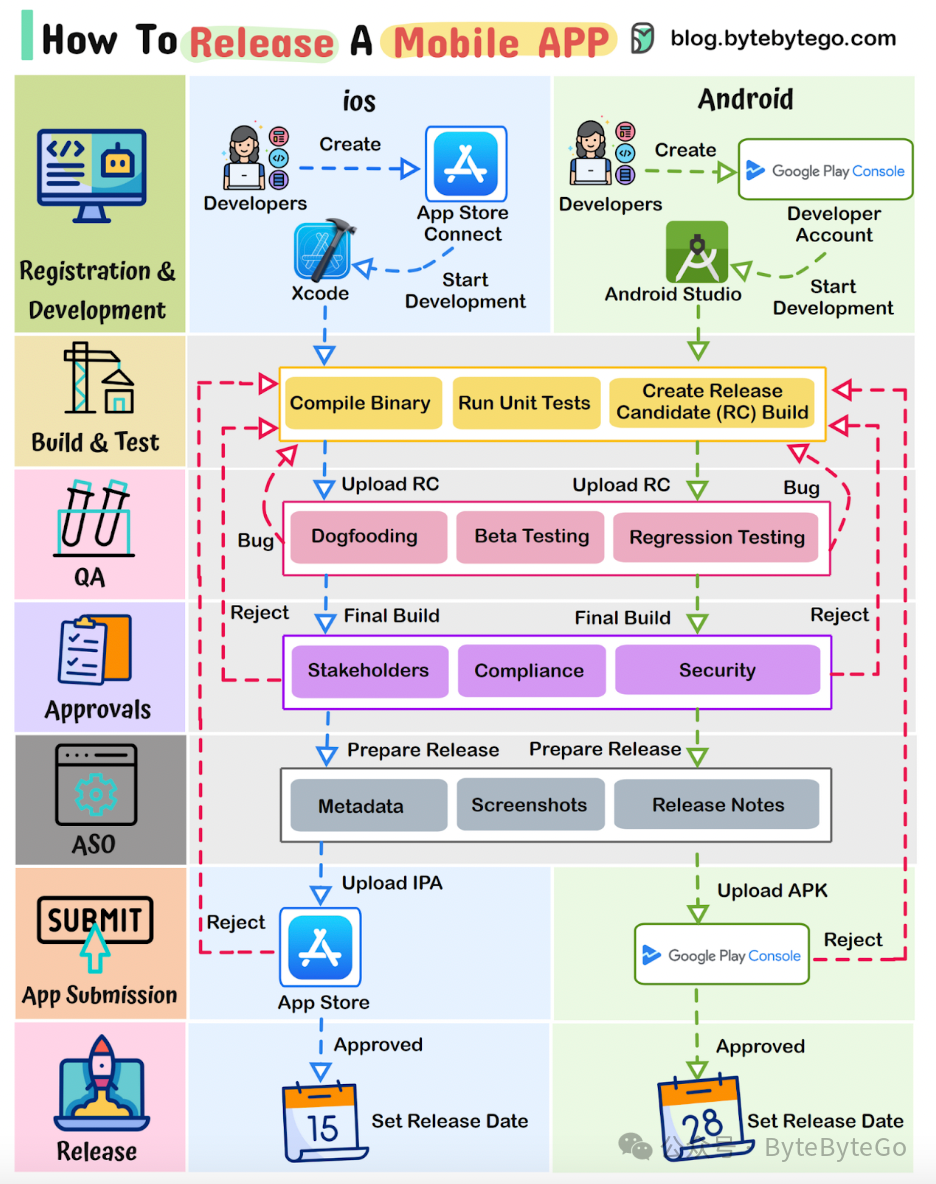

移动 App 的发布流程不同于传统方法。下图简化了这一过程,以帮助您理解。

移动应用程序发布流程的典型阶段:

01 注册和开发(iOS 和 Android)

- 注册成为 iOS 和 Android 开发人员,加入 Apple 开发人员计划和 Google Play 控制台

- 使用特定平台工具编写代码:iOS 使用 Swift/Obj-C,Android 使用 Java/Kotlin。

02 构建和测试(iOS 和 Android)

编译应用程序的二进制文件,在两个平台上运行大量测试,以确保功能和性能。创建 RC 发布版本。

03 质量保证

- 对应用程序进行内部测试,以发现问题(dogfooding)

- 对外部用户进行 Beta 测试,收集反馈意见

- 进行回归测试,以保持功能的稳定性

04 内部审批

- 获得 stakeholder 和主要团队成员的批准。

- 遵守应用商店指南和行业法规

- 获得安全批准,以保护用户数据和隐私

05 应用商店优化(ASO)

- 优化元数据,包括标题、描述和关键词,以提高搜索能见度

- 设计吸引人的屏幕截图和图标,以吸引用户

- 准备引人入胜的发布说明,向用户介绍新功能和更新

06 向商店提交应用程序

- 按照苹果公司的指导原则,通过 App Store Connect 提交 iOS 应用程序

- 通过 Google Play 控制台提交 Android 应用程序,遵守 Google 的政策

- 两个平台均可要求解决问题以获得批准

07 发布

获得批准后,确定发布日期,以协调 iOS 和 Android 平台的发布工作