目录

1. 计算机网络与计算机

2. 计算机网络的定义和基本功能

2.1. 定义:计算机网络是一组自治计算机互连的集合

2.2. 基本功能

2.3. 计算机网络的演进

2.4. 广域网(Wide Area Network,WAN)

2.5. 网络的拓扑结构

2.6. 数据交换方式

2.7. 衡量计算机网络的性能指标

2.8. 网络标准化组织

1. 计算机网络与计算机

计算机网络的发展:

1)1961~1972年:电话网;

分组交换:存储+转发

电路交换:建立连接 → 数据传输 → 释放连接

2)1972~1980年:主机互连、网络互联、ARP Anet阿帕网;

3)1980~1990年:网络的激增、连到因特网的主机数量达到10万台、DNS域名系统出现;

4)1989~1991年:因特网爆炸

eg:WEB(谷歌、Bing、亚马逊)、脸书、电子邮件、即时通信、MP3的对等文件共享

什么是MP3的对等文件共享?

通过点对点(P2P)文件共享网络,共享和下载MP3音频文件。而不必向唱片公司购买或下载MP3文件。

5)21世纪:SDN等

2. 计算机网络的定义和基本功能

2.1. 定义:计算机网络是一组自治计算机互连的集合

1)计算机:是一个处理数据的机器。接受用户的数据输入,再通过事先编写的程序对数据进行处理,最后将处理结果输出给用户。

2)自治计算机:是一种基于区块链技术的分布式计算模型,它具有自我管理、自治、去中心化等特点(适应不可预测的变化)。

3)非自治计算机:由中央处理器(CPU)控制的计算机,其运行和控制都由中央处理器完成。特点:集中控制,无法独立完成任务。

2.2. 基本功能

1)资源共享

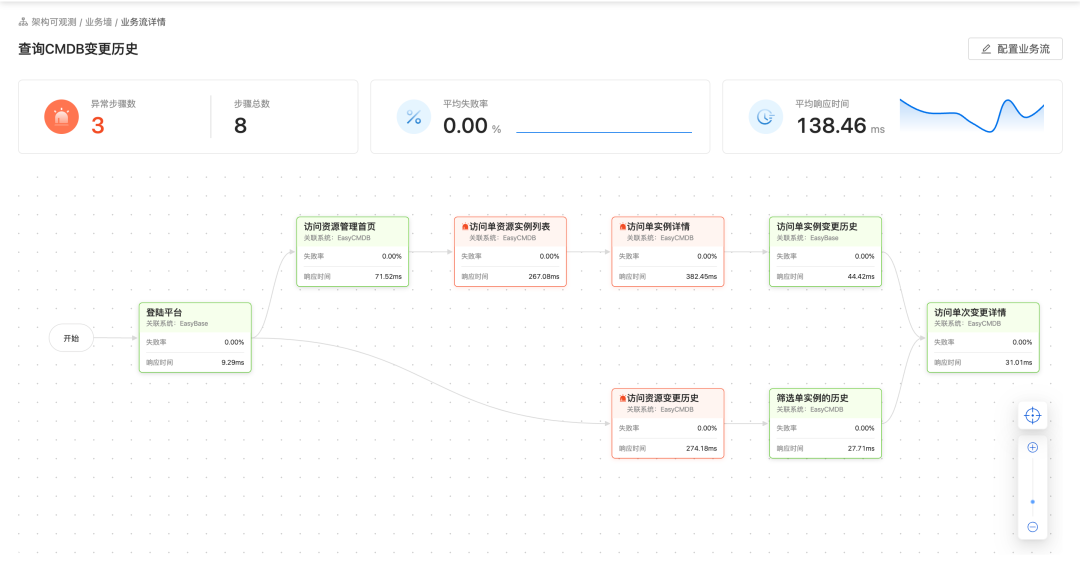

2)分布式处理与负载均衡

3)综合信息服务:WEB(万维网)、FTP(文件传输)、SMTP(电子邮件)等;服务于生产和生活领域等

2.3. 计算机网络的演进

1)主机互连(20世纪60年代):公用电话网、电话线、Modem;

2)局域网(20世纪70年代):以太网令牌环;

3)互联网(20世纪70年代后期):Internet;

4)因特网(20世纪80~90年代):ISP(网络业务供应商);

设备数量

2022年:网络设备285亿;2022年:世界人口80亿;

2.4. 广域网(Wide Area Network,WAN)

1)定义:是一种较大规模的计算机网络,广泛覆盖地理区域较大的范围,可覆盖全球范围;

2)特点:传输速率较低,传输延迟较大,可靠性差;

3)例如:国际贸易/会议、远程分支文件分享(CIFS)

4)传输介质:光纤

2.5. 网络的拓扑结构

1)总线型

优点:结构简单、成本低、安装使用方便

缺点:单点故障、性能差

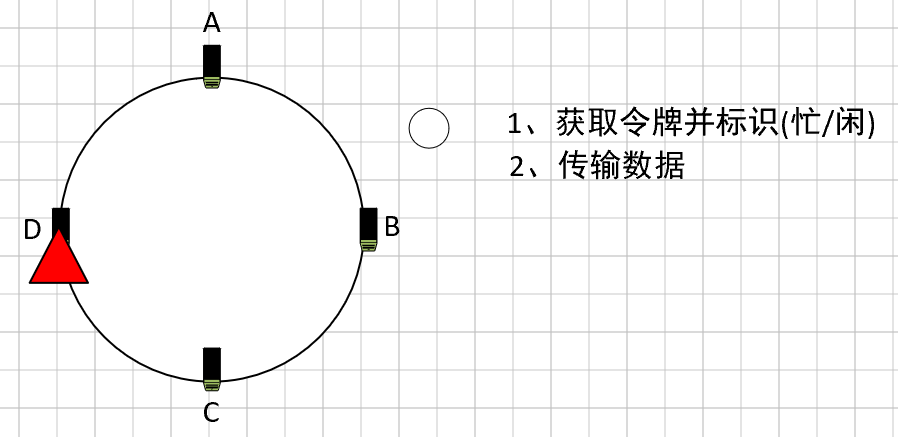

2)环型:单环/双环

优点:建网容易、实时控制

缺点:单点故障、安全性差

3)星型

优点:可靠性高、易于扩充和删除、方便控制和管理

缺点:单点故障、线缆多成本大、中央节点负载大

4)树型

优点:易于拓展、易于隔离故障

缺点:单点故障

5)网状:全网状/部分网状

优点:安全可靠、不用竞争公用线路

缺点:成本大、结构复杂、不易维护和管理

2.6. 数据交换方式

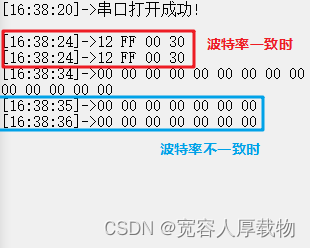

1)电路交换

定义:事先建立一条物理连接(或多路复用的逻辑通道),然后在通信过程中一直占用该连接,直到通信结束后再释放该连接

优点:传输延迟小、不会发生资源的冲突、信息的传输吞吐量大;

缺点:网络资源利用率低、建立连接所需时间长;

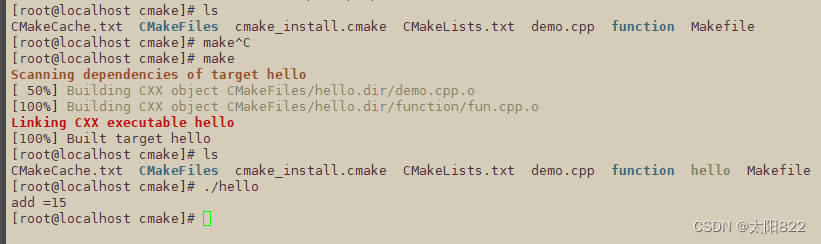

2)分组交换

定义:将数据分成若干个数据包(分组),每个数据包独立传输,不需要建立物理连接;

优点:灵活地利用网络资源;

缺点:数据传输的速度相对较慢

2.7. 衡量计算机网络的性能指标

1)带宽:指网络传输速率的上限,即网络中能够传输的最大数据量

2)延迟:指数据从源端到目的端的传输所需要的时间

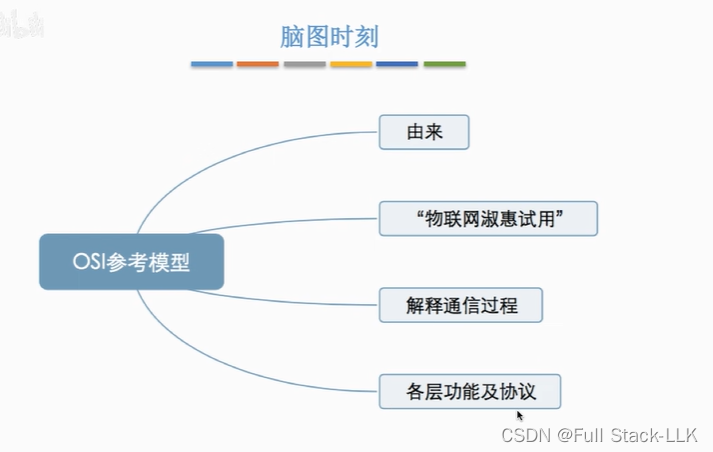

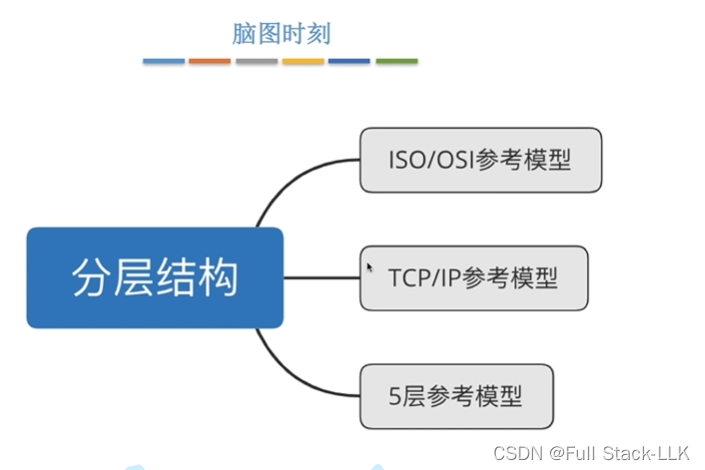

2.8. 网络标准化组织

1)国际标准化组织(ISO)

2)电子电器工程师协会(IEEE)

3)美国国家标准局(ANSI)

4)国际电信联盟(ITU)

5)INTERNET架构委员会(IAB)

![[python]使用pyqt5搭建yolov8钢筋计数一次性钢材计数系统](https://img-blog.csdnimg.cn/direct/5985eb5ebb9b4e4189025acb4d4dd1e2.jpeg)