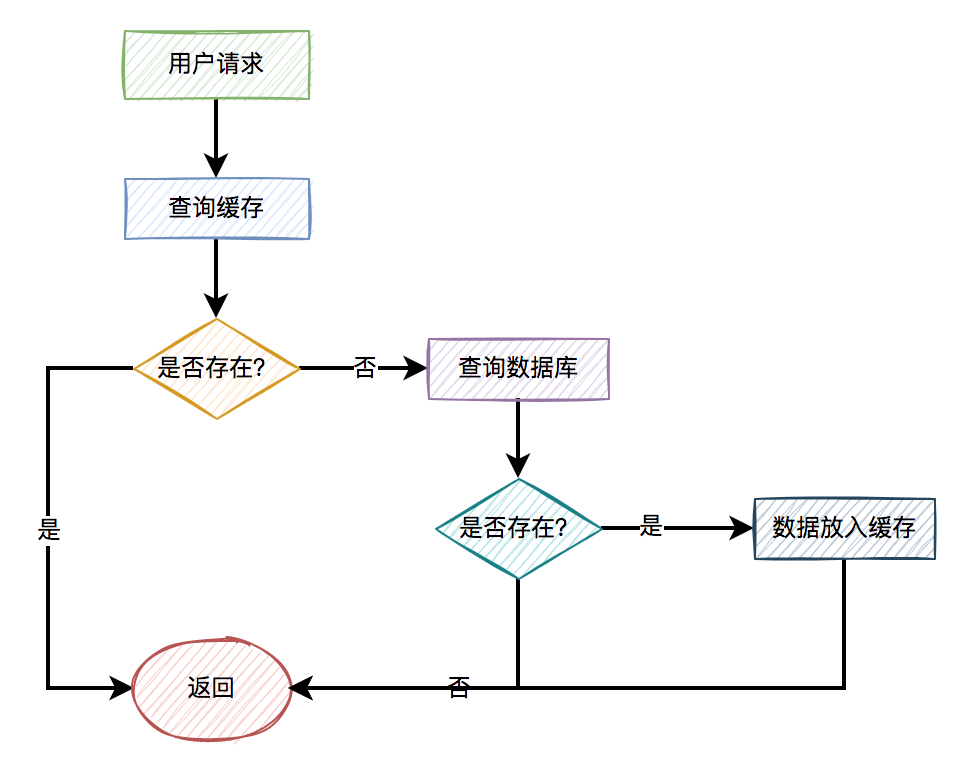

网络漏洞扫描主要通过扫描已知的网络缺陷、不正确的网络设置和过时的网络应用版本来检测漏洞。漏洞扫描主要分为哪三个阶段?对于企业来说,创建持续监控容器并查找安全漏洞的服务。

漏洞扫描的原理

一、信息收集

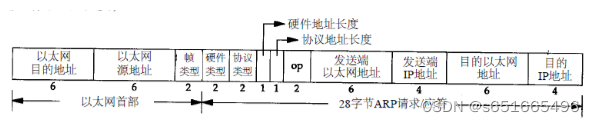

漏洞扫描器首先会收集目标系统的相关信息,包括网络拓扑结构、操作系统版本、开放的端口和服务等。这些信息有助于确定扫描的目标范围和选择适当的扫描策略。

二、漏洞识别

扫描器会针对目标系统执行一系列的扫描技术和漏洞检测规则,尝试利用已知的漏洞或安全弱点来验证目标系统的安全性。这包括主动探测开放端口、应用程序漏洞、配置错误等。

三、漏洞验证

当扫描器发现潜在的漏洞时,它会尝试进一步验证漏洞的存在和利用性。这可能涉及发送特定的恶意数据包、尝试未经授权的访问或执行其他测试步骤来确认漏洞的有效性。

四、报告生成

扫描器会将扫描结果进行整理和分析,并生成详细的报告。报告通常包含每个漏洞的描述、风险等级、影响范围、修复建议和其他相关信息。这有助于安全团队或管理员评估漏洞的严重性,并采取适当的措施进行修复。

五、漏洞修复

根据漏洞扫描报告中的建议,目标系统的管理员可以采取相应的措施来修复发现的漏洞。修复措施可能包括应用程序升级、安装安全补丁、修正配置错误等。

漏洞扫描主要分为哪几个阶段?

漏洞扫描技术是一类重要的网络安全技术,它和防火墙、入侵检测系统互相配合,能够有效提高网络的安全性。通过对网络的扫描网络管理员能了解网络的安全设置和运行的应用服务,及时发现安全漏洞,客观评估网络风险等级。

如果说防火墙和网络监视系统是被动的防御手段,那么安全扫描就是一种主动的防范措施,能有效避免黑客攻击行为,做到防患于未然。

第一阶段: 发现目标主机或网络。

第二阶段:发现目标后进一步搜集目标信息,包括操作系统类型、运行的服务以及服务软件的版本等。如果目标是一个网络,还可以进步发现该网络的拓扑结构、路由设备以及各主机的信息。

第三阶段:根据搜集到的信息判断或者进一步测试系统是否存在安全漏洞

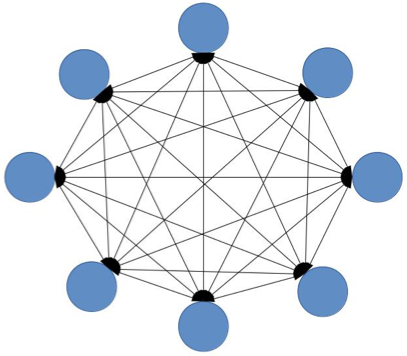

如果我们把网络看做成一个独立的对象,它通过自身的属性,维持内部业务的运转。他的安全威胁来自内部与边界两个方面:内部是指网络的合法用户在使用网络资源的时候,发生的不合规的行为、误操作、恶意破坏等行为,也包括系统自身的安全,如软、硬件的稳定性带来的系统中断,边界是指网络与外界互通引起的安全问题,有入侵、病毒攻击。

我们可以通过网络边界做跳板对内网进行深层次的漏洞扫描。在攻防愈演愈烈的现代,安全部门需要采取对数据的安全扫描。在漏洞的挖掘与发现中,尽可能多地把暴露在外面的漏洞消灭掉,以防木马等病毒的潜在威胁。

![[设计模式Java实现附plantuml源码~创建型] 确保对象的唯一性~单例模式](https://img-blog.csdnimg.cn/direct/de13831771604c6bb436d863e5aea743.png)