异或加密

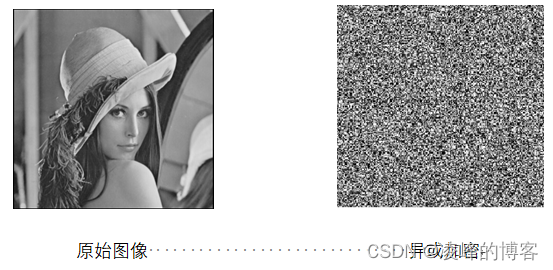

第一种加密方式为异或加密,异或加密的原理是利用异或的可逆性质,原始图像的像素八位bit分别与伪随机二进制序列异或,得到的图像就为加密图像。如下图对lena图像进行加密。

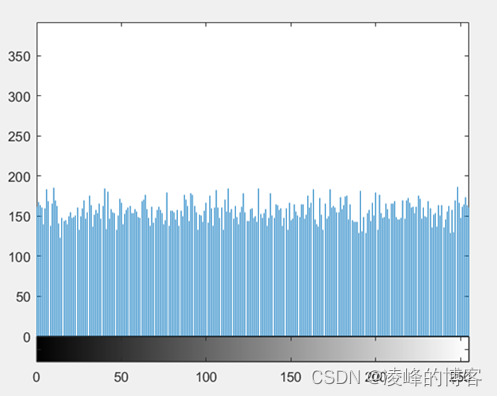

伪随机序列为一系列二进制代码,它受加密秘钥控制,只要加密秘钥不被窃取,合法接受者只要知道秘钥,就可以完全恢复原始图像。加密后的图像从直方图来看每一个像素值都均匀分布,可见仅仅从直方图是无法破解异或加密。加密图像的直方图如下图:

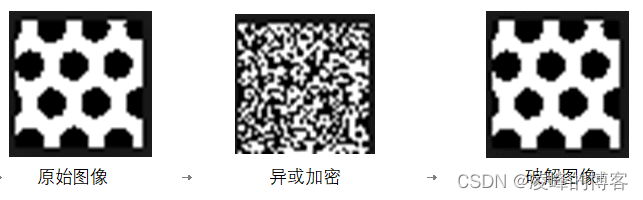

可见异或加密无论是从加密效果和直方图都有很强的安全性。查阅Fouad Khelifi 在2017年发表在Signal Processing的一篇文章中成功破解了异或加密,他的破解方法是从预测加密秘钥为起点。破解过程需要大量测试图像,通过大量测试图像来加大伪随机序列的预测概率。仿真了Fouad Khelifi的文章结果如下图:

由于所需要的测试图像多,仿真比较耗时,本次实验只对图像高八位加密破解也只对最高为平面破解,所用的测试图像为60副。

通过仿真发现,异或加密存在的安全隐患。并且通过直方图我们也可以判断出来该加密图像所采用的可能是异或加密,因为异或加密的直方图像素值分布一般比较均匀。但是破解异或加密的过程需要耗费巨大的时间。因为破解者要想准确预测密钥,就需要大量的测试图像。

图像异或加密及唯密文攻击

news2026/2/13 13:22:57

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.coloradmin.cn/o/1380558.html

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈,一经查实,立即删除!相关文章

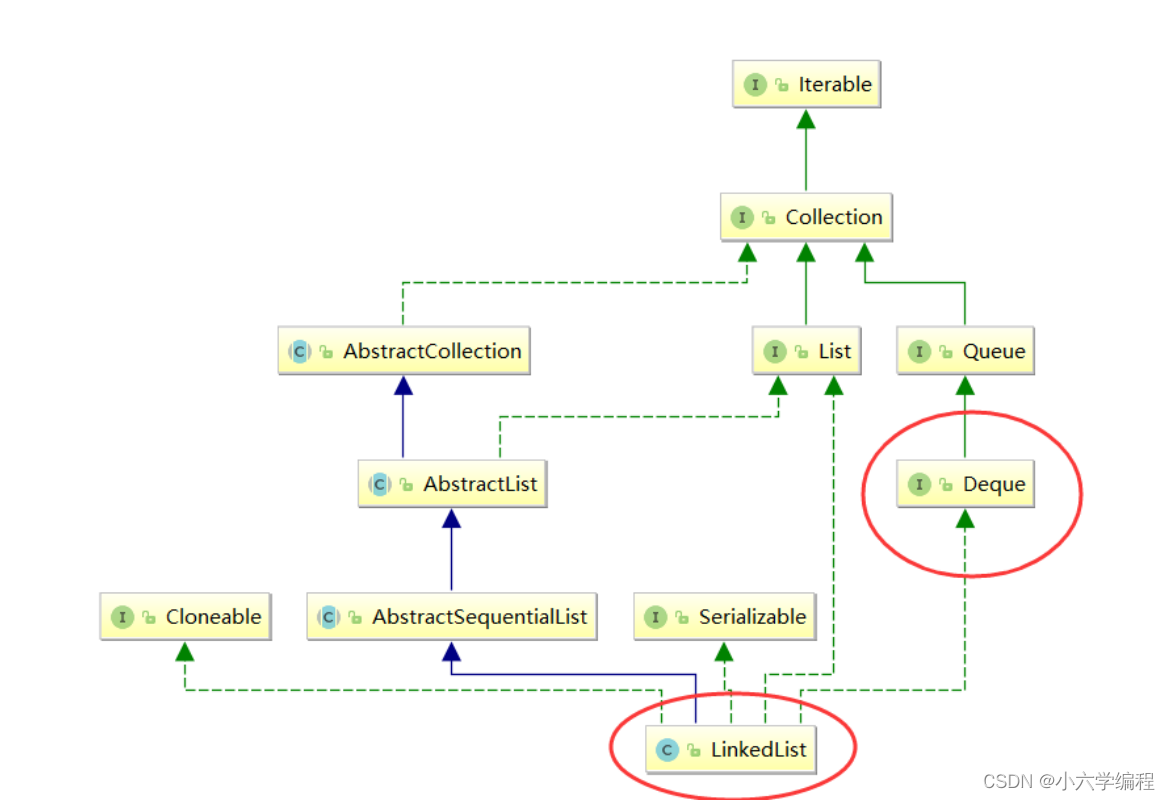

数据结构入门到入土——栈(Stack)和队列(Queue)

目录

一,栈(Stack)

1.1 概念

1.2 栈的使用

1.3 栈的模拟实现

1.4 栈的应用场景 1.5 栈,虚拟机栈,栈帧有什么区别?

二,队列(Queue)

2.1 概念

2.2 队列的使用 2.3 …

Jenkins实现基础CI操作配合python

条件:

gitlab准备好 jenkins准备好 (不会java项目, 故跳过Maven打jar包)

jenkins配置 在配置里通过插件Git Parameter配置Git,以便于从gitlab 拉去代码到Jenkins r容器内 /var/jenkins_home/ 刚接触python 项目好像不需要构建,直接推送到远…

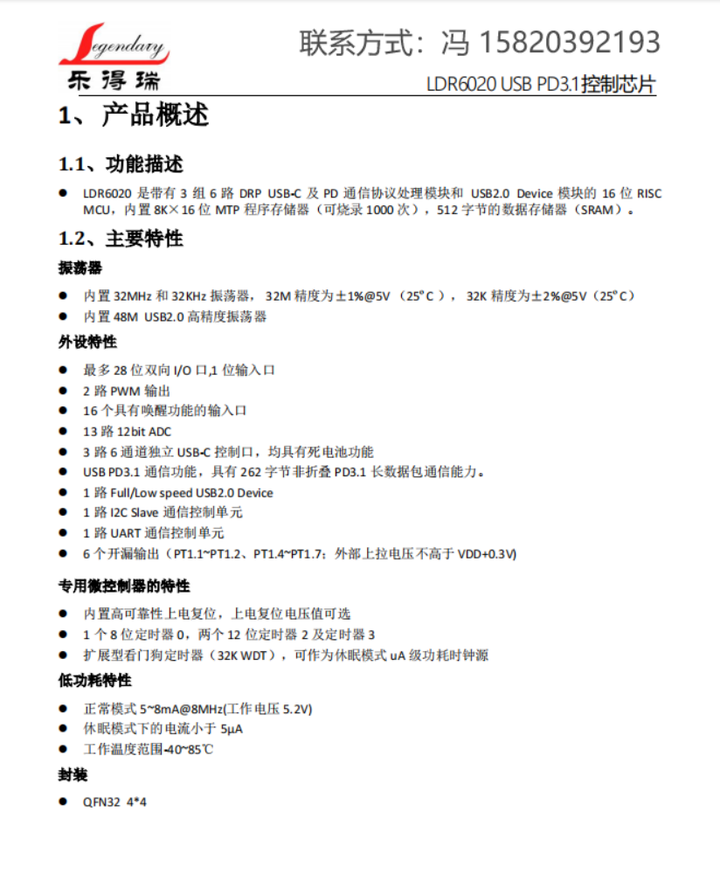

桌面显示器type-c接口方案6020

TYPE-C接口桌面显示器,与传统的显示器不同的是 新一类的显示器不仅仅支持视频传输,还可以利用显示器的DC电源转成PD协议充电给设备端(笔记本,任天堂等HOST设备)充电。

这种新型的TYPE-C接口桌面显示器,不仅…

vue实现导航里面锚点定位和滚动监听功能

需求

我们在开发过程中有时候会遇到左侧导航菜单栏数据需要监听和右侧顶部导航菜单联动效果。这里我们通常使用锚点定位和滚动监听方法实现。这里我们使用两种方案解决,第一是常规的出来方法,第二是通过uniapp里面的scroll-view进行处理

具体实现方案如…

三种方法实现获取链表中的倒数第n个元素

文章目录 先放初始代码方式1方式2方式3 先放初始代码

节点类

public class HeroNode {public int no;public String name;public HeroNode next; //指向下一个节点public HeroNode(int no, String name, HeroNode next) {this.no no;this.name name;this.next next;}Overr…

C语言——内存函数【memcpy,memmove,memset,memcmp】

📝前言: 在之前的文章C语言——字符函数和字符串函数(一)中我们学习过strcpy和strcat等用来实现字符串赋值和追加的函数,那么除了字符内容,其他的数据(例如整型)能否被复制或者移动呢…

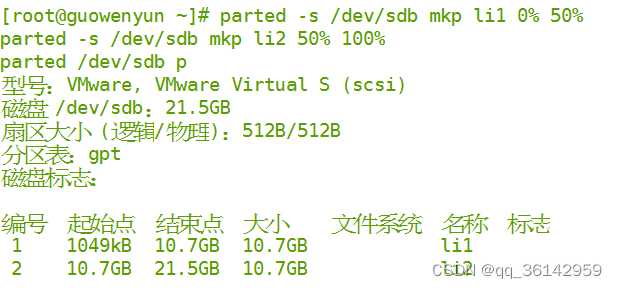

Linux centos stream9 parted

在Linux中,常用的磁盘管理工具包括 fdisk、parted、gdisk 等。它们可以用于创建、删除、调整分区、查看分区表等操作。

传统的MBR分区表(即主引导记录)大家都很熟悉,是过去我们使用windows时常见的。所支持的最大卷2T,且对分区有限制&#x…

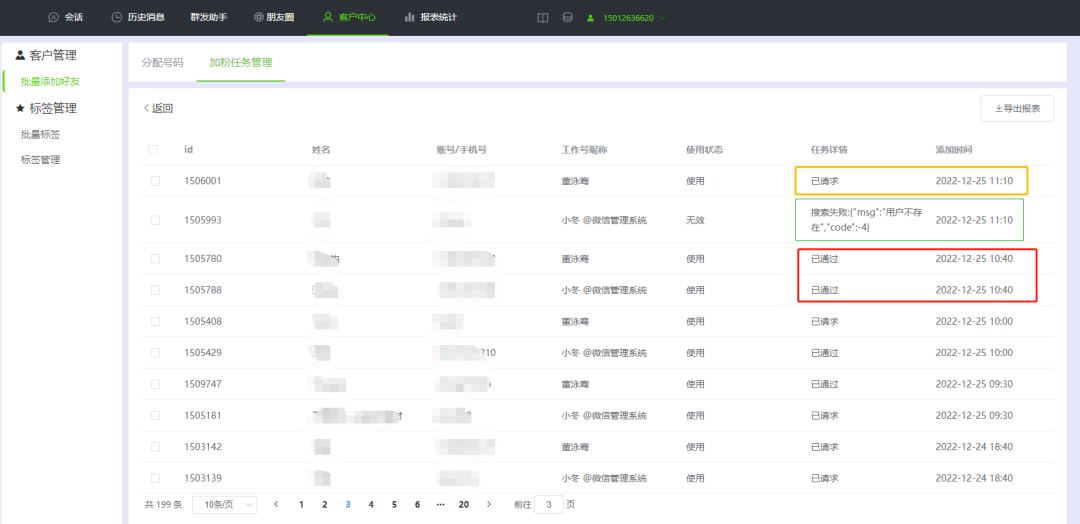

微信号一天能加多少个好友?

微信的风控措施日益严格,因其本身是一款社交软件,却因流量巨大而被用于营销。若借助微信进行营销,仅依靠一个微信号,每日发送好友验证上限仅为20个(针对老号),最佳数量控制在15个以内࿰…

DolphinScheduler伪集群部署

一.伪集群部署 伪集群部署目的是在单台机器部署 DolphinScheduler 服务,该模式下master、worker、api server、logger server都在同一台机器上。单机版本稳定性较差,官方建议20个以下流程使用。

二.前置需求

1、2.0.…

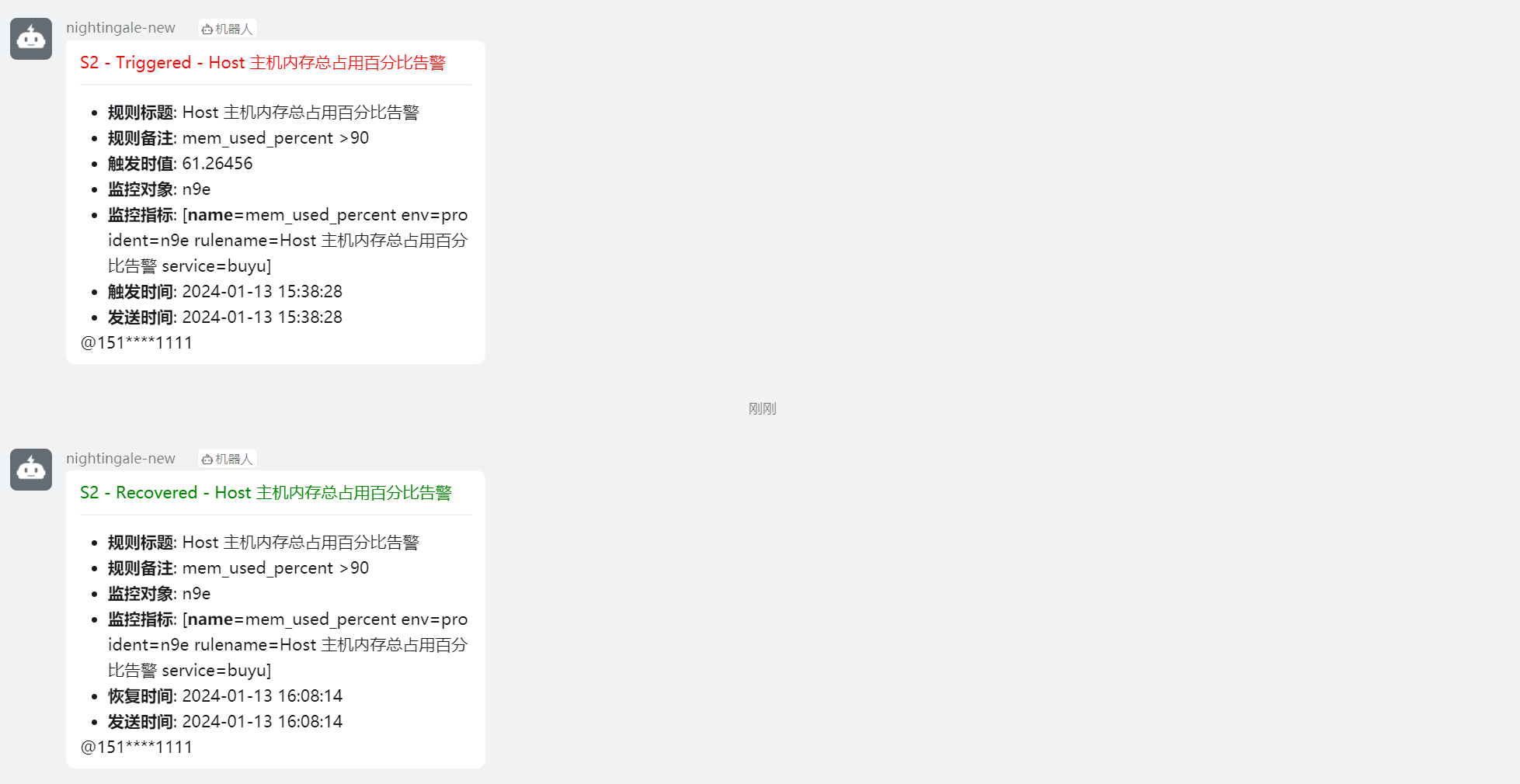

Nightingale 夜莺监控系统 - 告警篇(3)

Author:rab

官方文档:https://flashcat.cloud/docs/content/flashcat-monitor/nightingale-v6/usage/alert/alert-rule/ 目录 前言一、配置1.1 创建钉钉机器人1.2 n9e 创建通知用户1.3 n9e 创建团队(组)1.4 将通知用户添加团队1.…

Python自动化我选DrissionPage,弃用Selenium

DrissionPage 是一个基于 python 的网页自动化工具。

它既能控制浏览器,也能收发数据包,还能把两者合而为一。

可兼顾浏览器自动化的便利性和 requests 的高效率。

它功能强大,内置无数人性化设计和便捷功能。

它的语法简洁而优雅&#x…

玩转Mysql 五(MySQL索引)

一路走来,所有遇到的人,帮助过我的、伤害过我的都是朋友,没有一个是敌人。如有侵权,请留言,我及时删除! 一、索引的数据结构

1、MySQL官方对索引的定义为:索引(Index)是…

【动态规划】【记忆化搜索】C++算法:546移除盒子

作者推荐

【动态规划】458:可怜的小猪

本文涉及知识点

动态规划 记忆化搜索

LeetCode546. 移除盒子

给出一些不同颜色的盒子 boxes ,盒子的颜色由不同的正数表示。 你将经过若干轮操作去去掉盒子,直到所有的盒子都去掉为止。每一轮你可以移除具有相…

请查收“链上天眼”2023年成绩单

1月10日是中国人民警察节,是一份责任,更一份安心,随着科技的发展,链上安全领域的技术与工具不断更新迭代,更加安全的Web3世界正在构建。

根据欧科云链安全团队统计,2023 年全球范围内利用虚拟货币进行诈骗…

程序员如何弯道超车?周末有奇效

作为一名程序员,不断提升自己的技能和知识是至关重要的。然而,在繁忙的工作日常中,很难有足够的时间和精力来学习新技术或深入研究。因此,周末成为了一个理想的时机,可以专注于个人发展和技能提升。所以程序员如何利用…

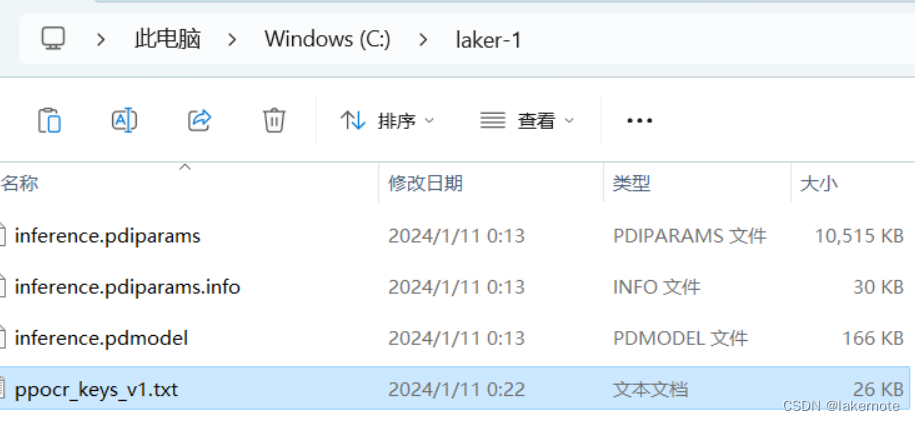

从零开发短视频电商 PaddleOCR Java推理 (一)飞桨引擎推理

文章目录 简介方式一:DJL 飞浆引擎 飞桨模型方式二:ONNXRuntime 飞桨转换后的ONNX模型(Paddle2ONNX) 添加依赖文字识别OCR过程分析文字区域检测文字角度检测文字识别(裁减旋转后的文字区域) 高级替换模型…

【PHP AES加解密示例】从入门到精通,一篇文章让你掌握加密解密技术!

一、引言

随着互联网的普及,数据安全问题越来越受到人们的关注。在众多加密算法中,AES(Advanced Encryption Standard)因其高效、安全的特点被广泛应用。本文将通过PHP语言,为大家展示一个简单的AES加解密示例&#x…

Javaweb的网络投票系统的设计与实现

目的与意义

原始的投票管理基本上是人工操作,效率低下,缺乏方便性,网上投票管理系统运用计算机和其他附加设备,不再需要手工操作,基本上是全自动化,能够节省人力,大大的提高了效率。使投票变得…

ChromeDriver 添加到系统PATH

在软件测试和自动化脚本中,ChromeDriver是一个不可或缺的工具。为了方便使用,将其添加到系统PATH中是一个明智的选择。以下是在Windows、macOS或Linux上完成此任务的详细步骤。 在 Windows 上: 下载并保存 ChromeDriver: 访问Chro…