Nessus是一款功能强大的安全评估工具,它可以帮助安全团队快速发现网络中潜在的安全风险和漏洞,并对其进行评估和修复。对于渗透测试人员来说,Nessus更是必不可少的工具之一。

1. Nessus安装

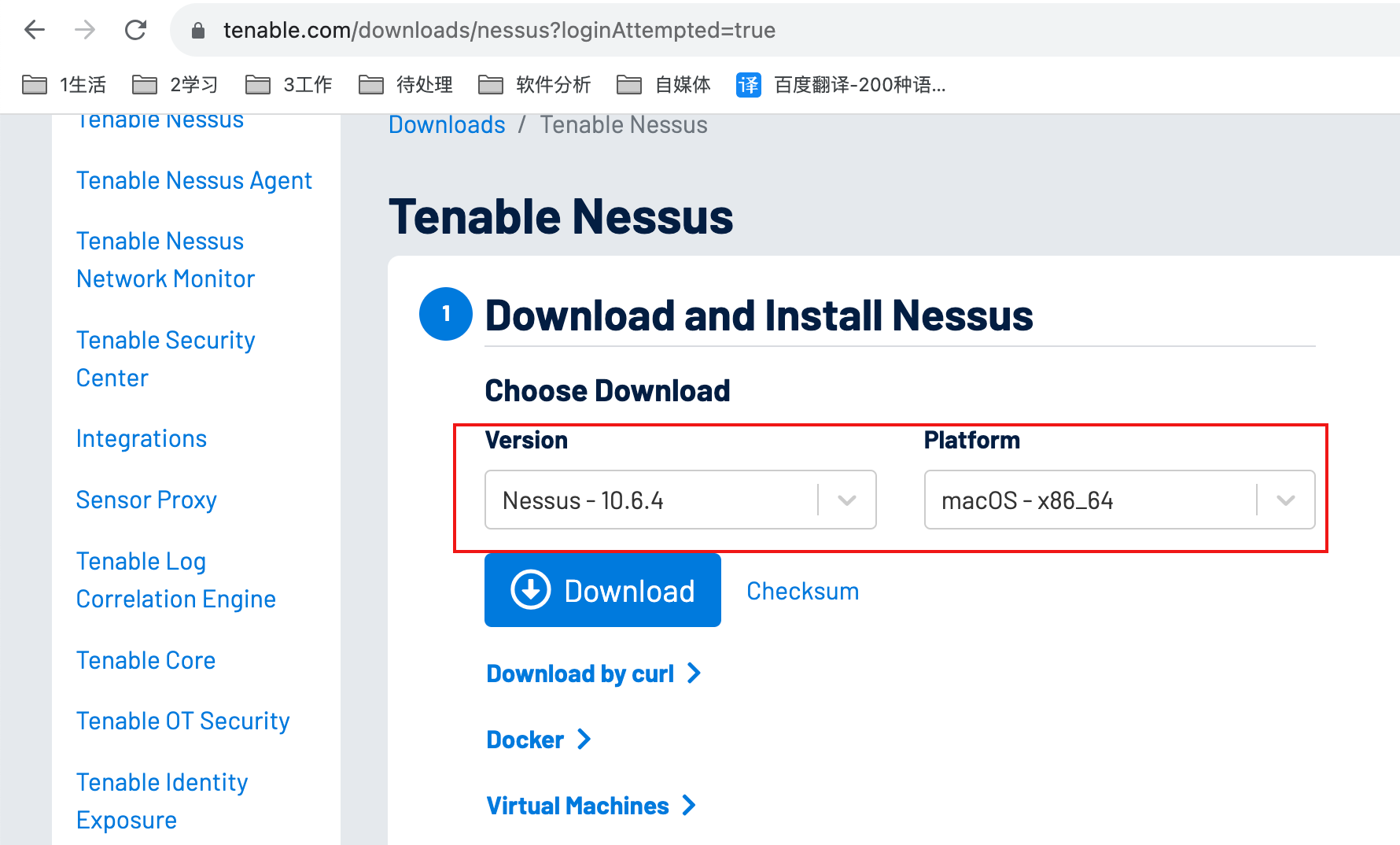

获取安装包,官网地址:https://www.tenable.com/downloads/nessus?loginAttempted=true。选择操作系统及Nessus版本后点击Download即可下载。下载完成后按照向导可快速完成安装。

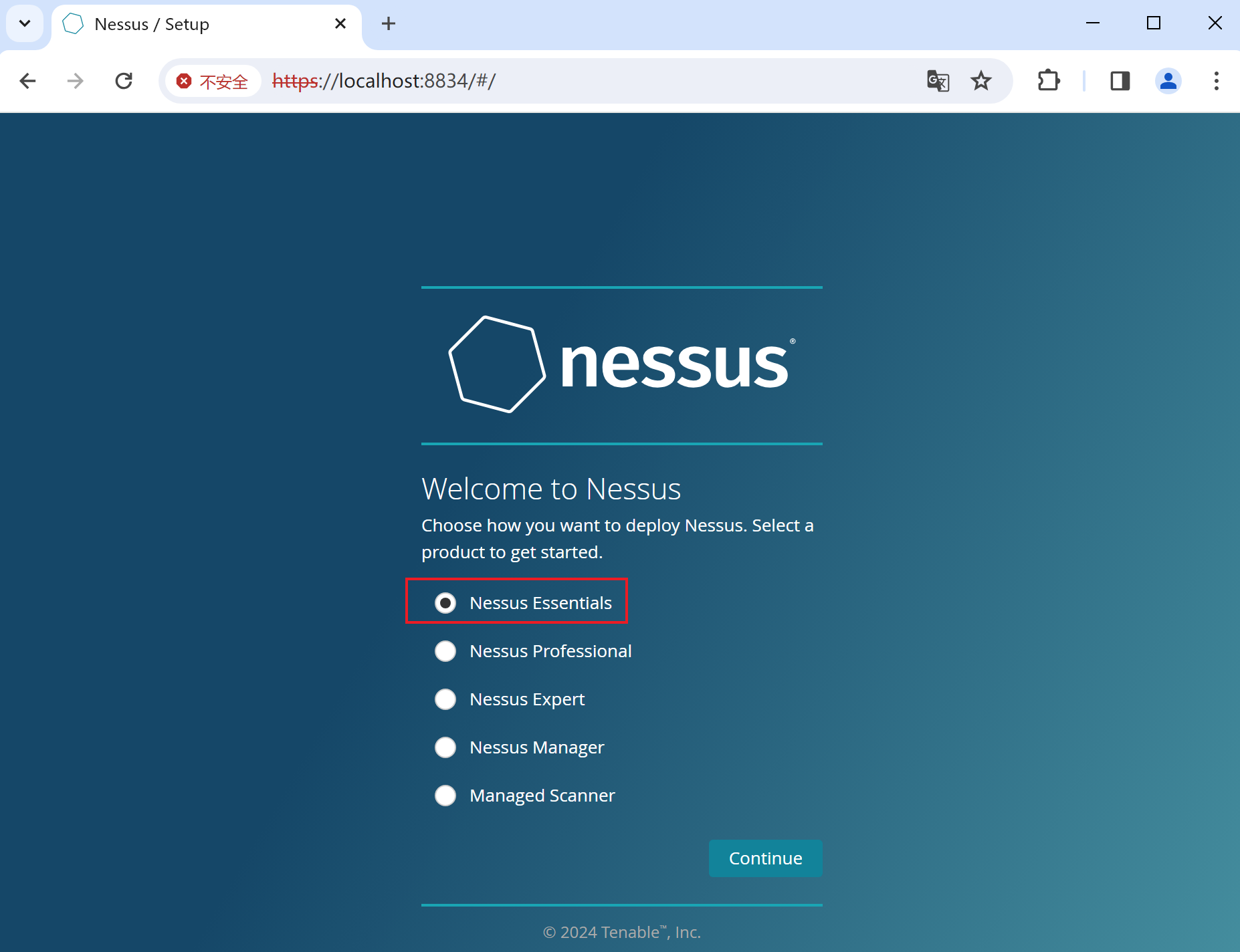

注意:安装时按默认配置执行,即可。若选择其他配置会涉及License Code,需要支付许可费。

- Nessus Essentials:为教育者,学生和业余爱好者提供的Nessus的免费版本。(安装时默认勾选的是此选项)

- Nessus Professional:针对安全从业人员;

- Nessus Expert:专家版本;

- Nessus Manager :用于大规模管理 Nessus 代理的企业解决方案;

- Managed Scanner:可管理的扫描器

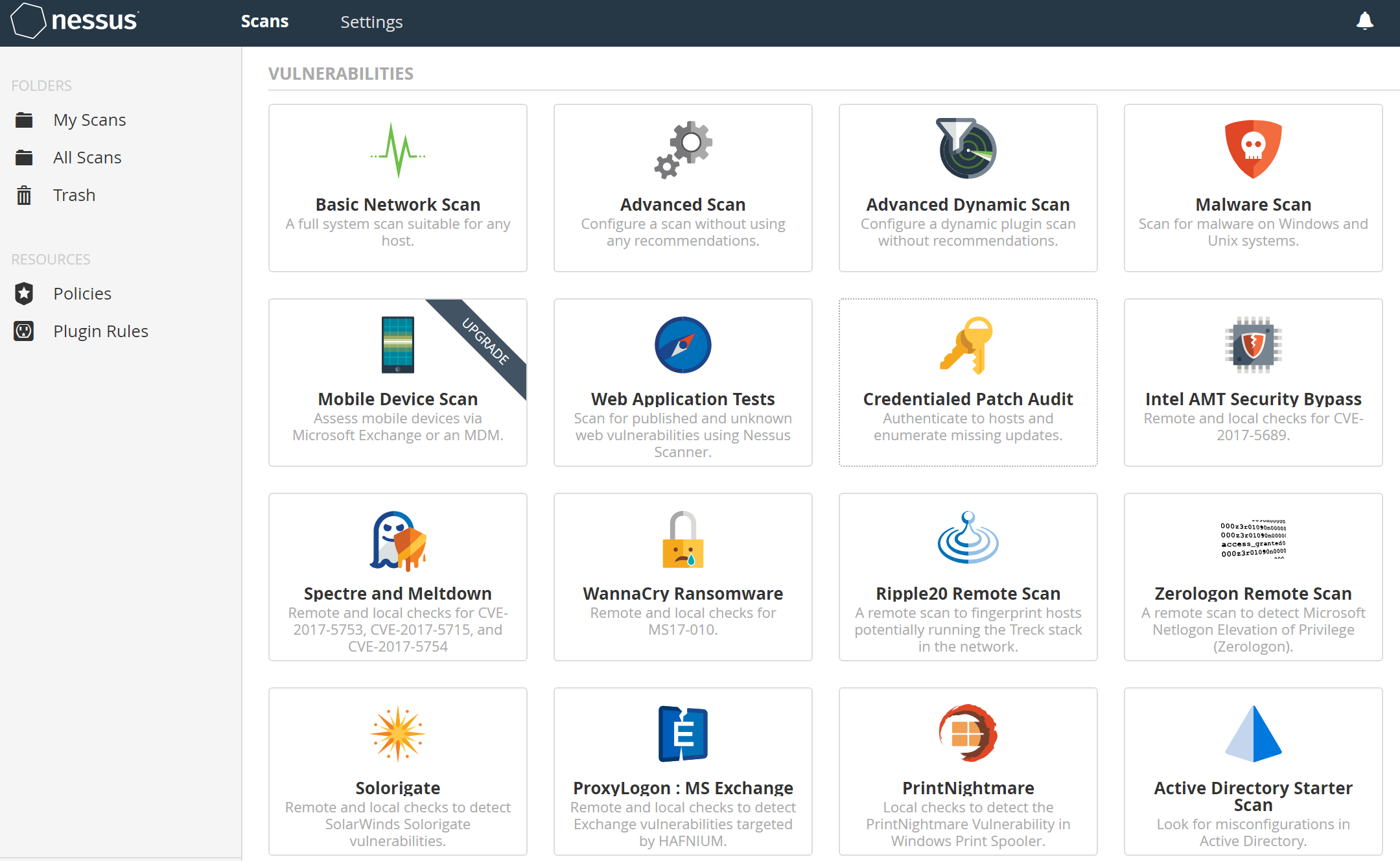

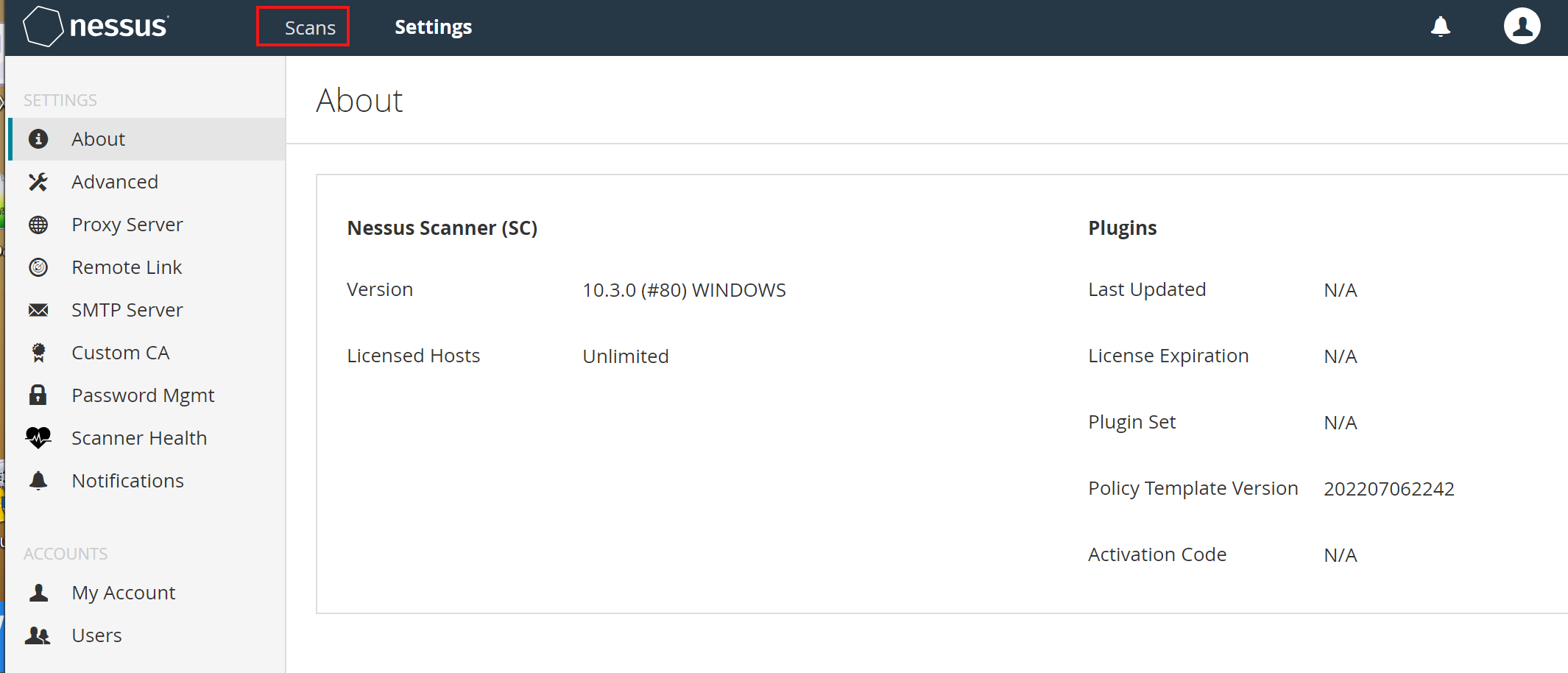

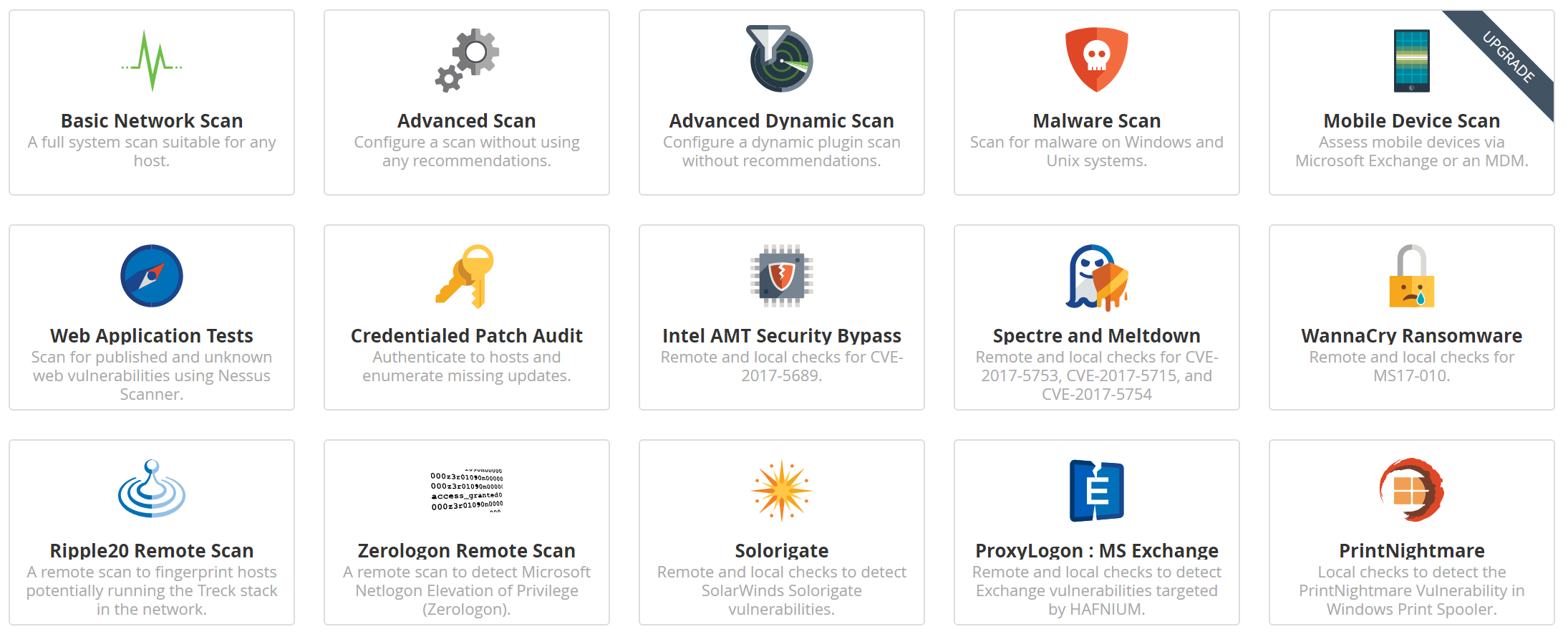

安装成功后会菜单栏会出现Scans。接下来就可以愉快的创建漏洞扫描任务了,后续章节会详细介绍常用的漏扫任务。如果喜欢博主的文章可以点击关注,方便后续文章更新后可以及时获取。

注意:Nessus扫描目标对象时需要遵循相关法律法规和隐私政策,避免陷入法律纠纷。PS:很多网站都是有安全日志审计功能的,可以追溯到扫描记录,可以用于法律证据。

2. Nessus关键功能

Nessu有很多功能,常用的主要是漏洞扫描、配置检查、安全基线检查、弱密码检测等。以下是Nessus的一些关键功能介绍:

漏洞扫描:Nessus能够扫描网络设备,如服务器、路由器、交换机和Web应用程序,发现已知漏洞。

配置检查:Nessus能够检查网络设备的配置,并指出可能引起安全问题的配置错误。

安全基线检查:Nessus可以评估网络设备的设置是否符合预期的安全标准或政策。

弱密码检测:Nessus能够检测网络中使用的弱密码,并建议更改为更强大或独特的密码。

漏洞利用模拟:Nessus能够模拟漏洞利用的过程,以评估潜在的攻击面。

漏洞优先级和严重性评估:Nessus可以根据漏洞的历史影响和修复时间等因素,对漏洞进行优先级和严重性评估。

远程漏洞更新和补丁管理:Nessus可以定期检查远程设备的更新和补丁情况,并提供自动化的修复建议。

报表和报告:Nessus提供了丰富的报表和报告功能,可以帮助用户跟踪和记录网络安全状况。

除此之外,Nessus还具有自动化扫描、自动化报告等功能,以及高级安全评估所需的多种工具和插件。需要注意的是,使用Nessus进行网络扫描时,需要遵循相关的安全最佳实践,并对用户的网络环境进行适当的管理和监控。

3. Nessus使用技巧及注意事项

3.1. 使用技巧

定期更新Nessus插件库,确保可以检测到最新的漏洞。

- 尽量使用最新版本的Nessus客户端,以获得更准确和全面的评估结果。

- 提前了解目标主机的情况,提前封堵已知漏洞,以降低误报带来的影响。

- 在使用过程中,可以尝试调整扫描设置,如增加线程数、增加扫描时间等,以提高扫描的准确性和效率。

- 对于高级付费用户,可以通过调整扫描报告的详细程度,以便更深入地了解目标主机的安全状况。

3.2. 注意事项

- Nessus评估结果仅供参考,不能作为最终决策的唯一依据。在进行安全决策时,需要结合实际情况和安全专家意见。

- 在使用过程中,注意保护好敏感信息,避免泄露目标主机的敏感信息。

- 使用Nessus前,需要确保设备满足网络带宽、硬件配置等基本要求。

- 对于一些高危漏洞,需要及时进行修复,并采取相应的安全措施,如安装补丁、加强访问控制等。

- 评估完成后,及时删除或备份扫描结果,避免长期保留可能造成安全风险。

- Nessus只能提供已知漏洞信息,不能替代安全审计等其他安全手段。

- 在使用过程中,遵循相关法律法规和隐私政策,保护用户隐私和数据安全。

4. 参考

[1] https://docs.tenable.com/nessus/Content/GettingStarted.htm?_gl=11negj3t_gaMjAzMDUzNzAyMS4xNzA0NjIwMTQy_ga_HSJ1XWV6ND*MTcwNDgwODk3NC4zLjEuMTcwNDgwOTUwOC4wLjAuMA…

[2 https://docs.tenable.com/nessus/Content/InstallNessusEssentialsProfessionalExpertOrManager.htm