引言

在当前计算机科学领域中,保护软件代码的安全性和隐私性变得愈发重要。为了防止黑客攻击和恶意软件分析,开发人员采用各种技术来混淆和加密其代码,其中包括JS混淆技术。本文将介绍JS混淆技术的原理和应用,并提供一些相关的加密解密实例。

一、JS混淆技术简介

JS混淆技术是一种通过将代码进行逆向工程和混淆处理,使得恶意分析者难以理解和还原源代码的技术。它通过修改代码结构、添加无用代码和无意义的变量名等手段,使得代码变得晦涩难懂,增加了逆向工程的难度。

二、JS混淆技术的原理

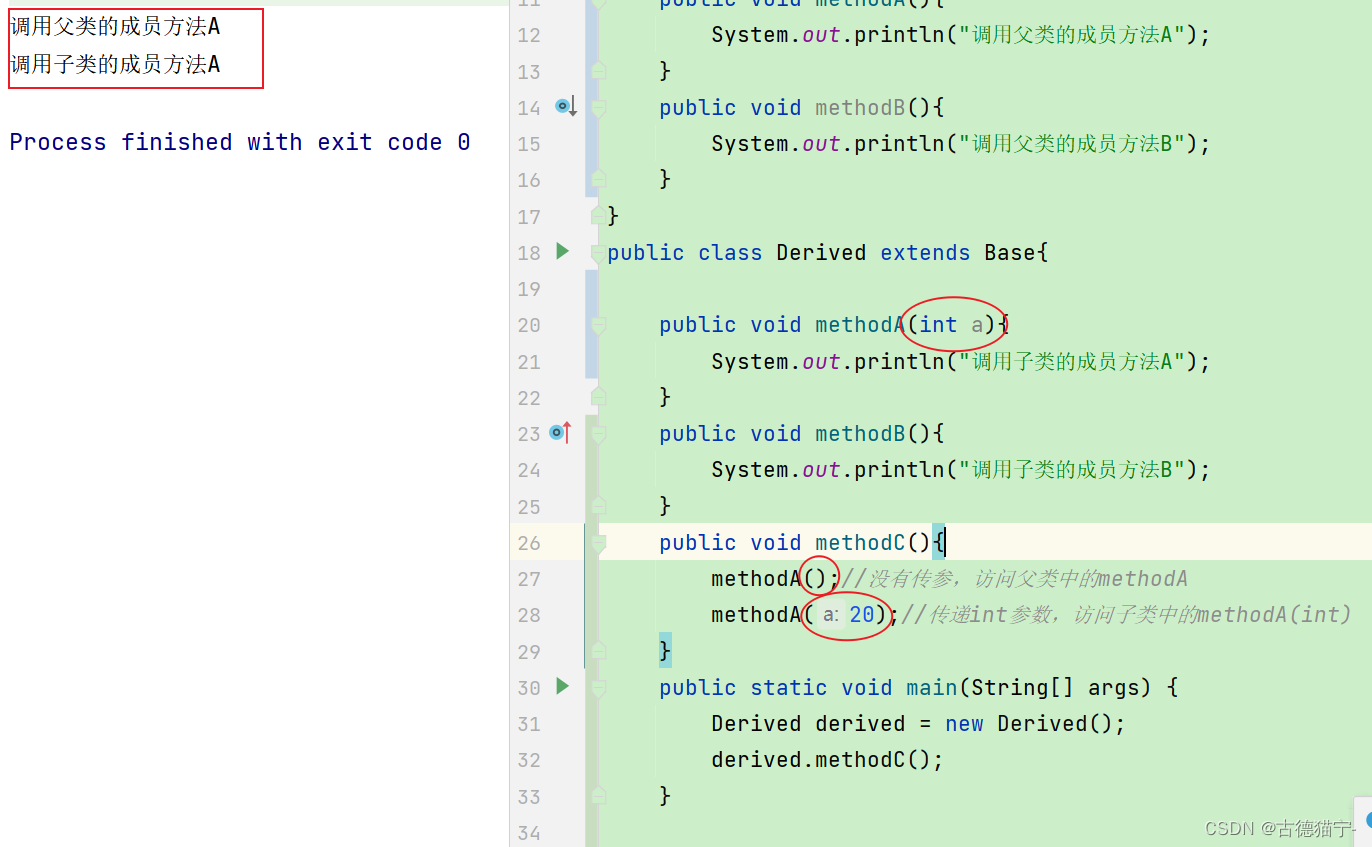

代码结构修改:JS混淆技术通过改变代码的结构和控制流程,使得代码难以被分析者理解。例如,通过改变循环和条件语句的结构,增加无用的嵌套等方式来混淆代码。

无用代码添加:JS混淆技术将一些无用的代码片段添加到源代码中,以增加代码的复杂性。这些无用代码不会影响程序的功能,但会使分析者很难区分哪些代码是真正起作用的。

变量名混淆:JS混淆技术将代码中的变量名修改为无意义的名称,使得分析者无法从变量名推测出其含义和作用。通过使用一些自动生成的随机变量名,混淆技术增加了代码的可读性难度。

三、JS混淆技术的应用

JS混淆技术广泛应用于软件开发和反病毒领域,以增加软件的安全性和抵抗性。以下是JS混淆技术的一些常见应用场景:

反病毒软件:JS混淆技术用于混淆反病毒软件的代码,使得病毒作者难以分析和绕过反病毒软件的检测机制。

授权验证:JS混淆技术可以用于对软件授权验证代码的混淆,使得黑客难以破解和绕过授权验证。

保护商业软件:JS混淆技术可用于保护商业软件的源代码,防止竞争对手分析和复制其核心功能。

四、JS混淆技术的加密解密实例

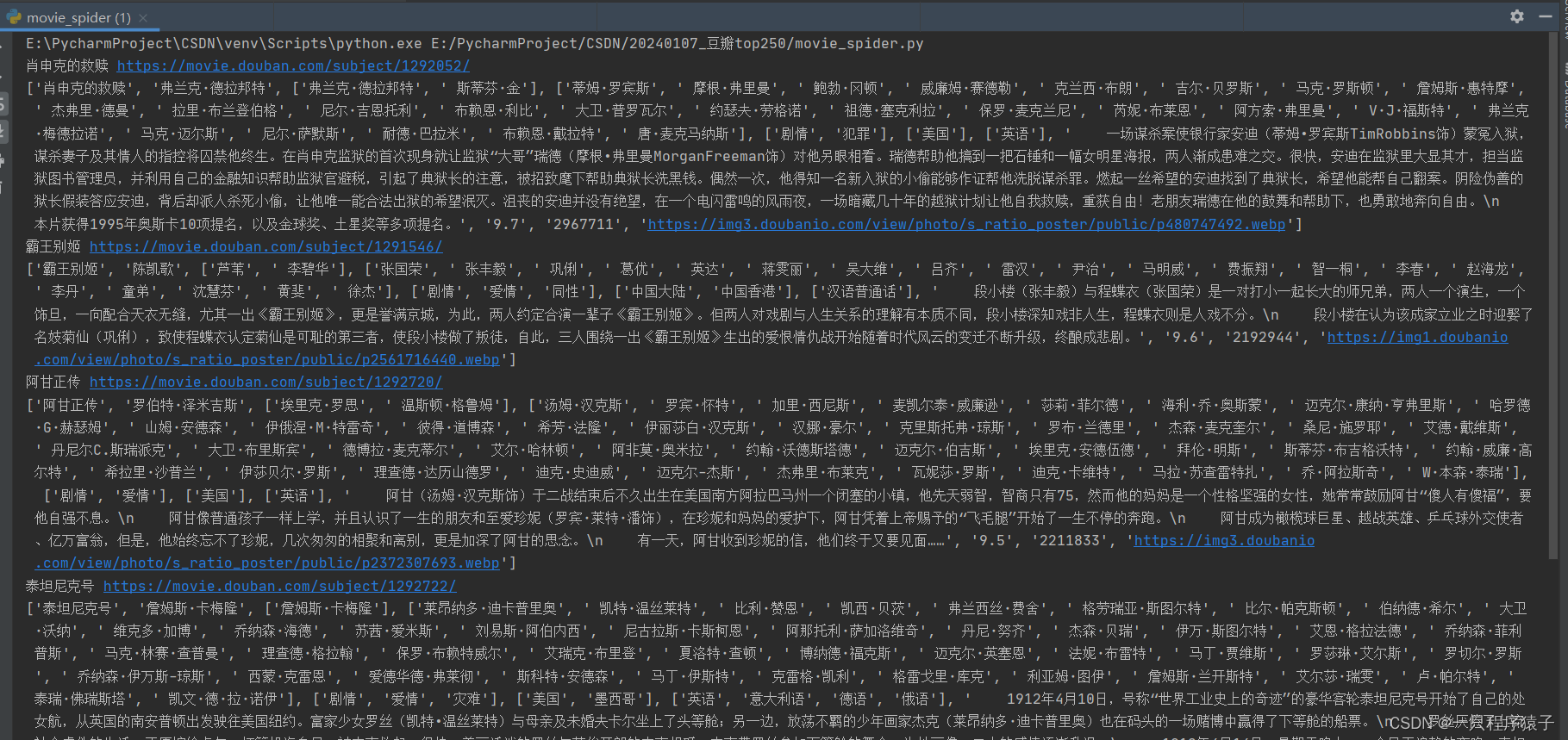

下面是一个使用JS混淆技术的简单加密解密实例的代码片段:

import base64

def JSfuscate_data(data):

# 将数据进行Base64编码

encoded_data = base64.b64encode(data.encode(‘utf-8’))

# 对编码后的数据进行一系列混淆操作

obfuscated_data = ""

for char in encoded_data:

obfuscated_data += chr(ord(char) + 1)

return obfuscated_data

def deJSfuscate_data(data):

# 对混淆的数据进行一系列解混淆操作

deJSfuscated_data = “”

for char in data:

deJSfuscated_data += chr(ord(char) - 1)

# 将解混淆后的数据进行Base64解码

decoded_data = base64.b64decode(deobfuscated_data).decode('utf-8')

return decoded_data

测试代码

original_data = “Hello, World!”

JSfuscated_data = JSfuscate_data(original_data)

print(“加密后的数据:”, JSfuscated_data)

decoded_data = deJSfuscate_data(JSfuscated_data)

print(“解密后的数据:”, decoded_data)

在上述代码中,JSfuscate_data函数将原始数据进行Base64编码,并对编码后的数据进行一系列混淆操作。deJSfuscate_data函数则对混淆的数据进行解混淆操作,并将解混淆后的数据进行Base64解码,最终得到原始数据。

结论

JS混淆技术是一种有效的保护软件代码安全性和隐私性的方法。通过修改代码结构、添加无用代码和混淆变量名等手段,JS混淆技术增加了代码的复杂性和逆向工程的难度。使用JS混淆技术的加密解密实例代码可帮助开发人员更好地理解和应用JS混淆技术。