一:CE(传导发射试验)

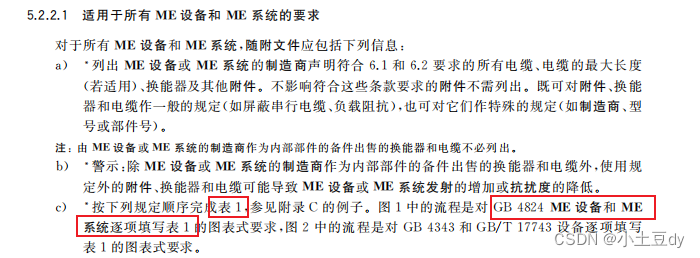

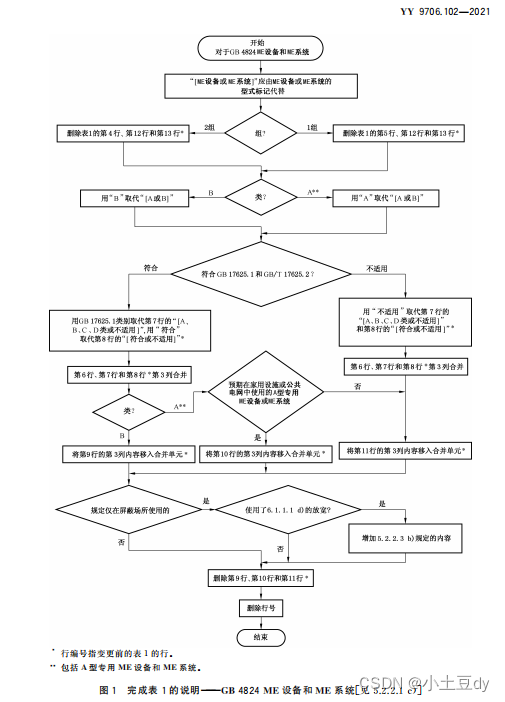

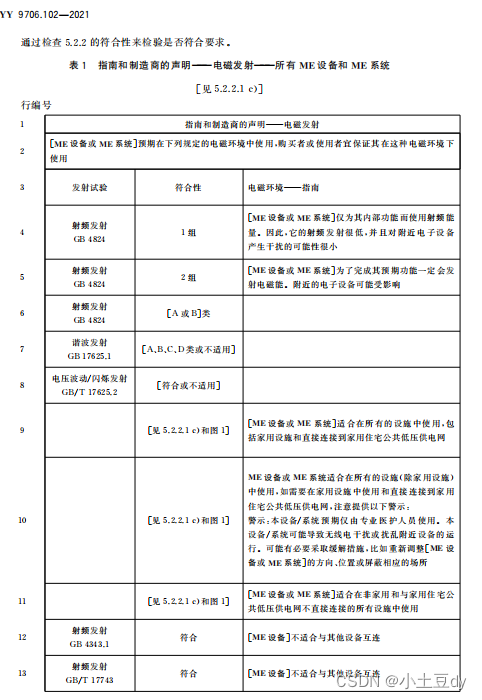

在做医疗器械机器EMC实验时,根据YY9706.102-2021的要求,按照图一流程先对表一进行填写。

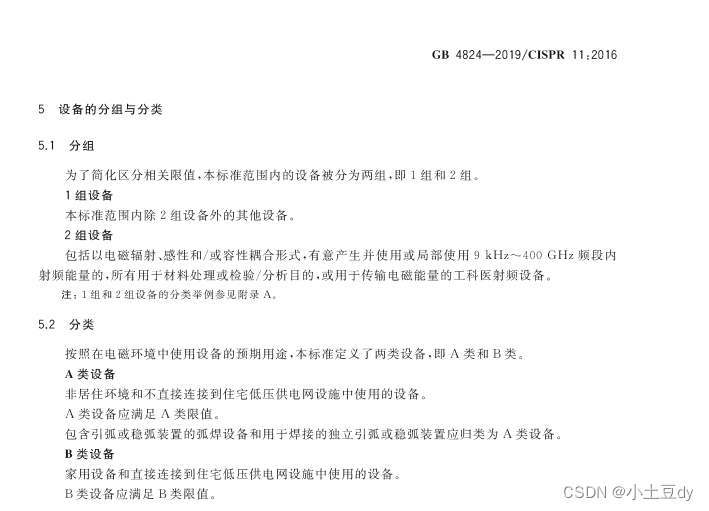

设备分类和分组:《GB4824-2019》

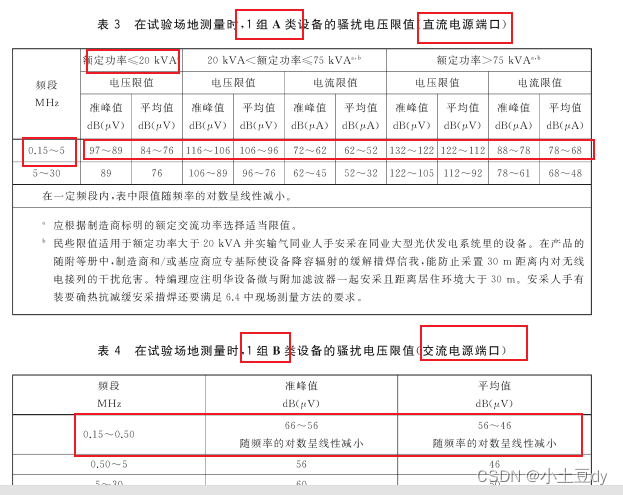

根据以上对ME设备进行分组和分类,例如血透机属于1组和A类设备。在4824中有对不同组和设备进行说明。

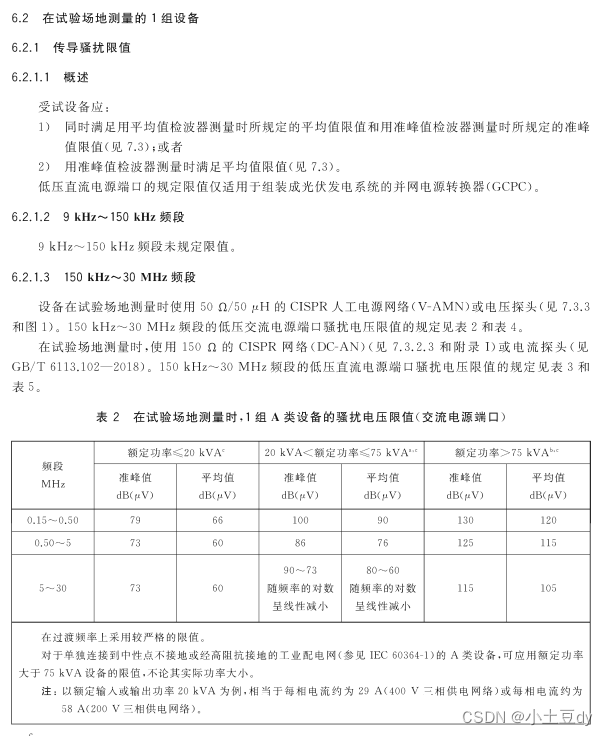

例如像血透机的传导发射要求限值就应该是像下图,只要满足此要求,就判定此设备正常。

| 频率(MHz) | 限值(dB uV) | |

| 准峰值 | 平均值 | |

| 0.15~0.5 | 79 | 66 |

| 0.5~30 | 73 | 60 |

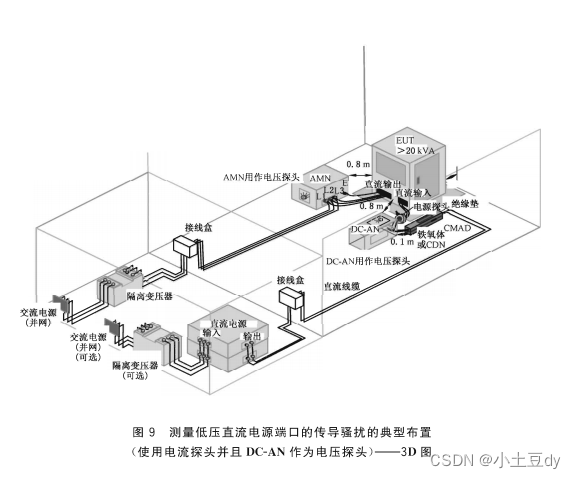

测试要求均在GB4824中有说明,对我们工程师来说,感兴趣的可以去仔细了解测试原理和相关说明。

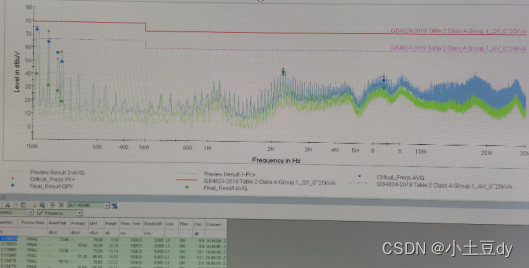

实际测试效果如下:

可以看到两条水平的线,高的那根是准峰值,低的是平均值,只要你在150KHz~30MHz范围内的准峰值和平均值都没有超过限值要求及测试合格。

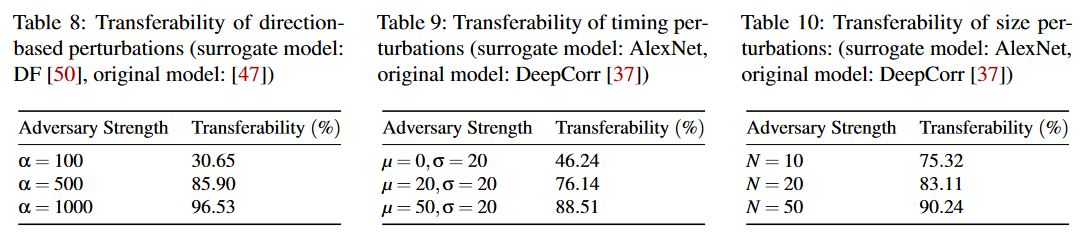

为了大家更好的了解测试结果分析,采用其他非医疗设备测试的数据说明,像下图所示,我们只需关注测试中的Margin这一项。

在455MHz时,测得均值是24.38dBuV/m,要比限值24超标0.38dB。可以得出此项超标,但是超标不多,可以通过重新摆线等方式通过。

附录:

《YY 9706.102-2021 医用电气设备 第1-2部分:基本安全和基本性能的通用要求 并列标准:电磁兼容 要求和试验.pdf》

《GB 4824-2019 工业、科学和医疗设备 射频骚扰特性 限值和测量方法.pdf》