物理层

文章目录

- 物理层

- 通讯基础

- 奈奎斯特定理

- 香农定理

- 编码与调制

- 交换

- 传输介质(了解)

- 物理层设备

通讯基础

- 数据

- 信号

- 码元

- 信源

- 信道

- 信宿

- 单工通道:只有一个方向

- 半双工通道:不能同时发送和接收

- 全双工通道

奈奎斯特定理

规定:在理想低通(没有噪声,带宽有限)的信道中,为了避免码间串扰,极限码元传输速率为2W波特,其中W是理想低通信道的带宽,V表示每个码元离散电平的数目

公式:理想低通下的极限数据传输速率=2Wlog₂V(单位为b/s)【会计算!**V是每个码元离散电平的数目!**如果有两个,V为2,如果有四个V为4】

可以得出以下结论:

- 在任何信道中,码元传输速率是有上限的。若传输速率超过此上限,就会出现严重的码间串扰问题,使得接收端不可能完全正确识别码元。

- 道的频带越宽(即通过的信号高频分量越多),就可用更高的速率进行码元的有效传输

- 奈氏准则给出了码元传输速率的限制,但并未对信息传输速率给出限制,即未对一个码元可对应多少个二进制位给出限制

香农定理

香农定理给出了带宽受限且有高斯白噪声干扰的信道的极限数据传输速率,当用此速率进行传输时,可以做到不产生误差

公式:**信道的极限数据传输速率=Wlog₂(1+S/N)(单位为b/s) **【S/N是信噪比】

可以得出以下结论:

- 信道的带宽或信道中的信噪比越大,信息的极限传输速率越高

- 对一定的传输带宽和一定的信噪比,信息传输速率的上限是确定的

- 只要信息传输速率低于信道的极限传输速率,就能找到某种方法来实现无差错的传输

- 香农定理得出的是极限信息传输速率,实际信道能达到的传输速率要比它低不少

编码与调制

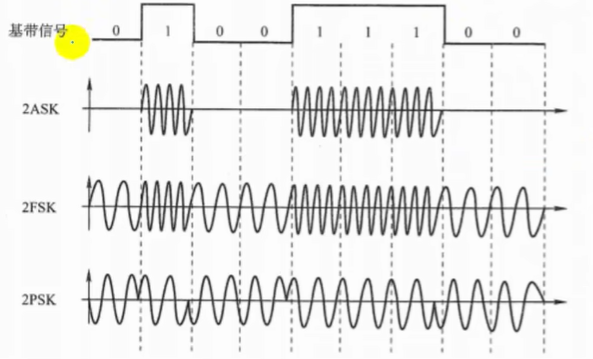

- 编码:数字变换为数字信号的过程

- 编码的方式:

- 归零编码

- 非归零编码

- 反向非归零编码(遇1不变,遇0变)

- 曼彻斯特编码(1高转低,0低转高)

- 差分曼彻斯特编码(遇1不变,遇0变)

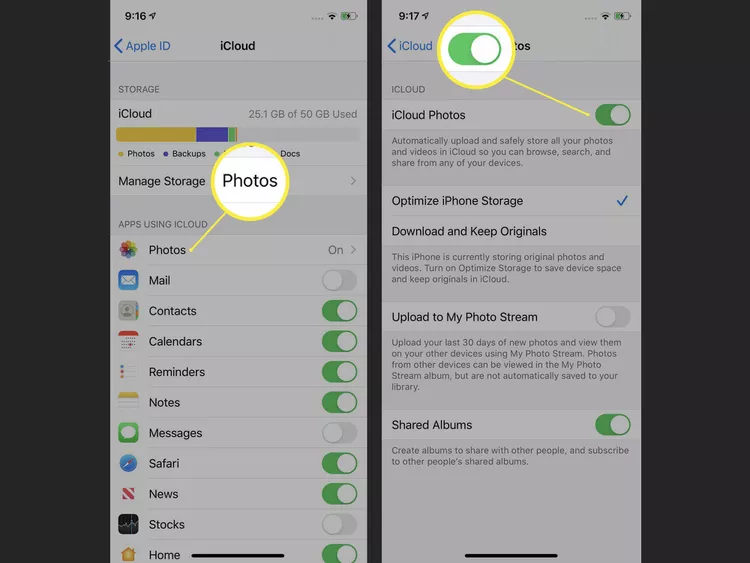

- 调制:数字变换为模拟信号的过程

- 调制方式:

- 幅度:改变振幅表示数字信号0和1

- 调频:改变频率

- 相位:改变相位

- 模拟信号编码为数字信号:采样,量化,编码

- 采样定理:将模拟信号转换成数字信号时,假设原始信号中的最大频率为f,那么采样频率f采样必须大于等于最大频率f的两倍,才能保证采样后的数字信号完整保留原始模拟信号的信息(只需记住结论)

- 量化是把采样取得的电平幅值按照一定的分级标度转化为对应的数字值并取整数,这样就把连续的电平幅值转换为了离散的数字量

- 编码是把量化的结果转换为与之对应的二进制编码

交换

- 电路交换

- 专用物理通信路径

- 三个阶段:建立连接,数据交换,释放连接

- 优点

- 时延小

- 有序传输

- 没有冲突(信道争用)

- 适用范围广(模拟/数字)

- 实用性强

- 控制简单

- 缺点:

- 建立连接时间长

- 线路独占效率低

- 灵活性差

- 难以规格化(不同款无法沟通)

- 报文交换

- 交换单位是报文,报文携带目标地址,源地址等信息。在交换节点采用存储转发

- 优点

- 无需建立连接

- 动态分配线路

- 提高线路可靠性(一个坏了用其他的)

- 提高线路利用率(一段时间部分占用)

- 缺点

- 经过交换节点,存在转发时延

- 报文没有大小限制,节点需要较大的缓存空间

- 分组交换

- 同报文交换,限制每一次传送的数据块的上限,将大的数据块转化为小的数据块

- 优点

- 简化存储管理(相对于报文交换)

- 减少了出错概率和重发数据量(数据块小,出错概率减小)

- 缺点

- 需要传输额外的信息量(每个小数据块要加上源地址,目的地址和分组编号等),降低通信效率

- 分组交换采用数据报服务,会出现失序,丢失现象。分组到达目的节点,要对分组按编码排序

- 分组交换的两种方式

- 无连接的数据报

- 数据报:在网络层加上地址等控制信息后形成的数据报分组,在中间结点存储分组很短一段时间,找到最佳的路由后,尽快转发每个分组。不同的分组可以走不同的路径,也可以按不同的顺序到达目的结点。

- 特点:不需要建立连接,不保证可靠性,需要排队等候处理,对故障的适应能力强,不独占某条链路

- 面向连接虚电路

- 虚电路方式试图将数据报方式与电路交换方式结合起来,充分发挥两种方法的优点,以达到最佳的数据交换效果

- 在分组发送之前,要求在发送方和接收方建立一条逻辑上相连的虚电路,并且连接一旦建立,就固定了虚电路所对应的物理路径。与电路交换类似,整个通信过程分为三个阶段:虚电路建立,数据传输与虚电路释放

- 特点:建立和拆除需要时间开销,提供了可靠的通信功能,虚电路易遭到破坏,分组首部只包含虚电路标识符

- 无连接的数据报

传输介质(了解)

- 双绞线

- 屏蔽双绞线

- 无屏蔽双绞线

- 同轴电缆

- 基带~:数字信号

- 宽带~:模拟

- 光纤

- 单模

- 多模

- 接口特性:形状尺寸

- 电气特性:电压范围

- 功能特性:电平电压的意义

- 过程特性:不同功能的可能事件出现顺序

物理层设备

- 中继器

- 将信号整形并放大再转发出去,以消除信号经过一长段电缆后而产生的失真和衰减,使信号的波形和强度达到所需要的要求,进而扩大网络传输的距离

- 其原理是信号再生 (而非简单地将衰减的信号放大)

- 集线器

- 集线器(hub)实质上是一个多端口的中继器;如果同时有两个或多个端口输入,那么输出时会发生冲突,致使这些数据都无效