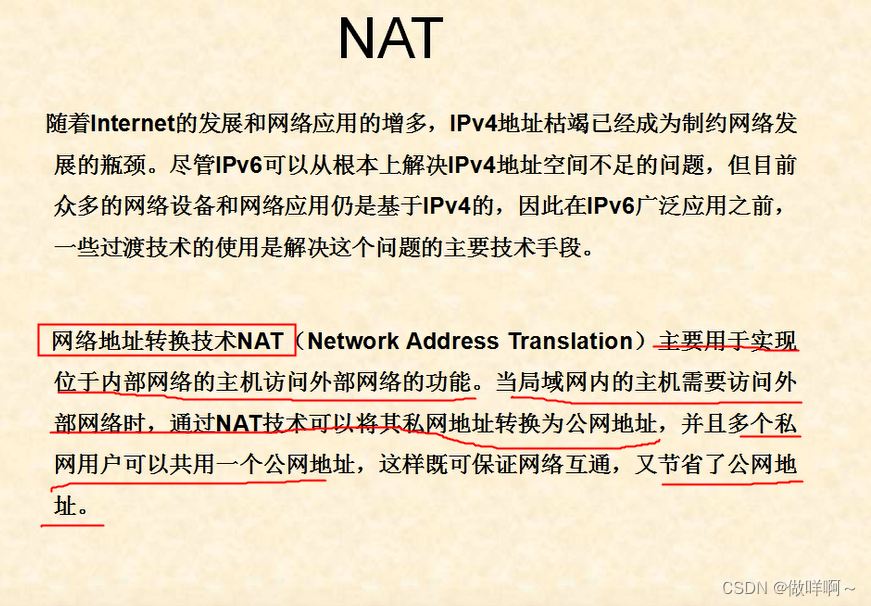

NAT

IP v4 :32bit

IP v6: 128bit

一个公网地址支持6000个用户使用上网

运营商只维护公网地址,会将私网地址丢弃

一般部署在路由器或防火墙上面

方法一

NAT配置

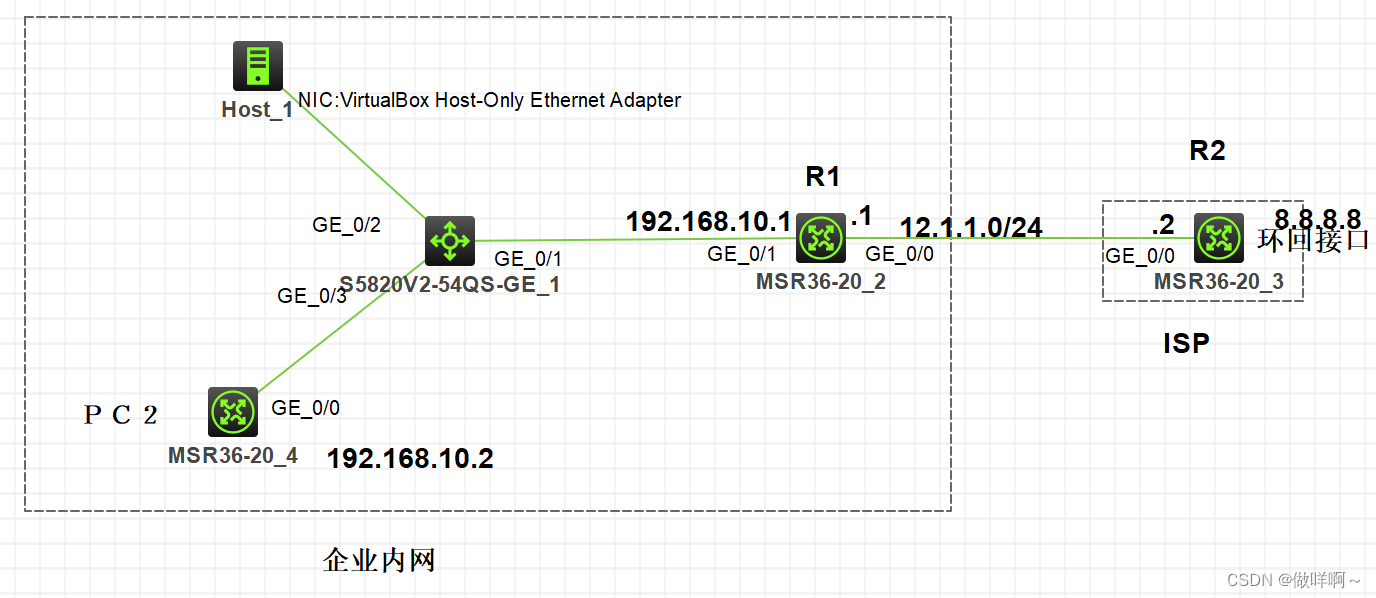

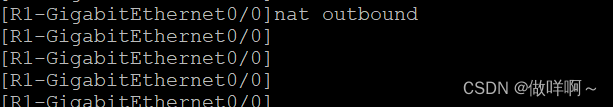

使用公网接口地址

在路由器的出口GE_0/0口进行配置

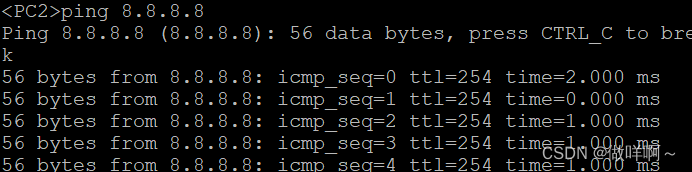

然后PC2尝试ping环回接口就可以ping通了

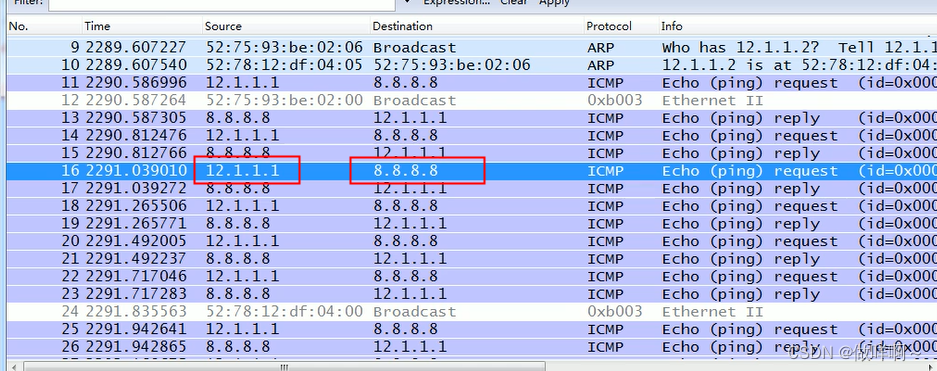

通过抓包可以发现,源地址由192.168.10.2换成了12.1.1.1

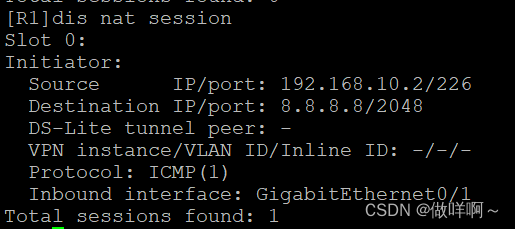

也可在R1上查看

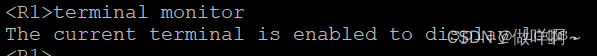

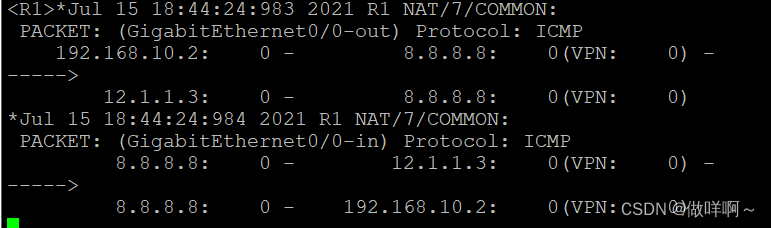

先开启debugging,再debugging nat event

方法二

配置一个NAT地址池

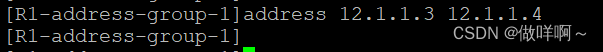

放几个公网地址到地址池

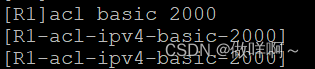

配置一个ACL访问控制列表,可以用来做访问限制

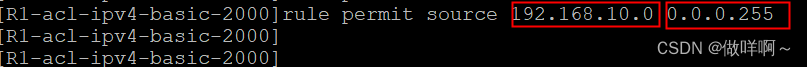

写个ACL规则来匹配内网的地址段

配置一个基本的

允许私网地址192.168.10.0网段,接反掩码

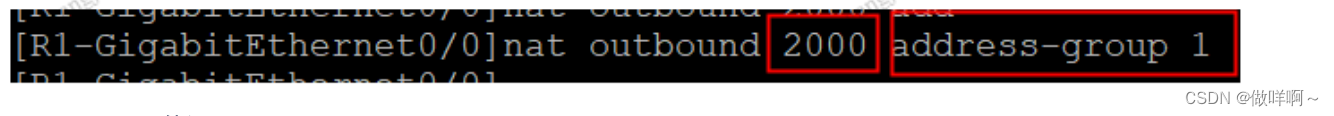

在出口接口下将地址池与ACL规则关联

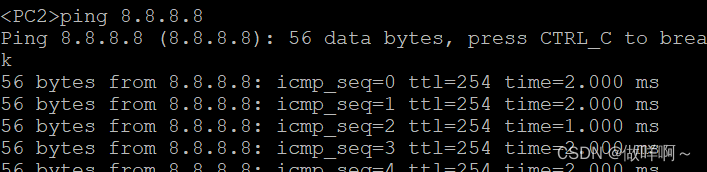

ping8.8.8.8又能通了

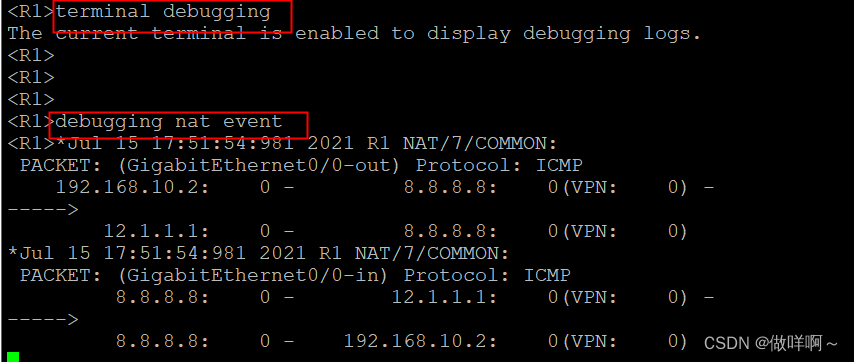

但是这回匹配的地址就变了

地址池中的IP 是轮询使用的,当一个用完了就用另一个

方法三,端口映射

这个里用telnet做测试

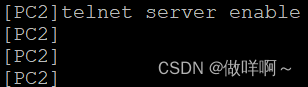

先开启telnet

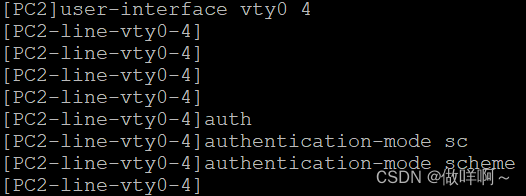

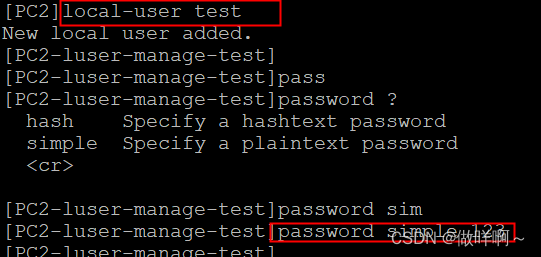

采用用户密码模式

设置一个用户名和密码

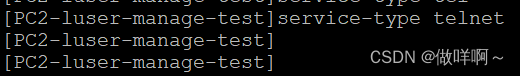

test 的service的类型改为telnet

在出端口做端口映射,将内网地址的端口映射到外网地址

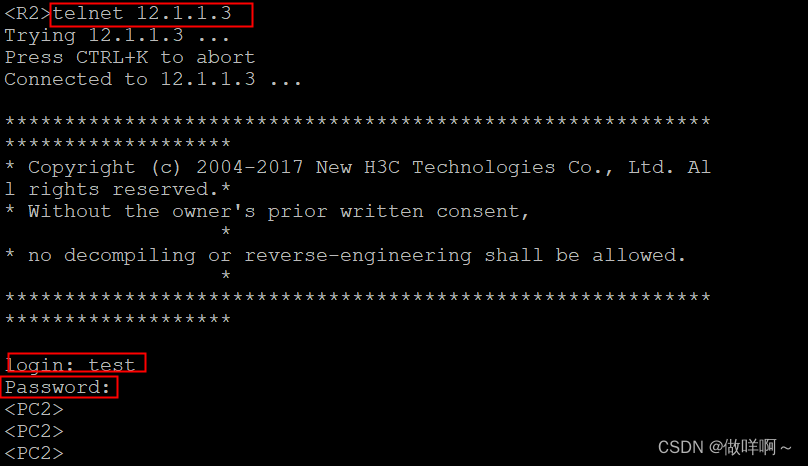

在外网R2上访问内网IP映射的外网IP,输入用户名和密码就能访问内网的PC2 了

由于配置了12.1.1.3 的23号端口对应的192.168.10.2 的23号端口

所以当有人访问12.1.1.3 的23端口时候,就会转换成192.168.10.2的23 号端口

也可以起到保护内网服务的作用

![[LLM]nanoGPT---训练一个写唐诗的GPT](https://img-blog.csdnimg.cn/direct/d97732b772834f85a0cbc62a71c72464.png)