目录

一,STRIDE 威胁建模

1,STRIDE

2,总体流程(关键步骤)

3,数据流图的4类元素

二,安全设计原则

三,安全属性

一,STRIDE 威胁建模

1,STRIDE

STRIDE 是由Microsoft安全研究人员于 1999 年创建,是一种以开发人员为中心的威胁建模方法,通过此方法可识别可能影响应用程序的威胁、攻击、漏洞,进而设计对应的缓解对策,以降低安全风险并满足公司的安全目标。

STRIDE为每一种威胁英文的首写字母,Spoofing欺骗、Tampering篡改、Repudiation否认、Information disclosure信息泄露、Denial of Service拒绝服务、Elevation of privilege特权提升。

2,总体流程(关键步骤)

绘制数据流图

分析威胁

评估风险

制定消减措施

落实消减措施

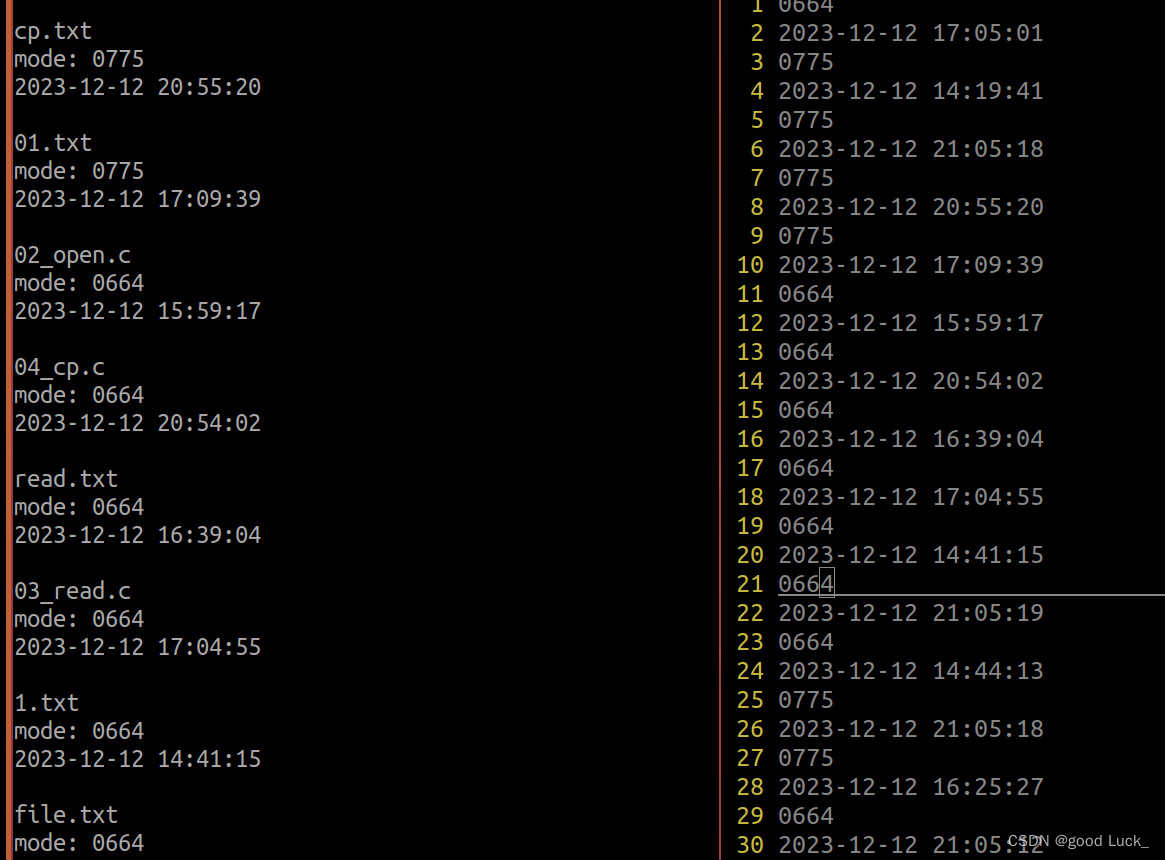

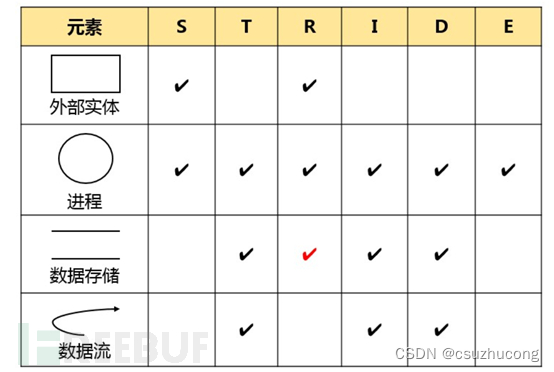

3,数据流图的4类元素

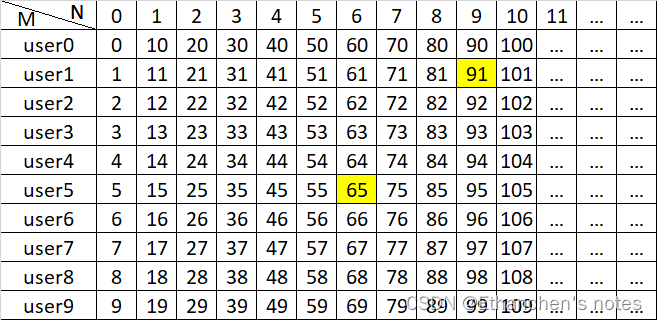

外部实体、处理过程(进程)、数据存储、数据流

数据存储中Repudiation(抵赖)是红色,表示只有存储的数据是审计类日志才会有抵赖的风险,存储其他数据的时候无抵赖。

二,安全设计原则

| 设计 | 安全原则 |

|---|---|

| 开放设计 | 假设攻击者具有源代码和规格。 |

| 故障安全预设值 | 出故障时自动关闭,无单点故障。 |

| 最低权限 | 只分配所需的权限。 |

| 机制经济性 | 保持简单、易懂的特性。 |

| 分离权限 | 不允许根据单一条件执行操作。 |

| 总体调节 | 每次检查所有内容。 |

| 最低公用机制 | 注意保护共享资源。 |

| 心理可接受性 | 他们将使用它吗? |

三,安全属性

| 安全属性 | 详细 |

|---|---|

| 机密性 | 数据只应限具有权限的人员访问。 |

| 完整性 | 数据和系统资源只限适当的人员以适当的方式进行更改。 |

| 可用性 | 系统在需要时一切就绪,可以正常操作。 |

| 身份验证 | 建立用户身份(或者接受匿名用户)。 |

| 授权 | 明确允许或拒绝用户访问资源。 |

| 认可 | 用户无法在执行某操作后否认执行了此操作。 |

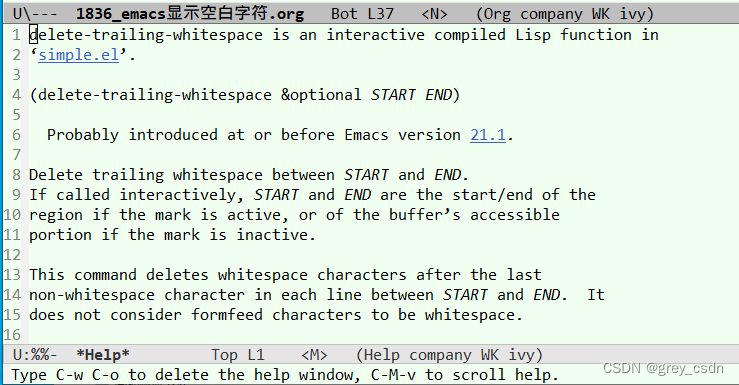

例子: