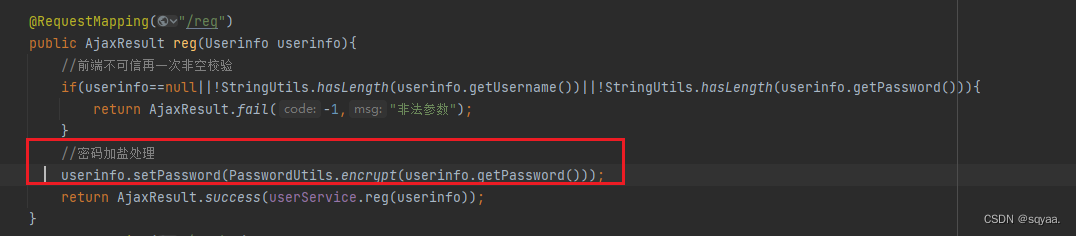

自己实现

传统MD5可通过彩虹表暴力破解,

加盐加密算法是一种常用的密码保护方法,它将一个随机字符串(盐)添加到原始密码中,然后再进行加密处理。

- 1. 每次调用方法产生一个唯一盐值(UUID )+密码=最终密码。

- 解密:需要验证的密码(用户输入的密码),最终加密的密码(存在于数据库)得到盐值,盐值存在最终密码的某个位置,——>盐值{32位}$最终密码{32位};

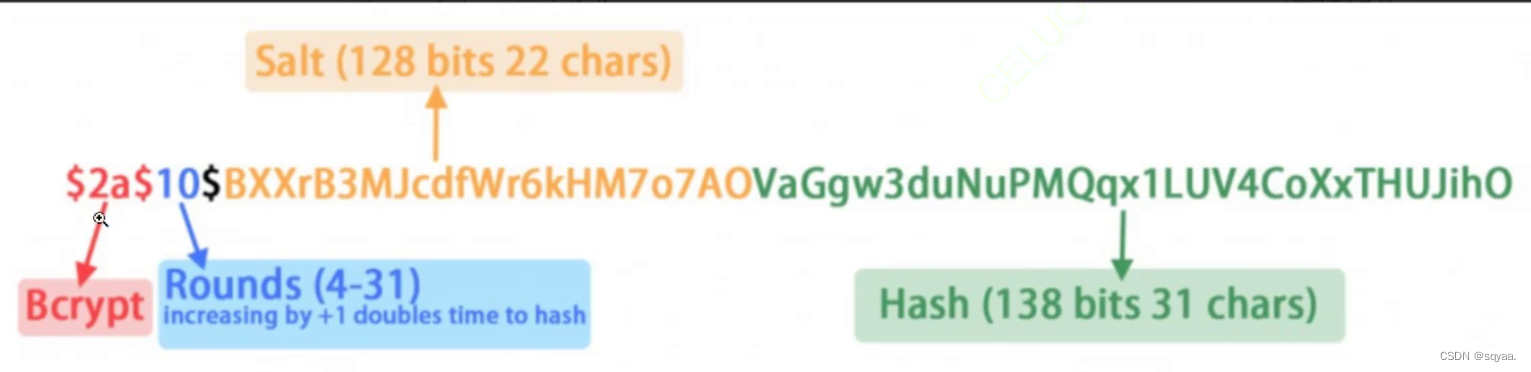

- 2. 对组合后的字符串进行多次哈希计算,每次哈希时都使用盐值和先前的哈希值。哈希计算的次数由工作因子控制。

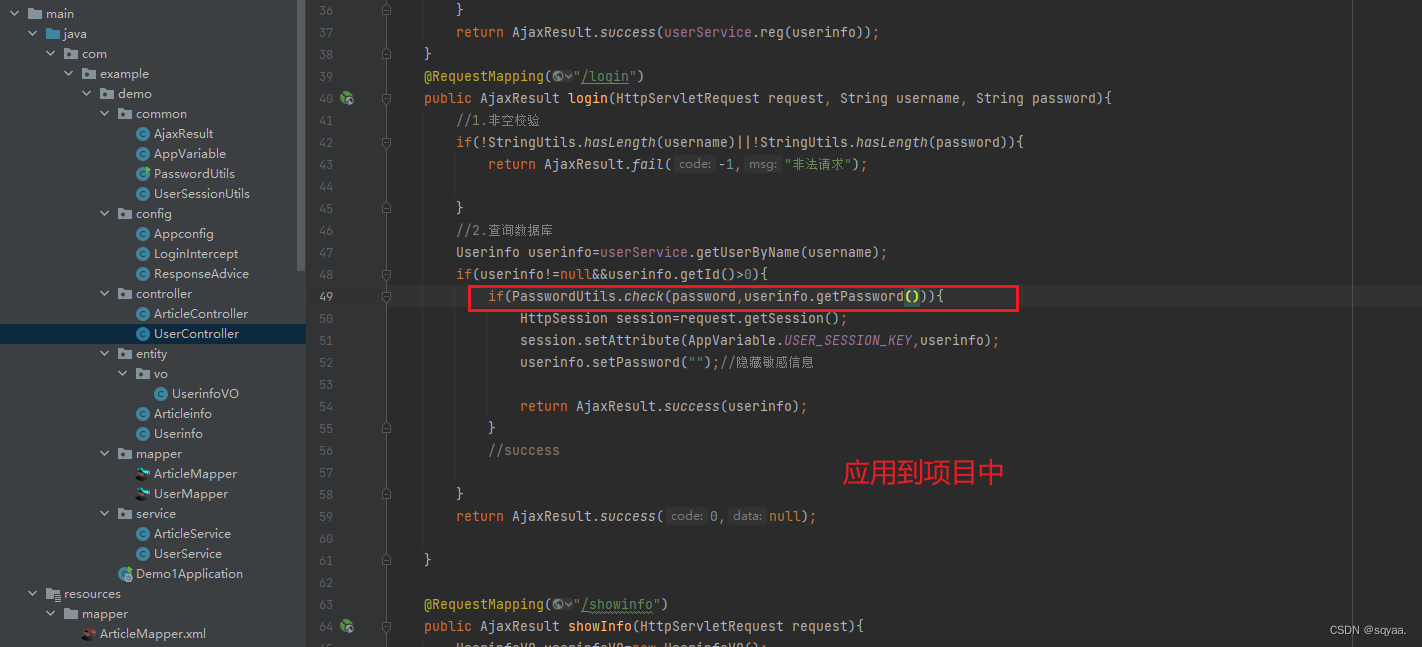

验证密码

已有:用户输入的明文密码、此用户在数据库存储的最终密码=[盐值$加密后的密码]

32位32位

1.从最终密码中得到盐值

2.将用户输入的明文密码+盐值进行加密操作=加密后的密码3.使用盐值+分隔符+加密后的密码生成数据库存储的密码

4.对比生成的最终密码和数据库最终的密码是否相等如果相等,那么用户名和密码就是对的,反之则是密码输入错误。

package com.example.demo.common;

import org.springframework.util.DigestUtils;

import org.springframework.util.StringUtils;

import java.nio.charset.StandardCharsets;

import java.util.UUID;

public class PasswordUtils {

//1.加盐生成密码

public static String encrypt(String password){

//盐32位

String salt= UUID.randomUUID().toString().replace("-","");

String saltPassword = DigestUtils.md5DigestAsHex((salt+password).getBytes());

String finalPassword=salt+"$"+saltPassword;

return finalPassword;

}

//2.生成加盐密码

public static String encrypt(String password,String salt){

String saltPassword = DigestUtils.md5DigestAsHex((salt+password).getBytes());

String finalPassword=salt+"$"+saltPassword;

return finalPassword;

}

/**验证密码

*

* @param :用户输入的明文密码

* @param :数据库保存的最终密码

* @return

*/

public static boolean check(String inputPassword , String finalPassword){

if(StringUtils.hasLength(inputPassword)&&StringUtils.hasLength(finalPassword)&&finalPassword.length()==65){

String salt=finalPassword.split("\\$")[0];

String confirmPssword=PasswordUtils.encrypt(inputPassword,salt);

return confirmPssword.equals(finalPassword);

}

return false;

}

public static void main(String[] args) {

String password="123456";

String finalPassword=encrypt(password);

System.out.println(PasswordUtils.encrypt(password));

String inputPassword="12345";

String inputPassword2="123456";

System.out.println("比对结果1:"+ check(inputPassword,finalPassword));

System.out.println("比对结果2 :"+ check(inputPassword2,finalPassword));

//check(inputPassword2,finalPassword);

}

}

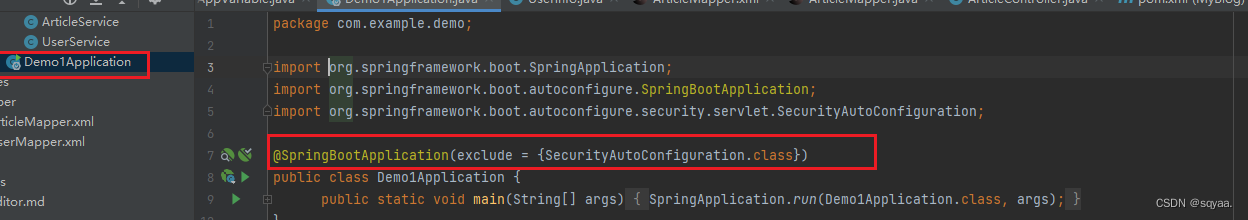

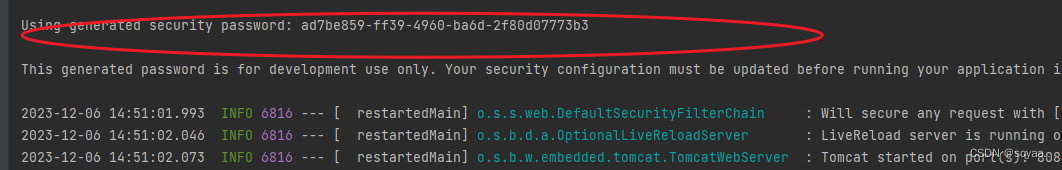

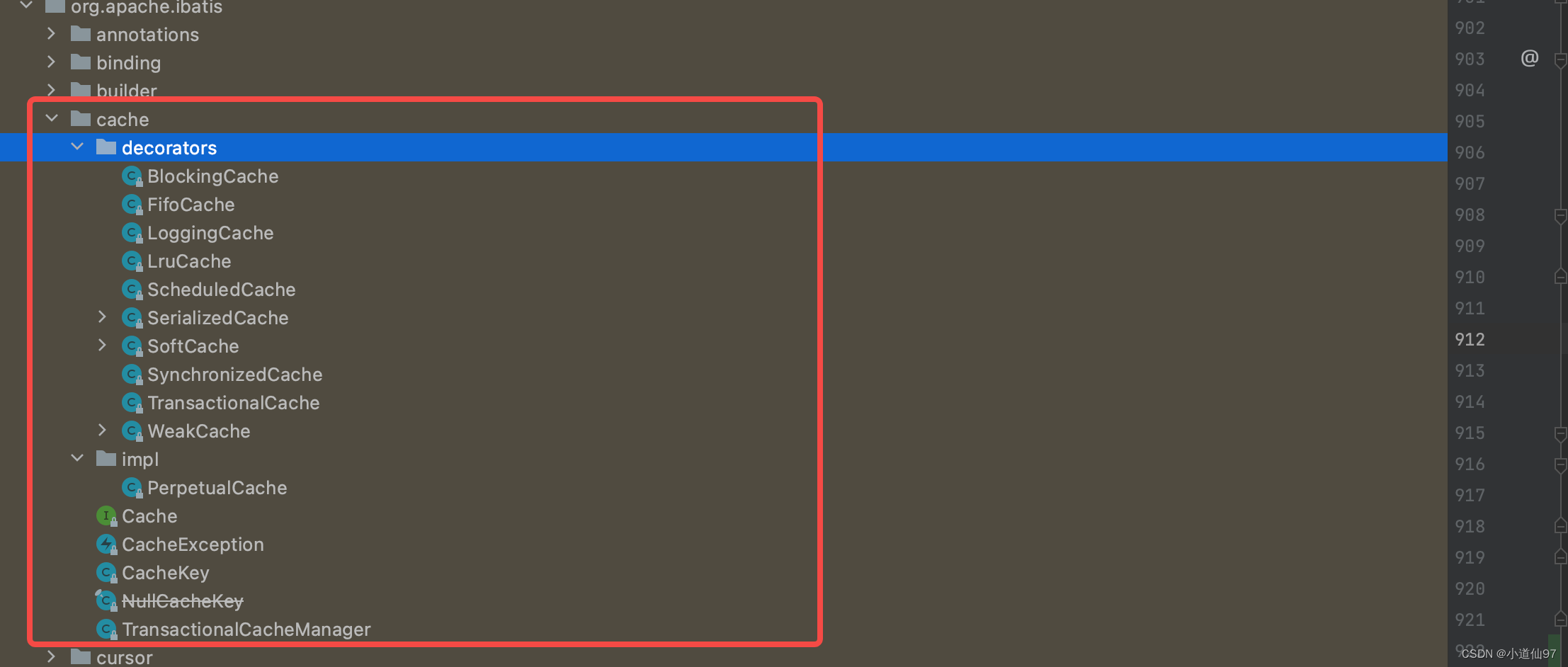

Spring Security

是提供身份验证和授权的框架 ,可用于用户认证,访问控制,安全事件和日志记录等

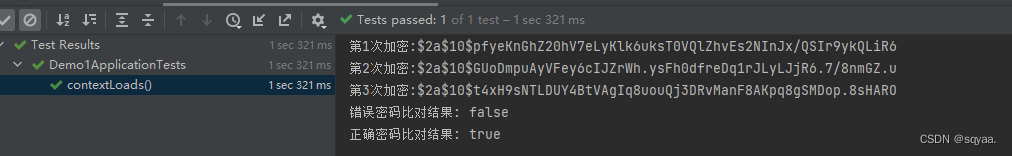

还有就是Spring Security加盐

<dependency> <groupId>org.springframework.boot</groupId> <artifactId>spring-boot-starter-security</artifactId> </dependency>这样甚至改了页面

当用这个认证密码授权成功后才会到我们的登录页面

所以我们要排除SpringSecurity自动加载

@SpringBootApplication(exclude = {SecurityAutoConfiguration.class})

package com.example.demo;

import org.junit.jupiter.api.Test;

import org.springframework.boot.autoconfigure.SpringBootApplication;

import org.springframework.boot.autoconfigure.security.servlet.SecurityAutoConfiguration;

import org.springframework.boot.test.context.SpringBootTest;

import org.springframework.security.crypto.bcrypt.BCryptPasswordEncoder;

@SpringBootTest()

class Demo1ApplicationTests {

@Test

void contextLoads() {

BCryptPasswordEncoder passwordEncoder = new BCryptPasswordEncoder();

String password ="123456";

// 第一次加密

String finalPassword1 = passwordEncoder.encode(password);

System.out.println("第1次加密:" + finalPassword1);

// 第二次加密

String finalPassword2 = passwordEncoder.encode(password);

System.out.println("第2次加密:" + finalPassword2);

// 第三次加密

String finalPassword3 = passwordEncoder.encode(password);

System.out.println("第3次加密:" + finalPassword3);

// 验证密码

String inputPassword = "12345";

System.out.println("错误密码比对结果: " + (passwordEncoder.matches(inputPassword, finalPassword1)));

String inputPassword2 = "123456";

System.out.println("正确密码比对结果: " + (passwordEncoder.matches(inputPassword2, finalPassword1)));

}

}

java nio中一种基于MappedByteBuffer操作大文件

在Java中,处理大文件时常用的有基于`MappedByteBuffer`的NIO(New I/O)和基于`BufferedInputStream`、`BufferedOutputStream`等带缓冲的传统IO流。下面是它们之间的一些区别和相对优势:

1. 内存映射文件(MappedByteBuffer):

- **优势**:

- 避免了数据在Java堆内存和本地内存的多次拷贝,提高了IO操作的效率。

- 可以利用操作系统的虚拟内存机制,对文件进行部分映射,实现了按需加载,对于大文件的处理性能更好。

- 适合随机访问,可以直接在内存中修改文件内容,不需要通过读取和写入的方式。

- **劣势**:

- 需要谨慎管理内存映射,避免内存泄漏和资源未释放的问题。

- 对于频繁读写的大文件,可能会导致内存占用过高。2. 缓冲流(BufferedInputStream、BufferedOutputStream):

- **优势**:

- 通过缓冲区减少了对底层IO系统调用的次数,提高了IO操作效率。

- 可以适应各种大小的文件读写,并且易于使用。

- 适合顺序读写,对于较小的文件处理效率较高。

- **劣势**:

- 在处理大文件时,需要在Java和操作系统之间来回拷贝数据,可能会导致性能瓶颈。

- 不支持直接在内存中修改文件内容,需要通过读取和写入的方式来进行操作。综上所述,对于大文件的处理,基于`MappedByteBuffer`的NIO操作相对于传统的缓冲流操作具有更高的性能和更少的内存开销,特别是在需要随机访问大文件内容时,`MappedByteBuffer`更为适用。但需要注意合理管理内存映射,避免潜在的风险。而基于缓冲流的传统IO操作适用于各种大小的文件处理,易于使用,但在处理大文件时可能会存在性能瓶颈。

![力扣每日一题day33[111. 二叉树的最小深度]](https://img-blog.csdnimg.cn/img_convert/9ef108bb12725c2cf7697039e386c61d.jpeg)