漏洞扫描服务是维护网络安全的重要一环。通过定期或实时的漏洞扫描,组织可以及时发现并修复可能存在的安全威胁,增强自身网络的安全性。在选择漏洞扫描服务时,需要明确自身的需求和目标,并选择合适的工具和服务提供商。只有这样,才能确保自身的网络安全,为组织的成功保驾护航。

一、漏洞扫描服务的重要性

1.预防为主:漏洞扫描服务能够定期或实时检测系统的安全性,帮助组织提前发现并修复可能存在的漏洞。这样的预防措施可以大大减少潜在的攻击风险。

2.增强信心:通过对系统和应用程序进行漏洞扫描,组织可以对自己的网络安全状况有更清晰的认识,从而增强对自身网络安全的信心。

3.合规性:许多标准和法规要求组织必须保证其系统的安全性。漏洞扫描服务可以帮助组织满足这些合规性要求。

二、漏洞扫描服务的类型

1.定期扫描:这是一种常规的漏洞扫描方式,通过定期对系统进行全面的安全检查,发现并修复可能存在的漏洞。

2.实时扫描:这种扫描方式可以在系统运行时进行实时监测,及时发现并响应任何潜在的安全威胁。

3.深度扫描:这种扫描方式会更加深入地检查系统和应用程序的每一个部分,以发现更隐蔽的漏洞。

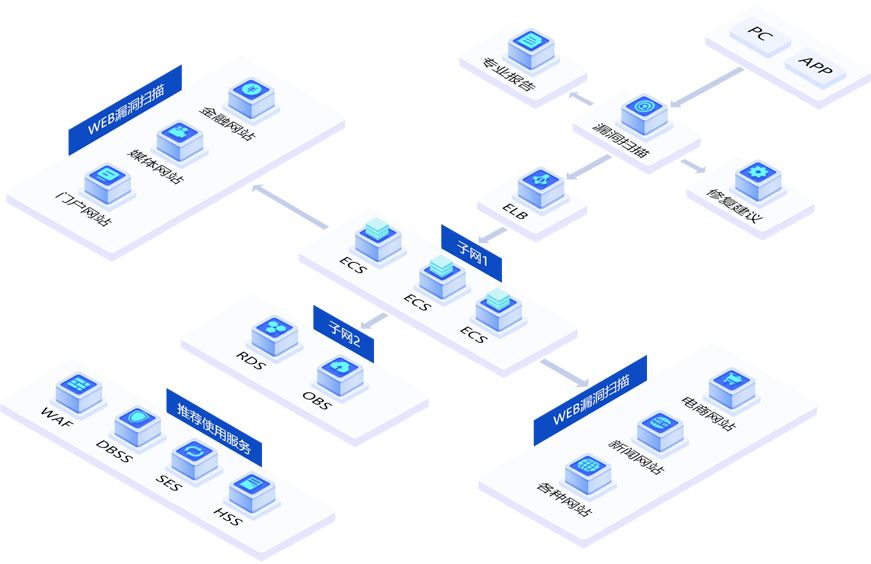

而为什么德迅漏洞扫描服务 VSS可以在市场上这么受欢迎呢?其原因在于德迅漏洞扫描服务是集Web漏洞扫描、操作系统漏洞扫描、资产内容合规检测、配置基线扫描、弱密码检测五大核心功能,自动发现网站或服务器在网络中的安全风险,为云上业务提供多维度的安全检测服务,满足合规要求,让安全弱点无所遁形。

优势在于

1.扫描全面:涵盖多种类型资产扫描,支持云内外网站和主机扫描,支持内网扫描、智能关联各资产之间的联系,自动发现资产指纹信息,避免扫描盲区。

2.高效精准:采用web2.0智能爬虫技术,内部验证机制不断自测和优化,提高检测准确率,时刻关注业界紧急CVE爆发漏洞情况,自动扫描,最快速了解资产安全风险。

3.简单易用:配置简单,一键全网扫描。可自定义扫描事件,分类管理资产安全,让运维工作更简单,风险状况更清晰了然。

4.报告全面:清晰简洁的扫描报告,多角度分析资产安全风险,多元化数据呈现,将安全数据智能分析和整合,使安全现状清晰明了。

主要的应用场景在于

一、Web漏洞扫描,网站的漏洞与弱点易于被黑客利用,形成攻击,带来不良影响,造成经济损失。

1.常规漏洞扫描,丰富的漏洞规则库,可针对各种类型的网站进行全面深入的漏洞扫描,提供专业全面的扫描报告。

2.最紧急漏洞扫描,针对最紧急爆发的VCE漏洞,安全专家第一时间分析漏洞、更新规则、提供最快速专业的VCE漏洞扫描。

二、弱密码扫描,主机或中间件等资产一般使用密码进行远程登录,攻击者往往使用扫描技术来探测其用户名和弱口令。

1.多场景可用,全方位的OS连接,涵盖90%的中间件,支持标准Web业务弱密码检测、操作系统、数据库等弱口令检测。

2.丰富的弱密码库,丰富的弱密码匹配库,模拟黑客对各场景进行弱口令探测,同时支持自定义字典进行密码检测。

三、中间件扫描,中间件可帮助用户灵活、高效地开发和集成复杂的应用软件,一旦被黑客发现漏洞并利用,将影响上下层安全。

1.丰富的扫描场景,支持主流Web容器、前台开发框架、后台微服务技术栈的版本漏洞和配置合规扫描。

2.多扫描方式可选,支持通过标准包或者自定义安装等多种方式识别服务器中的中间件及其版本,全方位发现服务器中的漏洞风险。

四、内容合规检测,当网站被发现有不合规言论时,会给企业造成品牌和经济上的多重损失。

1.精准识别,同步更新时政热点和舆情事件的样本数据,准确定位各种涉黄、涉暴涉恐、涉政等敏感内容。

2.智能高效,对文本、图片内容进行上下文语义分析,智能识别复杂变种文本。

![[操作系统] 文件管理](https://img-blog.csdnimg.cn/img_convert/3ccd0a8a6df362ee98c82451ecdf9451.png)

![BUUCTF [ACTF新生赛2020]swp 1](https://img-blog.csdnimg.cn/direct/fb6afa02cddb4c9282c6cd8f858e850f.png)