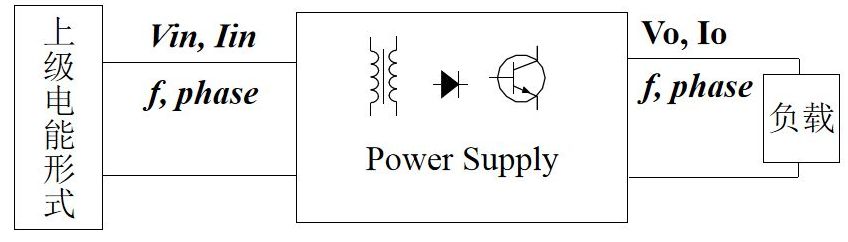

1.什么是Power Supply?

Power Supply是一种提供电力能源的设备,它可以将一种电力能源形式转换成另外一种电力能源形式,并能对其进行控制和调节。

根据转换的形式分类:AC/DC、DC/DC、DC/AC、AC/AC

根据转换的方法分类:线性电源、相控电源、开关电源

根据调控的效果分类:稳压、恒流、调频、调相

根据调控的方法分类:传统反馈控制、矢量控制、数位控制

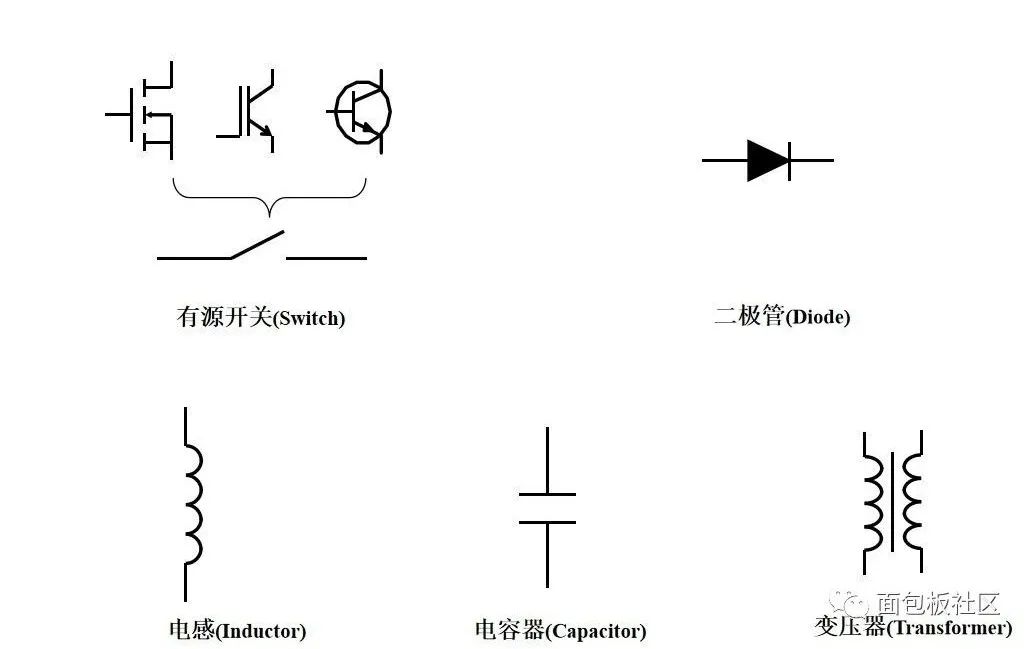

2.开关电源的元件构成

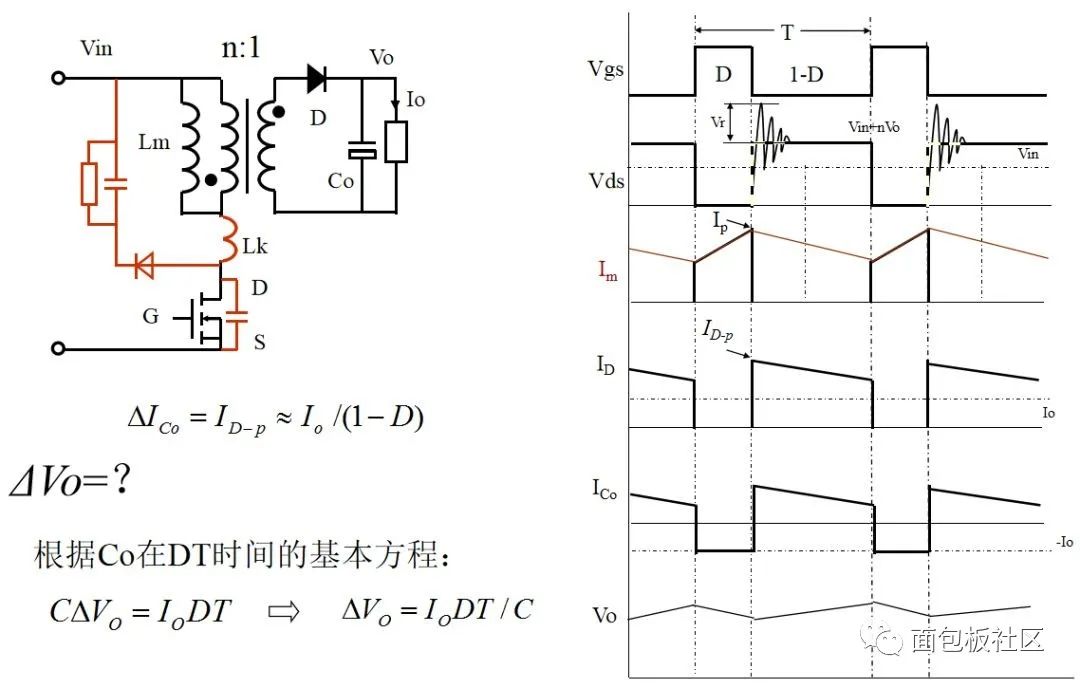

5.反激变换器(Flyback)工作原理 (电流连续模式)

6.反激变换器(Flyback)工作原理 (电流断续模式)

7.反激变换器(Flyback)工作原理(1)

8.反激变换器(Flyback)工作原理(2)

9.反激变换器(Flyback)工作原理(3)

10.反激变换器(Flyback)工作原理(4)

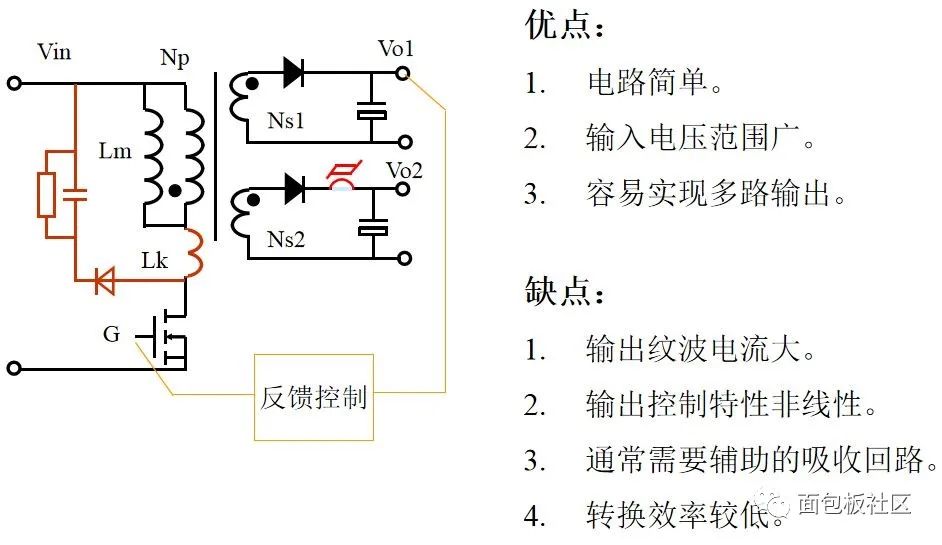

11.反激变换器(Flyback)特征总结

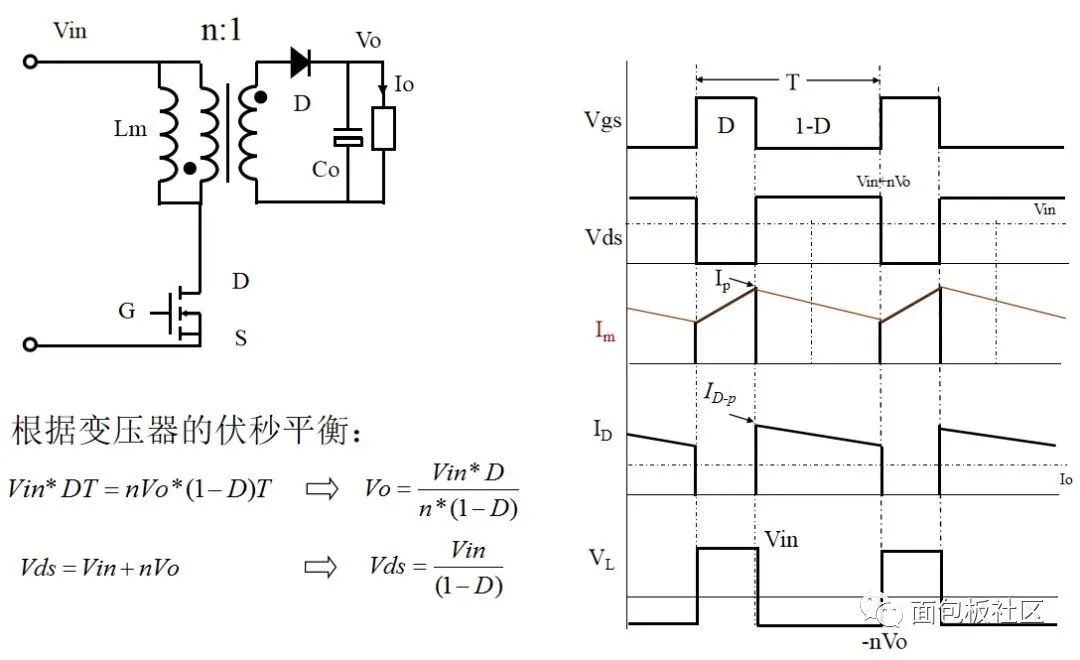

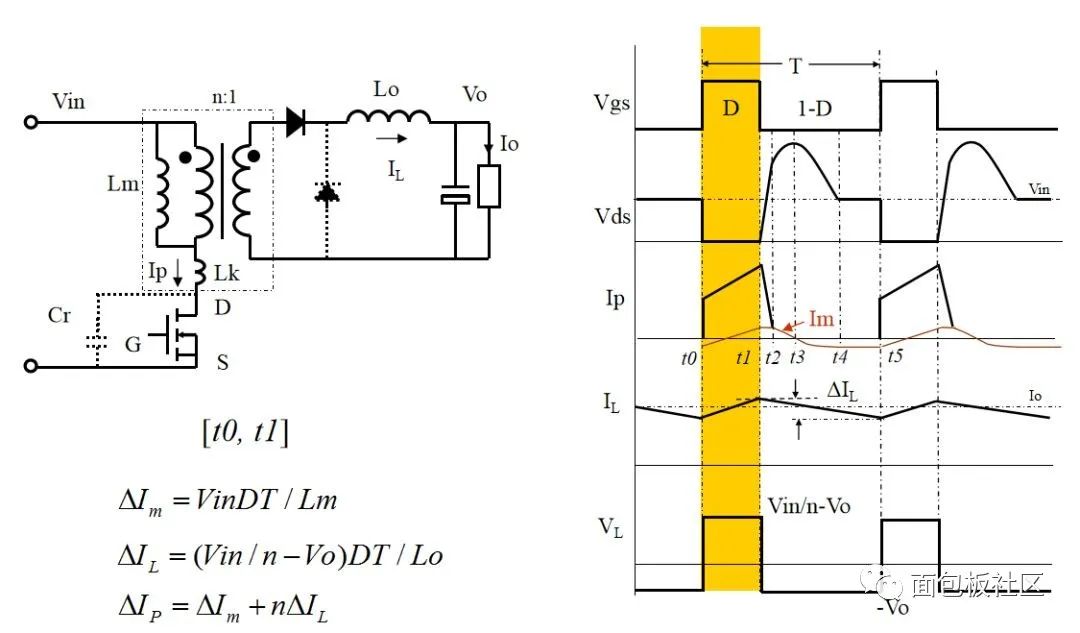

12.谐振复位正激变换器(Resonant Reset Forward)(1)

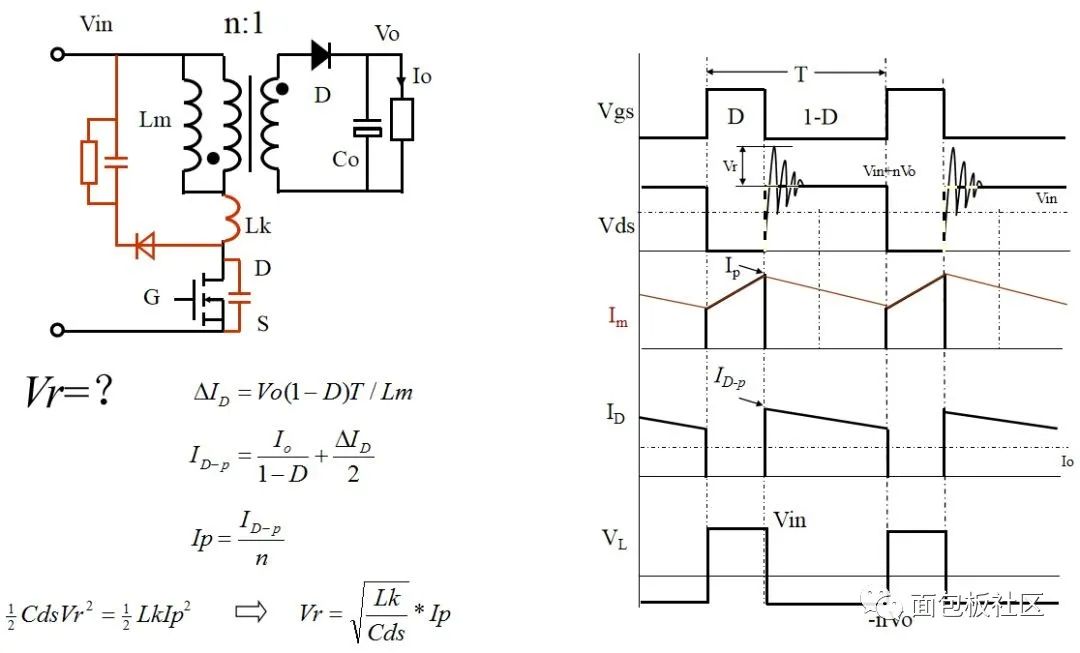

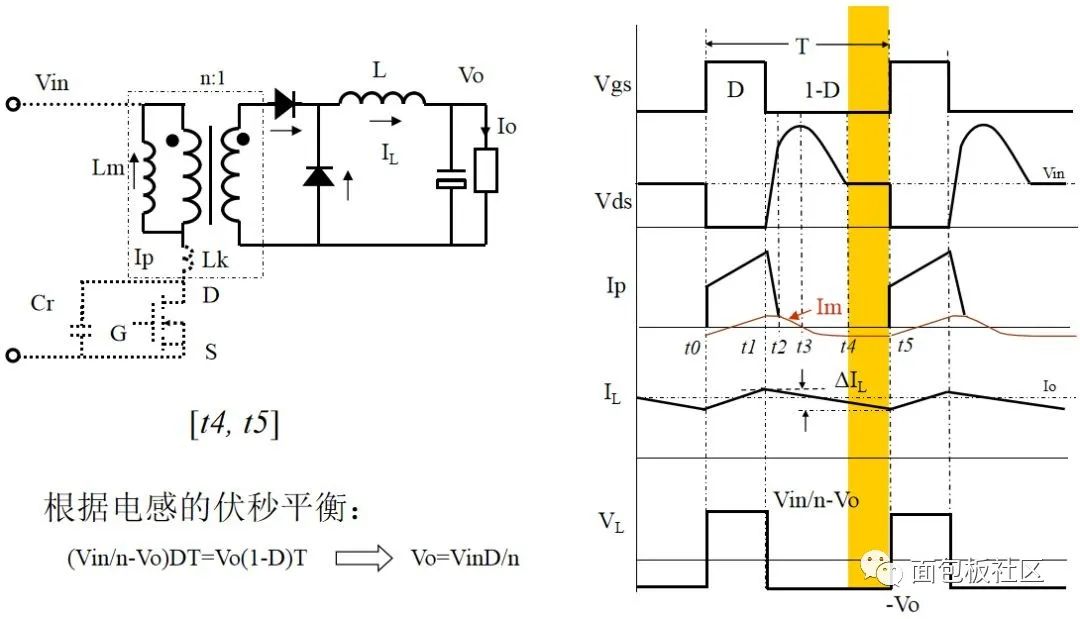

16.谐振复位正激变换器(Resonant Reset Forward)(5)

17.谐振复位正激变换器(Resonant Reset Forward)特征

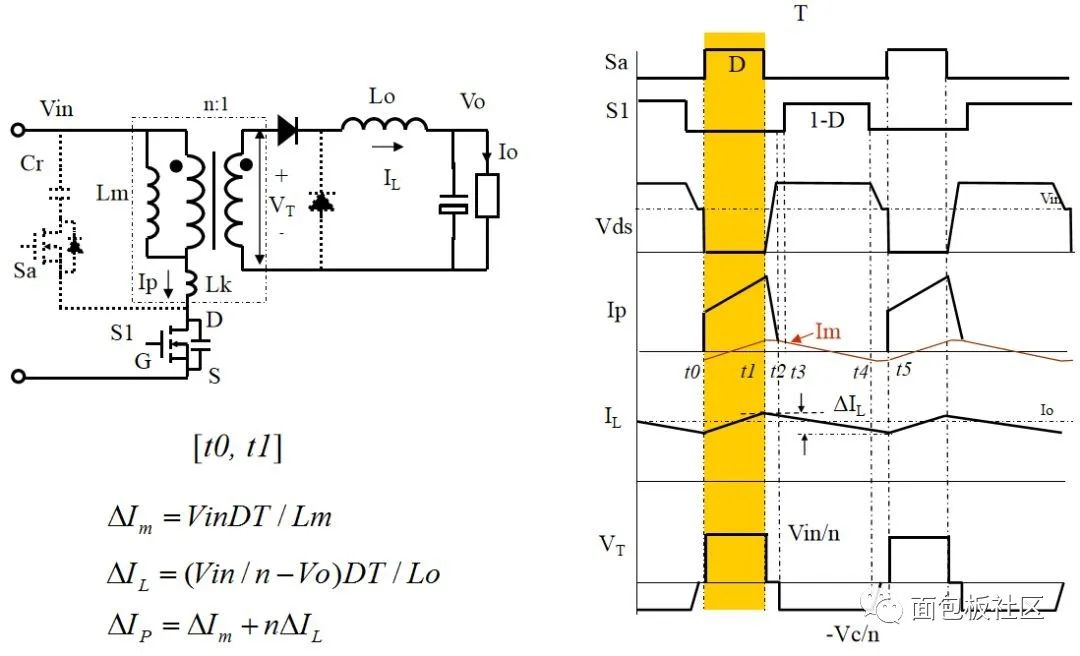

18.有源钳位正激变换器(Active Clamped Forward)(1)

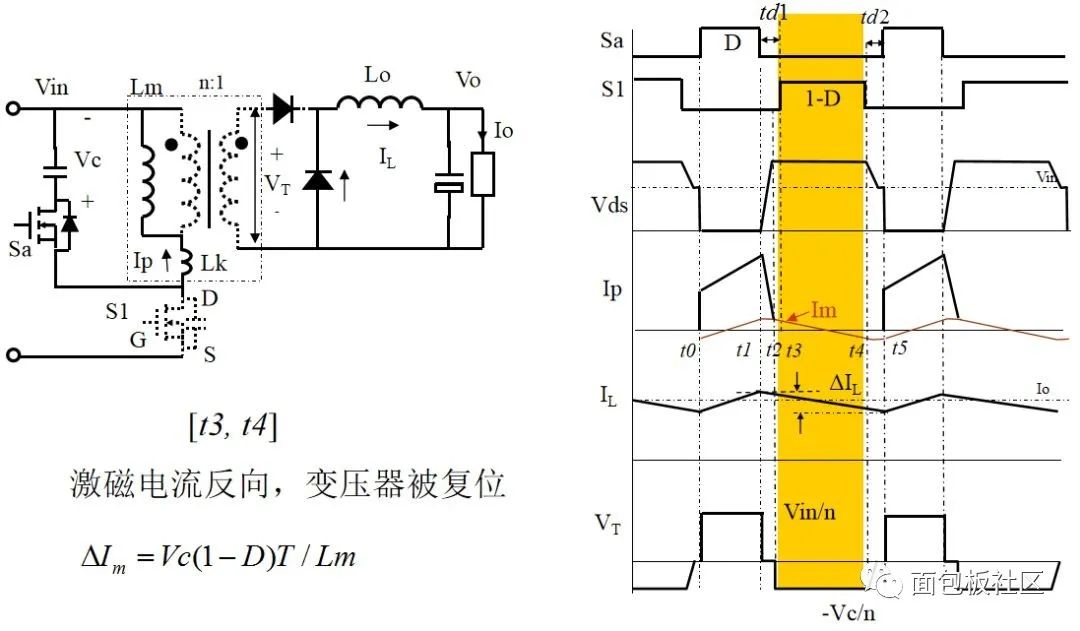

21.有源钳位正激变换器(Active Clamped Forward)(4)

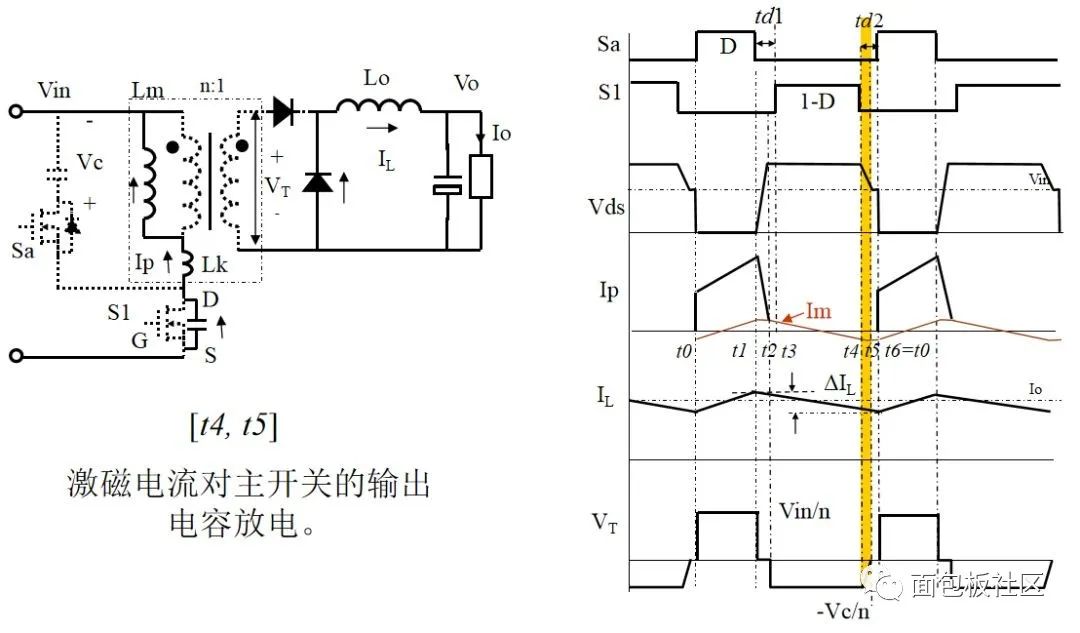

22.有源钳位正激变换器(Active Clamped Forward)(5)

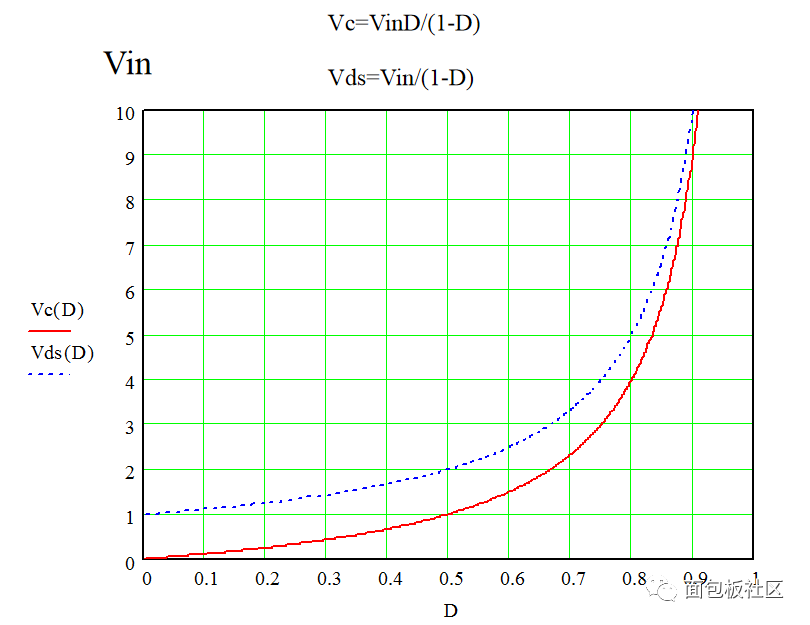

23.有源钳位正激变换器(Active Clamped Forward)(6)

26.有源钳位正激变换器(Active Clamped Forward)(9)

27.有源钳位正激变换器(Active Clamped Forward)(10)

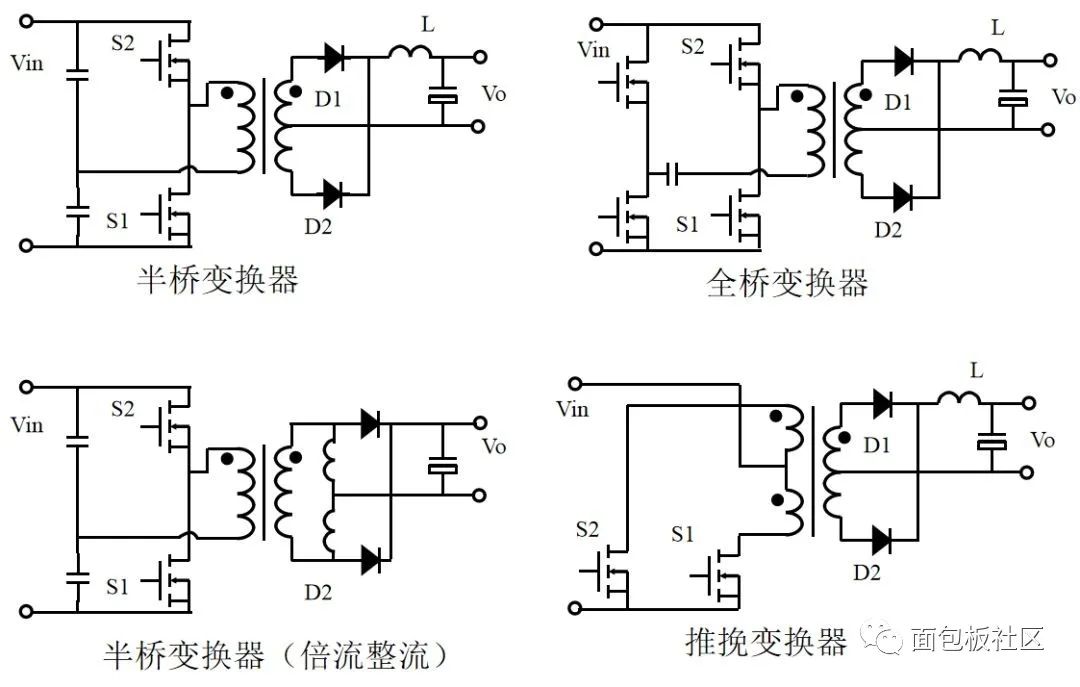

28.桥式变换器(Bridge Type Converter)

31.桥式变换器(Bridge Type Converter)(3)

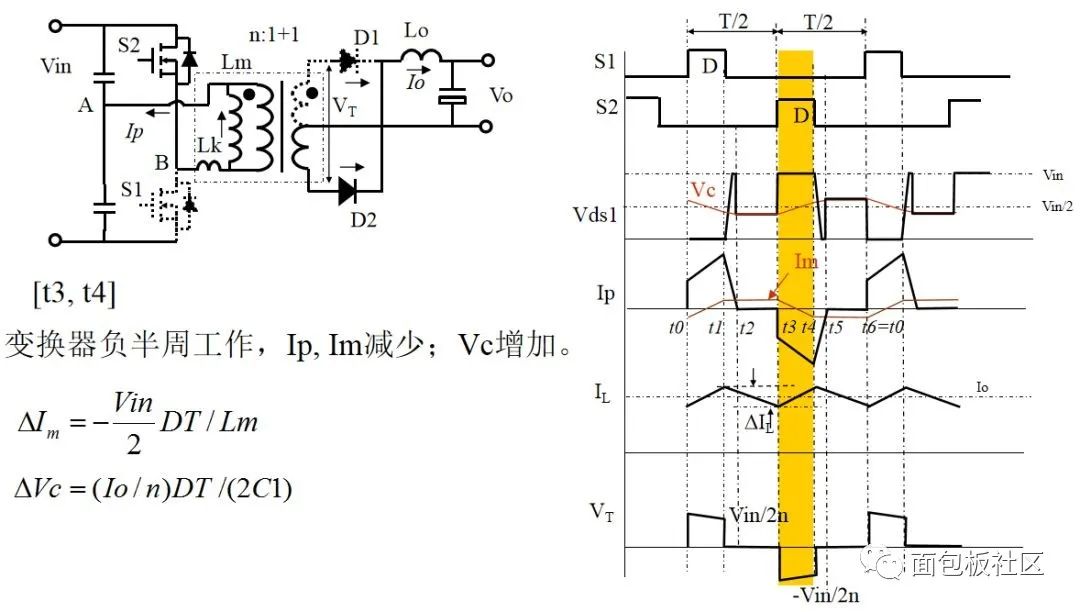

32.桥式变换器(Bridge Type Converter)(4)

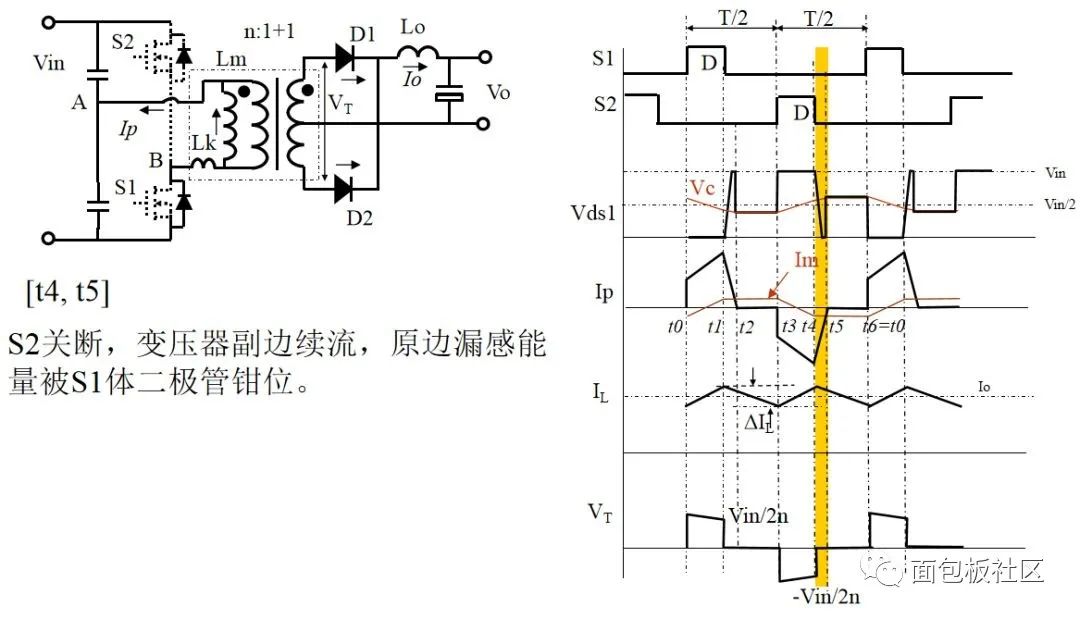

33.桥式变换器(Bridge Type Converter)(5)

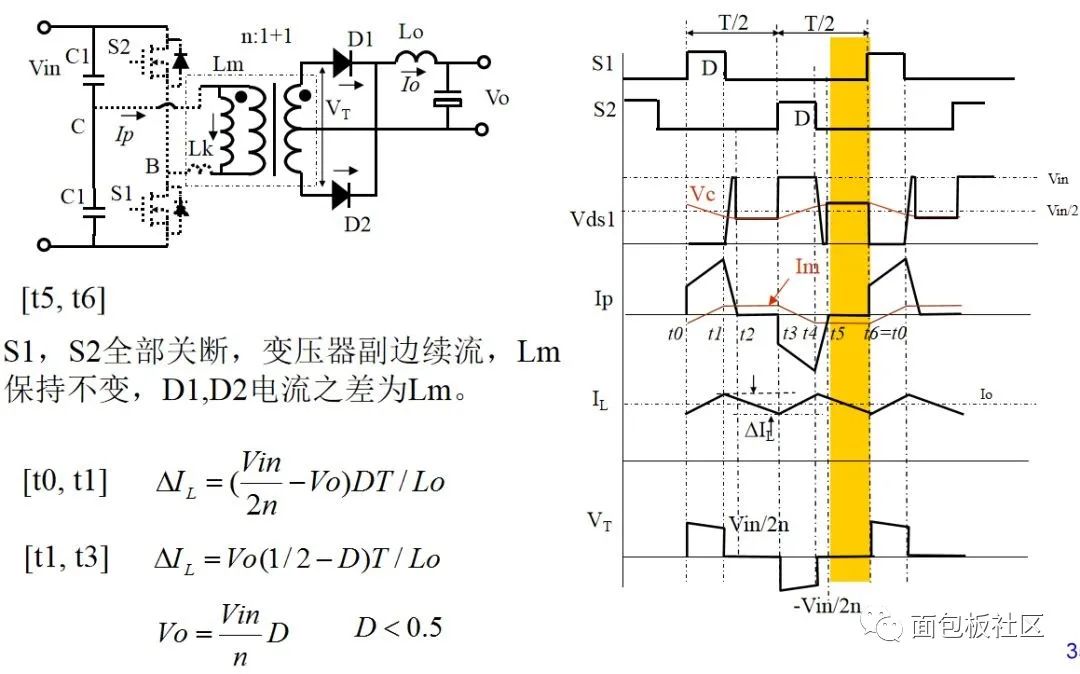

34.桥式变换器(Bridge Type Converter)(6)

35.桥式变换器(Bridge Type Converter)(7)

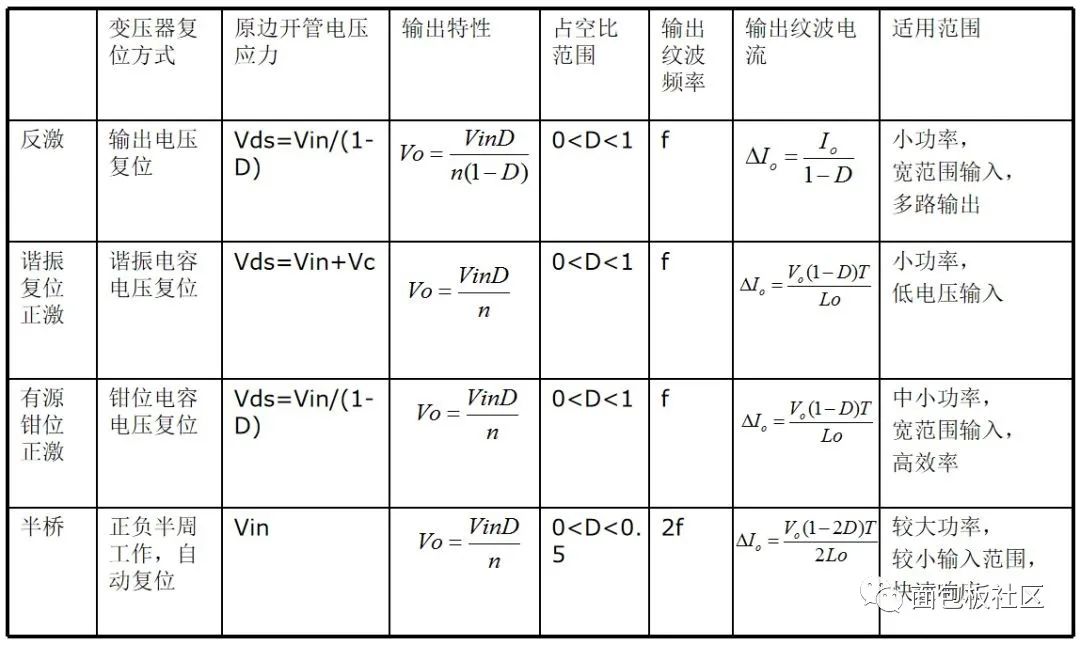

几种隔离式变换器之比较